нашего

сайта:

| Статус нашего сайта: |

|

ICQ Information Center |

ICQ SHOP ICQ SHOP5-значные 6-значные 7-значные 8-значные 9-значные Rippers List  ОПЛАТА ОПЛАТА СТАТЬИ СТАТЬИ СЕКРЕТЫ СЕКРЕТЫ HELP CENTER HELP CENTER OWNED LIST OWNED LIST РОЗЫСК!New! РОЗЫСК!New! ICQ РЕЛИЗЫ ICQ РЕЛИЗЫ Протоколы ICQ Протоколы ICQ LOL ;-) LOL ;-) Настройка компьютера Настройка компьютера Аватарки Аватарки Смайлики Смайлики СОФТ СОФТMail Checkers Bruteforces ICQTeam Soft 8thWonder Soft Other Progs ICQ Patches Miranda ICQ  ФорумАрхив! ФорумАрхив! ВАШ АККАУНТ ВАШ АККАУНТ

РекламаНаш канал:irc.icqinfo.ru |

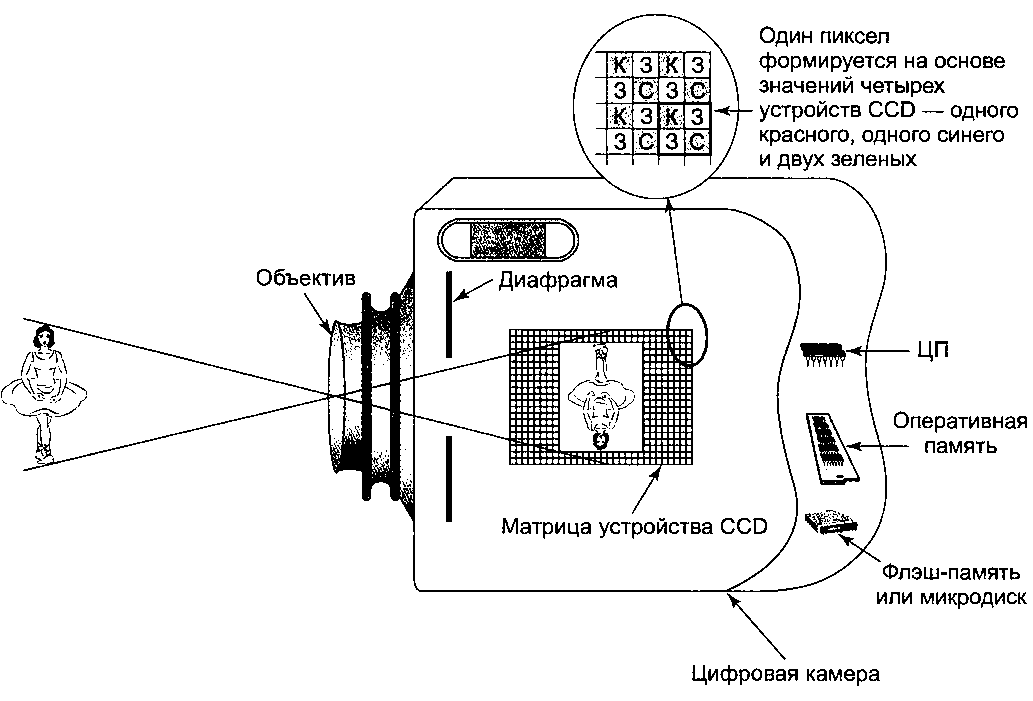

Таненбаум Э.- Архитектура компьютера. стр.110составляет 2 бит/Гц Впрочем, вернемся к процедуре инициализации модема. После калибровки, получения восходящего и нисходящего каналов и назначения мини-слотов модем может приступать к передаче пакетов. Пакеты отправляются на головной узел, с которого они по выделенному каналу уходят в центральный офис оператора кабельного телевидения, а от него — к поставщику услуг Интернета (Internet Service Provider, ISP), в качестве которого может выступать и сам оператор. Первый пакет, отправляемый поставщику услуг, содержит запрос на предоставление в динамическом режиме сетевого адреса (IP-адреса). Другой запрос в составе этого пакета касается точного времени дня. На следующем этапе решаются вопросы безопасности. По одному кабелю свои данные передают множество пользователей (если вам интересно, попробуйте просмотреть статистику по проходящему трафику). Чтобы не допустить со стороны соседей коллективного слежения друг за другом, весь трафик, в каком бы направлении он ни отправлялся, в обязательном порядке шифруется. Поэтому в процессе инициализации, помимо прочего, определяются ключи шифрования. Казалось бы, провести согласование секретного ключа между модемом и головным узлом под бдительным оком тысяч пользователей невозможно. На самом деле это не так — для определения ключа шифрования задействуется алгоритм Диффи—Хелмана [110]. Наконец, модем регистрируется в сети и сообщает по защищенному каналу свой уникальный идентификатор. На этом процесс инициализации заканчивается — пользователь может начинать работу. Наш обзор кабельных модемов получился довольно сжатым. За подробностями обратитесь к дополнительной литературе [1, 57, 61]. Цифровые фотокамеры Все больше компьютерные технологии внедряются в сферу цифровой фотографии — уже сейчас цифровые фотокамеры вполне правомерно рассматривать как один из видов компьютерных периферийных устройств. Давайте вкратце рассмотрим принцип их работы. Все камеры снабжены объективом, с помощью которого в задней части камеры формируется изображение объекта. В традиционной камере в качестве носителя скрытых изображений, которые формируются в момент проникновения света, выступает фотопленка. Изображения проявляются в лаборатории за счет воздействия определенных химических элементов. Принцип действия цифровой камеры аналогичен за одним исключением — вместо пленки носителем изображения становится прямоугольная матрица светочувствительных устройств с зарядовой связью (Charge-Coupled Devices, CCD). (Некоторые цифровые камеры действуют на основе технологии КМОП, но вариант с CCD более распространен.) При попадании на устройство CCD света оно получает электрический заряд. Чем больше света, тем существеннее изменение заряда. Заряд считывается ана-логово-цифровым преобразователем в виде целого числа от 0 до 255 (в камерах низкой ценовой категории) или от 0 до 4095 (на цифровых однообъективных зеркальных фотоаппаратах). Соответствующая схема изображена на рис. 2.38.  Рис. 2.38. Цифровая камера Каждое устройство CCD, независимо от падающего на него света, на выходе генерирует единственное значение. Для формирования цветных изображений |