Биржа рерайта: Работа копирайтером на дому, биржа копирайтинга TEXT.RU

Биржа рерайтинга FastFine – заказать рерайт текста в Москве от 500 руб.

Профессиональный рерайтинг в Москве по приятным расценкам

Высокий процент уникальности текстов – одно из основных требований поисковых систем к текстам на сайтах. Но что делать, если информация одна и та же, а страниц сотни или даже тысячи? Как сделать на все эти страницы полностью уникальный контент?

Достаточно заказать рерайт текста на нашей бирже текста – и вы получите полностью уникальные информационные блоки независимо от того, какое количество текстов вам нужно.

Авторский рерайт: почему это так сложно делать самому?

Отсутствие свободного времени – далеко не основная причина, почему клиенту обращаются на нашу биржу и заказывают профессиональный рерайтинг текстов на сайте. Особенно это касается следующего типа информации:

- описание категорий, товаров, брендов интернет-магазина,

- информационные тексты популярной тематики (например, игрушки для детей, пластиковые окна и т.

д.),

д.), - общее понижение уникальности размещенных текстов на ресурсе.

На заметку!

Почему может снизиться уникальность ваших текстов: конкуренты копируют ваши тексты и размещают на своих сайтах, появляется слишком много источников с подобной информацией, у вас много однотипных товаров, для которых надо заполнить карточки.

Основная трудность в создании большого количества текстов на одну тематику – уникальность. Чем больше вам их нужно, тем меньше у вас шансов написать оригинальные материалы. Все дело в ограниченности словарного запаха и стандартном образе мышления одного человека. Это значит, что в одних и тех же текстах он будет использовать одни и те же языковые конструкции, слова, синонимы.

Мы предлагаем вам высококачественный рерайт, результат которого – нужное количество текстов с предельно высокой уникальностью.

Наше предложение

Качественный рерайтинг – это работа настоящих профессионалов, которая напоминает своего рода ювелирную деятельность.

При необходимости наши специалисты по рерайту сделают органичное вхождение в тексты ключевых слов и фраз, добавляя им ценности с позиции SEO, а если нужно – добавят экспертное мнение.

У вас узкоспециализированный ресурс, который плотно занял свою нишу? Прекрасно! Закажите рерайт своих экспертных материалов на нашей бирже и получите адаптированные под поисковики материалы, которые будут приносить в разы больше трафика.

Профессиональный рерайтинг: цена вопроса

Уже готовы отделиться от конкурентов и шагнуть далеко вперед? Тогда заказывайте у нас тексты, которые помогут добиться конечной цели.

Стоимость рерайта рассчитывается исходя из цены за 1000 знаков (символов) и будет зависеть от типа обработки текста:

- Стандартный рерайт – обычное повышение уникальности готового материала.

- SEO-оптимизированный рерайт – в текст органично вписываются ключевые фразы/слова, благодаря которым поисковые роботы улучшают позиции сайта. Здесь кроме профессионального автора над текстом будет работать SEO-специалист (подбирать семантическое ядро и составлять техническое задание для рерайтера).

- Сложный рерайт – представляет собой не только тщательную проработку исходного материала, но и внесение корректировок и дополнительной информации, добавления экспертного мнения и т.д.

Уже готовы заказать услуги по рерайту ваших текстов? Тогда заполните форму или свяжитесь с нашими менеджерами. А мы поможем быстро определить тип работ и рассчитать ориентировочную стоимость работ под ваши нужды.

ᐈ Биржа Рерайта Статей Харьков — Цены 2021, Стоимость

Биржа рерайта статей в Харькове

Нужна продающая реклама или интересная статья? Тогда Вам понадобится квалифицированный копирайтер, пишущий уникальные тексты.

Где же найти творческого сотрудника, который сделает не плагиат, а свой собственный материал – да еще и ярко и доступно написанный?

Обращайтесь в службу Кабанчик, и Вам не придется тратить бесконечные часы на поиски хорошего копирайтера. Наши креативные сотрудники пишут интересные, легко читающиеся тексты. А главное – их материалы уникальны, что можно легко проверить не только с помощью специальных программ, но и по отзывам предыдущих клиентов на нашем сайте. Копирайтеры от «Кабанчика» напишут для Вас любой объем интересного и оригинального текста. В частности, им по плечу написание:

- Рекламы

- Статей для журналов

- Отчетов о мероприятиях

- Новостей

- Резюме и биографий

- Презентационных материалов

Прайс: Биржа рерайта статей в городе Харьков

| Цены на SEO копирайтинг | Цена за 1 тыс. символов |

|---|---|

| 1-10 тыс. символов | 80 грн. |

10-30 тыс. символов символов | 60 грн. |

| 30-100 тыс. символов | 50 грн. |

| Продающие тексты для сайтов | 120 грн. |

| Тексты и статьи для журналов и газет | 140 грн. |

| Наполнение сайта | Цена, грн |

| Создание страницы с текстом | 8 грн. |

| Вставка изображения | 7 грн. |

| Вставка таблицы | 9 грн. |

| Страница сайта с текстом и изображением | 15 грн. |

| Страница сайта с текстом и таблицей | 17 грн. |

| Страница сайта с текстом, изображением и таблицей | 24 грн. |

| Наполнение интернет-магазина | Цена, грн |

| 50 товаров | 750-900 грн. |

| 100 товаров | 1300-1500 грн. |

| 200 товаров | 2200-2600 грн. |

| более 200 товаров | от 3000 грн. |

| Стоимость набора текста | Цена, грн |

| Набор рукописного текста | 16 грн. |

| Набор печатного текста с формулами | 25 грн. |

| Диаграмма/схема | 20 грн. |

| Набор английского текста | 15 грн. |

| Набор текста с аудио, видео материала | 7 грн. |

| Расшифровка интервью/транскрибация | 16 грн/мин |

*Цена актуальная на Ноябрь 2021

Не сомневайтесь, что наши копирайтеры напишут все, что Вы пожелаете, а качество текстов даже превысит Ваши ожидания. Закажите услуги копирайтера «Кабанчику» и считайте, что у Вас уже есть отличный текст!

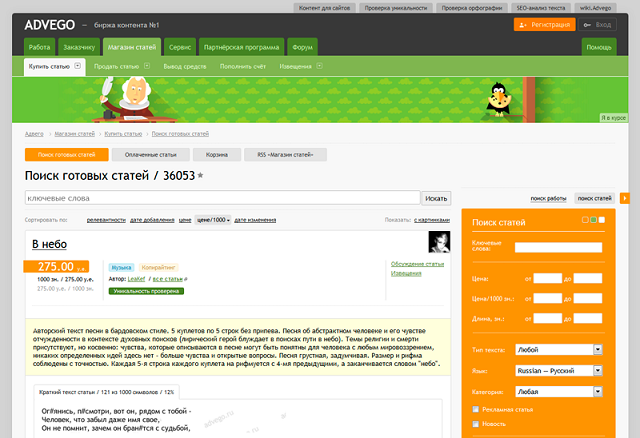

Копирайтинг и рерайт текстов на бирже Advego

На бирже контента Advego можно начинать с самых легких заданий, таких как постинг на блогах и форумах, но имейте ввиду, что посты и сообщения со ссылками часто удаляются модераторами, и в итоге Вы будете оставаться без оплаты. Поэтому не стоит особо на этом задерживаться, а лучше сразу переходить к более солидным работам: копирайтингу и рерайту текстов.

Поэтому не стоит особо на этом задерживаться, а лучше сразу переходить к более солидным работам: копирайтингу и рерайту текстов.

Рерайт — это переписывание текста своими словами таким образом, чтобы сохранился смысл и стиль изложения исходного материала, но сам текст при этом стал уникальным для поисковых систем.

Копирайтинг — более сложная деятельность, подразумевающая использование нескольких источников, и добавление своих мыслей. По сути дела — это создание своего авторского текста.

Рерайтинг проще, потому что на него нужно меньше подготовительной работы, которая заключается в поиске исходного материала. Вам в задании уже могут дать готовый текст, а может понадобиться самостоятельно найти нужный исходник. Второй вариант, хотя и более трудоемкий, тоже имеет свои плюсы: Вы учитесь быстро находить материалы по теме, которая Вас интересует.

Существуют определенные правила рерайтинга, которых нужно придерживаться.

- Не допускается изложение от себя и высказывание собственного мнения о происходящих событиях или фактах.

- Нельзя добавлять сведения, которых нет в оригинале.

- Не стоит сводить рерайтинг к простой замене слов синонимами. Качество рерайта статьи будет гораздо выше, если Вы будете также изменять и структуру предложений.

- Недопустимо стремиться к уникальности за счет грамотного и правильного, с точки зрения русского языка, изложения. Существуют программы, которые могут заменять слова синонимами, но корявый и косноязычный текст, который при этом получается, назвать рерайтом никак нельзя. Для уникальности достаточно заменить каждое третье слово в тексте, но конечно же, не следует делать это механически.

- Заголовок статьи тоже подлежит рерайтингу, если в правилах не оговорено обратное.

Как сделать качественный рерайт статьи?

Лучший способ сделать хороший рерайт — это переписать текст своими словами. Для начала читаете исходник, и разбираетесь в теме.

Хороший рерайтинг невозможен без глубокого знания русского языка, без обладания большим словарным запасом и владения речевыми оборотами.

Способов изменять сам текст много. Можно разбивать на части длинные предложения, можно соединять короткие предложения в одно длинное, изменять обороты речи, использовать синонимы, антонимы и так далее.

Вот небольшой пример рерайтинга:

Сижу за решеткой в темнице сырой. — до рерайта

Нахожусь в тюрьме, в камере сыро. — после рерайта

Перед отправкой перечитайте текст, проверьте на грамотность в Word. Вы наверняка найдете в нем какие-то мелкие ошибки, и корявые обороты.

Если сделанное задание вернут Вам на доработку, переделайте его, и отправьте назад.

Как проверить текст на уникальность?

Есть много способов проверить текст на уникальность, но лучшим на настоящий момент является проверка с помощью программы Advego Plagiatus. Перед работой настройте ее. Зайдите в пункт Проверка уникальности — Настройки, в поле Таймаут поставьте 90, а в поле Ограничение на размер поставьте 1024. Сохраните изменения.

Чтобы проверить текст, вставляете его в рабочую область программы, и запускаете программу. Проверку производите глубокую, включая ее с помощью меню Проверка уникальности — Глубокая проверка. Проверять текст лучше всего фрагментами по 1000—1500 знаков.

Программа Advego Plagiatus иногда выдает разные результаты, поэтому желательно проверять текст несколько раз.

Неуникальные фрагменты текста подсвечиваются желтым цветом. Переписываете их, и опять проверяете.

Также программа показывает значение уникальности текста. В разных заданиях требуется различная уникальность текста. Как правило, заказчикам нужна уникальность в пределах от 95 до 100%.

Главное — не бойтесь начать. Берите задания, выполняйте и зарабатывайте.

Более подробные сведения Вы можете получить в разделах «Все курсы» и «Полезности», в которые можно перейти через верхнее меню сайта. В этих разделах статьи сгруппированы по тематикам в блоки, содержащие максимально развернутую (насколько это было возможно) информацию по различным темам.

Также Вы можете подписаться на блог, и узнавать о всех новых статьях.

Это не займет много времени. Просто нажмите на ссылку ниже:

Подписаться на блог: Дорога к Бизнесу за Компьютером

Проголосуйте и поделитесь с друзьями анонсом статьи на Facebook:

Что такое рерайтинг? Что такое рерайт?

Здравствуйте, дорогие читатели BlogMonet. ru– моего блога, котором я освещаю разные вопросы, касающиеся создания своего блога, его оптимизации, раскрутки, продвижения и как итог – монетизации блога. Также на моих страницах вы сможете найти материалы по копирайтингу и вебрайтингу, и различным способам заработка в интернет с нуля.

ru– моего блога, котором я освещаю разные вопросы, касающиеся создания своего блога, его оптимизации, раскрутки, продвижения и как итог – монетизации блога. Также на моих страницах вы сможете найти материалы по копирайтингу и вебрайтингу, и различным способам заработка в интернет с нуля.

Сегодняшний пост – некое теоретическое рассуждения на заданную тему. А тема такова: «Что такое рерайт (рерайтинг)?» Те, кто так или иначе имеет дело с текстами, написанием текстов за деньги, покупает тексты для своих целей или просто интересуется тематикой, постоянно сталкиваются с понятиями рерайтинга, рерайта, копирайтинга, вебрайтинга, копипаста, сео текстов и пр.

Но для многих это просто слова заморского происхождения. Да формулировок определений этих категорий работы с текстами великое множество. Часто они значительно разнятся в толковании. То есть единого мнения, например, «что такое рерайтинг?» или «что такое рерайт?», нет.

Я поскреб по сусекам интернета, проанализировал свой опыт работы копирайтером удаленно и вообще, свой опыт написания текстов за деньги, «много думал» (как говаривал неподражаемый Борис Николаевич) – появился этот пост. Даже больше: следуя логике, этим постом должен открыться полноценный цикл статей теоретического направления (и практического воплощения:)

Поэтому искренне советую подписаться на обновления моего блога . Читая мой блог, вы получите нетрадиционный взгляд на привычные вещи, много аналитической информации с простыми выводами и большим количеством иллюстраций, постоянно обновляемую понятную , интересную и полезную информацию. Можно подписаться на RSSленту (Что такое RSS лента?) – иконка RSS-подписки наверху слева, а можно подписаться на уведомления на ваш емейл – форма находится под RSS-иконкой.

Что такое рерайтинг? Что такое рерайт?

На самом деле это буржуйское слово обозначает не что иное, как всем известное еще со школьной скамьи изложение. «Rewriting» – перезапись, переписка текста своими словами, «переписывание». А «Rewrite» – переписывать. Таким образом, и рерайт, и рерайтинг – одно и то же понятие. И если вы используете одно или другое слово – это нормально. Чего нельзя сказать о взаимозаменяемости копирайтинга и копирайта – это совершенно разные понятия.

«Rewriting» – перезапись, переписка текста своими словами, «переписывание». А «Rewrite» – переписывать. Таким образом, и рерайт, и рерайтинг – одно и то же понятие. И если вы используете одно или другое слово – это нормально. Чего нельзя сказать о взаимозаменяемости копирайтинга и копирайта – это совершенно разные понятия.

Правда, в русском языке у слов рерайт и рерайтинг есть нюансы в значении, но они не обязательны. По крайней мере, я понимаю так: рерайтинг – процесс переписывания своими словами, а рерайт – это продукт переписывания.

Сама схема рерайтинга такова:

- Исходный текст

- Переписывание

- Рерайт (новый уникальный текст на прежнюю тему)

Рерайт – такой же товар, как и книга, а рерайтинг – такая же работа, как и журналистика. Сегодня, с увеличением удельной массы интернета в жизни человека, написание текстов за деньги (рерайтинг, копирайтинг) особенно востребовано. Особенно удобна (постоянно или в качестве дополнительного заработка) работа копирайтером удаленно. Подробнее об этом я расскажу в других своих постах (так что – не сочтите навязчивым – подписываемся на обновления).

Особенно удобна (постоянно или в качестве дополнительного заработка) работа копирайтером удаленно. Подробнее об этом я расскажу в других своих постах (так что – не сочтите навязчивым – подписываемся на обновления).

Требования к хорошему рерайту

Как и любой товар, рерайт может быть качественным или нет, хорошим или Г. каковы же признаки хорошего рерайта? Давайте попробуем свести воедино то, что удалось найти и некоторые мои мысли.

Итак, признаки хорошего рерайта:

- Уникальность рерайта – зачастую одно из главных условий

- Нельзя отклоняться от фактов в исходнике: не следует добавлять свои или искажать авторские

- Получившийся текст должен быть грамотно составлен и без ошибок

- Текст должен быть легким для понимания, как говорят в среде вебрайтеров – читабельным

- Комментариев рерайтера, его личного мнения (если это не оговаривается отдельно с заказчиком)

- Объем получившегося текста не должен выходить за рамки оговоренных размеров.

Примерно таким условиям должен соответствовать хорошо выполненный рерайт. Если вы делаете рерайт на заказ, то возможно, у заказчика могут быть дополнительные условия.

Виды рерайта

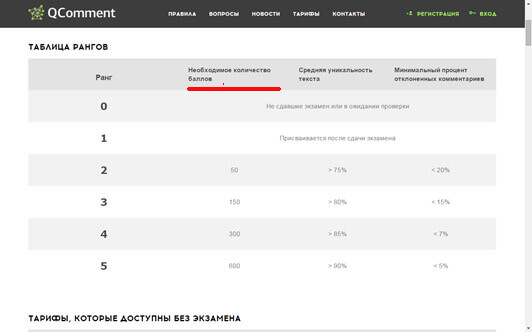

Разделение рерайта по видам довольно условно. Теоретически его быть не должно, но я работаю на многих биржах копирайтеров (биржах статей) – это Etxt.ru, Textsale, Advego, Free—lance.ruи ряд других – в диалогах между заказчиками и исполнителями, а также на форумах как-то само собой сложились категории рерайта: глубокий, простой (легкий), сео. Их отличие только в требованиях к текстам.

(Кстати, кому интересно, можете почитать, какая биржа копирайтеров лучше подходит для начинающих, а также как правильно зарегистрироваться и как разместить статью на Textsale.ru)

Глубокий рерайт – текст переделывается полностью, вплоть до стиля изложения. Фактически новый текст со сходным смыслом. Уникальность глубокого рерайта должна приближаться к 100%

Уникальность глубокого рерайта должна приближаться к 100%

Легкий (простой) рерайт – смысл, стиль, основные обороты, структура статьи и даже предложений могут быть сохранены. Такой рерайт делается путем обоснованной перестановки слов или замены их синонимами. Такой вид рерайта оплачивается намного дешевле

Seo рерайт – рерайт с определенным количеством ключевых слов. При высокой уникальности и нужном количестве нужных слов получается хорошй сео-текст.

Также некоторые рерайтеры, да и заказчики на биржах копирайтеров делят рерайт на:

Рерайт с исходниками (исходный текст предоставляется заказчиком)

И рерайт без исходников (исходный текст не предоставляется, исполнитель ищет его сам)

Существует распространенное мнение, что рерайт без исходников – это копирайтинг. Но это мнение сильно спорное и рьяно опровергается копирайтерами со стажем и репутацией. Я свое мнение пока высказывать не буду (как-нибудь обдумаю все и напишу в блог). Скажу лишь одно – «все течет, все меняется». Смысл слов имеет такую черту – со временем трансформироваться.

Смысл слов имеет такую черту – со временем трансформироваться.

На этом заканчиваю стать. Надеюсь, я ответил на вопрос «Что такое рерайт? Что такое рерайтинг?» Если вам понравилось, не сочтите за труд, ретвитните и поделитесь ссылкой на статью с друзьями в социальных сетях.

Если же что-то непонятно или просто хотите высказать свое мнение – милости прошу в «комментаторскую» 🙂

Удачи всем!

Перезапись адресов— Exchange, Office 365 и Azure

Примечание. Позвольте мне начать с небольшой заметки. Первоначально это сообщение в блоге было составлено для включения нескольких сценариев сосуществования почтового потока между двумя клиентами Office 365. Когда я писал первый сценарий, я понял, что он настолько обширен, что не имеет смысла помещать больше сценариев в один и тот же пост. Так что следите за обновлениями, чтобы получать больше сообщений, каждая со своим сценарием, а некоторые больше посвящены миграции от клиента к клиенту и потоку почты в период сосуществования. Наслаждаться!

Наслаждаться!

Миграция электронной почты от клиента к клиенту Microsoft очень распространена в наши дни, и если некоторые из них малы с точки зрения пользователей и есть возможность просто переместить их всех одновременно, некоторые из них слишком велики, чтобы использовать такой подход.

Не могли бы вы подумать о переносе 50 тысяч почтовых ящиков пользователей за один пакет с одного клиента Exchange Online на другой? Возможно нет.

И есть несколько причин не принимать во внимание это, большинство, если не все из них, имея в виду пользовательский опыт.Речь идет не только о том, сколько терабайт вы можете переместить в день, но и о перенастройке профилей Outlook, повторном установлении партнерского соединения Exchange в вашем телефоне, всех других рабочих нагрузках Office 365 и т. Д.

Таким образом, когда переход не рассматривается, в игру вступает сосуществование арендаторов. Самый большой вопрос: могу ли я использовать один и тот же домен электронной почты в двух арендаторах ? Технически ответ — , да, вы можете , но вам понадобится служба переопределения адресов, которая поможет вам в этом.

В контексте миграции переопределение адресов — это не все, что вам нужно для сосуществования почтового потока, но это ключевой компонент.

Есть и другие компоненты, которые вам следует учитывать при выполнении от одного клиента к другому с сосуществованием, но эта серия сообщений в блоге будет сосредоточена на потоке почты.

Давайте сначала рассмотрим требования. Если, конечно, у вас есть 2 клиента, источник и место назначения или, в некоторых случаях, только два клиента, от которых вы хотите отправлять и получать электронную почту, используя один домен SMTP, то вам нужно что-то сделать для перезаписи адреса (исходящая электронная почта) и условная пересылка или изменение адреса (входящая электронная почта).

Я буду использовать сервер Microsoft Exchange Edge. Это надежный сервис, который может быть спроектирован и реализован как высокодоступный и избыточный, и он имеет очень простой в настройке агент двунаправленной перезаписи адресов.

Примечание: , прежде чем читать оставшуюся часть этого сообщения в блоге, я настоятельно рекомендую вам щелкнуть ссылку выше и прочитать все подробности о том, как работает переопределение адресов Exchange.

Теперь давайте рассмотрим, почему вы должны делать это самостоятельно, а не размещать его.На самом деле, я думаю, что решение остается за вами, но вы должны серьезно подумать о двух вещах:

- Хотите ли вы оплачивать абонентскую плату за хостинг службы для компании-разработчика программного обеспечения для миграции или компании, занимающейся ретрансляцией электронной почты, если вы можете сделать это самостоятельно с гораздо меньшими затратами?

- Что еще более важно, позволите ли вы сторонней компании участвовать в важной части вашего потока электронной почты?

Эти два вопроса актуальны, особенно второй. Он включает соглашения об уровне обслуживания и другие очень важные вещи, которые необходимо учитывать, особенно в корпоративной сфере.

Но если ответ на оба вышеперечисленных вопроса утвердительный, значит, вы защищены. Если нет, продолжайте читать.

В этом сообщении блога будет рассмотрен первый сценарий, в котором подробно описывается простое сосуществование потока почты с двумя арендаторами, использующими один единственный домен электронной почты. Я обозначаю это как сценарий 1, потому что это первая публикация в блоге из серии, которая будет охватывать другие сценарии.

Какие требования?

Для выполнения описанного выше сценария вам потребуется следующее:

- Два клиента Exchange Online (конечно!)

- Один уникальный частный домен для каждого клиента Office 365, который в моих случаях:

- Арендатор1.myexchlab.com

- Tenant2.myexchlab.com

- Один личный домен, который будет использоваться двумя арендаторами, в моем случае это myexchlab.com

- Как минимум один пограничный сервер Microsoft Exchange

- SSL-сертификат для шифрования потока почты между клиентами Exchange Online и Microsoft Exchange Edge

Некоторые важные замечания о требованиях:

- Мои частные домены арендатора являются поддоменами общего служебного домена, но это не является обязательным требованием.Вы можете использовать разные домены (например, abc.com и xyz.com) в своей конфигурации.

- В этом сценарии весь исходящий и входящий поток почты проходит через пограничный сервер. Для производственных целей настоятельно рекомендуется настроить высокодоступную и избыточную инфраструктуру с несколькими пограничными серверами.

- Мой пограничный сервер размещен в Azure, потому что мне удобно его быстро настроить. Вы можете разместить свой где угодно.

- Сертификат SSL и использование TLS между клиентами Exchange Online и пограничным сервером необязательны, но рекомендуется.

Исходящая электронная почта из Office 365

В этом сценарии оба клиента отправляют всю электронную почту через пограничный сервер. При желании вы можете настроить условную маршрутизацию почты в Exchange Online, если хотите, чтобы только группа пользователей маршрутизировала свою электронную почту через Edge. Я не буду здесь подробно рассказывать об этом, но, пожалуйста, свяжитесь с нами, если вам нужно подробнее рассказать об этом варианте.

Создание соединителя отправки в Exchange Online

Сначала давайте проверим, как создается коннектор в Office 365.Если вам нужна базовая помощь по настройке соединителей Exchange Online, прочтите это.

- В сценарии выбора потока почты выберите источник как «Office 365» и место назначения как «Партнерская организация».

- Назовите разъем и включите его

- Выберите целевые домены электронной почты. Я выбрал *, что означает, что этот коннектор применим ко всем внешним доменам электронной почты

Примечание: Здесь вы снова можете проявить более творческий подход и настроить сценарий, в котором переопределение адреса (и более конкретно здесь исходящий поток электронной почты, проходящий через Edge) применяется только к определенным доменам назначения — i.e вы можете переписать адреса для своих пользователей, но только когда они отправят электронное письмо определенной компании-партнеру с конкретным персональным доменом

- Введите публичный IP-адрес вашего пограничного сервера или балансировщика нагрузки перед ним.

- Настройте коннектор, чтобы всегда использовать TLS при обмене данными с пограничным сервером. Введите имя субъекта или SAN сертификата, который вы будете использовать (подробнее о том, как настроить сертификат позже)

И все, ваш исходящий соединитель настроен в вашем клиенте Exchange Online.Если вы настраиваете это в производственной среде, сначала убедитесь, что вы настроили его для одного тестового пользователя, пока не будете на 100% уверены, что пограничный сервер настроен правильно и с почтовым потоком нет проблем.

Не забудьте создать коннектор в обоих арендаторах.

Соединители приема и отправки на пограничных серверах

Теперь, когда мы обратились к соединителям Exchange Online, давайте посмотрим на следующий переход в конвейере потока почты, пограничный сервер.

Для правильной работы этого сценария на пограничном сервере необходимо создать три вещи:

- Соединители получения: это ключ для приема электронной почты, исходящей от EOP / Exchange Online

- Правило (а) перезаписи адреса: Применяется входящими и исходящими транспортными агентами и перезаписывает адреса

- Соединители отправки: для отправки исходящей или входящей электронной почты после того, как агент выполнит свою работу

Давайте сначала рассмотрим разъемы.

Соединитель приема

Существует несколько способов и сценариев настройки коннектора приема, но, в конечном итоге, вам необходимо учитывать следующее:

- Вы должны создать выделенный соединитель, который принимает подключения только от EOP (Exchange Online Protection), используя параметр «remoteipranges» при создании соединителя.

- Вы должны защитить связь, добавив TLS как AuthMecanism и установив для флага «RequireTLS» значение $ true. Вам также потребуется добавить теги «TLSDomainCapabilities» и «TLSCertificateName»

- Если в вашем сценарии, как и в моем, пограничные серверы являются автономными, вам необходимо сделать коннектор «ExternalAuthoritative».Это ключевой момент, потому что для правильного выполнения перезаписи адреса исходящие электронные письма должны рассматриваться пограничным сервером как внутренняя. Узнайте больше о том, как работает переопределение адресов, в этой отличной статье .

- Наконец, вам нужно убедиться, что разъем принимает анонимное реле

Примечание. Очень важно заблокировать соединитель до определенного диапазона IP-адресов и защитить связь с помощью сертификата и TLS, поскольку этот соединитель будет принимать анонимную ретрансляцию.В качестве альтернативы, если у вас есть или вы можете установить пограничный сервер в существующей гибридной организации (а не отдельно, как в этом сценарии), который позволит использовать внутреннюю аутентифицированную электронную почту, вам следует выбрать это.

Дополнительное примечание. Я добавил дополнительный метод защиты пограничного сервера и инфраструктуры потока почты от злонамеренной ретрансляции от других клиентов Office 365. См. Раздел «Защитите свой Edge от злонамеренного ретранслятора электронной почты, создав правила транспорта» ниже.

Теперь начнем с создания коннектора приема:

New-ReceiveConnector -Name «From EOP» -RemoteIPRanges [EOP remote Ranges] -Usage custom -AuthMechanism Tls -PermissionGroups AnonymousUsers, ExchangeUsers, ExchangeServers, Partners -Bindings 0.0.0.0: 25

В приведенной выше команде вы должны:

- Измените имя разъема в соответствии с вашим соглашением об именах

- Добавьте все удаленные диапазоны EOP, которые вы можете найти здесь

- Определите конкретные привязки, если они имеют отношение к вашему сценарию

После создания коннектора нам нужно добавить необходимые разрешения AD:

Get-ReceiveConnector «From EOP» | Add-ADPermission -User 'NT AUTHORITY \ Anonymous Logon' -ExtendedRights MS-Exch-SMTP-Accept-Any-Recipient

Перед добавлением TLS в коннектор необходимо имя сертификата:

$ cert = Get-ExchangeCertificate -Thumbprint [Отпечаток вашего стороннего сертификата Exchange, назначенного службе SMTP]

$ tlscertificatename = " $ ($ cert.Эмитент)$ ($ cert.Subject) "

Примечание. Перед настройкой соединителя приема

убедитесь, что вы получили, импортируете и назначаете соответствующий сторонний сертификат своему серверу Exchange Server Edge.Теперь настроим все необходимые свойства TLS в коннекторе:

Get-ReceiveConnector «From EOP» | Set-ReceiveConnector -AuthMechanism ExternalAuthoritative, Tls -RequireTls: $ true -TlsDomainCapabilities mail.protection.outlook.com:AcceptOorgProtocol -TlsCertificateName $ tlscertificatename -fqdn mail.yourdomain.com

Убедитесь, что полное доменное имя соединителя соответствует имени сертификата.

Выше снимок наиболее важных свойств соединителя приема.

Соединитель подачи

Опять же, для соединителя отправки у вас может быть несколько сценариев. На мой взгляд, у моего пограничного сервера есть простой соединитель отправки, не привязанный к какому-либо транспортному правилу или адресному пространству, который отправляет исходящую электронную почту для всех доменов. Поскольку этот соединитель отправки предназначен для отправки электронной почты в Интернет, никаких специальных параметров TLS не настраивается.

Я использовал следующую команду:

New-SendConnector -Internet -Name "To Internet" -AddressSpaces *

См. Здесь, как создать соединитель отправки и создать свой собственный.

Правила перезаписи пограничного адреса Exchange

Прежде чем я объясню, какие правила вам следует создать, я настоятельно рекомендую вам прочитать эту статью о переопределении адресов на серверах Microsoft Edge.

Правила перезаписи адресов могут выполняться для каждого домена или для каждого пользователя. Когда вы планируете свой, подумайте, достаточно ли правила типа домена или нет, т.е.д. Вы хотите перевести [email protected] на [email protected] или хотите перевести [email protected] на [email protected], то есть изменить префикс или нет? Если ответ положительный, префикс изменится, значит, вам нужно одно правило для каждого пользователя.

Давайте теперь проверим, что нам нужно сделать для этого конкретного сценария:

- [email protected] находится на первом арендаторе, и нам нужно перевести его адрес на [email protected]

- [email protected] находится на втором арендаторе, и нам нужно перевести ее адрес на [email protected]

Теперь правила:

New-AddressRewriteEntry -Name "John tenant1.myexchlab.com to myexchlab.com" -InternalAddress [email protected] -ExternalAddress [email protected]

Новый-адресПерезаписать -Имя "Mary tenant2.myexchlab.com на myexchlab.com" -Внутренний адрес [email protected] -Внешний адрес [email protected]

Правила, которые я создал в этом сценарии, являются двунаправленными.

Опять же, вы должны учитывать правила домена, когда это применимо. Вы также можете импортировать правила через CSV, чтобы убедиться, что вы можете создать все правила с минимальными усилиями.

Защитите свой Edge от злонамеренного ретранслятора электронной почты, создав правила транспорта

Когда вы настраиваете соединители для входящей и исходящей ретрансляции электронной почты, хотя для подключений требуется TLS и они принимают электронные письма только из Exchange Online, вы не можете контролировать, что другие клиенты Exchange Online будут пытаться делать, и попытаются ли они использовать ваш Edge для ретрансляции электронной почты.

Чтобы иметь возможность контролировать это, вам необходимо создать несколько правил транспорта на всех ваших пограничных серверах. Создание правила транспорта на пограничном сервере не так линейно и не имеет тех же доступных опций, что и сервер CAS, но вот что вам нужно сделать:

Сначала исключите домены-получатели, создав по одному правилу транспорта для каждого (или консолидируя все в одном), которое в основном останавливает обработку правила транспорта, если обнаруживает совпадение:

New-TransportRule -Name - электронные письма извне на myexchlab.com Inside "-FromScope NotInOrganization -AnyOfRecipientAddressContains" myexchlab.com "-StopRuleProcessing $ true

New-TransportRule -Name «Электронные письма извне в tenant1.myexchlab.com внутри» -FromScope NotInOrganization -AnyOfRecipientAddressContains «tenant1.myexchlab.com» -StopRuleProcessing $ true

New-TransportRule -Name «Электронные письма извне в tenant2.myexchlab.com внутри» -FromScope NotInOrganization -AnyOfRecipientAddressContains «tenant2.myexchlab.com» -StopRuleProcessing $ true

И, наконец, правило с меньшим приоритетом, при котором письмо будет отброшено, если оно получено за пределами Организации:

New-TransportRule -Name «Отбросить электронную почту, если за пределами организации» -FromScope NotInOrganization -DeleteMessage $ true

Приведенные выше правила должны иметь правильный приоритет, то есть с приоритетом от 0 до 2 должны быть правила, которые прекращают обработку большего количества правил, если обнаружен внутренний домен.

Затем, если ни у одного из получателей сообщения не обнаружен внутренний домен, Edge должен отбросить сообщение. Это сделано для того, чтобы входящая электронная почта по-прежнему работала, а исходящая не допускает вредоносных соединений для ретрансляции.

В основном то, что вы говорите в последнем правиле, заключается в том, что если отправитель не является внутренним по отношению к вашей организации, попросите пограничный сервер просто отбросить электронное письмо, если это правило будет обработано. Я настоятельно рекомендую вам протестировать правило сразу после его внедрения и убедиться, что оно разрешает все необходимые вам домены.

Давайте покажем правило в действии:

Как вы можете видеть выше, электронное письмо, отправленное из неподдерживаемого домена, отбрасывается пограничным сервером. Также помните, что правила были обработаны, потому что ни одно другое правило не обнаружило совпадения домена у всех получателей.

Рассматривайте правила транспорта, хотя, к сожалению, очень ограниченные при применении на пограничных серверах, когда речь идет о доступных действиях и предикатах, как дополнительный и важный уровень безопасности, который вы можете применить к своей инфраструктуре.

Обслуживаемые домены на пограничном сервере

Одна из важных вещей, о которых я упоминал ранее, заключается в том, что пограничный сервер рассматривает исходящие и входящие электронные письма, отправленные в домены и из доменов, на которые вы переводите, как внутренние электронные письма.

В моем сценарии все, что мне нужно было начать, это автономный пограничный сервер без обслуживаемых доменов, что может не подходить для вас, если вы используете Edge в существующей гибридной инфраструктуре, но если это так, вот что вам нужно чтобы знать об обслуживаемых доменах:

- Добавьте основной домен из исходного и целевого клиентов, который вы переводите из (исходящего) и во (входящего)

- Добавьте общий домен, который используют оба арендатора.

Вот мой снимок, чтобы вы лучше понимали, что мне нужно для моего сценария.

DNS-записей

Теперь позвольте мне описать, как должны быть настроены записи DNS, относящиеся к моей электронной почте. Помните, что это характерно для моего сценария. Также я рассматриваю только записи MX и SPF DNS. Убедитесь, что вы применяете отраслевые рекомендации для электронной почты при настройке доменов электронной почты (например, DKIM).

Записи MX

Вот как в моем сценарии настраиваются записи MX для всех 3 доменов:

- tenant1.myexchlab.com: запись MX указывает на EOP в клиенте Office 365, где действителен домен

- арендатор 2.myexchlab.com: запись MX указывает на EOP в клиенте Office 365, где действителен домен

- myexchlab.com: MX указывает на пул пограничных серверов

Объяснение вышесказанного простое, вам нужно убедиться, что любое электронное письмо, не связанное с перезаписью адреса, может быть отправлено правильному получателю. Например, если кто-то напишет на адрес [email protected] внешний адрес электронной почты, нет никаких причин для того, чтобы электронное письмо проходило через процесс перезаписи адреса или через пограничный пул. И это относится к любому внешнему обмену данными, идущему к источнику и получателю, идущему непосредственно в эти домены.

Что касается myexchlab.com, происходит обратное, то есть, если кто-то отправляет электронное письмо по адресу [email protected], электронное письмо должно быть отправлено на Edge, чтобы агент входящего транспорта мог преобразовать этот адрес в [email protected]. По этой причине и поскольку Edge является источником полномочий для домена myexchlab.com, который фактически не является адресом SMTP ни у одного получателя в моем сценарии, MX для этого домена должен указывать на него.

Записи SPF

Здесь я выбрал самый безопасный подход и настроил все записи SPF одинаково для всех 3 доменов, чтобы включить отправителей из:

- Запись MX

- Защита Exchange Online

- Пограничный сервер

Давайте разберем это:

- арендатор1.myexchlab.com и tenant2.myexchlab.com: для этих доменов, размещенных в Office 365, что позволяет использовать MX и EOP избыточно, но это не причиняет вреда, и я разрешил пограничный сервер по одной простой причине, если преобразование адресов не выполняется для по какой-то причине электронная почта все еще может исходить с пограничного сервера, и исходный адрес будет находиться в одном из этих доменов, поэтому в этих неожиданных сценариях вам следует добавить Edge в SPF.

- myexchlab.com: для этого домена добавление EOP фактически не требуется в моем сценарии, поскольку нет момента времени, когда ожидается, что домен будет перемещен в Office 365, но в большинстве сценариев, особенно сценариев миграции, EOP должен быть в разрешенных отправителях, поэтому я добавил его.Edge и MX снова избыточны, но у вас должен быть хотя бы один из них.

Вот как будет выглядеть SPF:

v = spf1 mx ip4: [Публичный адрес Edge IPV4], включая: spf.protection.outlook.com ~ все

Как все работает

Пришло время протестировать сценарий. Вот что я сделаю:

- Отправка исходящего сообщения от обоих арендаторов

- Ответить на исходящие письма

- Отправьте входящее сообщение обоим арендаторам

Мы проанализируем следующие результаты:

- Проверить адреса отправителя и получателя «от» и «до», просматривая электронную почту в месте назначения

- Убедитесь, что TLS используется

- Посмотрите, как работают транспортные агенты

Я не хочу подтверждать свой сценарий снимками экрана, так как я не думаю, что это актуально, и мне все равно придется выделить большую часть информации серым цветом, но ниже вы можете найти несколько фрагментов того, как это работало, просто так у нас есть четкое представление о том, чего вам следует ожидать, а также о том, как решать любые проблемы.

Исходящая электронная почта от обоих арендаторов

Электронное письмо, отправленное источником от Джона:

И от Марии:

Теперь посмотрим, что происходит, когда электронное письмо попадает на пограничный сервер:

Я использовал журнал отслеживания сообщений, и, как вы можете видеть из отправленного мной сообщения, событие агента «SETROUTE» преобразует адрес.

Давайте посмотрим на сообщение в месте назначения:

… а теперь давайте действительно заглянем внутрь сообщения 🙂 (сейчас только одно из них)

Исходное письмо с адреса:

Адрес переведен:

И используемый TLS:

Ответить на исходящие письма

Для ответа я буду использовать только одного пользователя в качестве примера, поскольку поведение одинаково для обоих.

Итак, давайте посмотрим, что происходит в Edge:

Как вы можете видеть выше, два сообщения адресованы Мэри, одно — это ответ, а другое — новое сообщение, в обоих случаях вы можете видеть, что получатель был переведен. В отличие от исходящей электронной почты, вы не увидите идентификатор события, связанный с транспортным агентом, но вы можете проверить в столбце получателей, что он выполнил свою работу.

И, наконец, внешний адрес электронной почты во внутреннем почтовом ящике:

Вот и все.Достаточно скриншотов. Надеюсь, вы поняли, как все работает и как это можно устранить.

Надеюсь, после прочтения этого сообщения в блоге вы сможете лучше понять, как может быть реализовано сосуществование почтового потока. На самом деле это был простой сценарий, но в следующих статьях будет больше. Если вы хотите, чтобы я описал и написал в блоге о конкретном сценарии, который у вас есть, или если вам нужна помощь в его понимании, напишите мне.

Я работаю в сфере миграции более 5 лет и видел много партнеров и клиентов, которым действительно необходимо сосуществование потока почты между двумя арендаторами.Поскольку Microsoft непросто решить эту проблему и разрешить такие вещи, как один и тот же домен тщеславия для двух клиентов, некоторые компании создали продукты и услуги, которые пытаются восполнить этот пробел, но, как я уже говорил ранее в этом посте, передавая ваш конвейер потока почты. — это непростое решение, и предприятия готовы его принять, особенно когда вам не так сложно сделать это самостоятельно, и я уверен, что создание и поддержка высокодоступной инфраструктуры потока почты (например, пограничных серверов) дешевле, чем платить за за абонентскую плату, чтобы получить эту функцию.

Фактически, для многих предприятий у них уже есть то, что им нужно. Это не обязательно должно происходить с пограничными серверами. Лучшие почтовые устройства на рынке также могут это делать. Я мог бы включить некоторые из этих сценариев в будущие публикации.

Следите за обновлениями и спасибо за чтение!

Нравится:

Нравится Загрузка…

Состав для перезаписи: Условия обмена: 9780809334506: Хорнер, Брюс: Книги

Книга Брюса Хорнера « Переписывающая композиция: условия обмена » показывает, как доминирующие изменения ключевых терминов в композиции — язык , рабочая сила , значение / оценка , дисциплина и композиция сама по себе — усиливают низкую композицию институциональный статус и плохие условия работы многих его инструкторов и наставников.Помещая распространение этих терминов во множестве современных контекстов, включая глобализацию, мировой английский, убывающую роль труда и профессий, «информационную» экономику и приватизацию высшего образования, Хорнер демонстрирует способы оспорить изнуряющие определения этих терминов и пересмотреть их и их отношения друг к другу.

Каждая глава Rewriting Composition фокусируется на одном ключевом термине, обсуждая, как ограничения, установленные доминирующими определениями, формируют и направляют то, что делают композиторы и как они думают о своей работе.Первая глава, «Композиция», критикует дискурс композиции как недостающий и, следовательно, нуждающийся в том, чтобы его положить конец, переименовать, согласовать с другими областями или дополнить работой в других дисциплинах или другими формами композиции. Вместо того, чтобы рассматривать композицию как нечто, от чего следует отказаться, заменить или дополнить, Хорнер предлагает способы продуктивного вовлечения в обычную композиционную работу, чей явный недостаток предполагается в доминирующем дискурсе. В последующих главах это переосмысление применяется к другим ключевым терминам, критикуя доминирующие концепции «языка» и английского языка как устойчивые; изучение того, как «труд» в композиции отделяется от производительной силы социальных отношений, в которые языковая работа вносит свой вклад; переосмысление стоимостных показателей труда учителей композиции, администраторов и студентов; и ставит под сомнение применение традиционных определений профессиональной академической дисциплины к композиции.Выявляя ограничения в доминирующих концепциях работы по композиции и моделируя и открывая пространство для новых концепций ключевых терминов, Rewriting Composition предлагает учителям композиции и риторики, ученым-писателям и администраторам программ-писателей важные инструменты, необходимые для построения диаграмм. будущее изучения композиции.

Как использовать функцию перезаписи адресов в Exchange 2007/2003

В этой статье я покажу вам, как использовать функцию перезаписи адреса сервера Exchange.Эта функция позволяет администраторам Exchange централизованно перезаписывать исходящие SMTP-адреса. Перезапись адресов Exchange Server доступна как дополнительный инструмент для Exchange Server 2003, который можно бесплатно загрузить с веб-сайта Microsoft. В Exchange Server 2007 переопределение адреса встроено в основную систему обмена сообщениями в виде команд командной строки Exchange Management Shell.

Давайте начнем

В этой статье кратко объясняется, почему функция перезаписи адреса Exchange может быть необходима в среде Exchange Server.Переопределение адресов в основном ориентировано на Exchange Server 2007, но я также расскажу об инструменте Exarcfg для Exchange Server 2003.

Что такое перезапись адреса Exchange?

Exchange Address Rewrite — это процесс перезаписи адресов электронной почты для всех исходящих сообщений на специальном виртуальном сервере SMTP (верно для Exchange Server 2003). Перезапись адресов Exchange особенно используется в сценариях слияния или поглощения, когда две организации Exchange должны быть объединены в одну, но до тех пор, пока эти две организации не будут полностью объединены, каждая организация использует свое собственное пространство имен SMTP, а для всех исходящих сообщений SMTP — новый или уникальный адрес SMTP. используется пространство.

Один пример:

NWtraders приобрела Contoso, и в течение ограниченного времени, пока приобретение не будет завершено, все пользователи Contoso должны использовать пространство адресов электронной почты SMTP NWTraders для исходящих сообщений.

При включении перезаписи адреса необходимо выполнить несколько действий. Если вы хотите использовать эту функцию, вы должны выполнить следующие шаги:

- Включить перезапись адресов для всех исходящих сообщений для пользователей организации Contoso Exchange

- Создание контактов в Active Directory для всех пользователей с поддержкой Contoso Mail с целевым SMTP-адресом для Contoso и основным SMTP-адресом для NWtraders

- Создание коннектора SMTP с адресным пространством Contoso

- Включить перезапись адресов на соответствующих виртуальных SMTP-серверах Exchange

Exchange Address Rewirte требует правильной работы следующего:

- Все сообщения SMTP должны быть отправлены извне через сервер-плацдарм Exchange.

- Все сообщения SMTP должны быть отправлены в Интернет

Обратите внимание:

Перезапись адреса Exchange НЕ используется для отправки внутренней электронной почты с одного сервера Exchange на другой в вашей организации Exchange.Из этого правила есть одно исключение: все собственные SMTP-клиенты, такие как Mozilla, Thunderbird или Microsoft Outlook Express, используют Exchange Address Rewite, потому что эти сообщения будут отправляться непосредственно драйверу SMTP.

Загрузка и установка Exchange Address Rewrite

Поскольку Exchange Server 2003 не имеет встроенной интеграции с Exchange Address Rewrite, вы должны загрузить инструмент Address Rewrite под названием EXARCFG.EXE с веб-сайта Microsoft. Вы найдете ссылку для скачивания в конце этой статьи.

После загрузки инструмента просто извлеките загружаемый пакет и откройте командную строку, чтобы использовать инструмент EXARCFG, как показано на следующем снимке экрана.

Рисунок 1: Синтаксис Exarcfg

Параметры говорят сами за себя и требуют небольшого внимания.

Параметр EXARCFG –E включает перезапись адреса, а параметр –D отключает перезапись адреса Exchange. Единственный параметр, на который следует обратить больше внимания, — это параметр –V, который указывает, какой виртуальный SMTP-сервер Exchange следует использовать.

Рисунок 2: Включение Exarcfg для сервера Exchange London.nwtraders.msft

Это были необходимые шаги для использования перезаписи адресов Exchange в Exchange Server 2003. Использование перезаписи адресов Exchange в Exchange Server 2007 немного отличается от Exchange Server 2003.

Переопределение адреса Exchange в Exchange Server 2007

Exchange Address Rewrite в Exchange Server 2007 уже установлен с основной подсистемой обмена сообщениями, но не включен.Для активации перезаписи адреса Exchange необходимо использовать командную консоль Exchange.

Еще одна новая функция перезаписи адресов Exchange в Exchange Server 2007 заключается в том, что вы можете включить эту функцию для каждого пользователя, домена SMTP и / или субдомена SMTP, а не для всего виртуального SMTP-сервера Exchange 2003, как в Exchange Server 2003.

Вы настраиваете агентов перезаписи адресов на соединителе приема SMTP и соединителе отправки на компьютере, на котором установлена роль пограничного транспортного сервера.

Обратите внимание:

Агент перезаписи адресов Exchange Server 2007 доступен только на пограничных транспортных серверах.

Перечень установленных транспортных агентов

Следующие CMD’ы командной консоли Exchange показывают установленные транспортные агенты на транспортном сервере-концентраторе. Как видите, для функции перезаписи адресов нет транспортного агента.

Рисунок 3: Установленные транспортные агенты на транспортном сервере-концентраторе

Когда вы запускаете CMD командной консоли Exchange, чтобы перечислить транспортные агенты Exchange 2007 на пограничном транспортном сервере Exchange 2007, вы увидите агент транспорта для передачи входящих и исходящих сообщений SMTP.

Рисунок 4: Установленные транспортные агенты на пограничном транспортном сервере

Отобразить записи перезаписи адресов сервера Exchange 2007

Если вы хотите узнать, для каких пользователей, доменов или субдоменов включена перезапись адресов, запустите CMD оболочки Exchange Management Shell со следующего снимка экрана.

Рисунок 5: Отображение установленных записей перезаписи адреса

С помощью Exchange Server 2007 Address Rewrite вы можете перезаписывать SMTP-адреса на основе:

- Единый адрес

- Однодоменный

- Несколько субдоменов

Как включить перезапись адреса для одного адреса

New-AddressRewriteEntry -name «[электронная почта защищена] на [электронная почта защищена]» -InternalAddress [email protected] -ExternalAddress [email protected] Single Domain

Как включить перезапись адресов для одного домена

New-AddressRewriteEntry -name «IT TRAINIHG GROTE to TELTA» -InternalAddress it-training-grote.de -ExternalAddress telta.de

Как отображать записи перезаписи адреса после настройки некоторых записей

Необходимо использовать командную консоль Exchange для отображения настроенных записей перезаписи адресов, как показано на следующем снимке экрана.

Рисунок 6: Отображение установленных записей перезаписи адреса

Какие поля заголовка SMTP перезаписываются, а какие нет?

Exchange Server 2007 Address Rewrite не перезаписывает все поля заголовка SMTP.В следующей таблице от Microsoft перечислены поля заголовка SMTP, которые перезаписываются для входящих или исходящих сообщений.

Поле заголовка SMTP | Исходящий | Входящий |

Конверт от (ПОЧТА ОТ) | Переписано | Не переписано |

Конверт Кому (RCPT TO) | Не переписано | Переписано |

кузов к | Переписано | Не переписано |

Кузов Cc | Переписано | Не переписано |

Кузов из | Переписано | Не переписано |

Тело отправителя | Переписано | Не переписано |

Основной ответ | Переписано | Не переписано |

Квитанция о возврате кузова | Переписано | Не переписано |

Распоряжение тела-Уведомление-На | Переписано | Не переписано |

Кузов Resent-From | Переписано | Не переписано |

Тело Resent-Sender | Переписано | Не переписано |

Таблица 1: Поля заголовка SMTP, которые были перезаписаны, и те, которые отсутствуют в Exchange Server 2007 Address Rewrite

Заключение

Exchange Server 2003/2007 Address Rewrite — отличный инструмент для перезаписи SMTP-адресов, который особенно полезен в средах Exchange в сценариях слияния или поглощения.Вам следует тщательно спланировать реализацию перезаписи адреса Exchange. Настроить перезапись адреса Exchange очень просто, но следует тщательно продумать лежащий в основе организационный процесс.

Ссылки по теме

Exarcfg Загрузить

Планирование перезаписи адресов

Обзор средств набора ресурсов Exchange Server 2003

Поддержка двух почтовых доменов SMTP и совместное использование почтового домена SMTP с другой системой

Как создать новую запись перезаписи адреса

Транспортные серверы-концентраторы в Exchange Server 2007

Просмотры сообщений: 1,577

Использование модуля перезаписи URL-адресов IIS 7 для упрощения URL-адресов Exchange 2007/2010 Outlook Web Access в Windows Server 2008/2008 R2

URL-адрес по умолчанию для Outlook Web Access i Exchange Server 2007 — https: // <полное доменное имя сервера> / owa .Этот URL-адрес всегда является проблемой для конечных пользователей, которым он кажется слишком длинным или сложным. Они либо забывают использовать HTTPS перед URL-адресом, либо добавляют / owa к имени сервера, либо и то, и другое. Первая ошибка приводит к тому, что требуется SSL. Второй загружает корень сайта. Я согласен с тем, что это можно было бы сделать более удобным для пользователя, поэтому я всегда реализую какую-либо форму перезаписи или перенаправления. Обычно я делаю OWA доступным всего по адресу

Примечание. Конечный URL-адрес для OWA всегда (почти) https: // <полное доменное имя сервера> / owa. Мы не можем отключить HTTPS или опубликовать OWA в корне сайта. Но тип URL-адреса пользователей можно упростить. Это упрощение — то, что я имею в виду, когда говорю в этой статье о перенаправлении.

До недавнего времени перенаправление на HTTPS и подпапку OWA можно было выполнить, сначала перенаправив корневую папку с помощью функции перенаправления HTTP IIS 7, а затем отредактировав страницу ошибки HTTP, обычно 403, чтобы она перенаправляла на HTTPS вместо выдачи ошибки.Мне никогда не нравился такой подход, особенно последняя часть. Вы также можете использовать ISA Server 2006 перед своим сервером Exchange и делать то же самое там. Но недавно появилось гораздо лучшее решение. Группа IIS выпустила расширение модуля перезаписи URL-адресов для IIS 7, которое позволяет выполнять расширенную перезапись и перенаправление URL-адресов с использованием, среди прочего, регулярных выражений.

Как упростить URL-адрес OWA с помощью перезаписи URL-адреса:

- Загрузите и установите расширение URL Rewrite на свой сервер CAS.

http://www.iis.net/extensions/URLRewrite

Не забудьте получить версию для вашей архитектуры. Это почти всегда будет x64, если только вы не работаете в лаборатории и не используете x86-версию Exchange 2007.

Чтобы избежать перезагрузки сервера, следуйте инструкциям в этом сообщении:

http://forums.iis.net/t/1153276 .aspx

Также эти инструкции написаны для версии 2.0. Я не могу гарантировать, что они будут работать с любой старой или новой версией. - Отключите параметр Требовать SSL на веб-сайте по умолчанию.

Это необходимо для работы перенаправления в URL Rewrite. Это не проблема безопасности, поскольку при перезаписи URL будет принудительно использоваться SSL для всего сайта (кроме автономной адресной книги). - Откройте файл web.config в папке wwwroot .

Обычно это меньше % systemdrive% inetpubwwwroot .

Файл web.config по умолчанию не существует, поэтому измените параметр на своем сайте и снова измените его, чтобы IIS сгенерировал файл. - Вставьте следующий текст в web.config в разделе

https://gist.github.com/morgansimonsen/8040092

ПРИМЕЧАНИЕ. Запись vdir PowerShell предназначена для исключения виртуального каталога / powershell, находящегося на серверах Exchange 2010, от принудительного применения HTTPS. Это необходимо для удаленного управления серверами клиентского доступа Exchange 2010. Это правило не должно иметь отношения к серверу Exchange 2007, поскольку у них нет vdir PowerShell.

Это создаст три новых правила перезаписи.

- Откройте элемент URL Rewrite на веб-сайте по умолчанию.

- Ваши три новых правила будут выглядеть так:

Правила будут обрабатываться сверху вниз.

| Название правила | Функция | Банкноты |

| Перенаправление root | Перенаправляет корневую папку в / owa | |

| Освобождение автономной адресной книги от SSL | Отключает требование SSL для вложенной папки / OAB. Это параметр Exchange 2007/2010 по умолчанию. Если вы хотите иметь SSL и для папки автономной адресной книги, удалите это правило и обновите параметр URL-адреса автономной адресной книги в Exchange. | Остановить обработку разрешено |

| Освобождение виртуального каталога PowerShell от SSL | Это правило требуется только для Exchange 2010, но его можно безопасно импортировать в Exchange 2007. | Остановить обработку разрешено |

| Force HTTPS | Обеспечивает HTTPS для всех запросов к сайту. |

Все запросы для корневой папки или для папки / owa, у которой отсутствует SSL, теперь будут перенаправляться на страницу входа в OWA. Все остальные подпапки не перенаправляются, за исключением принудительного применения SSL, и к ним можно получить прямой доступ.

Примечание. Веб-папки Exchange 2007/2010 обычно наследуют свои настройки SSL от веб-сайта по умолчанию, поэтому, когда вы отключаете требование SSL для сайта, вы также отключаете его для веб-папок. Если по какой-либо причине какая-либо из вложенных папок управляет настройкой SSL в своем собственном контексте (т. Е.они не наследуют настройку SSL на уровне сайта) необходимо отключить Требовать SSL также для этих папок. В противном случае перезапись URL не сработает, и вы получите ошибку вместо перенаправления. Папки, связанные с Exchange 2007/2010:

- Автообнаружение

- EWS

- ecp

- Обмен

- Exchweb

- Microsoft-Сервер-ActiveSync

- OAB

- Owa

- Общественный

- Rpc

- RpcWithCert

- Единый обмен сообщениями

Все они должны иметь отключенную настройку Требовать SSL .Для любых других папок, которые могут быть у вас на сервере, вам нужно будет решить для себя, хотите ли вы, чтобы они были включены в URL Rewrite SSL Enforce или управлять их настройками SSL индивидуально. Также убедитесь, что для всех других папок, в которых должен быть активен SSL, этот параметр все еще установлен, когда вы деактивируете требование для сайта.

Я считаю, что это решение для упрощения URL-адреса для OWA намного более оптимизировано и элегантно, чем любое предыдущее решение. Фильтр перезаписи URL — это модуль, разработанный Microsoft, что означает, что он прошел через безопасный жизненный цикл разработки (SDL).У вас есть только одно место для внесения всех изменений. Вам не нужно вносить изменения в конфигурацию IIS по умолчанию (т. Е. Редактировать или изменять страницы ошибок).

Морган

Обновление: когда вы отключаете параметр «Требовать SSL» в IIS, вы полагаетесь на перезапись URL-адреса для принудительного применения SSL на ваших сайтах и в каталогах. Я связывался с автором URL Rewrite, спрашивая его, не представляет ли эта конфигурация угрозы безопасности и является ли применение SSL через URL Rewrite таким же сильным, как в IIS.Он ответил, что это не так, но в очень редких случаях это вызывает беспокойство. Вы были предупреждены.

Назначьте SSL-сертификат службам Exchange Server 2016

После установки SSL-сертификата для Exchange Server 2016 вам необходимо назначить его службам Exchange, прежде чем он будет использоваться. Эту задачу можно выполнить в Центре администрирования Exchange.

Перейдите к серверам , затем к сертификатам и выберите сервер с сертификатом SSL, который вы хотите включить для служб Exchange.

Выберите сертификат SSL и щелкните значок редактирования.

Выберите службы, затем установите флажки для каждой службы, которую хотите включить.

- IIS используется для всех служб HTTPS (таких как OWA, ActiveSync, Outlook Anywhere). IIS может быть назначен только один сертификат, поэтому важно, чтобы сертификат содержал все правильные имена, настроенные в качестве URL-адресов для ваших служб HTTPS.

- SMTP используется для потока почты с шифрованием TLS. SMTP может быть назначено несколько сертификатов.

- POP и IMAP по умолчанию отключены в Exchange Server 2016, но если вы планируете включить их, вам следует назначить сертификат, будь то тот же сертификат, который используется для HTTPS, или другой.

- UM также не является обязательным. Если вы планируете использовать функции единой системы обмена сообщениями Exchange Server 2016, включите сертификат для единой системы обмена сообщениями, опять же, это может быть тот же сертификат, который используется для служб HTTPS, или другой.

Нажмите Сохранить , когда выберете службы, для которых необходимо использовать сертификат SSL.Если вы назначаете сертификат SMTP, вам может быть предложено перезаписать сертификат SMTP по умолчанию. SMTP может иметь несколько назначенных сертификатов, и для простого развертывания, когда один полученный сертификат SSL содержит пространство имен SMTP, которое вы планируете использовать на соединителях, обычно можно ответить Да в этом запросе.

После выполнения этих шагов сертификат SSL будет использоваться Exchange для выбранных вами служб.

Если вас интересует, как Exchange обрабатывает выбор сертификата, когда несколько сертификатов привязаны к протоколу SMTP, вот несколько статей, в которых это объясняется:

Изменение поведения пересылки почтовых ящиков в Exchange Online

Первоначально опубликовано Microsoft 7 октября 2021 г. Exchange Online 0 комментариев

Мы вносим некоторые изменения в то, как переадресованные сообщения перезаписываются с использованием схемы перезаписи отправителя (SRS).

С начала ноября мы продолжим консолидировать нашу перезапись для сообщений, которые автоматически пересылаются за пределы Exchange Online. Сегодня не все переадресованные сообщения переписываются с использованием SRS. В сообщениях, пересылаемых с помощью SMTP или пересылки почтовых ящиков, сегодня адрес P1 Mail From заменяется на адрес пересылаемого почтового ящика. Это будет изменено, и вместо этого будет использоваться перезапись SRS.

- Изменение будет внедряться медленно, и до вашей организации может потребоваться несколько месяцев.

Как это повлияет на вашу организацию:

Примечание : Это изменение поведения, которое может привести к некоторым сбоям.

- Все сообщения, которые перенаправляются извне из Exchange Online в Интернет, будут подвергаться новой перезаписи SRS. Риск какого-либо воздействия на эти сообщения должен быть низким. Вы можете узнать больше о поведении SRS по предоставленной ссылке.

- Клиенты с локальными серверами увидят, что сообщения, передаваемые на эти серверы, больше не перезаписываются.Это должно подойти для доставки в почтовые ящики, размещенные локально. Однако, если клиенты направляют почту в Интернет через свои локальные серверы вместо Exchange Online, возникает риск. Переадресованные сообщения уходят без перезаписи, что может привести к их отклонению серверами получателей. Чтобы избежать этого, в локальные соединители был добавлен новый параметр, позволяющий перезаписывать SRS для этих сообщений.

Что нужно сделать для подготовки:

Прежде чем это изменение вступит в силу, клиенты, которые направляют трафик в Интернет из своей локальной среды, должны включить новый параметр SenderRewritingEnabled в своем исходящем локальном коннекторе потока почты, чтобы избежать сбоев.

Нажмите «Дополнительная информация», чтобы узнать больше.

Идентификатор сообщения: MC289686

Корпорация Майкрософт выпускает локальное средство устранения рисков для Exchange в один клик

Microsoft выпустила инструмент Exchange On-premises Mitigation Tool (EOMT), который позволяет владельцам малого бизнеса легко устранять недавно обнаруженные уязвимости ProxyLogon.

В этом месяце Microsoft сообщила, что при атаках на Microsoft Exchange активно использовались четыре уязвимости нулевого дня.Эти уязвимости известны под общим названием ProxyLogon и используются злоумышленниками для размещения веб-шелл, криптомайнеров и, в последнее время, программы-вымогателя DearCry на эксплуатируемых серверах.

Сегодня Microsoft выпустила сценарий PowerShell EOMT с одним щелчком, чтобы владельцы малого бизнеса, у которых нет выделенных групп или групп безопасности, могли получить дополнительную помощь в обеспечении безопасности своих серверов Microsoft Exchange.

«Мы активно работаем с клиентами через наши группы поддержки клиентов, сторонних хостеров и партнерскую сеть, чтобы помочь им защитить свои среды и отреагировать на связанные угрозы, связанные с недавними локальными атаками на Exchange Server.«

«На основе этих соглашений мы поняли, что существует потребность в простом, удобном, автоматизированном решении, которое отвечало бы потребностям клиентов, использующих как текущие, так и неподдерживаемые версии локального сервера Exchange Server», — поясняет Microsoft. в сообщении в блоге сегодня.

Скрипт EOMT.ps1 можно загрузить из репозитория Microsoft на GitHub, и при его запуске он автоматически выполняет следующие задачи:

- Проверяет, уязвим ли сервер к уязвимостям ProxyLogogon.

- Устраняет уязвимость CVE-2021-26855 подделки запросов на стороне сервера (SSRF) путем установки модуля IIS URL Rewrite и правила регулярного выражения, которое прерывает любые соединения, содержащие заголовки файлов cookie X-AnonResource-Backend и X-BEResource. .

- Загружает и запускает сканер безопасности Microsoft, чтобы удалить известные веб-оболочки и другие вредоносные сценарии, установленные через эти уязвимости. Затем сценарий удалит все обнаруженные вредоносные файлы.

Корпорация Майкрософт предлагает администраторам и владельцам бизнеса запускать локальный инструмент устранения рисков Exchange (EOMT) на основе следующих условий:

| Ситуация | Руководство |

|---|---|

| Если на сегодняшний день вы ничего не сделали для исправления или смягчения этой проблемы… | Запустите EOMT.PS1 как можно скорее. Это позволит как исправить, так и защитить ваши серверы от дальнейших атак. После завершения следуйте инструкциям по установке исправлений, чтобы обновить свои серверы на http://aka.ms/exchangevulns | .

| Если вы смягчили любые / все рекомендации Microsoft по смягчению последствий (Exchangemitigations.Ps1, сообщение в блоге и т. Д.) | Запустите EOMT.PS1 как можно скорее. Это будет пытаться исправить, а также защитить ваши серверы от дальнейших атак.После завершения следуйте инструкциям по установке исправлений, чтобы обновить свои серверы на http://aka.ms/exchangevulns | .

| Если вы уже установили патч для своих систем и защищены, но НЕ исследовали действия злоумышленников, индикаторы взлома и т. Д. | Запустите EOMT.PS1 как можно скорее. Это попытается исправить любой существующий компромисс, который, возможно, не был полностью устранен перед установкой исправления. |

| Если вы уже установили исправления и исследовали свои системы на предмет наличия признаков взлома и т. Д.…. | Никаких действий не требуется |

После запуска сценария EOMT пользователи могут найти файл журнала по адресу C: \ EOMTSummary.txt , в котором содержится информация о задачах, выполняемых инструментом.

Помимо запуска EOMT, администраторам рекомендуется запустить сценарий Test-ProxyLogon.ps1, чтобы также проверить индикаторы компрометации (IOC) в журналах Exchange HttpProxy, файлах журналов Exchange и журналах событий приложений Windows.

.

Об авторе