Бухгалтерия счета расшифровка: Полная информация для работы бухгалтера

Расшифровка расчётного счёта: что означают цифры в номере

При открытии расчётного счёта в банке вы получаете комбинацию из цифр, которая по сути является индивидуальным шифром для хранения средств. В целом вам необязательно знать все особенности расшифровки — банки действуют строго в рамках закона, а комбинация из цифр формируется вычислительной системой. Однако знать матчасть все же стоит: ошибка в двух цифрах при отправке платежа на счёт юридического лица может стоить вам времени и денег. Вы также будете больше знать о ваших партнерах по бизнесу, внимательно изучив их расчетный счет.

Структура банковского счёта

Расчётный счёт состоит из 20 цифр, каждая из которых имеет свое значение. Все числа, входящие в номер, разделены на группы, которые отражает определенные характеристики счёта.

Отметим, что счёт физического лица всегда начинается с цифр 408. Эта комбинация едина для всех российских банков. Счёт ИП также начинается с цифр 408.

Теперь расшифровываем значение счёта, разбив номер на группы: 111.22.333.4.5555.6666666:

111 — счёт первого порядка банковского баланса, по которому можно узнать, кто открыл счёт и с какой целью.

22 — счёт второго порядка, и эти цифры указывают на специфику деятельности владельца счёта.

333 — валюта, в которой хранятся средства на счету.

4 — проверочный код.

5555 — комбинация, означающая отделение банка, в котором открыт счёт.

6666666 — порядковый номер счёта в вашем банке.

Как расшифровать цифры?

Для начала выясним, что означает расшифровка первых пяти цифр в расчётном счёте, которые составляют определенную группу счетов баланса банка. Эти счета утверждены Центробанком и включают два раздела.

Первый состоит из трех цифр и означает специфику расчётов. Например, эти комбинации имеют разную расшифровку:

от 102 до 109 — счета фондов, а также хранение капитала, учёт прибыли и убытков;

203 и 204 — счета для учёта драгметаллов;

с 301 по 329 — счета для проведения операций между банками;

401 и 402 — счета для переводов в бюджет;

403 — управление деньгами, находящимся в ведении Минфина;

404 — внебюджетные фонды;

405 и 406 — счета государственных компаний;

407 — юридические компании;

408 — физлица и ИП;

с 411 по 419 — вклады, открытые государственными структурами;

с 420 по 422 — хранение средств юридических лиц;

423 — вклад открыт физическим лицом-резидентом;

424 — средства иностранных компаний;

425 — средства на вкладе принадлежат физическому лицу-нерезиденту;

430 — средства банков;

с 501 по 526 — счета, необходимые для учета ценных бумаг.

Следующие две цифры в расчётном счёте дополняют три предыдущие и трактуются вместе с ними. Теперь давайте разберем их на примере юридических компаний. Напоминаем, счета юрлиц начинаются с 407.

40701 — организация имеет отношение к финансовому сектору;

40702 — открытые и закрытые общества;

40703 — счета некоммерческих объединений;

40704 — средства, выделенные для проведения выборов или общественных собраний.

Следующие три цирфы счёта означают валюту, в которой открыт счет. А именно:

810 — счет открыт в рублях;

840 — в долларах США;

978 — в евро.

Затем следует проверочная цифра — ключ, который позволяет выяснить, правильно ли обозначен счёт при помощи обработки автоматической системы.

Следующие четыре цифры означают номер отделения, в котором открыт счёт. Если вместо них указаны нули, то банк либо не владеет отделениями, либо же счёт был открыт в головном офисе.

Последние семь цифр — это порядковый регистр счёта в банке. Отметим, что по закону любой банк вправе применять свою классификацию этих цифр.

Напоминаем, что в ДелоБанке вы можете открыть бесплатно расчётный счёт буквально за 10 минут. Просто оставьте свой телефон в заявке и наш оператор свяжется с вами в самое ближайшее время. На счёт можно получать деньги после резервирования, и номер можно указывать в любых документах – он не изменится после активации.

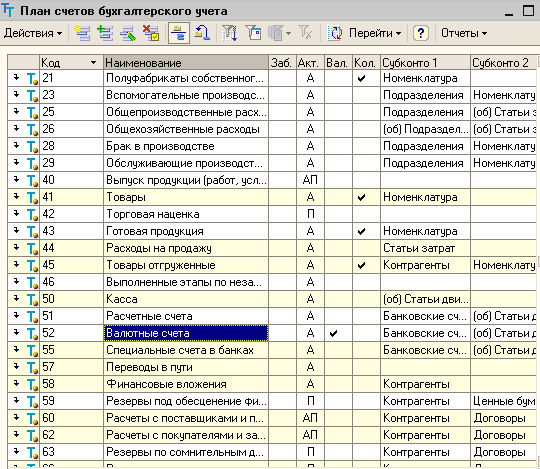

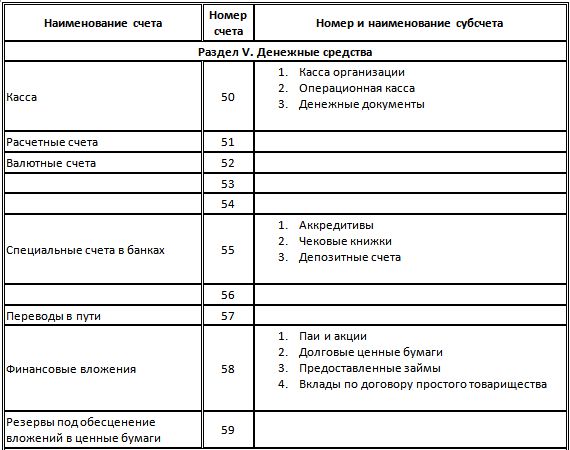

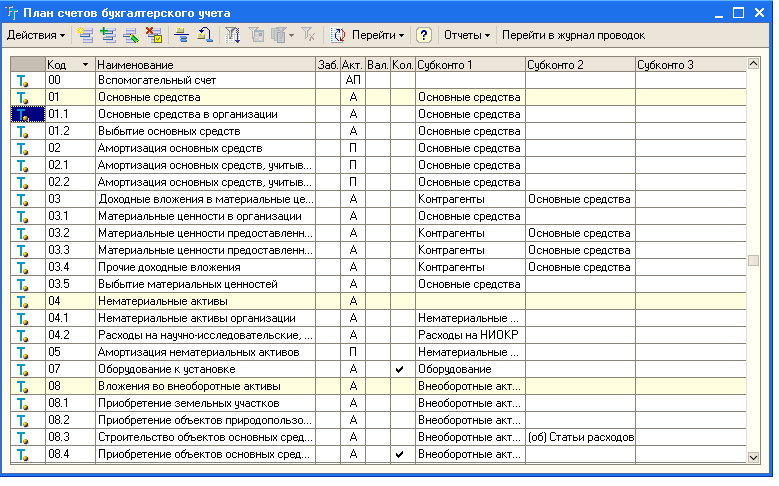

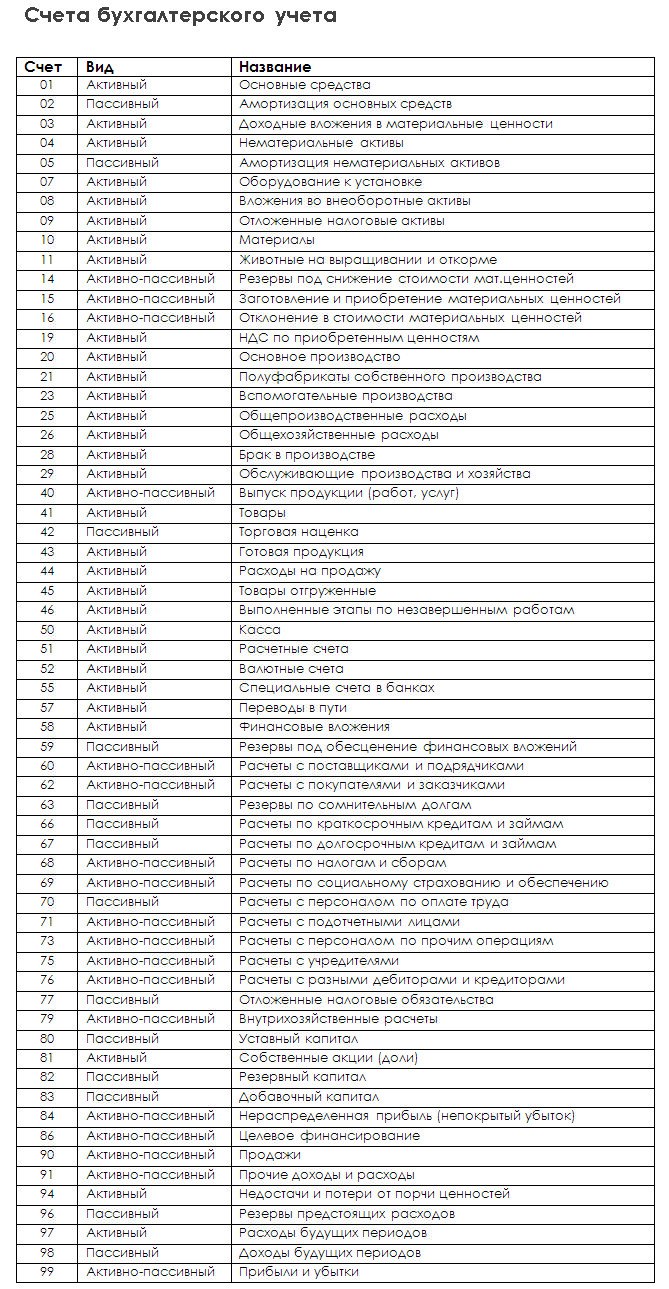

Балансовые счета, виды и характеристики, номер балансового счета физических и юридических лиц, учет собственного имущества предприятия

В бухгалтерском учете балансовые счета — это учетные позиции, показатели которых отражаются в балансе. Все они имеют дебет и кредит. Сумма операций по дебету счёта — дебетовый оборот. Сумма операций по кредиту, — кредитовый оборот. Результат соизмерения оборотов по дебету и кредиту — остаток или сальдо по счёту.

Назначение балансовых счетов — учет собственного имущества предприятия.

Балансовые счета — виды и характеристики

Балансовые счета организаций

Балансовые счета физических лиц

Балансовые счета юридических лиц

Номер балансового счета

Назначение балансовых счетов — учет собственного имущества предприятия.

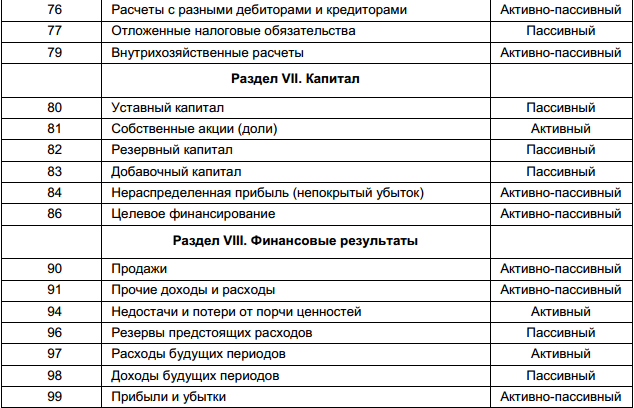

Балансовые счета подразделяют на:

— синтетические — счета первого порядка. Их номер обозначается тремя цифрами;

— аналитические — счета второго порядка. Их нумеруют пятью цифрами, причем первые три из них — номер счета первого порядка.

Балансовые счета — виды и характеристики

Основные виды балансовых счетов:

— активные, предназначенные для учета активов предприятия. В них уменьшение средств отражается по кредиту, а увеличение — по дебету, а сальдо бывает только дебетовым;

— пассивные, используемые для учета источников пополнения активов компании. На них уменьшение источников записывается по дебету, а увеличение — по кредиту. Их сальдо всегда будет кредитовым;

— активно-пассивные, имеющие свойства двух предыдущих разновидностей счетов.

Существуют и другие виды балансовых счетов: основные, контрарные, регулирующие, дополнительные. Все они предназначены для уточнения расчетов.

Балансовые счета организаций

В банках на балансовых счетах организаций ведутся учетные операции с активами, поступающими от предприятий, учреждений. Так, на счетах первого порядка 10203 и 10204 учитываются акции финансового учреждения, принадлежащие, соответственно, государственным предприятиям и организациям и негосударственным организациям. В разделах 402-409 отражаются операции по обслуживанию клиентов банка, с глубокой детализацией по видам активов, по типам организаций, конкретно по каждому предприятию.

Балансовые счета физических лиц

На балансовых счетах физических лиц финансовые учреждения учитывают операции, проводимые с документами или денежными средствами физических лиц. Например, счет второго порядка 10205 — отражает уставный капитал кредитных организаций, сформированный акциями, находящимися в собственности физических лиц. Счет первого порядка 423 «Депозиты физических лиц» — отражает средства физических лиц, размещенные в виде вкладов. Используются и другие учетные позиции для проведения операций с банковскими картами граждан или ценными бумагами.

Счет первого порядка 423 «Депозиты физических лиц» — отражает средства физических лиц, размещенные в виде вкладов. Используются и другие учетные позиции для проведения операций с банковскими картами граждан или ценными бумагами.

Балансовые счета юридических лиц

Согласно плану счетов бухгалтерского учета, финансовые учреждения отражают учетные операции, проводимые с активами, принадлежащими учреждениям, компаниям на балансовых счетах юридических лиц. В качестве примера можно привести счета 61140, 61164, 40802 или 410-407. Именно на них учитывают переводы иностранной валюты, движение по лицевым счетам и другие операции. Для каждого клиента банка, для каждого типа операций выполняется детализация. Порядок формирования номеров счетов второго порядка и структура счетов должны подчиняться общим принципам.

Номер балансового счета

Номера балансовых счетов определяются планом счетов бухгалтерского учета и имеют установленное обозначение, структуру, определенное количество субсчетов, назначение. Так, денежные средства учитываются на счете 202, операции с клиентами — на счетах 401-479. Зная номер балансового счета, можно точно определить какие виды операций учитываются с его помощью. Принятый план счетов обязателен для всех кредитных организаций и способствует унификации бухгалтерского учета.

Так, денежные средства учитываются на счете 202, операции с клиентами — на счетах 401-479. Зная номер балансового счета, можно точно определить какие виды операций учитываются с его помощью. Принятый план счетов обязателен для всех кредитных организаций и способствует унификации бухгалтерского учета.

Совет от Сравни.ру: Для безошибочного отнесения операций на соответствующий счет, стоит воспользоваться разъяснениями к плану счетов.

Рабочий стол QuickBooks: пароли, шифрование, дешифрование… Часть 1

Как вы думаете, много ли вы действительно знаете о том, что происходит под пользовательским интерфейсом QuickBooks?

В отличие от многих популярных программ, таких как Excel, Word или даже Access, внутренняя работа, операции и процедуры QuickBooks являются строго охраняемыми секретами, совершенно неизвестными всем, кроме нескольких нынешних и бывших технических специалистов Intuit. На самом деле, я рискну предположить, что менее 10% от общего числа сотрудников Intuit, которые фактически поддерживают QuickBooks, имеют фундаментальные знания о том, что происходит глубоко внутри QuickBooks.

Если вы были на каком-либо из моих занятий для суперкомпьютерщиков в Scaling New Heights или если вы помните, когда я впервые начал писать для Insightful Accountant, вы, несомненно, видели приведенную ниже иллюстрацию, показывающую взаимосвязь между тремя фундаментальными компонентами. из QuickBooks.

×Expand

3 части QB

Версии QuickBooks середины 2000-х прошли миграцию с базы данных C-index на базу данных Sybase SQL Anywhere. Приложение QuickBooks представляет собой «графический пользовательский интерфейс», созданный из набора кодов языков программирования (разработанных годами) и размещенный поверх одного из двух серверных движков баз данных Sybase. В то время как в этой статье обсуждаются аспекты всех трех этих компонентов, она действительно фокусируется на внутренних структурах, скрытых от посторонних глаз, в вашем файле QuickBooks Company.

Но прежде чем мы приступим к делу, мы должны обсудить некоторые фундаментальные аспекты файла QuickBooks Company.

Каждый файл QuickBooks представляет собой «кластеризованную таблицу», все различные данные хранятся в таблицах, и все эти таблицы сгруппированы вместе в одном файле. В некоторых проектах баз данных каждая таблица связана с уникальным файлом, но в QuickBooks это не так.

Одной из причин кластерного подхода является «безопасность». Все данные, из которых состоит ваша «финансовая информация», надежно заключены в один файл, доступность которого может быть ограничена.

Эти ограничения принимают различные формы, включая настройку учетных записей пользователей, паролей и других ограничений, лайков и разрешений. Другой формой защиты является шифрование как файла в целом, так и конфиденциальных данных внутри файла.

Когда мы открываем файл компании QuickBooks, он полон нашей информации. В контексте базы данных данные хранятся в различных таблицах, хранящихся в «кластеризованной таблице». В некоторых таблицах хранятся данные вашего списка, например, в таблицах «Клиенты» и «Продавцы». Ваши транзакции хранятся в других таблицах, таких как таблица заголовка чека и таблица подробного счета чека. В других таблицах хранятся объекты данных, которые работают с приложением QuickBooks, чтобы сделать его работу более плавной и обеспечить более быстрый доступ к данным. И да, некоторые таблицы отвечают за многие меры безопасности (обручи, через которые мы должны пройти), такие как пароли, чтобы получить доступ к нашим данным.

Ваши транзакции хранятся в других таблицах, таких как таблица заголовка чека и таблица подробного счета чека. В других таблицах хранятся объекты данных, которые работают с приложением QuickBooks, чтобы сделать его работу более плавной и обеспечить более быстрый доступ к данным. И да, некоторые таблицы отвечают за многие меры безопасности (обручи, через которые мы должны пройти), такие как пароли, чтобы получить доступ к нашим данным.

Хотя многие из вас, возможно, знакомы с ODBC, QODBC и пользовательскими функциями отчетности, обеспечивающими доступ к информации QuickBooks, таблицы, доступ к которым осуществляется с помощью этих методов, являются «ограниченным» воспроизведением табличных данных в файле компании QuickBooks. Ни одно из этих приложений или методологий не обращается к таблицам напрямую и не затрагивает базовые «реальные данные», поддерживаемые пользовательским интерфейсом QuickBooks.

По существу, не разбивая файл компании QuickBooks на части после его расшифровки, на рынке нет инструментов, которые обычные пользователи «могут себе позволить», которые дадут им прямой доступ к фактической структуре таблицы.

Сторонние продукты, которые позволяют вам читать, записывать и иным образом изменять данные в файле QuickBooks, на самом деле взаимодействуют с одним из двух механизмов баз данных Sybase, просто передавая команды точно так же, как и реальный пользовательский интерфейс QuickBooks. Только сервер базы данных предоставляет инструкции запроса, чтения, записи и добавления, влияющие на фактические данные.

Одной из причин кластерного подхода QuickBooks к вашим данным является «безопасность». Все данные, составляющие вашу «финансовую информацию», надежно заключены в один файл, доступность которого может быть ограничена. В целом файл ограничен шифрованием, предотвращающим несанкционированное проникновение во внутренние компоненты файла. Но это не то, где эта «форма шифрования» останавливается в QuickBooks, как мы увидим.

На протяжении многих лет я открыто критиковал многие недостатки безопасности в QuickBooks. В прошлом году я был одним из немногих, кто на открытии поддерживал усилия Intuit по реформированию и усилению безопасности за счет повышения требований к паролям.

Публичные протесты пользователей, которые, казалось бы, не заботятся о безопасности конфиденциальных данных, взорвав Intuit за требование паролей и, в частности, часто меняемые сложные пароли, привели к недавно пересмотренной реализации мер, которые, по-видимому, обошли прошлогоднее улучшение паролей. . Я все еще беспокоюсь о недостатках, которые допускают потенциальную потерю данных, но эта статья не об этом.

Скорее, эта статья посвящена механизму QuickBooks номер один для защиты файлов, который основан на пароле пользователя-администратора и связанных с этим паролем «главных ключах» шифрования.

До прошлогодних обновлений безопасности вам не нужно было использовать пароли, даже если в вашем файле хранились конфиденциальные данные, такие как номера кредитных карт, если только вы не использовали Intuit Merchant Services. Вам предлагалось включить защиту кредитной карты, но ничто не заставляло вас это делать. Без этих средств защиты вам даже не требовался пароль администратора, хотя для вашего файла уже была настроена учетная запись администратора.

Но прежде чем двигаться дальше, нам нужно обсудить фундаментальные принципы шифрования и дешифрования. Шифрование — это процесс кодирования информации таким образом, чтобы ее могли прочитать только авторизованные стороны. Шифрование не препятствует доступу или просмотру какой-либо информации, оно просто запрещает доступ к содержанию информации неуполномоченным лицам.

Если бы я дал вам закодированное сообщение, вы, вероятно, могли бы передать его всем, кого знаете, и я бы не беспокоился, что кто-нибудь узнает, что я на самом деле написал. Чтобы закодировать сообщение, я использую «ключ шифрования». Чтобы расшифровать сообщение, кто-то должен использовать тот же ключ, иначе он, скорее всего, никогда не разгадает его.

×Расширить

Шифрование Расшифровка

Что, если моя подруга напишет сообщение с номером 092 712 152 205 272 512 21 – вы хоть представляете, что это значит? Ну, это и есть шифрование.

Если шифрование — это кодирование информации, то дешифрование — это декодирование информации. Как и в процессе шифрования, ключевым моментом является «ключ шифрования». Без ключа шифрования у обеих сторон сообщение не достигает своей цели.

Как и в процессе шифрования, ключевым моментом является «ключ шифрования». Без ключа шифрования у обеих сторон сообщение не достигает своей цели.

У меня должен быть ключ для шифрования данных, и тот, кто будет читать данные, должен иметь ключ, чтобы раскрыть смысл. Без ключа никто не узнает, что моя девушка написала «Я тебя люблю».

×Расширить

Зашифровано Я люблю тебя

Чтобы понять, как шифрование и дешифрование применяются в файле QuickBooks, мы должны посмотреть, как создаются и хранятся учетные записи пользователей и их пароли.

Первоначально, когда QuickBooks открывается и создается новый файл, одна учетная запись пользователя с постоянным именем «Администратор» автоматически заносится в таблицу с именем «ISYSUSER».

Хотя вы можете «переименовать» учетную запись в «Джон» в пользовательском интерфейсе, под ней по-прежнему находится «Администратор», потому что не может быть файла QuickBooks без учетной записи администратора, даже если вы этого не сделаете. т знаю, что это там.

т знаю, что это там.

До последних изменений в системе безопасности QuickBooks, связанных с соответствием требованиям PCI, пароль не требовался до тех пор, пока пользователь не выбирал вариант создания дополнительных пользователей и установки паролей.

Но даже до того, как появится один новый пароль пользователя, таблица ISYSUSER все еще закодирована, потому что каждое имя пользователя QB становится шестнадцатеричной строкой. Таким образом, Admin фактически закодирован в шестнадцатеричной строке как (0x41 0x64 0x6D 0x690x6E), когда он хранится в таблице ISYSUSER. Фактически, каждое имя пользователя QuickBooks хранится в виде шестнадцатеричной строки, процесс, известный как «хеширование». Имена пользователей — не единственный уровень безопасности, который мы создаем в QuickBooks. Если у нас есть какие-либо «конфиденциальные данные» в наших файлах, мы также вводим пароли. Но прежде чем мы рассмотрим пароли, давайте посмотрим, что мы подразумеваем под «конфиденциальными данными».

Expand

Таблица QB ISYSUSER

Конфиденциальные данные включают такие данные, как номера кредитных карт клиентов, номера социального страхования сотрудников, идентификационные номера налогоплательщиков, идентификационные номера работодателей, номера банковских счетов и некоторые другие списки Intuit. в качестве данных, позволяющих установить личность (PII):

- Номер социального страхования сотрудника и компании

- Компания EIN

- Банковские реквизиты компании (маршрутный номер, номер счета)

- Счет кредитной карты компании. №

- Счет прочих активов №

- Счет прочих оборотных средств №

- Счет кредита/прочих текущих обязательств №

- Счет долгосрочных обязательств №

- Идентификационный номер налога продавца

- Счет поставщика №

Вы по-прежнему будете видеть «конфиденциальные данные», используемые в таких местах, как QBWin.log, и именно эту терминологию я буду использовать в этой статье. Эти «конфиденциальные данные», как и имена пользователей и пароли, шифруются в QuickBooks для обеспечения дополнительного уровня безопасности.

Эти «конфиденциальные данные», как и имена пользователей и пароли, шифруются в QuickBooks для обеспечения дополнительного уровня безопасности.

Мы не просто вводим имена пользователей в QuickBooks, мы назначаем пароли, и самый первый пароль, который мы назначаем, — это наша учетная запись администратора пользователя. В таблице «ISYSUSER» значения пароля хранятся в поле «пароль».

Все последние версии QuickBooks имеют проверку пароля на основе SHA-256 (ранние версии QuickBooks используют собственный алгоритм хеширования). SHA-256 считается стандартным отраслевым алгоритмом хэширования подписи. SHA-256 обеспечивает более надежную защиту и заменил SHA-1 и SHA-2 в качестве рекомендуемого алгоритма.

SHA-256 стал стандартом для всех сертификатов SSL. Вы обычно видите SSL-сертификаты, отображаемые при подключении рабочего стола QuickBooks к стороннему приложению через протокол разрешений интегрированного приложения.

Ранее я писал, что этот пароль администратора пользователя является «ключом» к процессу шифрования/дешифрования, который использует QuickBooks.

Expand

Таблица QB ABMC_TSAFE

В отличие от большинства таблиц QuickBooks, эта таблица содержит только одну строку данных, включающую имя администратора, хранящееся в виде шестнадцатеричной строки, контрольный вопрос пользователя администратора и ключ администратора, который зашифрованный пароль администратора и ответ на запрос.

В следующий раз, во второй части этой серии, мы рассмотрим управление входом в систему, взаимосвязь ролей пользователей и разрешений, а также проблемы компрометации безопасности, механизмы защиты конфиденциальных данных и формы коррупции, связанные с этой безопасностью. функции.

Рабочий стол QuickBooks: пароли, шифрование, дешифрование… Часть 2

В первой части своей мини-серии, состоящей из двух частей, Мёрф рассмотрел фундаментальную структуру файлов QuickBooks и концепции, используемые для защиты ваших данных. Он внимательно изучил принципы шифрования и дешифрования, а также рассмотрел, как учетные записи пользователей и их пароли создаются и хранятся в QuickBooks.

Он внимательно изучил принципы шифрования и дешифрования, а также рассмотрел, как учетные записи пользователей и их пароли создаются и хранятся в QuickBooks.

Согласно справке по QuickBooks, пользователи должны использовать окно входа в QuickBooks, чтобы открыть защищенный паролем файл компании. Если окно входа запрашивает только пароль, следует ввести пароль администратора.

Если в окне входа запрашивается имя пользователя и пароль, пользователи должны ввести свое имя пользователя и пароль, которые были установлены в файле. Далее в справке говорится, что «имена пользователей и пароли создаются для файлов компании, а не для самого приложения QuickBooks».

Как мы обсуждали в прошлый раз, когда вводится пароль, он хешируется и сравнивается с проверочным значением. Если оба значения равны, пользователь вошел в приложение и в файл компании.

Позвольте мне сказать, что существует ряд процедур SQL, хранящихся в различных «системных таблицах», которые используются для управления и изменения некоторых аспектов входа в систему (например, «LoginProc»).

Подобные хранимые процедуры объясняют, почему, если вы установили пароль, но не создали других пользователей, QuickBooks отображает окно входа, которое обеспечивает только ввод пароля, а не пользователя и пароль.

Несмотря на то, что вы можете подумать, хотя QuickBooks использует внутренние методы контроля доступа (такие как высокодетализированные роли пользователей на основе безопасности в Enterprise и гораздо более простые права пользователей в Pro и Premier), что касается Sybase SQL Anywhere, все пользователи имеют равные права доступа.

Ни базе данных, ни серверу базы данных «не плевать» на то, к каким данным человек должен или не должен иметь доступ. Приложение QuickBooks является эксклюзивным монитором соответствия внутренним элементам управления доступом на основе таблиц разрешений, содержащихся в файле компании.

Здесь я хочу обратить наше внимание на потерю пароля администратора и механизм Intuit для сброса пароля администратора QuickBooks.

До QuickBooks 2011 R6 и QuickBooks 2010 R12, если вы потеряли свой пароль администратора, вам нужно было обратиться в службу поддержки QuickBooks и загрузить или получить их помощь с инструментом сброса пароля QuickBooks.

Поскольку эти версии QuickBooks содержат встроенный (внутренний) инструмент сброса пароля, вам больше не нужно загружать эту утилиту. Как для старого загруженного инструмента, так и для внутреннего инструмента требуется «токен безопасности», который создается серверами Intuit на основе зарегистрированного номера лицензии QuickBooks: 9.0003 ×

Расширить

Функция сброса пароля

Еще в 2010 и 2011 годах я много писал о различных угрозах безопасности, связанных с этой технологией. Я сказал, что любой, у кого есть лицензия QuickBooks, по сути, может получить токен для открытия любого «файла», поскольку между файлами и лицензией нет реальной связи.

Это действительно никогда не менялось.

То, что делает эту технологию сброса пароля возможной с помощью простого «токена», по сути, является «черным ходом», встроенным в каждый файл QuickBooks. И этот бэкдор — наш старый друг, таблица «ABMC_TSAFE». Мы узнали о важности этой таблицы в части 1 этой серии.

Expand

Таблица QB ABMC_TSAFE

«Токен», загруженный из Intuit, представляет собой ключ дешифрования, который фактически «удаляет» эту защищенную информацию, что делает все другие меры безопасности бессмысленными. К сожалению, токен, несмотря на то, что он связан с номером лицензии, зависит от постоянного ключа шифрования, согласованного с QuickBooks.

На самом деле это представляет серьезную угрозу безопасности, потому что любой, кто потратит время (на фактическое выполнение необходимых вычислительных циклов) на расшифровку ключа шифрования, по сути, может сбросить файлы QuickBooks без выдачи токенов Intuit.

Возвращаясь к теме использования шифрования и дешифрования в файлах QuickBooks, хорошо известно, что распространенной проблемой в QuickBooks, особенно с 2014 года, были ошибки шифрования и дешифрования.

Повреждение учетных записей пользователей QuickBooks и связанных с ними мастер-ключей было очень разрушительным.

Проблемы такого рода могут повлиять как на пользователей без прав администратора, так и на учетную запись пользователя с правами администратора, но уровень безопасности пользователя — это не единственные данные, которые шифруются в QuickBooks.

Как упоминалось в Части 1, другие «конфиденциальные данные», такие как номера кредитных карт клиентов, номера социального страхования сотрудников, идентификационные номера налогоплательщиков, идентификационные номера работодателей и номера банковских счетов, зашифрованы и подлежат расшифровке:

×Expand

Сбой конфиденциальных данных

Как показано в этом примере из файла QBWin.log, произошел сбой ключа шифрования определенного пользователя, поврежден номер социального страхования сотрудника, а также повреждены идентификационные данные нескольких банковских счетов:

×Expand

Ошибка дешифрования для каждого файла QBWin

Чтобы понять, как это влияет на такое разнообразие конфиденциальных данных, мы должны понять, как конфиденциальные данные шифруются в QuickBooks.

Каждый элемент конфиденциальных данных защищен шифрованием, которое можно разблокировать, только применив соответствующий «мастер-ключ». Мастер-ключи хранятся в нескольких разных таблицах в каждом файле QuickBooks.

Один главный ключ основан на пароле пользователя-администратора, вот пример таблицы ABMC_ADMIN_MASTER_KEY, содержащей главные ключи «Администратора»:

×Расширение

Таблица ABMC_ADMIN_MASTER_KEY

Другой главный ключ основан на пароле каждого пользователя без прав администратора. Эти данные хранятся в таблице ABMC_MASTER_KEY:

×Expand

Таблица ABMC_MASTER_KEY

Это означает, что у каждого пользователя есть свой ключ, который необходимо использовать для разблокировки каждой части конфиденциальных данных.

Фактические ключи, необходимые для расшифровки каждого элемента конфиденциальных данных, хранятся в таблице с именем ABMC_KEY_PERMISSIONS, которая определяет не только ключи, но и конкретный тип информации, для которого ключ является доступом:

×Расширить

Таблица ABMC_KEY_PERMISSIONS

Таким образом, либо пользователь-администратор, либо любой «другой пользователь» с соответствующим доступом (устанавливаемым ролями или разрешениями QB) к области, содержащей конфиденциальные данные, пытается использовать свой ключ для открытые зашифрованные данные, их ключ должен либо совпадать, либо «сопоставляться» с фактическими ключами, необходимыми для расшифровки защищенных записей:

×Expand

сопоставление и сопряжение

QuickBooks расшифровывает данные и разрешает доступ только тогда, когда происходит необходимое «сопряжение» и «сопоставление». Если подумать, то этот процесс похож на сейф в банке.

Если подумать, то этот процесс похож на сейф в банке.

Прежде чем арендовать бокс, в банке есть два ключа. Они похожи на пользователя-администратора в QuickBooks. Они могут открыть ящик, используя оба ключа, чтобы открыть оба замка.

После того, как вы арендуете бокс, у банка есть один ключ, а у вас есть другой. Вы идете в банк, показываете свое удостоверение личности, и вам дают доступ к сейфам.

Далее кто-то из банка приносит вам банковский ключ. Только после использования обоих ключей вы сможете открыть коробку.

Вы не можете открыть ящик без ключа банка, а банк не может открыть ящик без вашего ключа.

Концепции отраслевых стандартов «платежных карт» для шифрования конфиденциальных данных в значительной степени следуют этому образцу. И это имеет смысл, если учесть, что на самом деле «индустрия платежных карт» состоит из «крупных банков», которые делали это таким образом с сейфами на протяжении тысячелетий.

Эта система была разработана для обеспечения безопасности и гибкости, позволяя пользователям (с разрешениями) получать доступ к своему собственному главному ключу, чтобы получить доступ к уникальной копии ключа конфиденциальных данных для каждой части конфиденциальных данных. Это также означает, что любое изменение пароля пользователя требует обновления только одной записи в соответствующей таблице мастер-ключей.

Это также означает, что любое изменение пароля пользователя требует обновления только одной записи в соответствующей таблице мастер-ключей.

В то же время этот механизм позволяет пользователю-администратору получить доступ ко всем могут быть заменены, изменены или удалены и/или заменены пароли пользователей вместе с соответствующими копиями зашифрованных мастер-ключей

К сожалению, как известно большинству из нас, существует ряд ошибок, связанных с этой системой шифрования/дешифрования, и с внутренней или структурной точки зрения избыточные дополнительные таблицы представляют угрозу безопасности.

Механизмы безопасности в QuickBooks позволяют сообщать о повреждении номеров кредитных карт или других конфиденциальных данных под учетной записью одного пользователя QuickBooks, в то время как другой пользователь QuickBooks может получить доступ к тому же номеру кредитной карты без каких-либо признаков повреждения:

×Расширить

Ошибка расшифровки 02

Повреждение заключается не в зашифрованных данных, а в главном ключе пользователя для доступа к этим данным. Таким образом, даже если у них есть разрешения в QuickBooks для доступа к данным, если возникнет проблема с шифрованием или дешифрованием их главного ключа, данные будут отображаться искаженными, потому что они все еще зашифрованы для них.

Таким образом, даже если у них есть разрешения в QuickBooks для доступа к данным, если возникнет проблема с шифрованием или дешифрованием их главного ключа, данные будут отображаться искаженными, потому что они все еще зашифрованы для них.

К счастью, при наличии правильных инструментов специалисты по данным могут восстановить или заменить поврежденные ключи шифрования и даже зашифрованные ключи данных и данные. Но это тема для другой статьи.

Несмотря на прошлогодние улучшения требований к паролю для QuickBooks и недавние изменения, которые несколько «откатывают» некоторые из этих изменений безопасности, фундаментальная структура внутреннего пароля и защиты конфиденциальных данных согласуется с информацией, которую мы изложили в этих двух серия.

Intuit до сих пор не предприняла шагов для связывания отдельных файлов QuickBooks с отдельными номерами лицензий QuickBooks. Это означает, что даже сейчас любой, кто может получить файл компании, может открыть этот файл компании, используя функцию сброса пароля администратора в лицензионной версии QuickBooks, для которой у него есть номер лицензии и соответствующий регистрационный номер телефона и почтовый индекс.

Об авторе