Как обнаружить скрытый майнер на компьютере: Как обнаружить и удалить скрытый майнер в Windows

Как обнаружить и удалить скрытый майнер в Windows

Что такое скрытый майнер

Под скрытым майнером подразумевается программа-вирус, которая использует ресурсы вашего компьютера для добычи криптовалют. Делается это в автоматическом режиме без ведома пользователя и каких-либо предупреждений.

Чаще всего поймать скрытый майнер можно при скачивании файлов из непроверенных источников. Обычно это какой-то пиратский контент, который пользуется большой популярностью среди пользователей. Также наткнуться на подобный вирус можно при получении различных спам-рассылок. В любом варианте вы получаете желаемое, а вместе с этим на ваш компьютер может быть загружен скрытый майнер или утилита для его автоматического скачивания из Сети.

Чем опасен скрытый майнер

Майнер заставляет ваш ПК работать на максимальном уровне производительности, а значит, даже при выполнении несложных офисных задач компьютер может изрядно тормозить. Длительная работа на пределе своих возможностей рано или поздно скажется на «железе».

В первую очередь может пострадать видеокарта, процессор, оперативная память и даже система охлаждения, которая просто не сумеет справиться с ежедневными стресс-тестами.

Первый признак присутствия майнера — торможение на простых задачах и незамолкающий кулер.

Также майнеры вполне могут получить доступ к вашим персональным данным, хранящимся на компьютере. Здесь в ход может пойти всё: начиная от простых фотографий и заканчивая данными различных аккаунтов и электронных кошельков. А это уже очень опасно.

Как майнеру удаётся прятаться

Обычно за работу майнера на вашем ПК отвечает отдельный сервис, который позволяет прятать и маскировать угрозу. Именно такой спутник контролирует автозапуск и поведение вируса, делая его незаметным для вас.

К примеру, данный сервис может приостанавливать работу майнера при запуске каких-то тяжёлых шутеров. Это позволяет освободить ресурсы компьютера и отдать их игре, чтобы пользователь не почувствовал тормозов и проседания частоты кадров. По закрытию шутера вирус вновь возьмётся за работу.

Этот же сервис сопровождения способен отследить запуск программ мониторинга активности системы, чтобы быстро отключить майнер, выгрузив его из списка запущенных процессов. Однако особенно опасные вирусы и вовсе могут попытаться отключить средства сканирования на вашем компьютере, исключив обнаружение.

Как обнаружить скрытый майнер

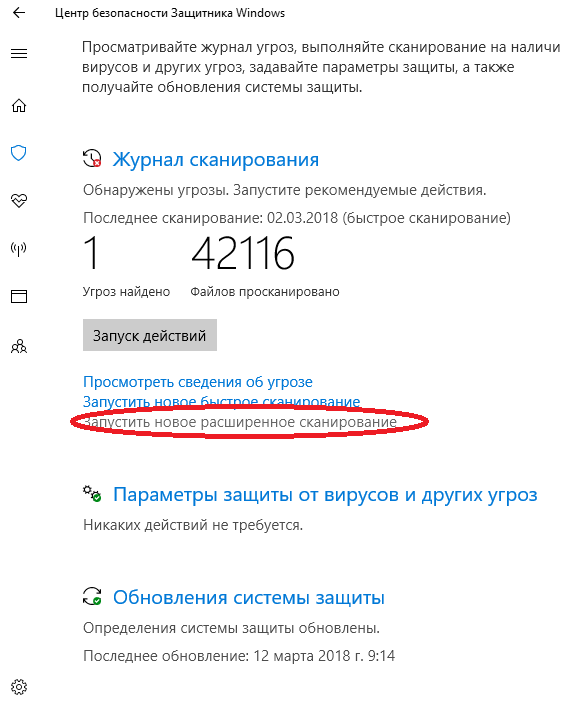

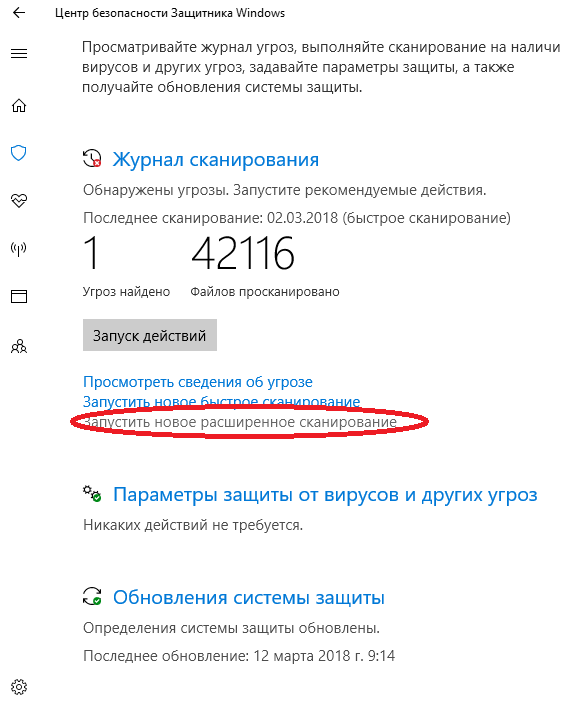

Если вы стали замечать, что компьютер стал изрядно тормозить и греться, в первую очередь стоит запустить проверку антивирусом со свежими базами. В случае с простыми майнерами проблем быть не должно. Угроза будет обнаружена и устранена. С хорошо скрывающими своё присутствие вирусами придётся повозиться.

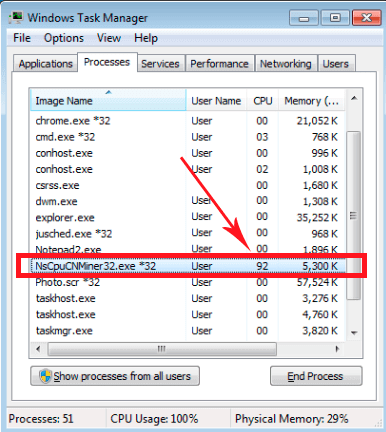

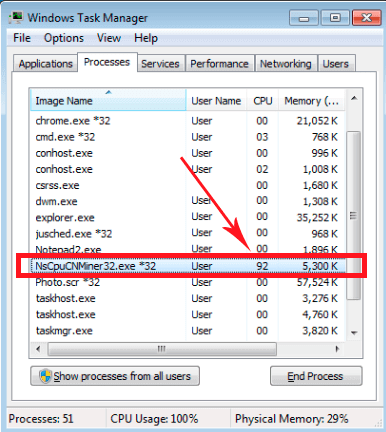

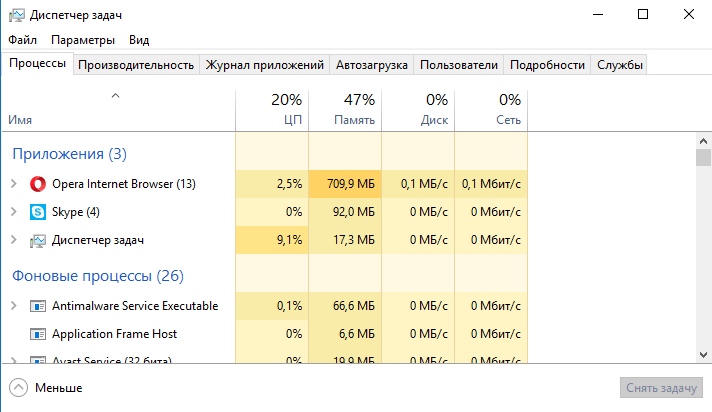

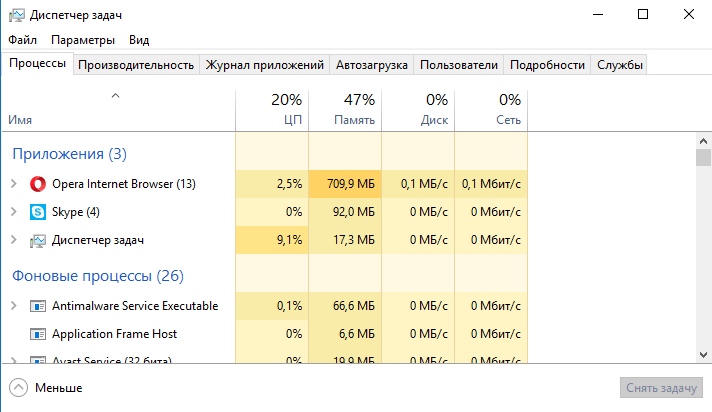

Отследить скрытые майнеры позволит систематический мониторинг «Диспетчера задач», который на Windows можно открыть при помощи комбинации клавиш Ctrl + Alt + Del или Ctrl + Shift + Esc. В течение 10–15 минут вам нужно просто понаблюдать за активными процессами при полном бездействии. Закройте все программы и даже не шевелите мышкой.

Если при таком сценарии какой-то из активных или же внезапно появившихся процессов продолжает нагружать «железо» — это верный повод задуматься. Происхождение такого процесса можно проверить с помощью вкладки «Подробности» или через поиск в интернете.

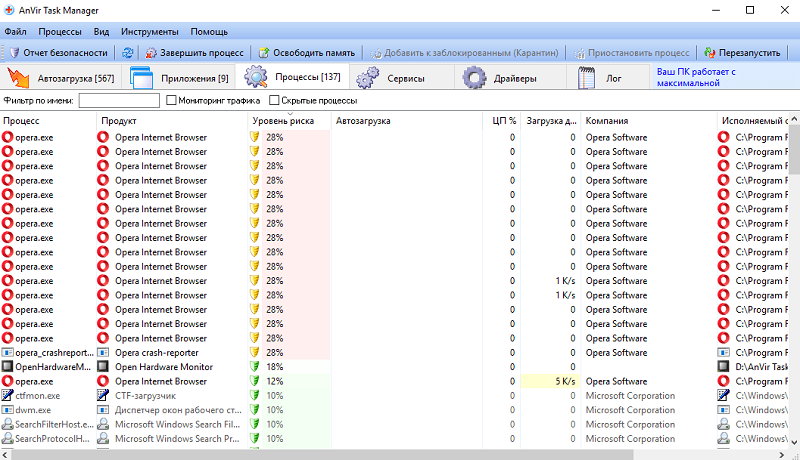

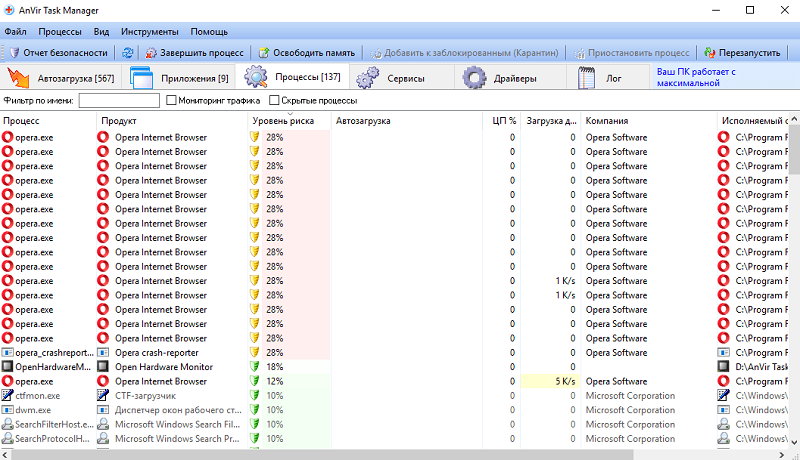

Многие скрытые майнеры, использующие в основном видеокарту ПК, могут не нагружать центральный процессор, а значит, и в «Диспетчере задач» на старых версиях Windows они не засветятся. Именно поэтому лучше оценивать нагрузку на «железо» с помощью специализированных утилит, таких как AnVir Task Manager или Process Explorer. Они покажут куда больше стандартного инструмента Windows.

Некоторые майнеры способны самостоятельно отключать «Диспетчер задач» через несколько минут после его запуска — это тоже признак потенциальной угрозы.

Отдельно стоит выделить ситуацию, когда «Диспетчер задач» демонстрирует чрезмерную нагрузку на процессор со стороны браузера. Это вполне может быть результатом воздействия веб-майнера, функционирующего через определённый веб-сайт.

Как удалить скрытый майнер с компьютера

Первым и самым логичным оружием в борьбе против такой напасти является антивирус, о чём уже было сказано выше. Однако нередко майнеры не распознаются как зловредные угрозы. Максимум они приравниваются к потенциально опасным, особенно если на компьютер попали вместе с пиратской игрой или взломанной программой.

В случае отсутствия у вас мощного антивируса можно прибегнуть к помощи небольших лечащих утилит. В пример можно привести Dr.Web CureIt!, которую нередко используют для поиска скрытых майнеров. Распространяется она бесплатно.

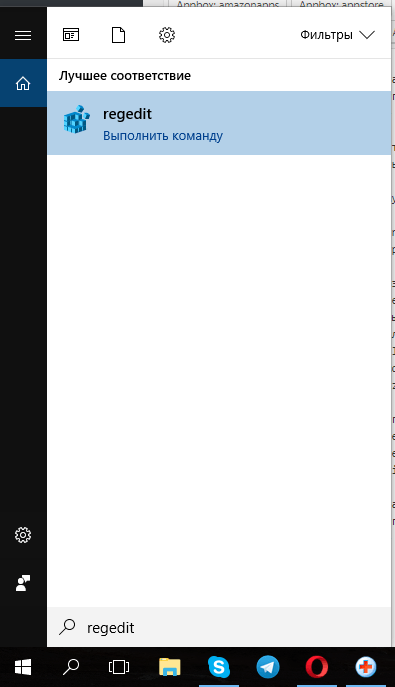

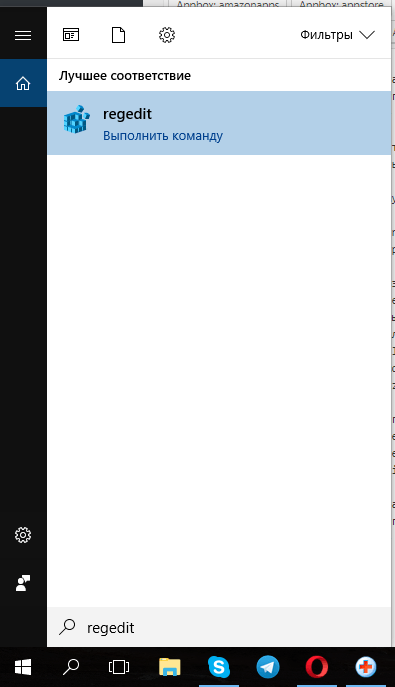

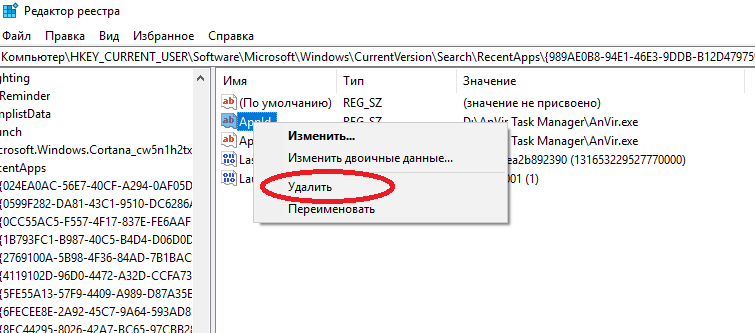

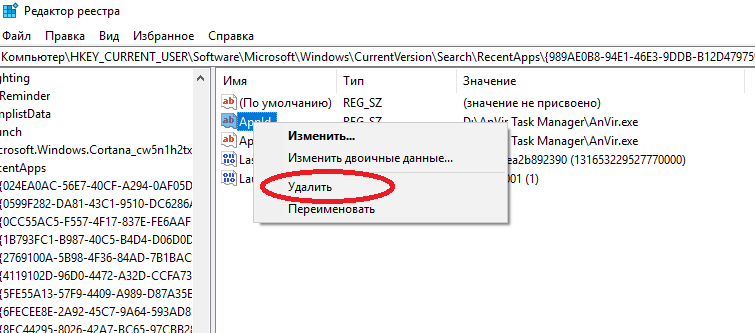

Вручную, без каких-либо сторонних инструментов удаление вируса также возможно, но вы должны быть на 100% уверены, что обнаружили именно майнер. В таком случае вам нужно перейти в реестр, набрав regedit в поиске Windows, и в нём сочетанием клавиш Ctrl + F запустить внутренний поиск (или же через «Правка» → «Найти»).

В открывшейся строке введите название процесса из диспетчера, за которым, по вашему мнению, скрывается майнер. Все обнаруженные совпадения нужно удалить через контекстное меню. После этого можно перезагрузить компьютер и оценить изменения нагрузки на «железо».

Заключение

Важно понимать, что скрытый майнер опасен не только чрезмерной нагрузкой на ПК, но и возможностью перехвата ваших личных данных. При первом же намёке на такую угрозу запустите глубокую проверку памяти компьютера актуальным антивирусом.

Не забывайте, что тормозить ваш компьютер может по самым различным причинам. Более важным признаком угрозы скрытого майнига является чрезмерная активность ПК во время простоя или при выполнении элементарных задач. Обращайте внимание на работу кулеров видеокарты: они не должны шуметь при отсутствии нагрузки.

Если же вы всё-таки обнаружили неизвестный процесс, нагружающий компьютер под завязку, с ним определённо нужно разобраться. С помощью антивирусного ПО или же вручную, отыскав и удалив его через реестр.

Читайте также

Как обнаружить майнер на компьютере, в браузере и удалить его

Как обнаружить майнер на компьютере? Если Вы заметили, что у вас ПК начинает жутко тормозить и постоянно работает на максимальной мощности, хотя вы не создаете лично никакой нагрузки, не запускаете ресурсоемких приложений, то есть вероятность, что система заражена специфическим вирусом. В данной публикации мы разберем несколько способов, как выявить такой троян и избавиться от него.

СОДЕРЖАНИЕ СТАТЬИ:

В чём опасность скрытого майнинга?

Подобное ПО использует ресурсы вашего оборудования для того чтобы добывать криптовалюты. Не буду углубляться в тему Bitcoin и аналогов. Поскольку в сети есть масса информации по этому поводу.

Заражение может осуществляться несколькими способами:

- через открытие спам-сообщений, полученных по email;

- через установку вредоносных файлов;

- посредством открытия различных архивов;

- после перехода на заражённые майнерами сайты.

Ещё не так давно подобные явления были очень редкими. Первые упоминания о скрытом майнинге появились еще в начале 2010 года, но в наши дни подобных случаев становиться всё больше и больше, о чём свидетельствуют многочисленные статьи в интернете.

В чём опасность скрытого майнинга?

- Во-первых, уменьшается срок эксплуатации вашего компьютерного оборудования, поскольку нагружается процессор, видеокарта, увеличиваются обороты системы охлаждения. Всё это приводит к быстрому износу. То же самое касается и жестких дисков. Поэтому ваше «железо» прослужит меньше заявленного производителем срока;

- Во-вторых, происходит ограничение производительности вашей системы. Вы не можете работать с приложениями, которые Вам нужны, потому что ресурсы максимально потребляются майнером;

- Помимо этого, скрытые «добитчики» могут получать доступ к вашей личной информации, а это уже не шутки, поскольку на компьютере могут хранится пароли к различным сайтам, банковским реквизитам. Злоумышленники могут не только нагружать ваш ПК, но еще воровать ценные данные, таким образом нанося двойной ущерб.

Как распознать майнер на компьютере?

Перед удалением подозрительных файлов, сначала необходимо определить, есть ли скрипт скрытого майнинга у вас в системе или нет. В первую очередь, осуществляем глубокое сканирование антивирусным приложением, которое установлена на вашем ноутбуке. Подойдёт даже встроенный Защитник Windows 10. Если же это не дало никакого результата, но вы видите, что система постоянно нагружается, тогда рекомендую запустить бесплатную утилиту Dr.Web CureIt, а также AdwCleaner, которые позволят найти вредоносные расширения браузера, и есть большая вероятность, что вы устраните троян.

Обнаружить скрытый майнер не так-то просто, поскольку его разработчики обычно используют специальные механизмы маскировки, чтобы пользователи не смогли догадаться о его разрушительной деятельности.

Дабы уменьшить вероятность обнаружения, злоумышленники научились создавать скрипты, которые выдают себя за совершенно другие процессы в Диспетчере задач, могут работать только во время простоя ПК (когда вы куда-то отошли, не пользуетесь компьютером, но он включён). При этом вирус начинает активизироваться.

В общем вы можете даже не заметить заражения. Всё зависит от того, насколько изобретательны хакеры, которые распространяли майнер, попавшие на Ваш компьютер.

Давайте рассмотрим способы, как обнаружить.

Стандартный «Диспетчер задач»

Стоит отметить, что есть еще такое явление как интернет майнинг. То есть в данном случае Вы не скачиваете приложения, а подвергаетесь риску, просматривая сайты, на которых установлены вредоносные скрипты. Таких ресурсов в сети очень много. В основном — это страницы с многотысячной аудиторией (торренты, пиратские онлайн-кинотеатры). Во время посещения таких страниц, Ваш ПК может сильно нагружаться.

Для блокировки советую использовать расширение Google Chrome – No Coin

Поэтому стоит открыть диспетчер задач, используя сочетание клавиш Ctrl + Esc + Shift , и сразу же обратить внимание на браузер. Если у вас открыто несколько вкладок, но при этом нагрузка на процессор и оперативную память, диск достигает 80 -100%, то попробуйте закрыть все сайты и посмотреть, как это повлияет на нагрузку. Вдруг ситуация сразу же изменится в лучшую сторону, значит дело было во вредоносном ресурсе, который содержит скрипт майнинга.

О подобном явлении и методах борьбы с ним я рассказывал в видео на канале IT Техник:

Если браузер не запущен, но нагрузка всё равно высокая, откройте диспетчер задач и понаблюдайте за процессами, которые ведут себя необычно (потребляет много ресурсов). При этом старайтесь ничего не делать (двигать курсор, открывать/закрывать окна и т.д.). Возможно, это системные задачи, к примеру, обновление Windows, которые прекратят свою активность через 5-10 минут. Но вдруг название процесса вам неизвестно, сначала советую воспользоваться поисковой системой Google или Яндекс, чтобы узнать побольше. Вполне вероятно, что вы имеете дело со скрытым майнером.

Еще один важный момент: некоторые вирусы-майнеры способны воздействовать на диспетчер задач, закрывая его через 30 секунд или одну минуту после запуска, или же вообще блокируют его открытие. Если такое происходит, значит вероятность 99.9 процентов, что вас майнят.

- В подобных ситуациях советую перейти на вкладку «Подробности», отыскать в первом столбике нужный элемент и записать его имя, просмотреть описание;

- Затем переходим в редактор реестра, вызвав консоль «Выполнить» (сочетанием клавиш Win+R) и вводим команду:

regedit

- В открывшемся окне переходим в главное меню «Правка» и кликаем по пункту «Найти…». Вводим в форму искомое название вредоносного элемента:

- Когда отобразиться результаты в правой части редактора, стоит удалить их поочередно. Но делать это стоит только при 100% уверенности в своих действиях. В обратном случае, рекомендую обратиться за помощью к специалистам, знающим своё дело:

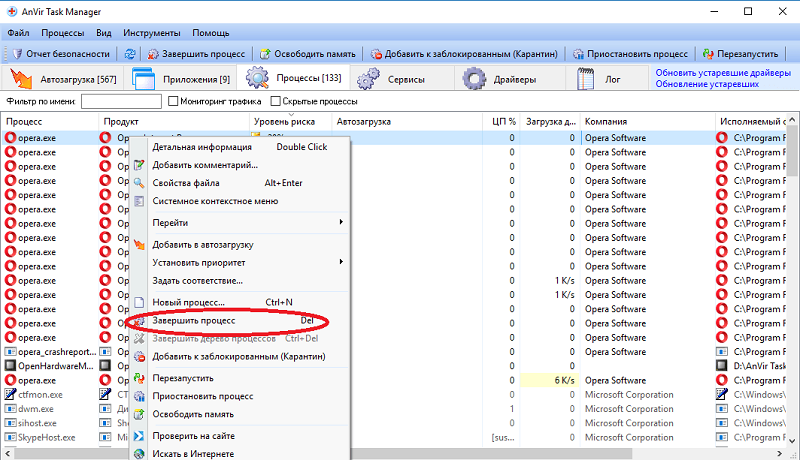

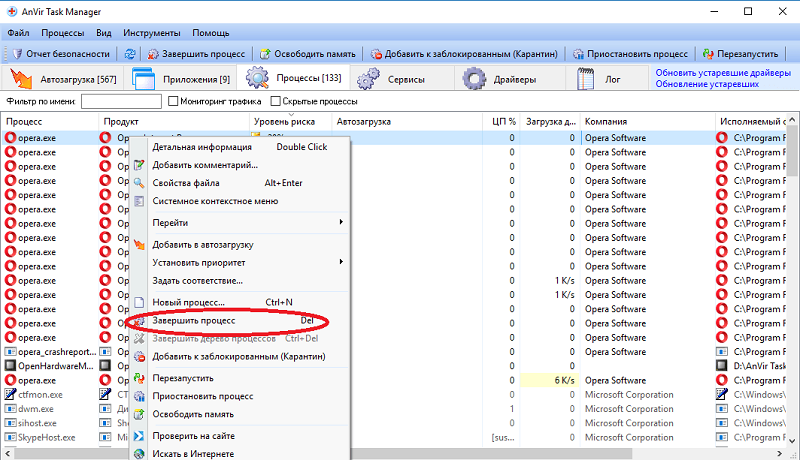

AnVir Task Manager

Вдруг встроенный диспетчер будет заблокирован, советую использовать альтернативное приложение, скачать которое можно с официальной страницы разработчиков по ссылке.

- Устанавливаем софт;

- Запускаем и видим перечень всех процессов;

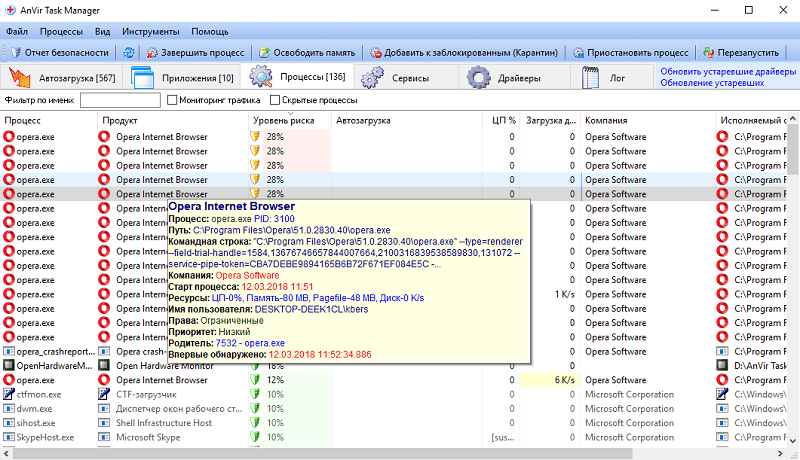

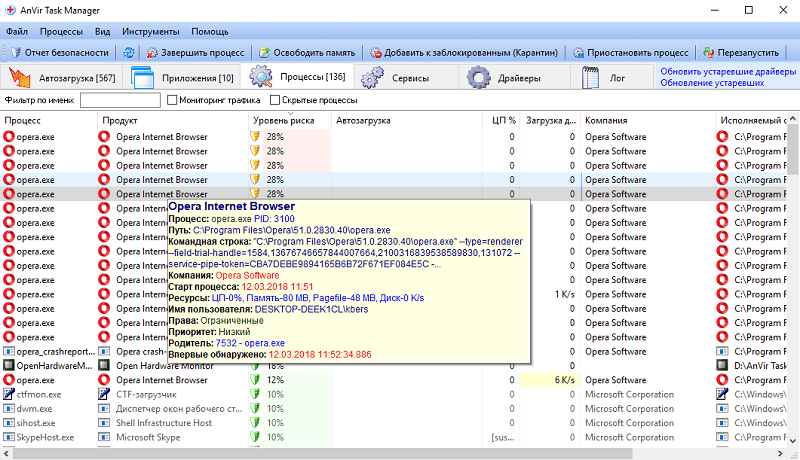

- Находим подозрительный и наводим на него курсор, чтобы увидеть детальное описание.

Обратите внимание, что проверить — есть ли на компьютере майнер, замаскированный под другую задачу, достаточно просто. Подделывать имя злоумышленники умеют, а вот с детальной информацией особо не заморачиваются. Поэтому, если при наведении курсора увидите только название, а в остальных полях будут прочерки (значения отсутствуют), скорее всего, такой элемент является вредоносным.

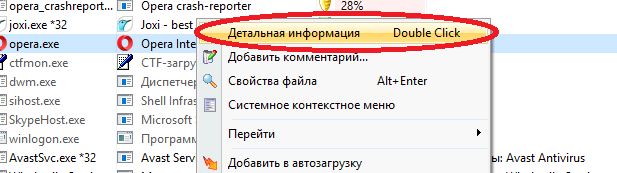

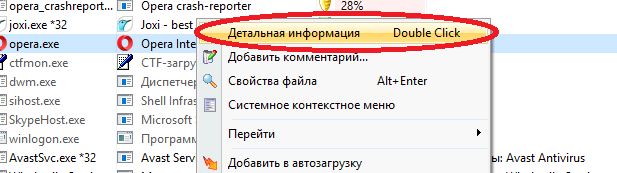

- Кликаем правой кнопкой мышки и переходим к разделу «Детальная информация»:

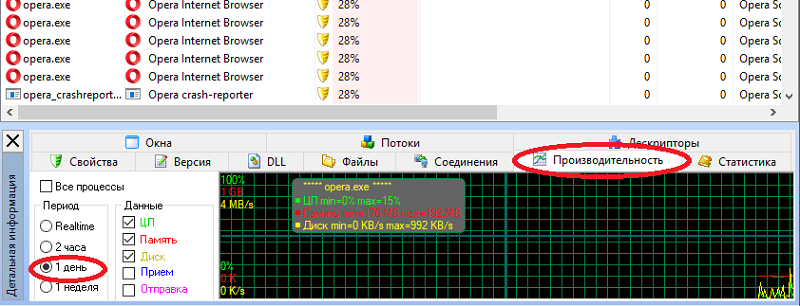

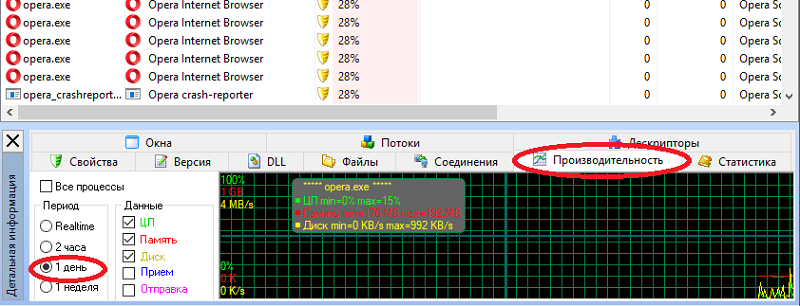

- Идем на вкладку «Производительность», указываем интервал наблюдения (например, 1 день) и видим на графике активность процесса:

- Когда в течение дня объект создавал повышенную нагрузку, значит запоминаем его название (и желательно путь размещения на диске), закрываем процесс. Затем используем способ, описанный выше – открываем редактор реестра и удаляем все записи, содержащие вредоносный элемент. Затем открываем папки и удаляем «хвосты» майнера;

- В конце желательно просканировать ОС антивирусом (или утилитами DrWeb Cure It + AdwCleaner):

Не лишним будет установить программу System Monitor с этого сайта, которая позволит в реальном времени отслеживать ситуацию.

Надеюсь, моя инструкция, как обнаружить майнер на компьютере, в браузере (в сети), оказалась для вас полезной.

Как проверить компьютер на скрытые майнеры и избавиться от них

Безопасность компьютера достаточно сложный процесс, организовать который может далеко не каждый. Довольно часто в силу слабой защищенности на устройство проникают различные угрозы, нарушающие работоспособность Windows. И их приходится находить и удалять.

Безопасность компьютера достаточно сложный процесс, организовать который может далеко не каждый. Довольно часто в силу слабой защищенности на устройство проникают различные угрозы, нарушающие работоспособность Windows. И их приходится находить и удалять.

Сегодня мы поговорим об одном из самых распространенных типов вирусов – скрытый майнер. Научимся его самостоятельно находить и удалять.

Но перед этим хотелось бы вкратце рассказать о его происхождении и симптомах заражения.

Что такое вирус майнер

Вирус майнер чем-то похож на троянский конь. Принцип его действия заключается в том, чтобы попасть в систему и начать расходовать ресурсы компьютера, загружая процессор или видеокарту до 100% в целях получения дохода для злоумышленника. Доход исчисляется специальной криптовалютой в виде биткоинов.

Получается, что разработчик зарабатывает благодаря мощности вашего компьютера. На мой взгляд, это вовсе несправедливо.

Последние модификации вируса майнинга могут способствовать пропаже личных данных, выводить операционную систему Windows из строя и открывать ходы для проникновения новых угроз.

Бороться с ним можно двумя методами: ручным и автоматическим, ниже мы рассмотрим оба способа.

Не удалось устранить проблему?Обратитесь за помощью к специалисту!

Решите мою проблему

Как происходит заражение

Обычно заражение происходит несколькими путями:

- Через браузер. Например, когда вы заходите на зараженный сайт, miner может загрузиться прямо систему и начать действовать. Второй вариант – вирус майнер действует только в момент вашего нахождения на зараженном ресурсе, как специальный скрипт, но после его закрытия, все приходит в норму.

- Через установку программ, скачивание и открытие различных файлов. В таком случае угроза проникает в Windows и только после этого начинает свою активность.

Исходя из вышеперечисленных пунктов можно сделать вывод, что в наше время никак не обойтись без хороших антивирусов. Даже если вы очень осторожный пользователь, все равно есть риск заражения. По крайней мере у вас должен быть включен хотя-бы Защитник Windows 10.

Как распознать вирус майнер

Есть несколько эффективных способов, которые помогут вам распознать имеющуюся угрозу и вовремя предпринять меры для ее устранения.

И так, выполнять проверку компьютера на майнеры необходимо в следующих случаях.

- Устройство постоянно тормозит. При открытии диспетчера задач виден график загрузки процессора до 40-100%.

- Miner способен грузить видеокарту. Это видно при открытии любой программы, отображающей процент загрузки, например, GPU-Z. Еще загрузку видеокарты можно определить на слух и прикосновения. При чрезмерной нагрузке кулера начинают крутиться быстрее и шуметь, при прикосновении карта горячая.

- Еще реже повышается расход оперативной памяти. Это также видно через диспетчера устройств.

- Большой расход трафика, пропажа или удаление важных файлов, периодическое отключение интернета или торможение ПК при заходе на какой-то определенный сайт.

- Периодически возникающие сбои Windows или ошибки установленных программ.

Рекомендую проводить проверку на наличие майнеров даже если у вас имеет место быть хотя-бы один из вышеперечисленных пунктов.

Подготовка к проверке

Перед тем, как приступать к сканированию, необходимо скачать и установить антивирусные приложения.

В идеале иметь установленный антивирус, пускай даже если это бесплатная версия. В большинстве найти скрытый в системе майнер не составит ему никакого труда.

Не удалось устранить проблему?Обратитесь за помощью к специалисту!

Решите мою проблему

Нам пригодятся следующие программы

- Kaspersky Rescue Disk или Live Disk от Dr.Web. Это специальные аварийные загрузочные диски со встроенным антивирусным сканером. Главное отличительное преимущество таких дисков в том, что при загрузке с подобного носителя, все имеющиеся вирусы будут неактивны, а значит ничто не помешает их удалить.

- Dr.Web Cureit – специальная программа способная обнаружить и удалить скрытый майнер, трояны и прочее шпионское ПО.

- Malwarebytes Anti-Malware – проанализирует полностью весь компьютер и избавит от угроз, которые обычно не видят стандартные антивирусы.

- Adwcleaner – поможет избавиться от всякой заразы с браузера. На мой взгляд, просто незаменимая вещь.

- Ccleaner – утилита для приведения Windows в порядок. Эффективно удалит из системы остаточный мусор и исправит записи в реестре.

После того, как все утилиты будут загружены и установлены, можно переходить к проверке.

Сканирование

Проверку компьютера наличие скрытых майнеров нужно начинать со стандартного антивируса, который установлен в систему. Сразу после него можно переходить к программам строго по порядку, указанному выше в предыдущем разделе.

Если у вас нет желания начинать сканирование с использованием Live CD, то загрузитесь в безопасном режиме (чтобы минимизировать активность угроз) и начните со второго пункта. При недостаточном эффекте необходимо использовать аварийный диск.

По завершению сканирования удалите найденные вирусы майнинга, проведите очистку с помощью программы «Ccleaner» и перезагрузите компьютер.

Не удалось устранить проблему?Обратитесь за помощью к специалисту!

Решите мою проблему

Ручной способ обнаружения – диспетчер задач

Поиск скрытых майнеров можно проводить и ручным способом. Для этого запустите «Диспетчер задач», нажав комбинацию «Ctrl+Shift+Esc» и перейдите в раздел «Процессы» (в Windows 7) или «Подробности» (если у вас Windows 10).

Затем выполнять все по инструкции:

- Необходимо найти процесс, который больше всего расходует ресурсы процессора. Чаще всего он имеет непонятное название, состоящее из набора произвольных букв или символов.

- Далее открываем реестр, нажав комбинацию «Win+R» и вводим «regedit», жмем «ОК».

- Жмем «Ctrl+F», вводим название процесса, полученного на первом шаге и нажимаем «Найти».

- Таким образом ищем и удаляем все записи, в которых содержится команда на запуск вируса майнинга.

- По завершению процедуры перезагружаем ПК.

Это был первый способ, переходим ко второму.

Anvir Task Manager

Если по каким-либо причинам диспетчер задач запустить не удается, можно использовать альтернативный способ – программу Anvir Task Manager. Скачать ее можно отсюда.

- Установите и запустите софт.

- Найдите в общем списке подозрительный процесс и наведите на него мышкой, чтобы увидеть подробную информацию. Обратите внимание на все поля, нигде не должно быть прочерков и произвольных наборов символов или букв.

- Щелкаем правой мышкой и открываем раздел «Детальная информация».

- Перемещаемся во вкладку «Производительность» и в графе «Период» устанавливаем значение «1 день». Бывает полезно проводить анализ в режиме реального времени, чтобы активировать его, уберите галочку с предыдущего пункта и поставьте ее напротив значения «Realtime».

- Анализируем активность, если она превышала 20-30%, то запоминаем название процесса.

- По аналогии с предыдущим способом, открываем редактор реестра, производим поиск по имени и уничтожаем все упоминания.

- Тоже самое проделываем и с локальными дисками.

- В самом конце не помешало бы пройтись антивирусными утилитами вместе с Ccleaner.

Надеюсь, что моя инструкция помогла вам избавиться от скрытого майнинга. Если же нет, то вы можете описать свою ситуацию в комментариях, и мы вместе ее решим.

Пошаговое видео по решению проблемы

Профессиональная помощь

Если не получилось самостоятельно устранить возникшие неполадки,

то скорее всего, проблема кроется на более техническом уровне.

Это может быть: поломка материнской платы, блока питания,

жесткого диска, видеокарты, оперативной памяти и т.д.

Важно вовремя диагностировать и устранить поломку,

чтобы предотвратить выход из строя других комплектующих.

В этом вам поможет наш специалист.

Оцените статью:

Если статья была вам полезна,

поделитесь ею в качестве благодарности

Как найти и удалить скрытый майнер на компьютере

Майнинг и криптовалюты активно набирают популярность с каждым годом. Создаются новые приложения и программы по этой теме, и не всегда они полезны. Один из новейших примеров – вредоносное приложение для скрытого майнинга. Основная проблема в том, что отработанных стратегий по борьбе с таким ПО пока нет, а имеющаяся информация неоднозначна и не систематизирована. Мы попробовали собрать всё воедино и разобраться, как удалить майнер с компьютера.

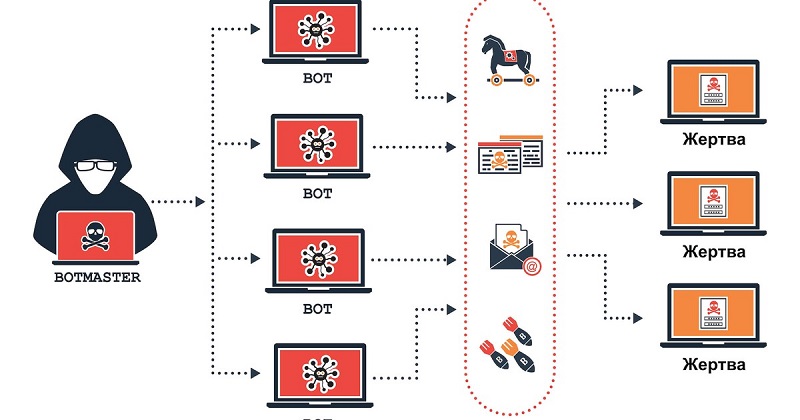

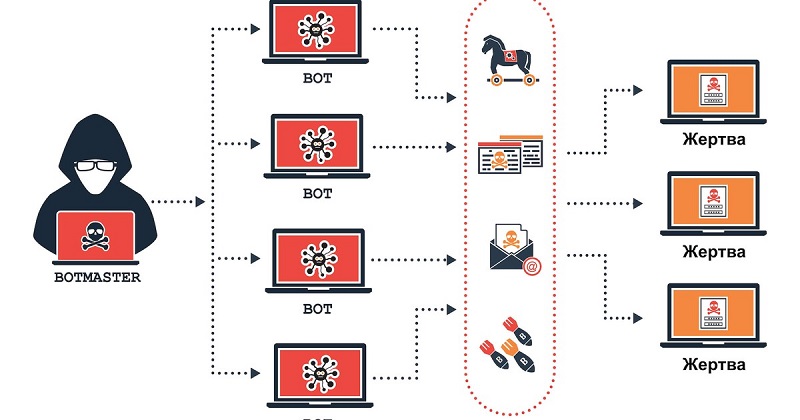

Что представляет собой скрытый майнер

Для начала необходимо хорошо понимать, что же такое майнер и как он работает. Скрытые майнеры (ботнеты) – система софта, позволяющая вести майнинг без ведома пользователя. Другими словами, на компьютере появляется совокупность программ, использующих ресурсы ПК для заработка денег и их перечисление создателю вредоносных приложений. Популярность этого направления растёт, а заодно растут и предложения о продаже вирусов. Главной целью ботнетов являются офисные компьютеры, так как выгода разработчиков напрямую зависит от количества заражённых ПК. Именно поэтому распознать майнеры непросто. Чаще всего вирус можно «подхватить», скачивая контент из непроверенных источников. Также популярны спам-рассылки. Перед тем, как переходить к поиску и удалению, разберёмся во всех тонкостях и опасностях подобного софта.

В чём опасность скрытого майнера

В целом, работа майнер-бота похожа на обычный вирус: он также «прикидывается» системным файлом и перегружает систему, постоянно что-то скачивая и загружая. Главное его отличие от вирусных программ в том, что цель майнеров – не навредить системе, а использовать её в своих целях. Процессор постоянно перегружен, так как добывает криптовалюту создателю ПО. А самая большая проблема заключается в том, что стандартные антивирусники не могут определить проблему и найти майнер на компьютере. Приходится бороться с ботами самостоятельно. Нужно «выслеживать» файл в реестрах и процессах, проводить сложные манипуляции по его полному удалению, а это не всегда просто для среднестатистического пользователя. Плюс ко всему, разработчики научились создавать программы-невидимки, отследить которые через диспетчер задач не получится. В глубинах системных файлов будет ещё и резервный исходник, позволяющий программе восстановиться в случае обнаружения антивирусной программой или ручного удаления. Так как же распознать и удалить такой софт?

Ввиду сложности обнаружения приходится опираться на собственные ощущения. Майнеры заметно перегружают систему, благодаря чему компьютер начинает сильно тормозить. Это сказывается и на технической составляющей ПК: страдают процессор, видеокарта, оперативка и даже система вентиляции. Если вы слышите, что ваш кулер постоянно работает на пределе – стоит задуматься, не подхватили ли вы майнера. Ко всему прочему добавим, что stealth miner’ы с лёгкостью крадут данные пользователя, в том числе пароли от аккаунтов и электронных кошельков.

Находим и удаляем

Выяснив, что скрытый майнинг до добра не доведёт, переходим к операции «найти и уничтожить».

Для начала рекомендуется запустить стандартный процесс сканирования компьютера любым достаточно эффективным антивирусом. Нельзя исключать, что в том или ином случае пользователь столкнутся с обычным и сравнительно безопасным майнером. Своего присутствия в системе он не скрывает, а потому его без проблем можно будет обнаружить за счёт сканирования и безвозвратно удалить.

Но практика показывает, что идентифицировать троян в системе довольно сложно. Разработчики вредоносного программного обеспечения делают всё возможное, дабы работа майнера велась максимально незаметно, но при этом приносила пользу. Жаль только, что не пострадавшей стороне.

Современные майнеры очень качественно скрывают своё присутствие. Они способны на многое, включая:

- выключаться в процессе работы пользователя с программами и приложениями, которые являются особо требовательными;

- имитировать работу других приложений и стандартных процессов при запуске Диспетчера задач;

- работать только в то время, когда компьютер простаивает, то есть пользователь ничего не делает.

Вот почему очень часто оказывается, что компьютер уже давно и весьма серьёзно заражён, а пользователь даже не подозревает об этом. Это стало возможным за счёт тщательной работы хакеров.

Ботнеты сильно нагружают процессор компьютера

Но всё же обнаружить вредоносные программы можно. И не обязательно для этого обращаться к профильным специалистам.

ВНИМАНИЕ. Если не уверены, не стоит удалять те или иные файлы. Особенно системные. Иначе это может привести к печальным последствиям, включая повреждение ОС с необходимостью её переустановки.

Сначала нужно удостовериться в том, что перед вами вредоносный майнер, который хорошо маскируется. И только после этого его можно смело сносить.

Реализовать задуманное можно 2 основными способами. Для этого стоит воспользоваться функционалом Диспетчера задач, либо задействовать мощную системную утилиту для проверки всех активных процессов типа AnVir.

Диспетчер задач

С Интернет-майнингом сталкивались многие. Причём некоторые даже об этом и не знают. В сети существуют веб-сайты, где используются специальные скрипты, позволяющие добраться до производительности ПК путём обхода защиты. Обойдя защиту на сайте, хакер загружает на ресурс вредоносный код. Он начинает майнить, когда пользователь заходит на этот сайт.

Догадаться и как-то понять, что вы зашли на подобный сайт, довольно просто. Ведь при его посещении компьютер сразу же начинает сильно тормозить, а в Диспетчере задач отображается высокая нагрузка на компьютерное железо. Стоит закрыть сайт, и майнинг остановится, работа компьютера нормализуется.

Чтобы обнаружить вредоносное программное обеспечение, которое забралось в ваш компьютер и систему, используя для этого Диспетчер задач, необходимо выполнить несколько шагов:

- Для начала откройте сам Диспетчер задач. Для этого достаточно одновременно нажать сочетание клавиш Ctrl, Shift и Esc.

- Теперь просто наблюдайте. Буквально 10 минут. При этом важно, чтобы компьютер бездействовал. Старайтесь даже ничего не нажимать на клавиатуре и не пользоваться мышкой.

- Есть такие вирусы, которые активируют блокировку диспетчера, либо просто закрывают окно. Делается это по вполне банальной причине. Так вредоносное ПО скрывает своё присутствие. Поэтому в случае самопроизвольного закрытия диспетчера, либо при загрузке системы во время бездействия можно делать смелый вывод о том, что на компьютере есть майнер.

- Если во время наблюдения ничего подозрительного обнаружено не было, откройте вкладку Подробности в окне диспетчера.

- В открывшемся списке поищите процесс, который чем-то отличается от всех остальных. Это может быть использование странных символов и другие отличительные черты. Перепишите его название.

- Теперь через поисковую систему Windows пропишите слово regedit и откройте реестр, запустив это приложение. Причём лучше от имени администратора.

- Открыв «Редактор реестра», нажмите на вкладку «Правка» в верхнем левом углу, а затем на кнопку «Найти». Сюда вбейте название того процесса, который вызвал у вас подозрения.

- При отображении в списке совпадений с этим названием, кликните по ним правой кнопкой и нажмите «Удалить». Но если вы не уверены в том, что это вредоносное ПО, а не системные важные файлы, лучше ничего не трогать.

- Запустите процедуру сканирования системы антивирусом. Причём тут можно воспользоваться даже встроенным инструментом от Windows. Для его запуска нужно нажать на «Пуск», затем перейти в раздел «Параметры», далее в «Обновление и безопасность», и тут вы найдёте «Защитник Windows».

- По завершению сканирования система выдаст перечень обнаруженных угроз. Дайте разрешение на их удаление.

Теперь остаётся только перезагрузить компьютер.

Полагаться исключительно на встроенный антивирус операционной системы не стоит. Будет лучше, если дополнительно вы запустите сканирование сторонним софтом или даже утилитой типа Dr.Web. Чем антивирус эффективнее, тем выше вероятность обнаружить скрытые угрозы.

СОВЕТ. Перед запуском сканирования обновите антивирус до последней версии.

Вредоносное ПО может быть достаточно свежим, и устаревший антивирус попросту не знает о нём, а потому у него отсутствуют соответствующие алгоритмы поиска и удаления. Обновив программу, она наверняка найдёт этот майнер и обезвредит его.

AnVir Task Manager

Многие воспринимают эту программу как антивирусное ПО. В действительности это полезная системная утилита, способная отображать все процессы на компьютере.

С помощью этого многофункционального диспетчера процессов удаётся довольно быстро и легко найти все скрытые вирусы и майнеры. Нужно лишь правильно воспользоваться предлагаемыми возможностями.

Последовательность процедур здесь будет следующей:

- Сначала скачайте установочный файл. Лучше это делать через официальный сайт разработчика. Теперь установите диспетчера процессов и запустите его.

- В открывшемся окне после непродолжительного сканирования будут отображаться все процессы, которые сейчас протекают на вашем компьютере.

- Сам диспетчер имеет специальный алгоритм определения уровня риска. Он отображается в процентах. Но полностью полагаться на него не стоит. Увидев процессы с высоким риском, либо же подозрительные названия, подведите к ним курсор мышки. После этого откроется развёрнутая информация.

- Ряд троянов действительно хорошо маскируются, имитируя системные приложения и процессы. Но вот детали их выдают. По ним как раз и можно обнаружить реальную угрозу.

- Выберите один из процессов, в безопасности которого вы сомневаетесь. Кликните правой кнопкой, нажмите на пункт «Детальная информация», а затем откройте вкладку «Производительность».

- В списке слева поставьте галочку на варианте «1 День». Теперь посмотрите, какая нагрузка на компьютер была в течение указанного периода.

- Если подозрительный процесс сильно нагружал систему, подведите к нему курсор мышки, после чего перепишите название самого процесса, а также путь к нему.

- Далее по этому же процессу нажмите правой кнопкой и выберите вариант для завершения процесса.

- Снова через поисковую систему Windows пропишите regedit, запустите «Редактор реестра». Через вкладку «Правка» нажмите на «Найти» и пропишите значения подозрительных процессов.

- Все совпадения с названием файла удаляются.

- Запустите обновлённую антивирусную программу для полного сканирования. Если угрозы будут обнаружены, удалите их.

В завершении остаётся только отправить компьютер на перезагрузку.

После этого проверьте, изменилась ли ситуация, снизилась ли нагрузка на систему. Если есть и другие подозрительные процессы, проделайте с ними всё то же самое.

Удаление майнера с компьютера

После проверки на наличие вредоносных ПО, приступаем к его устранению. Сделать это можно несколькими способами, в том числе и без помощи сторонних программ для обнаружения майнеров. Важно: удаляйте вручную только в том случае, когда вы абсолютно уверены, что нашли именно майнер.

- Пробуем найти файл через Диспетчер задач – Подробности или же через упомянутые выше программы для просмотра процессов ПК.

- Закрываем всевозможные процессы, кроме необходимых для работы ОС. Оставшиеся поочерёдно проверяем. Ищем процесс с непонятным набором случайных символов в названии.

- Обнаружив подозрительный файл, маскирующийся под обновления системы, запускаем поисковик. Смотрим, что открывается при попытке загрузить файл.

- Находим совпадения в реестре, нажав regedit и клавиши Ctrl + F для поиска. Удаляем. Можно дополнительно почистить реестр с помощью, например, CCleaner.

- Перезагружаем ПК и оцениваем изменения в нагрузке.

ВНИМАНИЕ. Зачастую майнеры хранятся на диске C в папке users\ пользователь\appdata.

Можно попробовать прибегнуть к помощи антивирусных программ. Старые версии, конечно, не исправят ситуацию, но некоторые имеют достаточный набор утилит для поиска скрытых майнеров. К примеру, Dr.Web CureIt, Kaspersky Virus Removal Tool или Junkware Removal Tool.

Если обнаружить майнер не удалось, но вы уверены, что он есть – используйте программу AVZ. Там необходимо произвести обновление и запустить «Исследование системы». На выходе вы получите avz_sysinfo.htm файл, с которым можно идти на форум и просить помощи специалистов. Возможно, вы получите скрипт, который выполняется через ту же AVZ и тем самым решить проблему. Также поможет обычная переустановка операционной системы.

Методы профилактики

Как говорится, проблемы проще избежать, нежели решить её. Но полностью обезопасить себя от майнеров не получится. Любая операционная система подразумевает установку всевозможного софта и его удаление, что переполняет реестр и вызывает сбои в работе ПК. Даже удалённые программы с

Скрытый майнинг и ботнеты | Блог Касперского

За последнее время вы наверняка хоть раз да слышали о таком явлении, как майнинг — и о том, как стремительно оно набирает обороты. В общем, тенденция такова: майнить, то есть достраивать блоки в блокчейне и получать в награду за это криптовалюту, хочет все больше людей, и они придумывают для этого все более изощренные способы. В том числе — незаконные. И в том числе они норовят сделать это за ваш счет.

Зачем майнерам нужен ваш компьютер

Мы уже писали про то, что такое ботнет, и про то, как злоумышленники могут «зомбировать» ваш компьютер, сделав его частью ботнета. Сети из таких зомби-устройств используются для самых разных целей, и в том числе злоумышленники подключают их к процессу майнинга.

По сути, ваш компьютер становится частью распределенной сети, вычислительные мощности которой используются для добычи какой-нибудь криптовалюты на благо владельца ботнета. Несколько тысяч компьютеров в ботнете добывают криптовалюту значительно эффективнее, чем один, да и за недешевое электричество в этом случае платят жертвы, так что скрытно ставить программы-майнеры на компьютеры пользователей для злоумышленников очень даже выгодно.

Вообще, программу-майнер рядовой пользователь может установить самостоятельно — если он осознанно собрался добывать таким образом криптовалюту. В этом и заключается сложность: как отличить легальный майнинг от нелегального? Программы-то одни и те же. Разница в том, что злоумышленники сначала пытаются тайком установить программу на компьютер без ведома пользователя, а затем скрыть ее работу.

Как скрытый майнер попадает на ваш компьютер

В большинстве случаев майнер попадает на компьютер при помощи специально созданной зловредной программы, так называемого дроппера, главная функция которого — скрытно ставить другое ПО. Такие программы обычно маскируются под пиратские версии лицензионных продуктов или под генераторы ключей активации к ним — что-нибудь в таком духе пользователи ищут, например, на файлообменниках и сознательно скачивают. Вот только иногда то, что они скачали, оказывается не совсем тем, что они хотели скачать.

После запуска скачанного файла на компьютер жертвы ставится собственно установщик, а он уже закачивает на диск майнер и специальную утилиту, маскирующую его в системе. Также в комплекте с программой могут поставляться cервисы, которые обеспечивают его автозапуск и настраивают его работу.

Например, такие сервисы могут приостанавливать работу майнера, если пользователь запускает какую-нибудь популярную игру: поскольку майнер использует мощности видеокарты, игра может начать тормозить, а пользователь — о чем-то подозревать.

Также подобные сервисы могут пытаться выключить антивирус, приостанавливать работу майнера, если запущена программа для мониторинга активности системы или запущенных процессов, и восстанавливать майнер в случае, если пользователь его удалит.

Масштабы бедствия

Подобные программы распространяются среди злоумышленников как услуга — скажем, в мессенджере Telegram, в каналах, посвященных заработку в Интернете, можно встретить объявления, предлагающие пробную версию такого сборщика-упаковщика для распространения скрытого майнера.

Чтобы вы представляли себе масштабы происходящего: недавно наши эксперты обнаружили ботнет, состоящий, по приблизительным подсчетам, из нескольких тысяч компьютеров, на которых был скрытно установлен майнер Minergate. С его помощью злоумышленники добывают не популярный биткоин, а в основном те криптовалюты, которые позволяют скрыть транзакции и то, кому принадлежит кошелек. Например, это Monero (XMR) и Zcash (ZEC). По самым скромным оценкам, майнинговый ботнет приносит своим владельцам от $30 000 в месяц. А через кошелек, в который майнит обнаруженный нашими экспертами ботнет, уже успело пройти более $200 000.

Кошелек Monero, используемый вышеупомянутыми владельцами ботнета. На данный момент 1 Monero стоит около $120

Как от этого защититься

От вредоносных программ-дропперов Kaspersky Internet Security защитит вас по умолчанию — просто убедитесь, что антивирус всегда включен, и такой зловред просто не попадет на ваш компьютер. Если же вы решили проверить систему уже после того, как у вас появилось подозрение, KIS также сразу обнаружит этот полноценный троян, и от него надо в любом случае избавиться.

А вот майнеры, в отличие от дропперов, как мы уже упомянули, — программы не зловредные. Потому они входят в выделенную нами категорию Riskware — ПО, которое само по себе легально, но при этом может быть использовано в зловредных целях (подробнее о том, что туда входит, можно почитать здесь). По умолчанию Kaspersky Internet Security не блокирует и не удаляет такие программы, поскольку пользователь мог установить их осознанно.

Но если хотите подстраховаться и уверены, что не собираетесь пользоваться майнерами и прочим ПО, которое входит в категорию Riskware, то вы всегда можете зайти в настройки защитного решения, найти там раздел Угрозы и исключения и поставить галочку напротив пункта Обнаруживать другие программы, которые могут быть использованы злоумышленником для нанесения вреда компьютеру или данным пользователя. Главное — проверяйте свою систему регулярно, и тогда защитное решение поможет вам избежать установки и использования любых нежелательных программ.

Вирус майнер, как найти и удалить

Страсть к лёгкому нечестному заработку – неизменная часть человеческой натуры. Так что методы такого заработка будут придумываться до тех пор, пока существует само человечество. В век информационных технологий наиболее популярным методом подобного вида обогащения является создание компьютерных вирусов, на которых их создатели зарабатывают немалые деньги. С каждым годом вирусы развиваются, становятся более изощрёнными, и их всё труднее обнаружить. Один из ярчайших примеров такого «умного» вируса – это вирус-майнер.

Вирус майнер, как найти и удалить?

Что такое вирус-майнер

Прежде чем ответить на этот вопрос, нужно немного углубиться в теорию и сложные термины. Майнинг – это добыча криптовалюты. Криптовалюта – это цифровая валюта, которая базируется на криптографических методах (то есть на методах обеспечения конфиденциальности и целостности данных).

Криптовалюты стали популярны по двум причинам:

- во-первых, транзакции с участием криптовалют анонимны;

- во-вторых, их курс нестабилен и постоянно «скачет», что даёт хорошую почву для трейдинга (заработке на изменениях курса валют).

Информация о том, что представляет собой вирус-майнер и почему он связан с торговлей криптовалют в сети Интернет

Добыча криптовалюты представляет собой огромное множество сложных расчётов. Для выполнения этих расчётов используются вычислительные мощности компьютеров. Многие майнеры (люди, занимающиеся майнингом) тратят огромные деньги на покупку техники, обеспечивающей выполнение нужных расчётов. Но создатели вирусов-майнеров пошли ещё дальше – они не хотят проводить крупные инвестиции, они хотят использовать вычислительные мощности вашего компьютера в целях личного обогащения. Именно в этом и заключается суть работы данного типа вирусов.

Чем он опасен

Вирус вирусу рознь. Одни вирусы относительно безобидные (например, какой-нибудь браузер Амиго, устанавливающийся наперекор вашему желанию), а другие такие, которые иначе как откровенным вымогательством и угрозой не назовёшь (например, винлокеры, которые блокируют ваш компьютер и требуют перечислить деньги на определённый кошелёк для разблокировки). Майнер на первый взгляд кажется безобидным вирусом. Якобы кто-то зарабатывает на вас, но сами вы от этого ничего не теряете. Но это не совсем так.

Наличие вируса-майнера на ПК приводит к большой нагрузке его компонентов, нагрузка к перегреву, а перегрев может повредить комплектующие компьютера

Как было упомянуто выше, майнинг работает за счёт огромного множества расчётов. Чтобы проводить эти расчёты, компьютер нагружает свои аппаратные компоненты (процессор, оперативную память, но главным образом видеокарту, потому что именно в ней происходят все вычисления и именно её мощности интересуют злоумышленника). Чем сильнее эти компоненты загружены, тем больше они нагреваются. Чрезмерная нагрузка приводит к перегреву, а перегрев – к неисправности компонентов. В лучшем же случае наличие вируса-майнера отрицательно скажется на производительности компьютера, например, снизит FPS в играх (количестве кадров в секунду). Если вы заядлый геймер, то уже только это должно побудить в вас стремление поскорее от этого вируса избавиться.

Виды вирусов-майнеров

Вирусы-майнеры можно разделить на две категории: исполняемые файлы и браузерные скрипты. Многие люди и по сей день спокойно пользуются компьютером и даже не подозревают, что он в это время зарабатывает деньги кому-то другому.

Вирус-майнер имеет две категории: исполняемые файлы и браузерные скрипты

Рассмотрим подробнее каждую из категорий вирусов, а также разберём способы их обнаружения и удаления.

Вирус-майнер в виде исполняемого файла XMRig CPU Miner

Большинство вирусов являются исполняемыми файлами с расширением .exe, и вирус-майнер – не исключение. Такие вирусы могут проникать к вам в компьютер разными методами, но наиболее частый метод – это дополнительные модули при скачивании файлов, которые устанавливаются вместе с ними. Ниже мы разберём способы их обнаружения и удаления.

Вирус майнер в виде исполняемого файла XMRig CPU Miner

Как обнаружить

Вирус-майнер в виде исполняемого .exe-файла называется XMRig CPU Miner. Не стоит путать его с программой, у которой такое же название. В отличие от программы, которая вполне полезна, вирус потребляет куда больше ресурсов компьютера, и работает не на вас, а на кого-то другого. Но проблем с путаницей не возникнет – здесь всё просто. Если на вашем компьютере установлена эта программа, значит, вы сами добровольно её установили и знали, зачем она нужна и какие функции выполняет. Ведь в отличие от вируса-соименника она не стремится проникнуть в файловую систему вашего компьютера путём обмана и любыми способами усложнить процесс своего обнаружения и удаления.

Для обнаружения данного вируса необходимо периодически проводить мониторинг производительности компьютера. То есть делать следующие вещи:

- следить за процессами и их нагрузкой на компоненты. Для выполнения этой функции существует диспетчер задач. Открывается он с помощью нажатия комбинации клавиш «Ctrl+Alt+Delete» или «Ctrl+Shift+Esc»;

В «Диспетчере задач», контролируем работу процессов в соответствующей вкладке

- следить за температурой компонентов. С этой задачей справляются такие программы как AIDA64, CPU-Z, Open Hardware Monitor, MSI Afterburner и другие ПО с аналогичным функционалом.

Интерфейс программы AIDA64, с помощью которой возможно проконтролировать температуру компонентов компьютера

Такой мониторинг желательно проводить регулярно, чтобы отслеживать состояние компьютера. Если в «Диспетчере задач» вы видите, что нагрузка на компоненты слишком велика, хотя никакие требовательные игры или программы у вас не запущены, то следует задуматься о наличии у вас вредоносных файлов.

То же самое касается и проверки температуры – если она слишком высокая, то, возможно, аппаратные компоненты перегреваются из-за наличия вируса (при условии, что вы хотя бы два раза в год чистите компьютер от пыли и проводите замену термопасты).

Если компьютер перегружен и перегревается, то пришло время проверить процессы, так как именно в них должен отображаться вирус XMRig CPU Miner. Для этого проделайте следующие шаги:

- Запустите «Диспетчер задач» с помощью кнопок «Ctrl+Alt+Delete» или «Ctrl+Shift+Esc».

Нажимаем одновременно сочетание кнопок «Ctrl+Alt+Delete» или «Ctrl+Shift+Esc», чтобы вызвать «Диспетчер задач»

На заметку! Желательно заиметь себе привычку постоянно держать «Диспетчер задач» в запущенном и свёрнутом состоянии. Он поможет вам в один клик узнать много полезной информации о текущем состоянии компьютера, при том сам потребляет крайне мало ресурсов.

- Перейдите во вкладку «Процессы».

Переходим во вкладку «Процессы»

- Если в процессах оказался XMRig CPU Miner, значит, ваши подозрения относительно вируса-майнера подтвердились.

Просматриваем процессы, наличие процесса «XMRig CPU miner» с высоким процентом означает, что на устройстве есть вирус майнер

Как удалить

Вирус XMRig CPU Miner после проникновения в компьютер укрепляется в нём довольно плотно. Он пускает свои корни вглубь операционной системы, что делает его удаление задачей не из лёгких. Удаление этого вируса требует последовательного и комплексного подхода.

В первую очередь нужно просканировать компьютер с помощью антивируса. Для этого подойдут следующие программы:

- Kaspersky;

- Avast;

- DrWeb;

- AdwCleaner.

Рассмотрим процесс сканирования удаления на примере программы AdwCleaner. Среди её преимуществ можно выделить высокую скорость сканирования и удаления обнаруженных угроз. Итак, если вы хотите удалить вирусы с помощью этой программы, то следуйте дальнейшей пошаговой инструкции:

- Скачайте AdwCleaner. Сделать это можно по следующей ссылке: https://toolslib.net/downloads/viewdownload/1-adwcleaner/.

Переходим по ссылке на сайт

- Кликните по кнопке «Download» и дождитесь загрузки файла.

Кликаем по кнопке «Download»

- Запустите файл «adwcleaner_7.2.4.0.exe». 7.2.4.0 – это последняя версия программы на текущий момент.

В папке «Загрузки» запускаем файл «adwcleaner_7.2.4.0.exe»

Справка! Если во время прочтения вами статьи вышла новая версия, то она будет указана на странице загрузки, которая приведена выше. Номер версии также будет указан в имени файла. После скачивания файл переместится в папку «Загрузки» на вашем компьютере. Чтобы зайти в эту папку, перейдите в следующую директорию: «C:»/«Пользователи»/«Имя вашего компьютера»/«Загрузки».

- Откройте вкладку слева «Панель управления» и нажмите «Сканировать».

Открываем вкладку слева «Панель управления», нажимаем «Сканировать»

- Дождитесь результатов сканирования. AdwCleaner славится своей высокой скоростью, а значит, окончания процесса сканирования придётся ждать недолго.

Процесс сканирования компьютера на наличие вредоносных программ и вирусов

- После того, как программа покажет вам результаты сканирования и выявленные вредоносные файлы, нажмите на кнопку «Очистить и восстановить».

Нажимаем на кнопку «Очистить и восстановить»

Важно! После нажатия на данную кнопку AdwCleaner предупредит вас, что будет произведена перезагрузка компьютера, поэтому вам следует сохранить текущую работу (например, сохранить документ в Ворде, картинку в Фотошопе, музыкальный файл в FL Studio или просто сохраниться в игре). «Сохранитесь» везде, где только можно, затем подтвердите перезагрузку.

После того, как вы просканировали и «почистили» ваш компьютер, то же самое нужно сделать с реестром. Для данной процедуры прекрасно подойдёт программа CCleaner. Она не только проверяет реестр на наличие проблем и несоответствий, но и широко используется для оптимизации работы компьютера за счёт освобождения места на системном диске C.

Итак, для очистки реестра проделайте следующие шаги:

- Скачайте CCleaner с официального сайта http://ccleaner.org.ua/download/. На странице загрузки выберите версию вашей ОС и нажмите на название программы. После нажатия загрузка начнётся автоматически.

Выбираем версию ОС, нажимаем на название программы

- Запустите файл «ccsetup547.exe». 5.47 – это последняя версия на данный момент. Файл будет храниться в папке «Загрузки» (системный адрес этой папки указан выше).

Запускаем файл «ccsetup547.exe» из папки «Загрузки»

- После запуска нажмите на «Установить», чтобы начать установку программы.

- Дождитесь окончания установки. Программа сама по себе не требовательная, так что и устанавливаться она будет считанные секунды. После установки вы сможете сразу же запустить её, нажав на кнопку «Запустить CCleaner». Так и сделайте.

Нажимаем на кнопку «Запустить CCleaner»

- Перейдите во вкладку «Реестр» и поставьте галочки напротив каждого параметра («Шрифты» можете не трогать). Затем нажмите на «Поиск проблем» и дождитесь, когда программа проведёт сканирование реестра. В большинстве случаев этот процесс занимает меньше минуты.

Переходим во вкладку «Реестр», нажимаем на «Поиск проблем»

- По окончании сканирования нажмите на «Исправить выбранное». Вам будет предложено сохранить резервные копии изменений. Делать это или нет – решайте сами, но на процесс очистки реестра это никак не повлияет.

Нажимаем на «Исправить выбранное»

- Нажмите на кнопку «Исправить отмеченные», чтобы исправить сразу все найденные ошибки, а не перебирать их по одной. После исправления можете закрыть программу.

Нажимаем на кнопку «Исправить отмеченные»

Если вы поочерёдно выполнили два вышеописанных способа, но вирус-майнер всё ещё паразитирует на вашем компьютере, то вам придётся удалять его вручную с помощью Редактора реестра. Для этого делайте следующее:

- Запустите меню «Выполнить». Сделать это можно при помощи одновременного нажатия клавиш «Win+R».

Одновременным нажатием клавиш «Win+R», вызываем консоль «Выполнить»

- В поле ввода наберите текст «regedit» и нажмите «ОК».

В поле ввода набираем текст «regedit», нажимаем «ОК»

- Нажмите на комбинацию кнопок «Ctrl+F», чтобы запустить поиск в реестре или выберите соответствующую функцию во вкладке «Правка».

Для вызова окна поиска нажимаем на комбинацию кнопок «Ctrl+F» или переходим в пункт «Правка»

- В поиске введите «xmrig» (регистр букв не важен), нажмите «Найти далее».

В поиске вводим «xmrig», нажимаем «Найти далее»

- Удалите все параметры реестра, в которых присутствует такое название. Делается это с помощью нажатия правой клавиши мыши на параметре, затем левой на «Удалить».

Нажимаем правой клавиши мыши на параметре с названием «xmrig», затем левой на «Удалить»

- Перезагрузите компьютер.

И запомните! Всегда смотрите, какие галочки ставите во время установки файлов, особенно если они скачаны с сомнительного ресурса!

Видео — Вирус майнер, как найти и удалить?

Браузерный майнер

Вирус-майнер в виде исполняемого файла было несложно обнаружить – сложности могли возникнуть в процессе его удаления. Но в случае с «онлайновым» майнером всё наоборот. Более того, удалить его не просто сложно – это сделать невозможно. А чтобы его обнаружить, нужно иметь хотя бы поверхностные знания в веб-программировании (в частности знать структуру HTML-страницы). Но обо всём по порядку.

Как обнаружить

Есть такой популярный язык программирования как JavaScript. Его возможности довольно широкие, но чаще всего он используется для улучшения внешнего вида страниц сайтов. Практически на всех сайтах установлено несколько скриптов, а если ваш браузер не поддерживает JavaScript, то вы даже не сможете зайти с него в ВК.

Вирус майнер в браузерах прячется в виде скрипта и его возможно обнаружить только через исходный код страницы

Но некоторые умельцы использовали возможности языка для того, чтобы создать онлайн-майнер. Он работает следующим образом – пока вы сидите на странице, скрипт через браузер использует ресурсы вашего компьютера для майнинга криптовалюты. Такие скрипты в основном используются на сайтах, которые предназначены для длительного просмотра.

К ним можно отнести:

- сайты с онлайн-книгами. Пока вы пополняете свой интеллектуальный багаж, злоумышленник с вашей помощью пополняет свой кошелёк;

- сайты с фильмами и сериалами. Просмотр фильмов занимает длительное время, и это на руку злоумышленнику;

- сайты для взрослых. Комментарии излишни.

Чтобы обнаружить онлайн-майнер, требуется постоянно мониторить «Диспетчер задач», в частности процесс браузера. Для этого проделайте следующие шаги:

- Запустите «Диспетчер задач». Как его открыть описано в предыдущих частях статьи.

Нажимаем одновременно сочетание кнопок «Ctrl+Alt+Delete» или «Ctrl+Shift+Esc», чтобы вызвать «Диспетчер задач»

- Во вкладке «Приложения» найдите ваш браузер, затем правым щелчком мышки кликните на него и нажмите на «Перейти к процессу».

Во вкладке «Приложения» находим браузер, правым щелчком мышки кликаем на него и нажимаем на «Перейти к процессу»

- Посмотрите, как влияет процесс на нагрузку ЦП и оперативной памяти. Если нагрузка слишком велика, значит, вполне вероятно, на одной из вкладок вашего браузера запущен скрипт с майнером.

Смотрим данные процесса, которые влияют на нагрузку ЦП и оперативной памяти

В подавляющем большинстве случаев для этих целей используется скрипт coinhive, другие почти никогда не используются. Он выглядит так: <script src=»https://coinhive.com/lib/coinhive.min.js»></script>. Этот скрипт служит для майнинга криптовалюты Monero. Чтобы его обнаружить, необходимо проверить исходный код HTML-страницы на наличие этого скрипта. Чтобы сделать это, следуйте дальнейшей пошаговой инструкции (описанный далее процесс нужно будет повторить во всех открытых вкладках в браузере на время обнаружения чрезмерного потребления оным ресурсов):

- Нажмите на комбинацию клавиш «Ctrl+U», находясь на странице сайта, чтобы перейти к просмотру исходного кода.

Нажимаем сочетание клавиш «Ctrl+U», находясь на странице сайта

Исходный код страницы сайта

- Нажмите на «F3», чтобы запустить поиск.

- В поиске введите «coinhive». Если среди результатов будет такой код, который упомянут выше, значит, эта страница содержит скрипт с майнером.

В поиске вводим «coinhive», наличие совпадений кода, означает, что эта страница содержит скрипт с майнером

Более «продвинутый» способ

Описанный ниже способ подойдёт для тех, кто знаком с языком программирования JavaScript, так как он требует умения анализировать код.

Некоторые особо хитрые любители лёгкого заработка могут попытаться скрыть наличие на сайте этого скрипта. Например, интегрировать его код непосредственно в HTML-документ без указания адреса первоисточника. А если они очень хитрые, то могут ещё и поменять в коде имена некоторых переменных, функций и объектов. Конечно, мало кто будет так заморачиваться, но минимальная вероятность – не нулевая. Чтобы избежать такой уловки, делайте всё, как в инструкции выше, но только вводите в поле ввода поиска «<script» (именно так – угловую скобку закрывать не нужно).

В поле ввода поиска вводим «<script»

Такой поиск поможет вам найти все скрипты на странице вне зависимости от типа их интеграции. Со скриптом майнера вы можете ознакомиться по следующей ссылке: https://coinhive.com/lib/coinhive.min.js.

Скрипты вируса-майнера

Если вы разбираетесь в JavaScript, то ознакомление с оригинальным исходным кодом поможет вам не только в случае необходимости узнать «врага в лицо», но и понять более глубоко, как это всё работает.

Как решить проблему онлайн-майнера

Самый оптимальный способ решения данной проблемы – это покинуть сайт, на котором он был обнаружен. Во всемирной паутине мало сайтов с оригинальным контентом – практически каждый можно заменить другим.

Если же отключить JavaScript, то он отключится для всех сайтов сразу, так как в браузерах пока что нет функции отключения скриптов для отдельных страниц. А без скриптов страницы сайтов будут выглядеть, мягко говоря, не очень. Так что на данный момент самым разумным решением будет забыть про такой сайт, если вы, конечно, не хотите отблагодарить его создателя за труды и помайнить немного для него за свой счёт.

На картинке ниже приведён список сайтов, на которых присутствует наиболее высокая вероятность столкнуться с браузерным майнером. Этот список вывели исследователи из 360 Netlab. Так что остерегайтесь таких сайтов.

Список сайтов, на которых есть вероятность столкнуться с браузерным майнером

Теперь вы знаете, как нужно бороться с угрозой скрытого майнинга. Этот вид вируса будет эволюционировать, а их создатели будут придумывать всё более хитрые уловки. Единственное, что вам остаётся – это повышать свою компьютерную грамотность и изучать IT-сферу, чтобы обеспечить себе безопасность и быть на шаг впереди злоумышленника.

Видео — Скрытый майнер — вычисляем и уничтожаем

Что делать если на компьютере вирус-майнер

Всем привет! Каждый активный пользователь ПК, который проводит много времени на различных интернет ресурсах рано или поздно задумывается о кибербезопасности своей операционной системы. Но далеко не все интернет серферы способны обеспечить свой компьютер необходимой защитой и надлежащим уходом. Для того, чтобы не стать жертвой вредоносного ПО, необходимо знать в каком направлении развиваются вирусы и как с ними бороться, ведь вероятность подхватить в сети новое детище хакеров, крайне высока. И далеко не факт, что антивирус спасет вас в такой ситуации. Самыми активными вредоносами в последнее время стали так называемые вирусы-майнеры, о которых мы с вами сегодня и поговорим.Что делать если на компьютере вирус-майнер

Итак, что же такой вирус-майнер? Это вид вредоносного ПО, которое использует ресурсы зараженного компьютера (в основном видеокарту и процессор) для добычи различной криптовалюты. Чаще всего майнят Monero (XMR) и Zcash (ZEC), остальные анонимные виды валют используются реже. На данный момент в природе встречается два вида вирусов-майнеров.1. Классические

Проникают на компьютер пользователя классическими способами, скрытно запускают процесс-майнер, маскируют его и указывают интернет-кошелек злоумышленника. По большому счету это самый обычный троян, только предназначение у него немного другое.

2. Браузерные

Бывает, заходишь на сайт, и вся система начинает жутко тормозить. При чём нехватка оперативной памяти зачастую здесь ни при чём. Если заглянуть в диспетчер задач, то можно увидеть стопроцентную загрузку системы браузером. Но как такое возможно, спросите вы? Это как раз дело рук браузерного майнера, который работает благодаря специальным скриптам на сайте. Таким хитрым способом не побрезговала даже знаменитая пиратская бухта:

https://torrentfreak.com/the-pirate-bay-website-runs-a-cryptocurrency-miner-170916/В чем опасность скрытого майнера?

Во-первых, из-за того, что некоторые компоненты вашего компьютера нагружаются на полную катушку, срок их эксплуатации значительно снижается. И хоть разработчики процессоров и видеокарт дают нам многолетнюю гарантию, я бы не стал надеяться, что любая железка способна проработать весь гарантийный срок на пределе своей мощности. Да и кому захочется, потом возиться с сервисными центрами? Более того, наибольшую опасность стабильная пиковая нагрузка представляет не для графического чипа видеокарты или кристалла центрального процессора, как вы могли подумать, а для системы охлаждения, ведь гарантия на нее, как правило, относительно небольшая из-за высокого уровня уязвимости перед износом.

Во-вторых, что наиболее важно – ограниченная производительность всей системы. В подавляющем большинстве использовать ресурсы ПК для собственных нужд не удастся все из-за той же высокой нагрузки компонентов с помощью майнера. Однако это еще полбеды. Некоторые, особенно продвинутые версии скрытых майнеров способны анализировать запущенные в винде процессы и включаться только тогда, когда система находится в простое. Либо же запускаться, используя только определенное количество ресурсов. Например, когда вы просто сидите в браузере, вы по большому счету практически не нагружаете свою систему, разве что оперативную память, до которой майнеру и так нет никакого дела. В это время троян запускает скрытый майнер, который задействует 80% мощности вашего процессора для добычи криптовалюты, оставляя вам лишь 20%, которых в условиях серфинга будет вполне достаточно. Делается это для того, чтобы неопытный пользователь не смог заметить вредоноса сразу, тем самым оставляя паразита у себя на ПК как можно дольше.

В-третьих, создание комплексных вирусов никто не отменял. Ничто не мешает злоумышленникам создавать две заразы в одном флаконе. Так, например, помимо скрытой криптодобычи, вы можете потерять конфеденциальную информацию, хранящуюся на ПК.

Как определить, что на компьютере вирус-майнер?

1. Самый очевидный признак – это медленная работа операционной системы. Однако, как я уже написал выше, некоторые хорошо замаскированные и продвинутые черви не выдают себя по данному критерию.

2. Дублированные системные процессы. В подавляющем большинстве подобные вирусы маскируются под стандартные системные службы и процессы. Однако самые простые и наглые версии вредоносов даже не маскируются и используют самые очевидные имена по типу: xmrig, xmr, systemminer и т.д. Вот список самых популярных используемых имен.

| Silence | svhosts | winlogan |

| Carbon | system64 | winlogo |

| Xmrrig32 | systemiissec | logon |

| nscpucnminer64 | taskhost | win1nit |

| mrservicehost service | vrmserver | |

| svchosts3 | vshell | |

| wininits | sql31 | win1ogin |

| winlnlts | taskhots | win1ogins |

| taskngr | svchostx | ccsvchst |

tasksvr | xmr86 | nscpucnminer64 |

| mscl | xmrig | update_windows |

| cpuminer | xmr |

3. Высокий нагрев. Из-за того, что железо нагружено на 100%, его тепловыделение соответственно повышается. Это, наверное, самый очевидный признак, который является ахиллесовой пятой новой заразы. Ведь если вы просто сидите в браузере, а из корпуса валит горячий, как из трубы паровоза воздух, то не нужно быть Шерлоком Холмсом чтобы заподозрить что-то неладное. Особенно легко выявить скрытый майнер на ноутбуке, когда клавиатура, на которой вы держите руки, начинает ощутимо нагреваться, ведь буквально в паре сантиметров под ней находятся все внутренности вашей раскладушки.

4. Автоматическое закрытие уже открытых приложений. Как я уже писал выше, в природе вирусов-майнеров встречаются продвинутые версии, которые способны активироваться не на полную мощность, чтобы не «спалиться”. Так вот, как оказалось, это далеко не единственный изощренный вид подобной заразы. Встречаются такие модификации, которые даже способны закрывать антивирусные утилиты. Безусловно, такие трюки прокатывают только с не самыми сильными представителями антивирусной защиты, но все же они есть. Так же некоторые майнеры умеют закрывать приложения, через которые проходит большое количество трафика. Например, загрузка файлов из интернета с помощью торрента или браузера. Да, друзья, современные компьютерные сорняки очень сильно эволюционировали и приспособились к окружающей среде, поэтому нужно держать ухо востро.

P.S. В марте 2018 года был обнаружен вирус-майнер с функцией Kill-list, который способен даже устранять ему подобных конкурентов. При проникновении на компьютер жертвы, он так же, как и остальные умеет анализировать запущенные в операционной системе процессы, ничего сверхъестественного. Однако дальше начинается самое интересное. При обнаружении замаскированных процессов, которые уже направлены на скрытый майнинг, данный червь принудительно их блокирует и сам захватывает все ресурсы. То есть один паразит уничтожает другого паразита, за право быть единственной заразой в теле носителя. Забавно, не правда ли?

https://www.bleepingcomputer.com/news/security/coinminer-comes-with-a-process-kill-list-to-keep-competitors-at-bay/

Сколько зарабатывают создатели скрытых майнеров?

Ботнет с майнером Minergate, обнаруженный экспертами, приносил владельцам 30 тыс. долларов в месяц. Через кошелёк, в который отправлялись добытые монеты, прошло свыше 200 тыс. долларов.

Компания Qbix, разработчик Calendar 2, за три дня заработала 2 тыс. долларов на скрытом майнинге Monero.

А разработчик из Камбоджи Макс Корнет рассказал, что получил всего 0,89 доллара за 60 часов от установки скрытого майнера на сайте с посещаемостью около 1 тыс. пользователей в сутки. То есть он зарабатывал 36 центов в день или около 10 долларов в месяц. Конечно, больше посещаемость – выше заработки. Но платные статьи или другую рекламу владельцам сайтов и в этом случае размещать выгоднее.

Как защититься от вируса-майнера?

Большинство из вас может подумать, что это все мелочи, ведь я владею платной версией антивируса и мне не одна зараза не страшна. К сожалению, спешу вас огорчить, но это не так. Часто утилиты, предназначенные для защиты пользователя от вредоносного ПО, зачастую бесполезны перед новыми, ранее неизведанными видами компьютерной заразы. И данный случай как раз является подтверждением этих слов. Если зайти на официальный сайт одного из самых популярных антивирусов – dr.Web, то вы увидите, сколько новых майнеров обнаруживается каждый день. Думаю, и не стоит говорить о том, что буквально пару дней назад система защиты была полностью бессильна перед всеми обнаруженными троянами.К примеру, в период с 1 по 14 мая было выпущено 1179 обновлений базы сигнатур антивируса, которые направлены на борьбу с майнерами. https://updates.drweb.com

Более того, лазить по сомнительным сайтам для того, чтобы подцепить подобного рода заразу далеко не обязательно. Так например десятки тысяч пользователей были заражены через официальный сайт ВЦИОМ, который был взломан в 2015 году.

https://news.drweb.ru/show/?c=5&i=9497&lng=ru

Именно поэтому я рекомендую вам сильно не надеяться на вашу антивирусную защиту и совершить несколько простых профилактических действий для того чтобы минимизировать риск заражения новыми червями.

1. Перейти на сайт https://cryptojackingtest.com, который показывает, защищен ли ваш браузер от скрытого майнинга. Зеленая надпись YOU’RE PROTECTED — ваш браузер защищен. Красная надпись YOU’RE NOT PROTECTED — ваш браузер уязвим.2. Использовать браузеры, которые имеют встроенную защиту от майнинга, к примеру: Opera и Yandex.Browser, Chrome.

3. Самый радикальный метод, однако, один из самых эффективных – отключение jаvascript в браузере. Вводим в адресную строку следующее:

chrome://settings/content >Запретить jаvascript на всех сайтах. Здесь же можете настроить исключения, если имеются подозрения на какой-то конкретный сайт. Имейте ввиду, что большинство современных сайтов для корректной работы требуют данный язык сценариев.4. Установить одно из предложенных расширений для браузера: NoCoin, AntiMiner, MineControl, MineBlock.

5. Отредактировать файл hosts, лежащий по адресу: C:\Windows\System32\drivers\etc\В конец файла нужно дописать строку 0.0.0.0 coin-hive.com – она не даст устройству соединятся с сервером, на котором лежит самый известный майнинг-скрипт. Можно переадресовывать на 0.0.0.0 и другие домены, уличённые в распространении вредоносов:

0.0.0.0 azvjudwr.info

0.0.0.0 cnhv.co

0.0.0.0 gus.host

0.0.0.0 jroqvbvw.info

0.0.0.0 jsecoin.com

0.0.0.0 jyhfuqoh.info

0.0.0.0 kdowqlpt.info

0.0.0.0 listat.biz

0.0.0.0 lmodr.biz

0.0.0.0 mataharirama.xyz

0.0.0.0 minecrunch.co

0.0.0.0 minemytraffic.com

0.0.0.0 miner.pr0gramm.com

0.0.0.0 reasedoper.pw

0.0.0.0 xbasfbno.info

6. Установить программу для мониторинга нагрузки на компоненты ПК. Например, MSI Afterburner отлично справляется с данной задачей. О том, как это сделать читайте отдельную статью.

7. Если вы пользуетесь антивирусом, то регулярно обновляйте базы.

На этом список рекомендаций заканчивается. Будьте бдительны и следите за состоянием вашего компьютера, ведь нет лучше защиты, чем продвинутый пользователь у руля! На сегодня это все, до скорых встреч!

Статьи, близкие по теме:

- Google Chrome сильно грузит процессор: избавляемся от майнера

- Что такое — вирус шифровальщик

Метки к статье: Вирусы

Скрытый майнинг и ботнеты | Блог Касперского

Майнинг криптовалют — модное слово в ИТ-индустрии и быстрорастущее явление. В рамках этой далеко идущей тенденции все больше и больше людей начинают заниматься «майнингом» или добавлением блоков в цепочку блоков и получают за это вознаграждение в криптовалюте. Поступая таким образом, эти майнеры придумывают все больше и больше изобретательных способов, не все из которых являются законными, чтобы заработать желанные монеты. И некоторые из наиболее предприимчивых «горняков» без колебаний делают это за ваш счет.

Зачем майнерам ваш компьютер

Ранее мы писали о ботнетах и о том, как хакеры могут превратить ваш компьютер в зомби и сделать его частью ботнета. Сеть таких компьютеров-зомби может использоваться для различных целей, включая, помимо прочего, майнинг криптовалюты.

С точки зрения непрофессионала, ваш компьютер становится частью распределенной сети, вычислительные мощности которой используются для майнинга криптовалюты, которая оказывается в кармане владельца ботнета. Несколько тысяч компьютеров в ботнете могут добывать криптовалюту гораздо эффективнее, чем один компьютер.В случае майнингового ботнета жертвы также оплачивают счет за электроэнергию, что делает установку майнерских приложений на компьютеры ничего не подозревающих пользователей очень прибыльным делом для хакеров.

Обратите внимание, что рядовой пользователь может намеренно установить приложение-майнер, чтобы добывать криптовалюту самостоятельно. Отличить легальную добычу полезных ископаемых от незаконной деятельности — сложная задача. Приложения майнера идентичны; Отличие заключается в скрытой установке и работе незаконно действующих приложений.

Как скрытый майнер попадает на ваш компьютер

В большинстве случаев майнер попадает на компьютер с помощью специально созданного вредоносного приложения, так называемого дроппера, основная функция которого заключается в тайной установке другого приложения. Дропперы обычно выступают под видом пиратских версий лицензионных продуктов или генераторов ключей активации для них. Пользователи ищут этот тип программного обеспечения в одноранговых сетях и намеренно загружают его.

При запуске загруженного файла на компьютер жертвы развертывается установщик, который, в свою очередь, загружает майнер и специальный инструмент, скрывающий его в системе.Приложение также может поставляться в комплекте со службами, которые обеспечивают его автозапуск и настраивают его параметры.

Например, такие сервисы могут приостанавливать работу майнера, когда пользователь запускает некоторые популярные компьютерные игры. (Майнер использует вычислительную мощность видеокарты, поэтому игра может начать отставать и вызывать подозрения у пользователя.)

Такие службы могут также пытаться отключить антивирусные продукты, приостановить работу майнера, когда запущен инструмент системного мониторинга, и восстановить майнер, если пользователь попытается удалить его.

Масштаб проблемы

Хакеры распространяют такие приложения как сервис. Они используют Telegram-каналы, посвященные возможностям работы в Интернете; вы можете встретить объявления, предлагающие пробные версии таких дропперов для распространения скрытого майнера.

Чтобы дать вам представление о масштабах этого явления: наши эксперты недавно обнаружили ботнет, состоящий примерно из нескольких тысяч компьютеров, на которых был тайно установлен майнер Minergate. Он добывает не очень популярные биткойны, а в основном те криптовалюты, как Monero (XMR) и Zcash (ZEC), которые позволяют скрывать транзакции и владение кошельком.По самым скромным подсчетам, один майнинговый ботнет может приносить более 30 000 долларов в месяц. Через кошелек, использованный ботнетом, обнаруженным нашими экспертами, прошло более 200000 долларов.

Кошелек Monero, используемый вышеупомянутыми преступниками. Текущий обменный курс Monero составляет около $ 120

.Как защититься от этой угрозы

Kaspersky Internet Security по умолчанию защищает вас от вредоносных программ-дропперов. Просто убедитесь, что ваше антивирусное приложение постоянно и у этого вредоносного ПО не будет шансов проникнуть на ваш компьютер.Если по какой-то причине вы деактивируете антивирус и запустите ручную проверку после появления подозрений, Kaspersky Internet Security сразу же обнаружит этого полноценного трояна и предложит вам избавиться от него.

В отличие от дропперов, майнеры не являются вредоносными приложениями, как мы упоминали ранее. Вот почему они попадают в нашу категорию потенциально опасного программного обеспечения — программное обеспечение, которое является законным, но может использоваться в злонамеренных целях (более подробную информацию о том, что входит в эту категорию, можно найти здесь). Kaspersky Internet Security по умолчанию не блокирует и не удаляет такие программы; пользователь мог установить их специально.

Если вы предпочитаете проявлять осторожность и уверены, что не будете использовать майнеры и другое опасное ПО, вы всегда можете открыть настройки Kaspersky Internet Security, найти раздел Угрозы и исключения и установить флажок Обнаружение другого программного обеспечения . И последнее, но не менее важное: регулярно проверяйте свою систему: ваше решение безопасности поможет вам избежать установки и запуска любых нежелательных приложений.

.Как обнаружить и предотвратить вредоносное ПО для майнинга криптовалют

Автор: NewsCred

CSO Magazine рассказывает о том, как поставщики средств кибербезопасности борются с возникающей угрозой майнинга криптовалют. Как и в случае любого вредоносного ПО, защита конечных точек является ключевой, и мы считаем, что она должна быть встроена в чип. —Редакционная группа Samsung Insights

Хакеры обращаются к криптоджекинге — заражению корпоративной инфраструктуры программным обеспечением для крипто-майнинга — чтобы иметь стабильный, надежный и постоянный поток доходов.В результате они начинают очень умно скрывать свои вредоносные программы.

Предприятия очень внимательно следят за любыми признаками кражи или шифрования критически важных данных в результате атаки программ-вымогателей. Криптоджекинг более скрытный, и компаниям может быть сложно его обнаружить. Ущерб, который он наносит, реален, но не всегда очевиден.

Ущерб может иметь немедленные финансовые последствия, если программное обеспечение для крипто-майнинга заразит облачную инфраструктуру или увеличит счета за электричество. Это также может снизить производительность и производительность из-за замедления работы машин.

«ЦП, которые не предназначены специально для майнинга криптовалют, это может нанести ущерб вашему оборудованию», — говорит Карлес Лопес-Пеналвер, аналитик разведки Flashpoint. «Они могут выгореть или работать медленнее».

Криптоджекинг находится на начальной стадии, добавил он. Если компания обнаружит один тип атаки, четыре или пять других уйдут. «Если есть что-то, что может остановить майнеров, это будет что-то вроде хорошо обученной нейронной сети», — говорит Лопес-Пеналвер.

Именно это и делают некоторые поставщики средств безопасности — используют машинное обучение и другие технологии искусственного интеллекта (ИИ) для выявления поведения, указывающего на крипто-майнинг, даже если эта конкретная атака никогда ранее не наблюдалась.

Сетевая защита от майнинга

Многие поставщики работают над обнаружением активности майнинга криптовалют на сетевом уровне. «Обнаружение [на конечной точке] сейчас очень сложно, — говорит Алекс Вайстих, технический директор SecBI Ltd., — Оно может быть на чем угодно, от мобильных устройств до Интернета вещей и ноутбуков, настольных компьютеров и серверов.Это может быть как намеренное, так и непреднамеренное. Он чрезвычайно, чрезвычайно широк ».

Все вредоносные программы для криптоджекинга имеют один общий аспект, говорит Вайстих. «Чтобы добывать любую криптовалюту, вы должны иметь возможность общаться, получать новые хэши, а затем, после их расчета, возвращать их на серверы и помещать в правильный кошелек». Это означает, что лучший способ обнаружить крипто-майнинг — это отслеживать подозрительную активность в сети.