Как организовать ип пошаговая инструкция: Как открыть ИП в 2021 году пошаговая инструкция для начинающих

Зарегистрировать ООО или ИП — СберБанк

Сервис регистрации бизнеса и дистанционного открытия счета позволяет подготовить и передать в ФНС РФ документы для регистрации индивидуальных предпринимателей (далее — ИП) или обществ с ограниченной ответственностью (далее — ООО) с единственным учредителем, который также является единоличным исполнительным органом в данном ООО, а также дистанционно открыть счет в ПАО Сбербанк.

Услуги по подготовке и передаче в ФНС РФ пакета документов для регистрации ИП или ООО с единственным учредителем оказывает АО «Деловая среда» (адрес: 117997, г. Москва, ул. Вавилова, д. 19, ИНН 7736641983, ОГРН 1127746271352), входит в группу компаний Сбербанка. Подробнее об услуге АО «Деловая среда», ограничениях и иных условиях на rbo.dasreda.ru.

Сервис доступен физическим лицам, являющимися пользователями интернет-банка и мобильного приложения «Сбербанк Онлайн». Интернет-банк и мобильное приложение «Сбербанк Онлайн» доступен клиентам — держателям банковских карт Сбербанка (за исключением корпоративных карт), подключенных к СМС-сервису «Мобильный банк». Для использования «Сбербанк Онлайн» необходим доступ к сети Интернет. В отношении информационной продукции 0+.

Для использования «Сбербанк Онлайн» необходим доступ к сети Интернет. В отношении информационной продукции 0+.

Услуги по открытию расчетного счета предоставляет ПАО Сбербанк. Подробнее о расчетно-кассовом обслуживании в Сбербанке, тарифах, условиях и ограничениях, иных условиях, а также интернет-банке и мобильном приложении «Сбербанк-Онлайн» на sberbank.ru. ПАО Сбербанк. Генеральная лицензия Банка России на осуществление банковских операций № 1481 от 11.08.2015.

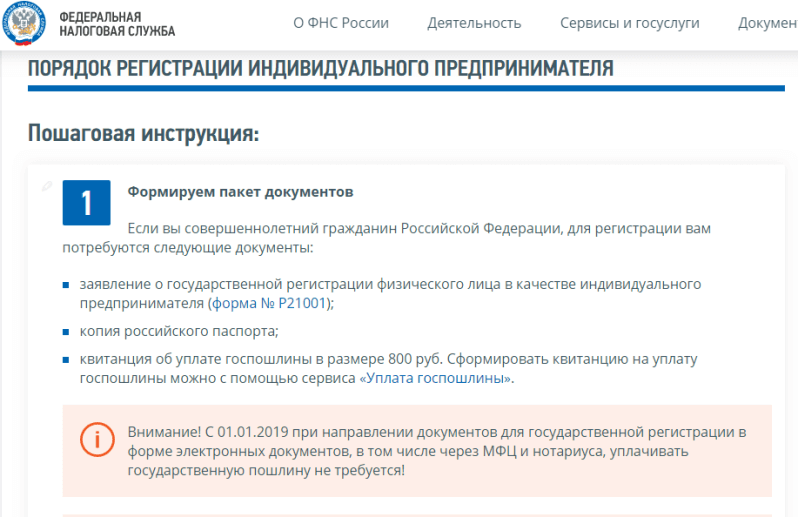

Сервис предполагает отсутствие оплаты государственной пошлины, поскольку регистрационные документы в ФНС РФ подаются в электронной форме (ст. 333.35 НК РФ).

ПАО Сбербанк и АО «Деловая среда» не оказывают государственные или муниципальные услуги.

В период тестового использования Сервиса услуги по подготовке и передаче в ФНС РФ документов для регистрации ИП или ООО с единственным учредителем, а также услуги по дистанционному открытию счета в ПАО Сбербанк через сайт АО «Деловая среда» оказываются без взимания платы. Период тестового использования cервиса указан на cайте АО «Деловая среда».

Период тестового использования cервиса указан на cайте АО «Деловая среда».

Регистрация ИП и ООО — бесплатный онлайн-сервис помощи в подготовке пакета документов для регистрации бизнеса ИП или ООО. Услугу «Мастер подготовки документов» для регистрации бизнеса ИП и/или ООО» предоставляет АО «Деловая среда».

1 Сервис доступен в пилотном режиме. Ознакомиться со списком офисов вы можете на карте отделений ПАО.

2 2 Среднее время заполнения анкеты и подготовки документов в рамках сервиса, предоставленного АО «Деловая среда».

Что такое бизнес-план: зачем он нужен, и как составить?

Раздел 1

В этом разделе распишите:

- организационно-правовую форму предприятия;

- имена управленцев и владельцев бизнеса и их вклад в проект;

- расположение и оснащение предприятия;

- текущие финансовые показатели и необходимые инвестиции.

Если бизнес-план составляет владелец нового бизнеса, финансовые показатели будут отражать текущие и предстоящие затраты. Если речь идёт об уже существующем бизнесе, в этот пункт бизнес-плана нужно включить информацию о выручке за последние 2-3 года (или меньший период, если бизнесу меньше лет), валовой и чистой прибыли, эксплуатационных расходах, бухгалтерском балансе.

Перечисляя владельцев бизнеса, описывайте вклад любого характера:

идеи, разработка программного обеспечения, знание секретной

технологии производства. Но неденежные активы обязательно оцените в

денежном эквиваленте.

Рассказывая о расположении предприятия, дайте характеристику району, где находится каждый из объектов (склад, офис, магазин, бюро и т.п.): кто живёт в этом районе, насколько далеко он от центра города, какая здесь инфраструктура. Сообщите, насколько помещения оснащены всем необходимым, и спланируйте, что улучшите в будущем.

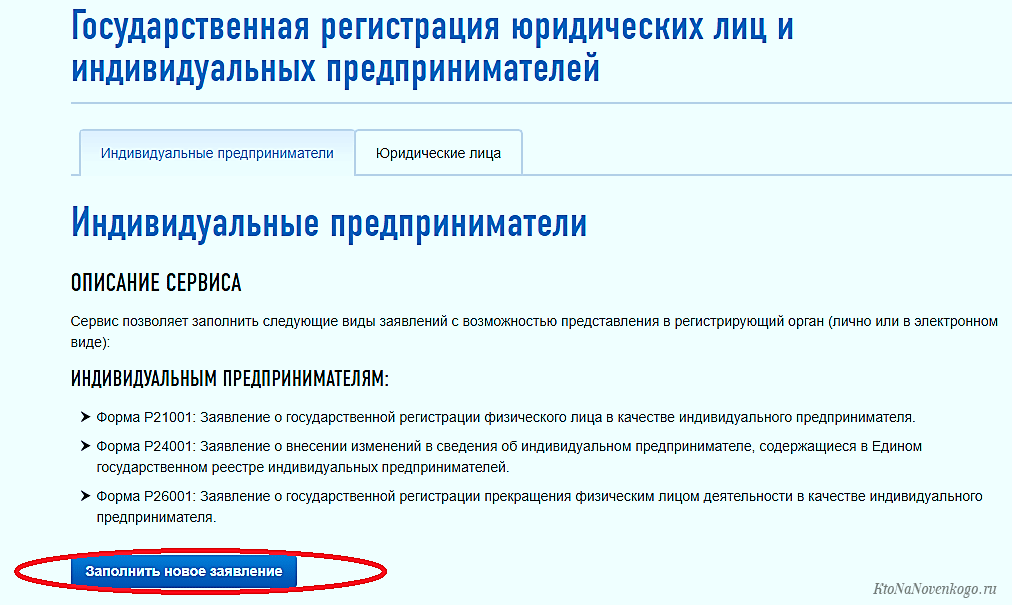

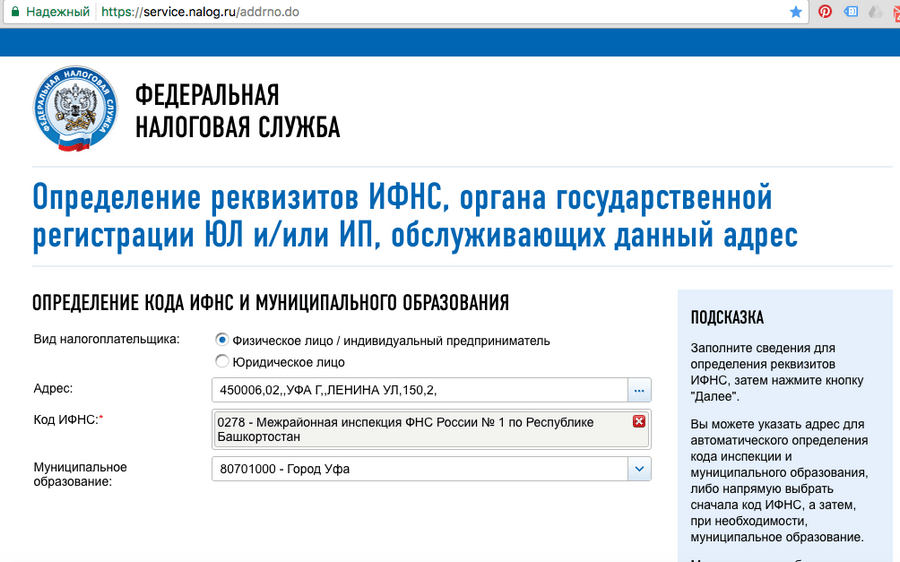

Как открыть ИП в 2021 году: пошаговая инструкция для начинающих

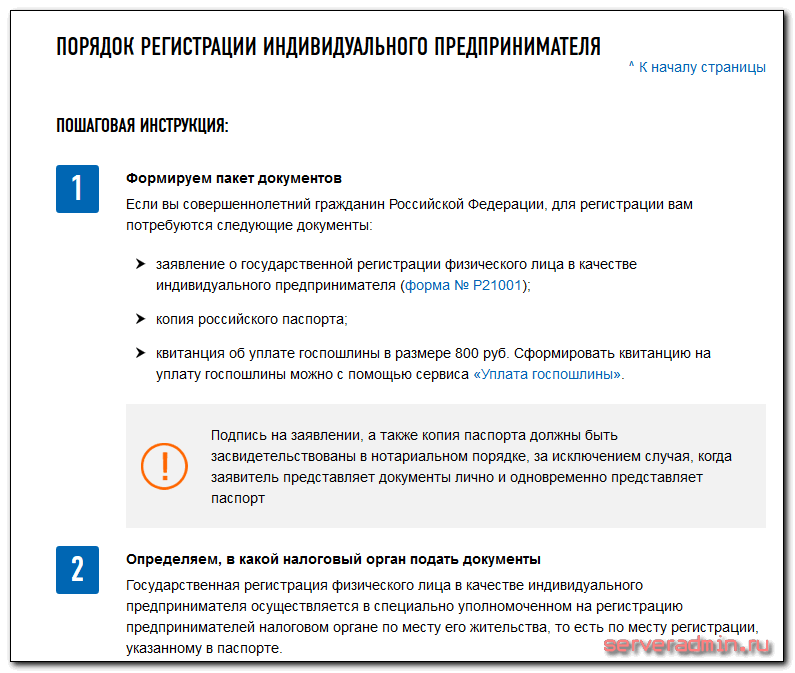

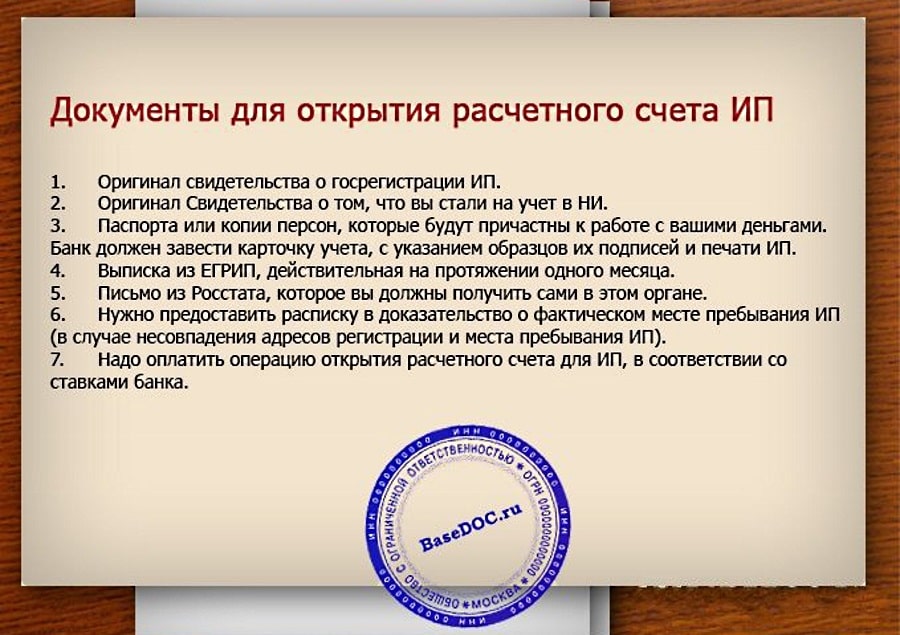

Документы будут готовы уже через 3 рабочих дня. Раньше срок регистрации был 5 рабочих дней. Сейчас его сократили. Для получения готовых документов нужно обратиться в налоговую с паспортом и распиской в получении документов, которую вам выдали после приема документов.

Также документы можно получить через представителя по доверенности (представителю понадобится расписка, свой паспорт и нотариальная доверенность).

Еще налоговая может направить документы почтой, если Вы попросили об этом в заявлении Р21001.

Итак, по истечении 3 рабочих дней Вы получите:

— Лист записи ЕГРИП

Свидетельство о государственной регистрации ИП сейчас отменили.— Уведомление о постановке на учет физического лица в налоговом органе

+ Свидетельство о постановке на учет физического лица в налоговом органе, если раньше Вы ИНН не получали.

Важно! При получении документов обязательно проверьте все данные, зарегистрированные налоговой, на предмет технических ошибок регистратора – в адресе, в фамилии и т.п. При незамедлительном обращении документы будут исправлены бесплатно.

Может ли налоговая отказать в регистрации ИП?

Может.

Если сданы не все документы или сданы, но с ошибками или не в нужную налоговую. Все основания предусмотрены пунктом 1 статьи 23 Федерального закона от 08.08.2001 № 129-ФЗ. Перечень этих оснований в законе закрытый, то есть налоговая не вправе «придумывать» свои причины. Решение об отказе принимается в тот же срок, что и для регистрации — не более 3 рабочих дней.

Отказ в регистрации можно обжаловать в течение 3 месяцев — составить жалобу в простой письменной форме и лично отнести ее в налоговую, отправить по почте или в форме электронного документа с помощью онлайн-сервиса «Обратиться в ФНС России». Порядок обжалования регулирует глава VIII.1 Федерального закона от 08.08.2001 № 129-ФЗ.

Отказов не бойтесь. Государство заинтересовано в новых налогоплательщиках. А если возникают сомнения в правильности оформления документов — спрашивайте. В самой налоговой. Обязательно ДО подачи документов. Включайте простую человеческую вежливость и снимайте сомнения. Так путь к успешной регистрации будет легче.

Как открыть ИП в Казахстане?

Как зарегистрировать ИП

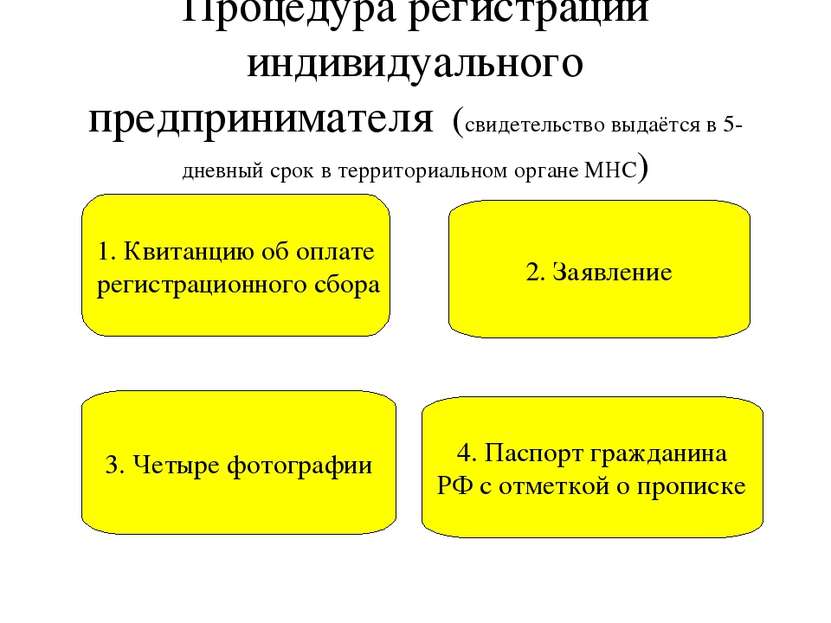

На сегодняшний день процедуру регистрации ИП (индивидуальный предприниматель) максимально упростили, порядок преобразовался из заявительного в уведомительный.

Для регистрации в качестве индивидуального предпринимателя физическим лицам достаточно уведомить орган государственных доходов о начале предпринимательской деятельности одним из двух способов: электронным или в явочном порядке.

Электронный способ

Регистрация через портал Электронного правительства, где любой гражданин Казахстана может стать ИП, зарегистрировавшись бесплатно на портале «электронного лицензирования» . Главное условие – наличие электронно-цифровой подписи, которую можно получить в Центре обслуживания населения (ЦОН-е).

Адрес, который вы указали в процессе заполнения анкеты, должен совпадать с вашим фактическим местом проживания. Через день после регистрации на государственном сайте вы можете подойти в налоговый орган по месту жительства и получить документы ИП.

Личная явка

В явочном порядке на бумажном носителе– через Центры оказания услуг районных управлений государственных доходов. Преимуществом данного способа является то, что вы можете получить ответ на любой интересующий вас вопрос.

как открыть ИП по упрощёнке в Казахстане, если вы подходите по всем параметрам

как посчитать приблизительный доход предприятия

Если вы решили оформить документы ИП по месту жительства/регистрации, тогда можно подойти с документами в Центр обслуживания населения (ЦОН). Процедура ничем не отличатся от регистрации в налоговом органе, через день ваши документы ИП будут готовы.

Как получить уведомление об ИП

Выдача Свидетельства о государственной регистрации в качестве индивидуального предпринимателя в недавнем прошлом была упразднена. Сбор за регистрацию в качестве индивидуального предпринимателя также отменен.

Уведомление дает возможность заниматься бизнесом уже с момента направления и само по себе является подтверждением наличия регистрации в качестве ИП.

В уведомлении о начале предпринимательской деятельности заполняются требуемые реквизиты:

Как выбрать налоговый режим для ИП

После того, как вы зарегистрируетесь в качестве индивидуального предпринимателя, вы можете самостоятельно выбрать один из режимов, по которому будет работать ИП:

Специальный налоговый режим на основе патента

Ставка налога 1% от дохода, лица, осуществляющие деятельность в сфере торговли – 2%

Предельный доход за год составляет 3 528 МРП, единица МРП на 2020 год равна 2651 тенге, соответсвенно, в денежном эквиваленте – 9 352 728 тенге

Использовать деятельность в форме личного предпринимательства, не используя труд наёмных работников

Специальный налоговый режим на основе упрощенной декларации

Ставка налога 3% от дохода (из них 1,5% – подоходны налог ИПН, 1,5% – социальный налог СН )

Кроме того выплачиваются обязательные взносы: 10% – обязательные пенсионные взносы и 3,5% – социальные отчисления

С 2020 года необходимо вносить взносы в ОСМС: 5% от 1,4*МЗП (2975 тенге)

Предельный доход за полугодие не должен превышать 24 038 МРП или 63 724 738 тенге на 2020 год

Если доход превышает 30 000 МРП необходимо получить свидетельство плательщика НДС (12%)

Предельно допустимое количество наемных работников- 30 человек, включая самого предпринимателя

Специальный налоговый режим с использованием фиксированного вычета

Ставка налога 10% от дохода

Предельно допустимый доход за полугодие не должен превышать 144 184 МРП либо 382 231 784 тенге

Предельная численность наемных работников – 50 человек, включая самого ИП

При несоблюдении указанных условий необходимо выбрать общеустановленный режим уплаты налогов

Отличия общеустановленного режима

Ставка подоходного налога – 10%

Нет ограничений по доходам за налоговый период

Налоговая отчетность сдается раз в квартал и по итогам года

Общеустановленный режим удобен для предпринимателей, которые имеют минимальную маржу при больших оборотах. Кроме того, вы обязаны платить налоги на общих основаниях, если занимаетесь производством алкогольной продукции, табачных изделий, реализуете нефтепродукты, предоставляете консультационные, финансовые и бухгалтерские услуги, работаете с природными ресурсами.

Кроме того, вы обязаны платить налоги на общих основаниях, если занимаетесь производством алкогольной продукции, табачных изделий, реализуете нефтепродукты, предоставляете консультационные, финансовые и бухгалтерские услуги, работаете с природными ресурсами.

Как оформить сотрудника на работу в ИП: пошаговая инструкция

Физическое лицо, зарегистрированное в установленном порядке как индивидуальный предприниматель в процессе развития своей деятельности, сталкивается с необходимостью приема на работу сотрудников. Главными вопросом для него является: как оформить сотрудника на работу в ИП, согласно действующего законодательства. На этот и другие вопросы мы ответим в данной статье, предоставив пошаговую инструкцию для индивидуального предпринимателя.

Если ИП необходимо принять на работу сотрудника, то ему необходимо четко знать этапы осуществления данного процесса. То есть определить очередность действий и сроки их выполнения:

- Во-первых, сопровождение приема сотрудников подразумевает под собой договорные отношения, то есть заключение гражданско-правового либо трудового договора;

- При заключении трудового договора, необходимо будет составить и подписать все кадровые документы.

Их количество и перечень зависит от деятельности ИП и должности, на которую нанимается сотрудник;

Их количество и перечень зависит от деятельности ИП и должности, на которую нанимается сотрудник; - И последний, но не менее важный этап, это необходимость зарегистрировать себя как работодателя в ФСС, то есть ИП обязан платить взносы для страхования сотрудников от травм полученных на производстве и несчастных случаев.

Общий порядок трудоустройства сотрудника у ИП – в инфографике ниже:

Читайте также статью ⇒ “Налоговые льготы для ИП-инвалида 3 группы“.

Заключения договора найма

Итак, для того, чтобы принять на работу сотрудника, необходимо определиться с договором и правомерностью его заключения. Для начала ИП должен ознакомиться с законодательной базой, а именно со ст. 421 ГК РФ, которая регулирует гражданско-правовые отношения и сост. 56 ТК РФ, регулирующей трудовые отношения.

Для сравнения приведем некоторые характеристики двух вариантов договоров:

| Признак | Трудовой договор | Гражданско-правовой договор |

| Основания для заключения | Работник нанимается на постоянной основе для систематических работ | Работник нанимается для определенного задания. С целью получения едино разовой выгоды С целью получения едино разовой выгоды |

| Рабочая деятельность | Работник имеет четкий график труда, социальные гарантии, которые прописаны в трудовом договоре | Выполняет свои задачи в любое удобное для него время. Может и не самостоятельно, а при помощи третьего лица |

| Официальное трудоустройство | Да | Нет |

| Социальные гарантии | Все выплаты, которые прописаны в Трудовом законодательстве, например, заработная плата, оплата больничных, отпусков и т.д. | Только те выплаты, которые предусмотрены заключенным договором |

| Отчисление налогов | Взносы на пенсионное, медицинское, на временную нетрудоспособность и т.д. | Только те взносы, которые предусмотрены заключенным договором |

Проанализировав данные таблицы можем сделать вывод, что гражданско-правовые отношения более предпочтительны для ИП, за счет упрощенного оформления и минимальных выплат за работника.

Читайте также статью ⇒ “Как ИП на УСН перейти на самозанятость: инструкция, документы“.

Документальное оформление трудовых отношений

Останавливаясь на заключении трудового договора рассмотрим порядок предоставления и подписания кадровых документов между работодателем и его сотрудником:

- Сотрудник должен предоставить список таких документов, как паспорт гражданина РФ, трудовую книжку, если он не совместитель, диплом об образовании, СНИЛС (свидетельство о государственном пенсионном страховании) и бумаги воинского учета. Также работодатель может потребовать список таких документов, как документ о прохождении медкомиссии, справка о сумме доходов у соискателя, справка о доходе на предыдущем месте работы, справка о составе семьи, справка о беременности женщины, которую берут на работу, копии документов о рождении детей.

Также, существует перечень документов, которые потребовать работодатель не может, это такие документы как ИНН и документ устанавливающий регистрацию будущего сотрудника.

Также, существует перечень документов, которые потребовать работодатель не может, это такие документы как ИНН и документ устанавливающий регистрацию будущего сотрудника. - Далее кандидат пишет заявление о приеме на работу, это не обязательный документ, но чаще всего работодатель требует его. Установленного шаблона нет, написать можно в свободной форме;

- Следующим шагом является составление и подписание договора, в котором должны быть прописаны все нюансы договорных отношений. В случае, если сотрудник приступил к своим рабочим обязанностям, и договор не был подписан, то соглашение является заключенным, но только в ненадлежащей форме. Подписывается договор в двух экземплярах. После подписания данного договора ИП должен его зарегистрировать в органе местного управления;

- Далее сотрудник должен ознакомиться и подписать все внутренние документы, такие как должностная инструкция, положение об охране труда и другие, их перечень зависит от деятельности ИП;

- После подписания всех сопроводительных документов работодатель должен издать приказ о приеме сотрудника на работу и ознакомившись с ним, сотрудник должен его подписать.

Дата приказа не должна быть ранее даты составления трудового договора;

Дата приказа не должна быть ранее даты составления трудового договора; - Создание личной карточки сотрудника. Личная карточка заведенная на сотрудника – это обязательный документ, который запрашивают проверяющие в первую очередь. Установленного образца бланка нет, но информация и обязательные реквизиты должны в ней присутствовать;

- ИП вносит запись в трудовую книжку вновь принятого сотрудника. Согласно действующего законодательства РФ, запись в трудовой книжке делается, если сотрудник проработал на новом месте более пяти дней. Заполнение предусматривает собой запись черной или синей ручкой разборчивым почерком без употребления сокращений. В случае, если это первое место работы сотрудника, то он предоставляет работодателю новую трудовую книжку и ИП занимается заполнением титульного листа и указания всей персональной информации сотрудника. Вся информация о месте работе и должности наемного рабочего должна быть заполнена согласно данным приказа о приеме на работу.

Читайте также статью ⇒ “Заявление о продлении патента ИП“.

Регистрация ИП в ФСС в 2021 году

Фонд социального страхования – это государственный орган, который занимается дополнительными выплатами и социальными льготами гражданам Российской Федерации, такими как выплаты на матерей и детей (на рождение ребенка, декретных, первого триместра беременности, уход за ребенком до полутора лет, при усыновлении и других), выплаты по больничным листам, компенсации по нетрудоспособности и производственного травматизма, а также выплат на погребение. Все эти выплаты происходят не на прямую от ФСС гражданам, а через работодателя, но только в том случае, если он стоит на учете в фонде.

Таким образом, индивидуальный предприниматель при первом приеме на работу сотрудника должен обязательно пройти регистрацию в ФСС. Для этого необходимо:

- Ознакомиться с порядком регистрации и снятия с регистрации юридических и физических лиц. Данная информация указана в Приказе МинздравСоцразвития России от 07.12.2009г. № 959н.;

- Далее, необходимо обратиться в орган Фонда социального страхования по месту регистрации и предоставить список таких документов как заявление, паспорт ИП, свидетельство подтверждающее, что работодатель является ИП, ИНН, выписка из ЕГРИП, трудовые книжки нанимаемых сотрудников.

Данную процедуру ИП должен пройти в тридцатидневный срок после приема на работу сотрудника. Невыполнение данного обязательства влечет за собой административную ответственность.

Ранее ИП должен был стать на учет еще и в Пенсионный фонд, но после 2017 года данная процедура упростилась, так как теперь этими взносами занимается налоговый орган. Т.е. Пенсионный фонд больше не регистрирует ИП, как работодателей. То есть единственной задачей работодателя является страхование сотрудников от травматизма, именно для этих целей ИП регистрируется в ФСС.

В момент приема на работу первого сотрудника ИП обязан заниматься еще рядом новых обязанностей. Такими как:

- Оценка условий труда на рабочем месте. Условия труда в первую очередь влияют на производительность персонала, поэтому они должны регулярно контролироваться и соответствовать действующему законодательству;

- Своевременное проведение расчетов с персоналом, зарплата, отпуск, больничный;

- Ведение табеля учета рабочего времени.

Это документ, который составлен на каждого сотрудника и отражает использование рабочего времени, в рамках отчетного периода. Его ведение является обязательным и для ИП, в том числе. Ведется он и в бумажном и в электронном виде. Каждому сотруднику присваивается табельный номер, который будет фигурировать во всех отчетных документах;

Это документ, который составлен на каждого сотрудника и отражает использование рабочего времени, в рамках отчетного периода. Его ведение является обязательным и для ИП, в том числе. Ведется он и в бумажном и в электронном виде. Каждому сотруднику присваивается табельный номер, который будет фигурировать во всех отчетных документах; - Ведение графика отпусков. Данный документ хотя и составляется в произвольной форме, но является обязательным для ведения у ИП. В нем отражается информация по отпускам каждого сотрудника по месяцам ухода в отпуск.

Разработка стратегии интеллектуальной собственности | legalzoom.com

Защита интеллектуальной собственности (ИС) важна для всех, кто хочет сохранить права на свои изобретения, образцы или творческие работы.

Многие владельцы бизнеса, изобретатели и создатели знают, что защита их творческой работы в соответствии с законом об интеллектуальной собственности важна. Тем не менее, они часто не понимают, что разумная IP-стратегия — это первый решающий шаг.

Что защищает закон об интеллектуальной собственности?

Закон об интеллектуальной собственности позволяет владельцам, изобретателям и создателям интеллектуальной собственности защищать себя от несанкционированного использования своей собственности.Основными формами интеллектуальной собственности являются патенты (полезные и промышленные), товарные знаки и авторские права.

Патенты защищают творчество изобретателя, в то время как охрана товарных знаков защищает отличительные слова, имена, символы, звуки и цвета, используемые для отличия продуктов и услуг одного бизнеса от другого.

Имущество, на которое распространяется защита авторских прав, включает литературные произведения, такие как книги и компьютерные программы; драматические произведения и сопутствующие слова; живописные, графические, фотографии и скульптурные работы; кино- и аудиовизуальные произведения; и звукозаписи и музыкальные произведения, включая музыку из пьес и театральных чтений, а также записи на магнитных лентах, кассетах и компакт-дисках.

шагов по разработке стратегии в области ИС вашей компании

Изобретая продукт или услуга, является важным первым шагом для любой компании, но получить защиту интеллектуальной собственности представляет собой процесс, который нуждается в планировании. С хорошо разработанной стратегией IP, вы можете защитить ваши или вашу компанию изобретения и творчество, сохранение вкладок о том, как распределять ресурсы, и когда для изучения новых исследований и разработок возможности. Вот пять шагов, которые могут помочь вам разработать свою собственную стратегию IP:

1.Пусть размер вашей компании Руководство Вы

Во-первых, размер и структура вашей компании должны направлять стратегию IP. Если у вас есть небольшая компания, только несколько сотрудников, работающие по изобретению, например, вы, возможно, не нужны формальная стратегия IP.

Но крупные компании, с другой стороны, было бы целесообразно разработать детальную стратегию в области ИС. Одним из наиболее важных областей для уточнения являются права собственности и политика публикации. Стратегия должна учитывать предыдущие соглашения между компанией и сотрудниками (или подрядчиками).

Стратегия должна учитывать предыдущие соглашения между компанией и сотрудниками (или подрядчиками).

Более крупные компании могут захотеть очертить роли и обязанности менеджеров и сотрудников в управлении и распространении политики компании в отношении интеллектуальной собственности, используемой для обеспечения того, чтобы все следовали надлежащим процедурам для поддержания прав компании на интеллектуальную собственность.

2. Разработать руководящие принципы для создания интеллектуальной собственности

Есть много вопросов, на которые вам нужно будет ответить, когда вы разовьете свою IP-стратегию. Во-первых, необходимо точно определить, как будет создаваться ваша интеллектуальная собственность.Вы должны перечислить каждого человека, участвовавшего в создании работы, и точно указать, какой тип защиты интеллектуальной собственности вы ищете.

По мере того, как вы определяете, какой тип защиты интеллектуальной собственности искать, вы захотите провести всесторонний поиск существующей работы, чтобы убедиться, что вы не нарушаете чужой товарный знак, изобретение или материалы, защищенные авторским правом.

К счастью, в Интернете довольно легко искать товарные знаки, патенты и авторские права. Тем не менее, есть много источников, с которыми вам нужно будет проконсультироваться, поэтому профессиональная помощь в поиске может быть для вас лучшим вариантом.

Вы не хотите разрабатывать продукты, которые не подлежат защите, или планируете продавать продукт, который создатель не вправе разрабатывать. Ваша стратегия интеллектуальной собственности должна учитывать, может ли компания позволить себе предварительный поиск интеллектуальной собственности.

Вам также следует проводить регулярные встречи, чтобы разработать план атаки для создания вашей интеллектуальной собственности.

Вы захотите обратиться к графику всего процесса. Определенные формы исследований будут иметь более длительное время разработки, чем другие.

Было бы полезно, если бы вы учли это при составлении бюджета. Если разработка продукта занимает слишком много времени, чтобы быть готовым к рынку, вы можете пропустить важные сроки подачи заявок на интеллектуальную собственность, что может привести к увеличению затрат.

3. Проанализируйте свои конкурентные преимущества и препятствия для входа на рынок

Один из первых вопросов, на который вы должны ответить, прежде чем вкладывать средства в создание какой-либо интеллектуальной собственности, заключается в том, можете ли вы пожинать плоды своей работы на рынке.

Дадут ли ваше изобретение, торговая марка или творческая работа вам конкурентное преимущество на рынке? Вам нужно будет провести исследование, чтобы увидеть, что там есть, и оценить, можете ли вы извлечь выгоду из своей работы.

Рыночный климат для вашего продукта или услуги будет определять, как и если вы будете развивать интеллектуальную собственность и какие виды интеллектуальной собственности развивать. Вот некоторые вопросы, которые стоит задать себе:

- Какую стоимость продукта или услуги вы хотите защитить?

- Сможете ли вы на текущем рынке окупить свои инвестиции?

- Что такое конкурентный рынок?

- Как конкуренты продают свой продукт или услугу?

- Есть ли на рынке дополнительные отрасли, которыми вы могли бы заняться?

Ответ на каждый из этих вопросов поможет облегчить любую свободу действий, которая может возникнуть между вами и вашими конкурентами. Вы можете получить конкурентное преимущество, понимая и преодолевая любые барьеры для входа, в том числе следующие:

Вы можете получить конкурентное преимущество, понимая и преодолевая любые барьеры для входа, в том числе следующие:

- Есть ли ключевой персонал, который может помешать процессу?

- Предназначен ли продукт или услуга для нишевого рынка?

- Потребуется ли для продукта или услуги одобрение регулирующих органов?

- Есть ли конкуренты, которые предлагают продукт, похожий на ваш, или вы первый, кто предлагает этот тип продукта?

4. Анализ взаимодействия со сторонними организациями

Проблемы и недопонимание, которые могут возникнуть в результате взаимоотношений с третьими сторонами, являются одним из самых верных способов потери интеллектуальной собственности.

Любые третьи стороны, которые потенциально могут быть вовлечены в какую-либо часть разработки защищаемого продукта или услуги, должны быть рассмотрены при разработке вашей стратегии интеллектуальной собственности.

Третьи стороны могут включать сотрудников, поставщиков, партнеров, подрядчиков и даже клиентов. Ваша стратегия интеллектуальной собственности должна диктовать любые контракты с сотрудниками, соглашения с поставщиками и подрядчиками, соглашения о конфиденциальности и варианты лицензирования.

Ваша стратегия интеллектуальной собственности должна диктовать любые контракты с сотрудниками, соглашения с поставщиками и подрядчиками, соглашения о конфиденциальности и варианты лицензирования.

5. Аудит вашей интеллектуальной собственности

Проведение аудита существующих материалов интеллектуальной собственности должно быть частью разработки вашей стратегии в области интеллектуальной собственности.Не забудьте указать патенты на полезные продукты, товарные знаки, авторские права и патенты на образцы, а также права собственности и исторические отношения, связанные с этими свойствами.

Объем защиты интеллектуальной собственности также должен быть включен в аудит интеллектуальной собственности, чтобы определить, могут ли быть пробелы в защите или риски в процессе разработки и защиты интеллектуальной собственности. Наконец, следует определить формальную стратегию выхода, если проблемы возникают на любом этапе процесса разработки.

Вкратце

Компаниям любого размера следует сосредоточить время и силы на четком понимании процесса интеллектуальной собственности, что поможет вам сэкономить время и деньги при разработке продукта или услуги и получении защиты интеллектуальной собственности.

Определив свои цели и оценив свою стратегию в области интеллектуальной собственности на предмет будущего успеха, вы лучше поймете, в какую среду входит ваша компания. Компания может потратить много времени на разработку продукта или услуги.

Столько же времени следует потратить на разработку стратегии в области интеллектуальной собственности, чтобы обеспечить максимальную отдачу от инвестиций в интеллектуальную собственность.

8 шагов к пониманию IP-подсетей

Введение

Понимание IP-подсетей является фундаментальным требованием практически для любого техника — будь то кодер, администратор базы данных или технический директор. Однако, как бы просты ни были концепции, понимание темы в целом вызывает трудности.

Здесь мы разделим эту тему на восемь простых шагов и поможем вам собрать их вместе, чтобы полностью понять IP-подсети.

Эти шаги предоставят вам основную информацию, необходимую для настройки маршрутизаторов или понимания того, как разбиваются IP-адреса и как работает разбиение на подсети. Вы также узнаете, как спланировать базовую сеть для дома или небольшого офиса.

Вы также узнаете, как спланировать базовую сеть для дома или небольшого офиса.

Требуется базовое понимание того, как работают двоичные и десятичные числа. Кроме того, эти определения и термины помогут вам начать работу:

- IP-адрес: логический числовой адрес, который назначается каждому отдельному компьютеру, принтеру, коммутатору, маршрутизатору или любому другому устройству, которое является частью сети на основе TCP / IP.

- Подсеть: отдельная и идентифицируемая часть сети организации, обычно расположенная на одном этаже, здании или географическом местоположении

- Маска подсети: 32-битное число, используемое для различения сетевых компонентов IP-адреса путем разделения IP-адреса на сетевой адрес и адрес хоста

- Network Interface Card (NIC): компонент компьютерного оборудования, который позволяет компьютеру подключаться к сети

Шаг 1. Зачем нужны подсети

Чтобы понять, зачем нам нужны подсети (сокращенно от «подсеть»), давайте начнем с самого начала и осознаем, что нам нужно разговаривать с «вещами» в сетях. Пользователи должны общаться с принтерами, программы электронной почты должны общаться с серверами, и каждая из этих «вещей» должна иметь какой-то адрес. Он ничем не отличается от домашнего адреса, но с одним незначительным исключением: адреса должны быть в числовой форме. Невозможно иметь в сети устройство, адрес которого содержит буквы алфавита, например «23-я улица». Его имя может быть буквенно-цифровым — и мы могли бы перевести это имя в числовой адрес — но сам адрес должен состоять только из чисел.

Пользователи должны общаться с принтерами, программы электронной почты должны общаться с серверами, и каждая из этих «вещей» должна иметь какой-то адрес. Он ничем не отличается от домашнего адреса, но с одним незначительным исключением: адреса должны быть в числовой форме. Невозможно иметь в сети устройство, адрес которого содержит буквы алфавита, например «23-я улица». Его имя может быть буквенно-цифровым — и мы могли бы перевести это имя в числовой адрес — но сам адрес должен состоять только из чисел.

Эти числа называются IP-адресами, и они выполняют важную функцию определения не только адреса «вещей», но и того, как между ними может происходить связь. Недостаточно просто иметь адрес. Необходимо разобраться, как можно отправить сообщение с одного адреса на другой.

Здесь в игру вступает небольшая организация.

Часто бывает необходимо сгруппировать элементы в сети вместе как для организации, так и для повышения эффективности. Например, предположим, что у вас есть группа принтеров в отделе маркетинга вашей компании и другая группа в офисах продаж. Вы хотите ограничить количество принтеров, которые видит каждый пользователь, до принтеров каждого отдела. Вы можете добиться этого, организовав адреса этих принтеров в уникальные подсети.

Вы хотите ограничить количество принтеров, которые видит каждый пользователь, до принтеров каждого отдела. Вы можете добиться этого, организовав адреса этих принтеров в уникальные подсети.

Таким образом, подсеть представляет собой логическую организацию подключенных сетевых устройств.

Каждое устройство в каждой подсети имеет адрес, который логически связывает его с другими устройствами в той же подсети. Это также предотвращает перепутывание устройств в одной подсети с хостами в другой подсети.

С точки зрения IP-адресации и подсетей эти устройства называются хостами.Итак, в нашем примере есть сеть (компания), которая разделена на логические подсети (отделы маркетинга и продаж), каждая из которых имеет свои собственные хосты (пользователи и принтеры).

Шаг 2 — Двоичные числа

Просто звук «двоичных чисел» вызывает приступ страха у многих людей с различными оттенками арифмофобии (иррациональный страх перед числами и арифметикой). Не бойтесь — или, по крайней мере, успокойте свой страх. Двоичные числа — это просто другой способ счета.Это все. Идея проста как один плюс один.

Не бойтесь — или, по крайней мере, успокойте свой страх. Двоичные числа — это просто другой способ счета.Это все. Идея проста как один плюс один.

Обратите внимание на то, что мы используем десятичную систему счисления в нашей повседневной жизни, где наши числа основаны на десятках вещей — вероятно, потому, что у нас 10 пальцев на ногах и 10 пальцев. В десятичной системе используются только символы, обозначающие количества. Мы называем прямую вертикальную линию «1», а круглый круг — «0».

Это не меняется в двоичной системе счисления.

В десятичной системе мы можем представлять все большие и большие числа, соединяя числа вместе.Итак, есть однозначные числа, например 1, двузначные числа, например 12, трехзначные числа, например 105, и так далее и так далее. По мере увеличения числа каждая цифра представляет все большее значение. Есть 1-е место, 10-е, 100-е место и так далее.

С этим числом мы имеем 5 в разряде 1, 0 в разряде 10 и 1 в разряде 100. Следовательно,

1 x 100 + 0 x 10 + 5 x 1 = 105

Двоичные системы счисления основаны на той же концепции, за исключением того, что, поскольку двоичная система имеет только два числа, 0 и 1, для представляют собой то же число. Например, двоичный эквивалент 105 — это 01101001 (на самом деле он обычно записывается как 1101001, потому что, как и в десятичной системе счисления, начальные нули отбрасываются. Однако мы оставим этот первый ноль на месте, чтобы объяснить следующая концепция).

Например, двоичный эквивалент 105 — это 01101001 (на самом деле он обычно записывается как 1101001, потому что, как и в десятичной системе счисления, начальные нули отбрасываются. Однако мы оставим этот первый ноль на месте, чтобы объяснить следующая концепция).

Еще раз, когда двоичные числа становятся больше, каждая цифра представляет все большее значение, но теперь в двоичной системе есть место 1, место 2, место 4, место 8, место 16, место 32 и т. Д. .

Следовательно,

0 x 128 + 1 x 64 + 1 x 32 + 0 x 16 + 1 x 8 + 0 x 4 + 0 x 2 + 1 x 1

равно:

0 + 64 + 32 + 0 + 8 + 0 + 0 + 1 = 105

Шаг 3 — IP-адреса

«IP» в IP-адресах относится к Интернет-протоколу, где протокол в общих чертах определяется как «правила связи».Представьте себе, что в полицейской машине используется двусторонняя радиосвязь. Ваши разговоры, вероятно, будут заканчиваться словом «больше», чтобы указать, что вы заканчиваете определенную часть разговора. Вы также можете сказать «снова и снова», когда закончите сам разговор. Это не что иное, как правила разговора по двусторонней радиосвязи или протокол.

Вы также можете сказать «снова и снова», когда закончите сам разговор. Это не что иное, как правила разговора по двусторонней радиосвязи или протокол.

Итак, IP-адресацию следует понимать как часть правил для разговоров через Интернет. Но он стал настолько популярным, что его также используют в большинстве сетей, подключенных к Интернету, что позволяет с уверенностью сказать, что IP-адресация актуальна для большинства сетей, а также для Интернета.

Итак, что такое IP-адрес? Технически это средство, с помощью которого можно адресовать объект в сети. Он состоит исключительно из чисел, и эти числа обычно записываются в особой форме XXX.XXX.XXX.XXX, которая называется десятичным форматом с точками.

Любое из чисел между точками может быть от 0 до 255, поэтому примеры IP-адресов включают:

- 205.112.45.60

- 34.243.44.155

Эти числа также можно записать в двоичной форме, взяв каждое из десятичные значения, разделенные точками и преобразованные в двоичные. Таким образом, число вроде 205.112.45.60 можно записать как:

Таким образом, число вроде 205.112.45.60 можно записать как:

11001101.01110000.00101101.00111100

Каждый из этих двоичных компонентов называется октетом, но этот термин не часто используется в практике разделения на подсети. Кажется, это действительно встречается в классах и в книгах, так что знайте, что это такое (и потом забудьте об этом).

Почему каждое число ограничено числом от 0 до 255? Ну, IP-адреса ограничены длиной 32 бит, а максимальное количество комбинаций двоичных чисел, которые вы можете иметь в октете, составляет 256 (математически рассчитывается как 28).Следовательно, самый большой IP-адрес, который вы могли бы иметь, был бы 255.255.255.255, учитывая, что любой октет может иметь значение от 0 до 255.

Есть еще один аспект IP-адреса, который важно понимать — концепция класса.

Каждый IP-адрес принадлежит к классу IP-адресов в зависимости от числа в первом октете. Эти классы:

Обратите внимание, что число 127 не включено. Это потому, что он используется в специальном, самоотражающемся числе, называемом адресом обратной связи.Думайте об этом как об адресе, который гласит: «Это мой адрес ». Обратите внимание, что только первые три класса — A, B и C — используются администраторами сети. Это обычно используемые классы. Два других, D и E, зарезервированы.

Это потому, что он используется в специальном, самоотражающемся числе, называемом адресом обратной связи.Думайте об этом как об адресе, который гласит: «Это мой адрес ». Обратите внимание, что только первые три класса — A, B и C — используются администраторами сети. Это обычно используемые классы. Два других, D и E, зарезервированы.

Вы определяете класс IP-адреса, глядя на его значение первого октета, но структура IP-адреса для любого одного класса отличается. Каждый IP-адрес имеет сетевой адрес и адрес хоста. Сетевая часть адреса является общим адресом для любой сети, а часть адреса хоста — для каждого отдельного устройства в этой сети.Итак, если ваш номер телефона 711-612-1234, код города (711) будет общим или сетевым компонентом телефонной системы, а ваш индивидуальный номер телефона (612-1234) будет вашим адресом хоста.

Компоненты сети и хоста IP-адресов класса:

Технические номера, стоящие за адресацией классов, следующие:

Шаг 4 — Разделение на подсети и маска подсети

Создание подсети в сети означает создание логических подразделений сети. Таким образом, разбиение на подсети включает разделение сети на более мелкие части, называемые подсетями. Разделение на подсети применяется к IP-адресам, потому что это достигается за счет заимствования битов из части IP-адреса хоста. В некотором смысле IP-адрес состоит из трех компонентов — сетевой части, подсети и, наконец, хостовой части.

Таким образом, разбиение на подсети включает разделение сети на более мелкие части, называемые подсетями. Разделение на подсети применяется к IP-адресам, потому что это достигается за счет заимствования битов из части IP-адреса хоста. В некотором смысле IP-адрес состоит из трех компонентов — сетевой части, подсети и, наконец, хостовой части.

Мы создаем подсеть, логически извлекая последний бит из сетевого компонента адреса и используя его для определения количества требуемых подсетей. В следующем примере адрес класса C обычно имеет 24 бита для сетевого адреса и восемь для хоста, но мы собираемся заимствовать крайний левый бит адреса хоста и объявить его как идентифицирующий подсеть.

Если бит равен 0, то это будет одна подсеть; если бит равен 1, это будет вторая подсеть. Конечно, имея только один заимствованный бит, мы можем иметь только две возможные подсети. К тому же это также уменьшает количество хостов, которые мы можем иметь в сети, до 127 (но на самом деле 125 используемых адресов с учетом всех нулей и все единицы не рекомендуются), по сравнению с 255.

Итак, как вы можете определить, как сколько бит следует заимствовать, или, другими словами, сколько подсетей мы хотим иметь в нашей сети?

Ответ — с маской подсети.

Маски подсети звучат намного страшнее, чем они есть на самом деле. Все, что делает маска подсети, — это показывает, сколько битов «заимствовано» у компонента узла IP-адреса. Если вы ничего не можете вспомнить о подсетях, запомните эту концепцию. Это основа всех подсетей.

Причина, по которой маска подсети имеет такое имя, заключается в том, что она буквально маскирует биты хоста, заимствованные из части адреса хоста IP-адреса.

На следующей диаграмме показана маска подсети для адреса класса C.Маска подсети 255.255.255.128, которая при преобразовании в биты указывает, какие биты части адреса узла будут использоваться для определения номера подсети.

Конечно, большее количество заимствованных битов означает меньшее количество индивидуально адресуемых хостов, которые могут быть в сети. Иногда все комбинации и перестановки могут сбивать с толку, поэтому вот несколько таблиц возможностей подсети.

Обратите внимание, что эта комбинация IP-адресов и масок подсети в диаграммах записана как два отдельных значения, например, Сетевой адрес = 205.112.45.60, маска = 255.255.255.128, или как IP-адрес с указанием количества битов, используемых для маски, например 205.112.45.60/25.

Маски подсети работают благодаря магии логической логики. Чтобы лучше понять, как маска подсети на самом деле делает свое дело, вы должны помнить, что маска подсети имеет значение только при переходе к подсети. Другими словами, определение того, в какой подсети находится IP-адрес, является единственной причиной для маски подсети. Маски подсети используют такие устройства, как маршрутизаторы и коммутаторы.

Шаг 5 — Public Vs. Частные IP-адреса

Технически, если бы были доступны все возможные комбинации IP-адресов, можно было бы использовать около 4 228 250 625 IP-адресов. Это должно было бы включать все публичные использования и частные использования — что тогда по определению означало бы, что не будет ничего, кроме общедоступных IP-адресов.

Это должно было бы включать все публичные использования и частные использования — что тогда по определению означало бы, что не будет ничего, кроме общедоступных IP-адресов.

Однако не все адреса доступны. Некоторые используются для специальных целей. Например, любой IP-адрес, заканчивающийся на 255, является специальным широковещательным адресом.

Другие адреса используются для специальной сигнализации, в том числе:

- Loopback (127.0.0.1), когда хост обращается к самому себе

- Механизмы многоадресной маршрутизации

- Ограниченные широковещательные рассылки, отправляемые на каждый хост, но ограниченные локальной подсетью

- Направленные широковещательные рассылки сначала направляются в конкретную подсеть, а затем широковещательные рассылки на все хосты в этой подсети

Концепция частного адреса аналогична концепции частного добавочного номера в офисной телефонной системе.Тот, кто хочет позвонить физическому лицу в компании, набирает номер общественного телефона компании, по которому можно связаться со всеми сотрудниками. После подключения вызывающий абонент вводит добавочный номер человека, с которым они хотят поговорить. Частные IP-адреса относятся к IP-адресам, как добавочные номера к телефонным системам.

После подключения вызывающий абонент вводит добавочный номер человека, с которым они хотят поговорить. Частные IP-адреса относятся к IP-адресам, как добавочные номера к телефонным системам.

Частные IP-адреса позволяют сетевым администраторам увеличивать размер своих сетей. Сеть может иметь один общедоступный IP-адрес, который видит весь трафик в Интернете, и сотни — или даже тысячи — хостов с частными IP-адресами в подсети компании.

Любой может использовать частный IP-адрес, понимая, что весь трафик, использующий эти адреса, должен оставаться локальным. Например, было бы невозможно иметь сообщение электронной почты, связанное с частным IP-адресом, для перемещения через Интернет, но вполне разумно, чтобы тот же частный IP-адрес хорошо работал в сети компании.

Частные IP-адреса, которые можно назначить для частной сети, могут быть из следующих трех блоков пространства IP-адресов:

- 10.От 0.0.1 до 10.255.255.255: обеспечивает единую сеть адресов класса A

- 172.

16.0.1 до 172.31.255.254: предоставляет 16 смежных сетевых адресов класса B

16.0.1 до 172.31.255.254: предоставляет 16 смежных сетевых адресов класса B - от 192.168.0.1 до 192.168.255.254: обеспечивает до 216 сетей класса C. адреса

Типичная настройка сети с использованием общедоступных и частных IP-адресов с маской подсети будет выглядеть так:

Шаг 6 — IP-адресация CIDR

Потратив кучу времени на изучение IP-адресов и классов, вы можете быть удивлены, что на самом деле они больше не используются, кроме как для понимания основных концепций IP-адресации.

Вместо этого сетевые администраторы используют бесклассовую маршрутизацию доменов Интернета (CIDR), произносится как «сидр», для представления IP-адресов. Идея CIDR заключается в адаптации концепции подсетей ко всему Интернету. Короче говоря, бесклассовая адресация означает, что вместо того, чтобы разбивать конкретную сеть на подсети, мы можем объединить сети в более крупные суперсети.

CIDR поэтому часто называют суперсетями, где принципы подсетей применяются к более крупным сетям. CIDR записывается в формате сеть / маска, где маска прикрепляется к сетевому адресу в виде количества битов, используемых в маске.Например, 205.112.45.60/25. Что наиболее важно понимать в методе разделения на подсети CIDR, так это использование префикса сети (/ 25 из 205.112.45.60/25), а не классического способа использования первых трех бит IP-адреса для определения точки разделения. между номером сети и номером хоста.

CIDR записывается в формате сеть / маска, где маска прикрепляется к сетевому адресу в виде количества битов, используемых в маске.Например, 205.112.45.60/25. Что наиболее важно понимать в методе разделения на подсети CIDR, так это использование префикса сети (/ 25 из 205.112.45.60/25), а не классического способа использования первых трех бит IP-адреса для определения точки разделения. между номером сети и номером хоста.

Процесс понимания того, что это означает:

- «205» в первом октете означает, что этот IP-адрес обычно содержит 24 бита для представления сетевой части адреса.При восьми битах в октете арифметика составляет 3 x 8 = 24, или, если смотреть с другой стороны, «/ 24» означает, что из последнего октета не заимствованы никакие биты.

- Но это «/ 25», что указывает на то, что он «заимствует» один бит из хостовой части адреса.

- Имея только один бит, может быть только две уникальные подсети.

- Таким образом, это эквивалент сетевой маски 255.

255.255.128, где в каждой из двух подсетей можно адресовать максимум 126 адресов хоста.

255.255.128, где в каждой из двух подсетей можно адресовать максимум 126 адресов хоста.

Так почему же CIDR стал таким популярным? Потому что это гораздо более эффективный распределитель пространства IP-адресов.Используя CIDR, сетевой администратор может выделить количество адресов хоста, которое ближе к тому, что требуется, чем при классовом подходе.

Например, предположим, что администратор сети имеет IP-адрес 207.0.64.0/18 для работы. Этот блок состоит из 16 384 IP-адресов. Но если требуется только 900 адресов хостов, это тратит скудные ресурсы, оставляя 15 484 (16 384 — 900) адресов неиспользованными. Однако при использовании CIDR подсети 207.0.68.0/22 сеть будет адресовать 1024 узла, что намного ближе к требуемым 900 адресам узлов.

Шаг 7 — Маскирование подсети переменной длины

Когда IP-сети назначается более одной маски подсети, считается, что она имеет маску подсети переменной длины (VLSM). Это то, что требуется при разделении подсети на подсети. Концепция очень проста: любую подсеть можно разбить на другие подсети, указав правильный VLSM.

Концепция очень проста: любую подсеть можно разбить на другие подсети, указав правильный VLSM.

Что нужно ценить в VLSM, так это то, как работают маршрутизаторы RIP 1. Первоначально схема IP-адресации и протокол маршрутизации RIP 1 не учитывали возможность иметь разные маски подсети в одной и той же сети.Когда маршрутизатор RIP 1 получает пакет, предназначенный для подсети, он не имеет представления о VLSM, который использовался для генерации адреса пакета. У него просто есть адрес, с которым можно работать, без каких-либо сведений о том, какой префикс CIDR был первоначально применен, и, следовательно, нет информации о том, сколько битов используется для сетевого адреса, а сколько — для адреса хоста.

Маршрутизатор RIP 1 справится с этим, сделав некоторые предположения. Если маршрутизатор имеет подсеть с тем же сетевым номером, который назначен локальному интерфейсу, тогда он предполагает, что входящий пакет имеет ту же маску подсети, что и локальный интерфейс, в противном случае он предполагает, что подсеть не задействована, и применяет классовую маску.

Релевантность этого состоит в том, что RIP1 допускает только одну маску подсети, что делает невозможным получение всех преимуществ VLSM. Вы должны использовать более новый протокол маршрутизации, такой как Open Shortest Path First (OSPF) или RIP2, где длина префикса сети или значение маски отправляются вместе с объявлениями маршрута от маршрутизатора к маршрутизатору. При их использовании можно использовать VLSM в полной мере и иметь более одной подсети или подсетей.

Шаг 8 — IPv6 на помощь

Очевидно, что 32-битный IP-адрес имеет ограниченное количество адресов, и стремительный рост взаимосвязей доказал, что адресов IPv4 просто недостаточно для обхода.Ответ на будущий рост заключается в схеме адресации IPv6. Это больше, чем просто старший брат IPv4, поскольку он не только добавляет значительное количество адресов в схему IP-адресации, но и устраняет необходимость в CIDR и сетевой маске, которые используются в IPv4.

IPv6 увеличивает размер IP-адреса с 32 до 128 бит. 128-битное число поддерживает 2128 значений или 340 282 366 920 938 463 463 374 607 431 768 211 456 возможных IP-адресов. Это число настолько велико, что у него нет даже названия.

128-битное число поддерживает 2128 значений или 340 282 366 920 938 463 463 374 607 431 768 211 456 возможных IP-адресов. Это число настолько велико, что у него нет даже названия.

Даже текстовое представление IPv6 отличается от представления IPv4, хотя оно выглядит примерно так же, как десятичное представление с точками. Вы увидите, что IPv6-адрес записывается одним из трех способов:

Предпочтительная нотация адресации IPv6

Предпочтительная форма записывается с использованием шестнадцатеричных значений для обозначения 128-битных чисел в каждом сегменте адреса, разделенных двоеточием. Он будет записан как X: X: X: X: X: X: X: X, где каждый X состоит из четырех 16-битных значений. Например:

2001: 0db8: 85a3: 0000: 0000: 8a2e: 0370: 7D34

Каждый из восьми разделов номера IPv6, разделенных двоеточиями, записывается как шестнадцатеричное число, которое при преобразовании в десятичное значение , будет находиться в диапазоне от 0 до 65 535.Таким образом, если в текстовом представлении адресов IPv4 используются десятичные числа, в IPv6 используются шестнадцатеричные числа. На самом деле это не имеет значения — оба сводятся к двоичным числам, которые мы подробно рассмотрели в Разделе 2.

На самом деле это не имеет значения — оба сводятся к двоичным числам, которые мы подробно рассмотрели в Разделе 2.

На следующем рисунке показано, как текстовое представление адреса IPv6, записанное в шестнадцатеричном формате, преобразуется в десятичные и двоичные значения.

Сжатая нотация адресации IPv6

Сжатая форма просто заменяет нулевые строки двойными двоеточиями, чтобы указать, что нули «сжаты».Например, приведенный выше адрес в сжатом виде будет выглядеть так:

2001: 0db8: 85a3 :: 8a2e: 0370: 7D34

При выполнении этой замены нуля необходимо соблюдать некоторые правила. Во-первых, подстановка может быть сделана только в одной «секции» или в полной 16-битной группе; во-вторых, двойное двоеточие можно использовать только один раз в любом заданном адресе. Есть еще одно немного сбивающее с толку соображение: двойное двоеточие автоматически подавляет соседние начальные или конечные нули в адресе. Следовательно, указанный выше адрес указывает только один набор двойных двоеточий как сжатый адрес IPv6, даже если есть два набора нулей.

Смешанная адресация IPv6

Нотация смешанной адресации полезна в средах, использующих адреса IPv4 и IPv6. Смешанный адрес будет выглядеть как X: X: X: X: X: X: X: X: D: D: D: D, где «X» представляет шестнадцатеричные значения шести 16-разрядных компонентов высшего порядка IPv6-адрес, а «D» представляет значение IPv4, которое будет вставлено в четыре младших значения IPv6-адреса.

Маршрутизация IPv6 и нотация префиксов

IPv6 не использует маски подсети, но имеет средства указания подсетей, аналогичные CIDR.Маршрутизация IPv6 также основана на длине префикса, где длина префикса представляет собой биты с фиксированными значениями или биты идентификатора сети. Например, 2001: 0db8: 85a3 :: 8a2e: 0370: 7D34 / 64 указывает, что первые 64 бита адреса являются префиксом сети. Обозначение префикса также может использоваться для обозначения идентификатора подсети или более крупной сети.

Заключение

Ух! Мы прошли большой путь. Подведем итог тому, что мы узнали:

Подведем итог тому, что мы узнали:- Для того, чтобы компоненты взаимодействовали в сети, каждому нужен уникальный адрес.Для компьютерных сетей, использующих Интернет-протокол, эти адреса являются числовыми и обычно называются IP-адресами.

- Для эффективного использования IP-адресов нам также необходимы логические группы устройств. Таким образом, подсеть — это логическая организация подключенных сетевых устройств.

- Двоичные числа выглядят очень запутанно, но на самом деле это просто потому, что мы ежедневно используем систему нумерации base10. Концепция двоичной нумерации такая же.

- Думайте об Интернет-протоколе как о правилах общения. IP-адреса

- записываются в виде XXX.XXX.XXX.XXX, где каждый IP-адрес принадлежит определенному классу в зависимости от первого октета.

- Разделение на подсети включает разделение сети на более мелкие части, называемые подсетями. В некотором смысле IP-адрес состоит из трех компонентов — сетевой части, подсети и, наконец, хостовой части.

- Все, что делает маска подсети, это показывает, сколько битов «заимствовано» у компонента узла IP-адреса.

- Некоторые IP-адреса используются для специальных целей.

- Сравнение общедоступных и частных IP-адресов теоретически схожи с общедоступными телефонными номерами и частными добавочными номерами.

- CIDR используется для адаптации концепции подсетей ко всему Интернету. Иногда это называют суперсетями.

- Маскирование подсети переменной длины (VLSM) — еще одна концепция, которая по существу относится к разделению подсети на подсети.

- IPv6 — это будущее. Это не только увеличивает количество доступных IP-адресов, но также устраняет необходимость в CIDR и сетевых масках в IPv6.

- Существует три способа записи IPv6-адреса: предпочтительный, сжатый и смешанный.

Настройка статического IP-адреса в Windows 10

Вы можете вручную назначать IP-адреса своим компьютерам и устройствам.

Эти адреса известны как статические адреса. См. Дополнительные сведения в разделе Адреса домашней сети.

В этом руководстве вы шаг за шагом научитесь назначать статические IP-адреса и адреса DNS-серверов в Windows 10.

Чтобы настроить статический адрес, вам необходимо найти используемое соединение.

1. Щелкните значок Windows в нижнем левом углу.

2. Щелкните значок настроек

3. Появится экран настроек Windows. Щелкните ссылку сеть и Интернет .

4. На панели состояния сети найдите ссылку изменить параметры адаптера и щелкните ее

5. Теперь вы должны увидеть свои сетевые адаптеры.У меня установлено два, и адаптер Wi-Fi отключен. Если ваш компьютер оборудован двумя; как и большинство, тогда используйте только одно и отключите другое.

6. Щелкните правой кнопкой мыши значок и выберите свойства из раскрывающегося списка.

7. С помощью полосы прокрутки найдите TCP / IPv4 и щелкните его, чтобы выделить, а затем нажмите кнопку свойств .

Если вы используете DHCP, вы должны увидеть экран, подобный показанному ниже.

Вы можете снять отметку с , автоматическое назначение IP-адреса и / или адреса DNS-сервера. Затем введите свои данные, как показано ниже:

Примечания:

1. Моя домашняя сеть использует сетевой адрес 192.168.1 (первые три числа), также обычно 192.168.0 и 10.x.x.x

2. Шлюз по умолчанию — это адрес вашего домашнего маршрутизатора. Маршрутизатору назначается статический IP-адрес . Это может быть изменено как часть настройки домашнего маршрутизатора.

3. Маска подсети важна, как обычно 255.255.255.0

4. Для доступа к веб-сайтам в Интернете вам потребуется адрес 1 DNS-сервера. DNS-сервер Google доступен для использования бесплатно, но вы можете использовать DNS-серверы своего интернет-провайдера.

DNS-сервер Google доступен для использования бесплатно, но вы можете использовать DNS-серверы своего интернет-провайдера.

5. Вы можете вручную назначить адреса DNS и автоматически назначить IP-адрес или наоборот.

Связанные руководства и ресурсы

Дайте мне знать, если вы нашли это полезным

Как разработать стратегию IP?

Вряд ли найдется владелец бизнеса, который будет растрачивать зря ценные ресурсы или упускать возможность защитить свое изобретение.Получение защиты интеллектуальной собственности (ИС) является обязательным условием для всех, кто хочет сохранить и защитить свои права на изобретение или любую творческую работу, а также избежать «5 ошибок интеллектуальной собственности, с которыми может столкнуться каждый стартап». Хотя о разумной стратегии интеллектуальной собственности легко сказать, но ее очень сложно реализовать и требуется тщательное планирование, это важный первый шаг для любой компании. Он обеспечивает надежную защиту от несанкционированного использования вашей собственности, упрощает вывод продукта на рынок и открывает новые возможности для максимизации прибыли.

Итак, как создать систему, которая поможет фиксировать, отслеживать и обеспечивать соблюдение наиболее важных бизнес-аспектов и ваших прав интеллектуальной собственности?

Сначала главное

Прежде чем перейти к конечным этапам разработки стратегии в области интеллектуальной собственности, давайте попробуем определить и понять само понятие, чтобы не потеряться в мире интеллектуальной собственности. Проще говоря, стратегия интеллектуальной собственности — это план, который соответствует бизнес-целям компании, позволяет выявлять, управлять и использовать проблемы, связанные с интеллектуальной собственностью.

Работая в любой сфере бизнеса, вы постоянно будете создавать разные виды интеллектуальной собственности, будь то ультрасовременный прием, запоминающийся слоган или хит. Чтобы защитить любой вид творческой продукции, вы можете подать заявку на патент, товарный знак или авторское право соответственно.

Понимая важность правовой защиты, вот план действий, который поможет вам во время бизнес-планирования и позволит интегрировать вопросы, связанные с интеллектуальной собственностью, для защиты ценных произведений. Кроме того, это поможет ответить на вопрос «Как защитить свое приложение?» вопрос.

Кроме того, это поможет ответить на вопрос «Как защитить свое приложение?» вопрос.

Готово, стойко, вперед!

Это все о планировании и первоначальном исследовании. Начало работы:

- Проведите первичный аудит, чтобы понять будущий объем работ и сосредоточиться на вашей собственности.

- Определите, что отличает вас от других по отмеченному и какое творческое произведение вам нужно защитить.

- Определите, какие существующие права ИС у вас есть.

- Сколько будет стоить юридическая защита вашей интеллектуальной собственности? Как ваш бизнес может получить от этого прибыль? Есть ли способ сократить расходы на подачу документов?

- Определите наиболее распространенные проблемы с патентами, товарными знаками или авторскими правами, с которыми вы потенциально можете столкнуться, и постарайтесь заранее спланировать дополнительную защиту.

- Перечислите другие активы, такие как контракты с сотрудниками, клиентами и поставками.

- Определите сотрудников, вовлеченных в процессы разработки ключевых продуктов и стратегии интеллектуальной собственности. Подготовьте и подпишите с ними соглашения о конфиденциальности.

- Определите ваши текущие рыночные перспективы и наметьте перспективные возможности.

- Подготовьте стратегию нарушения.

Для создания надежной IP-стратегии:

- Выполните поиск в базах данных о патентах и товарных знаках, а также в другой литературе и в Интернете, чтобы убедиться в новизне своей идеи и снизить риск нарушения чьих-либо прав интеллектуальной собственности.

- Узнайте, как ваша IP-стратегия поможет достичь бизнес-целей.

- Разработайте и включите в свой план механизм, который будет улавливать инновации на ранних этапах.

- Сохраняйте секреты изобретений и следите за тем, чтобы ваши коммерческие секреты хранились внутри компании, если вы хотите занять первое и лидирующее положение на рынке.

- При необходимости разработайте надежную стратегию подачи документов для местных и международных рынков.

- Разработайте политику в области интеллектуальной собственности, чтобы руководствоваться методами управления в этом направлении в вашей компании.

- Да, и не забывайте про инновационные схемы вознаграждения. Такой подход позволит вашим сотрудникам постоянно оставаться на волне творчества и открытий.

Хотя эти шаги кажутся довольно простыми, работа не останавливается, когда ваша IP-стратегия готова. Чтобы иметь возможность играть в свои руки и иметь возможность конкурировать на постоянно растущем рынке, необходимо управлять портфелем интеллектуальной собственности и поддерживать его. Для этого:

- Тщательно планируйте и отслеживайте свой бюджет на IP.

- Регулярно обновляйте существующую IP-стратегию, соответствующие правила и права.

- Изучите конкурентов, отслеживайте риски в конкретных регионах и открывайте новые возможности.

- Не скрывайте свою IP-стратегию от инвесторов, особенно при поиске источников финансирования вашего бизнеса.

Активы интеллектуальной собственности, а также полученные патенты, товарные знаки и авторские права являются лучшим доказательством исключительности вашей идеи и деловой надежности.

Активы интеллектуальной собственности, а также полученные патенты, товарные знаки и авторские права являются лучшим доказательством исключительности вашей идеи и деловой надежности.

Становится все труднее защищать свои идеи, творения, эффективно конкурировать и оставаться на своем курсе в эпоху высоких технологий.Эффективная стратегия интеллектуальной собственности поможет улучшить конкурентное преимущество компании и позволит вам опередить подражателей. Все еще сомневаетесь в необходимости разработки такого плана действий в области интеллектуальной собственности? Не заблуждайтесь, вы только выиграете от этого. Следуйте этим рекомендациям и подготовьте свой собственный профиль.

Заинтересованы в вопросах, связанных с интеллектуальной собственностью? Вам может пригодиться «Основы патентов, авторских прав и товарных знаков».

Как настроить брандмауэр за 5 шагов

| Автор: Christopher Skarda Security Analyst QSA, CISSP |

Базовое руководство по настройке брандмауэра за 5 шагов: создание зон, настройка параметров и просмотрите правила брандмауэра.

13 сентября 2019 г.

Как первая линия защиты от сетевых злоумышленников, ваш брандмауэр является важной частью вашей сетевой безопасности. Настройка брандмауэра может быть пугающим проектом, но разбиение работы на более простые задачи может сделать работу намного более управляемой. Следующее руководство поможет вам понять основные этапы настройки брандмауэра.

Существует множество подходящих моделей межсетевых экранов, которые можно использовать для защиты вашей сети. Вы можете проконсультироваться со специалистом по безопасности HIPAA или экспертом по безопасности PCI, чтобы узнать больше о ваших вариантах.Следующие шаги важны независимо от выбранной вами модели брандмауэра. В этом руководстве предполагается, что вы используете межсетевой экран бизнес-уровня, который поддерживает несколько внутренних сетей (или зон) и выполняет проверку пакетов с отслеживанием состояния.

Напомним, что из-за технической природы брандмауэров подробное пошаговое руководство выходит за рамки этого сообщения в блоге. Тем не менее, я дам некоторые указания, которые помогут проиллюстрировать процесс, чтобы вы могли понять, как настроить брандмауэр за 5 шагов.

Тем не менее, я дам некоторые указания, которые помогут проиллюстрировать процесс, чтобы вы могли понять, как настроить брандмауэр за 5 шагов.

Шаг 1. Защитите свой брандмауэр

Если злоумышленник может получить административный доступ к вашему брандмауэру, для вашей сетевой безопасности «игра окончена». Таким образом, защита вашего брандмауэра — это первый и самый важный шаг в этом процессе. Никогда не запускайте в производство брандмауэр, который не защищен должным образом, по крайней мере, следующими действиями по настройке:

Обновите свой брандмауэр до последней версии микропрограммы.

- Удалите, отключите или переименуйте любые учетные записи пользователей по умолчанию и измените все пароли по умолчанию.Убедитесь, что вы используете только сложные и надежные пароли.

- Если брандмауэром будет управлять несколько администраторов, создайте дополнительные учетные записи администраторов с ограниченными правами в зависимости от обязанностей. Никогда не используйте общие учетные записи пользователей.

- Отключите простой протокол управления сетью (SNMP) или настройте его для использования защищенной строки сообщества.

Шаг 2. Создайте архитектуру зон брандмауэра и IP-адресов

Чтобы защитить ценные активы в вашей сети, вы должны сначала определить, что это за активы (например, данные платежных карт или данные пациента).Затем спланируйте структуру сети, чтобы эти активы можно было сгруппировать и разместить в сетях (или зонах) на основе аналогичного уровня чувствительности и функций.

Например, все ваши серверы, которые предоставляют услуги через Интернет (веб-серверы, почтовые серверы, серверы виртуальной частной сети (VPN) и т. Д.), Должны быть помещены в выделенную зону, которая позволит ограничить входящий трафик из Интернета ( эту зону часто называют демилитаризованной зоной или DMZ). Серверы, к которым не следует обращаться напрямую из Интернета, например, серверы баз данных, вместо этого следует размещать во внутренних зонах серверов.Аналогичным образом, рабочие станции, торговые точки и системы передачи голоса по Интернет-протоколу (VOIP) обычно могут быть размещены во внутренних сетевых зонах.

Вообще говоря, чем больше зон вы создаете, тем более защищена ваша сеть. Но имейте в виду, что для управления большим количеством зон требуется дополнительное время и ресурсы, поэтому вы должны быть осторожны, решая, сколько сетевых зон вы хотите использовать.

Если вы используете IP версии 4, внутренние IP-адреса должны использоваться для всех ваших внутренних сетей.Преобразование сетевых адресов (NAT) должно быть настроено так, чтобы внутренние устройства могли обмениваться данными через Интернет при необходимости.

После того, как вы спроектировали структуру своей сетевой зоны и установили соответствующую схему IP-адресов, вы готовы создать свои зоны межсетевого экрана и назначить их интерфейсам или субинтерфейсам межсетевого экрана. При построении сетевой инфраструктуры коммутаторы, поддерживающие виртуальные локальные сети (VLAN), должны использоваться для поддержания разделения уровня 2 между сетями.

СМОТРИ ТАКЖЕ: Настройка и обслуживание вашего брандмауэра с помощью SecurityMetrics Managed Firewall

Шаг 3: Настройка списков контроля доступа

Теперь, когда вы установили свои сетевые зоны и назначили их интерфейсам, вы должны точно определить, какой трафик должен иметь возможность передавать течь в каждую зону и из нее.

Этот трафик будет разрешен с помощью правил брандмауэра, называемых списками управления доступом (ACL), которые применяются к каждому интерфейсу или субинтерфейсу на брандмауэре.По возможности сделайте ваши списки ACL привязанными к точным IP-адресам источника и / или назначения и номерам портов. В конце каждого списка управления доступом убедитесь, что есть правило «запретить все» для фильтрации всего неутвержденного трафика. Примените как входящие, так и исходящие списки ACL к каждому интерфейсу и субинтерфейсу на вашем брандмауэре, чтобы только разрешенный трафик входил и исходил из каждой зоны.

По возможности рекомендуется отключать административные интерфейсы брандмауэра (включая защищенную оболочку (SSH) и веб-интерфейсы) от общего доступа.Это поможет защитить конфигурацию вашего брандмауэра от внешних угроз. Обязательно отключите все незашифрованные протоколы для управления брандмауэром, включая Telnet и HTTP-соединения.

Шаг 4. Настройте другие службы межсетевого экрана и ведение журнала.

Если ваш межсетевой экран также может работать как сервер протокола динамической конфигурации хоста (DHCP), сервер протокола сетевого времени (NTP), система предотвращения вторжений (IPS) и т. Д. , а затем настройте службы, которые вы хотите использовать.Отключите все дополнительные сервисы, которыми вы не собираетесь пользоваться.

Для выполнения требований PCI DSS настройте брандмауэр так, чтобы он отправлял отчет на сервер регистрации, и убедитесь, что в него включено достаточно подробных сведений, чтобы удовлетворить требованиям 10.2–10.3 PCI DSS.

СМОТРИ ТАКЖЕ: Общие сведения о применении межсетевых экранов HIPAA

Шаг 5. Протестируйте конфигурацию межсетевого экрана

В тестовой среде убедитесь, что межсетевой экран работает должным образом. Не забудьте убедиться, что ваш брандмауэр блокирует трафик, который должен быть заблокирован в соответствии с вашими конфигурациями ACL.Тестирование вашего брандмауэра должно включать как сканирование уязвимостей, так и тестирование на проникновение.

По завершении тестирования межсетевого экрана он должен быть готов к работе. Всегда не забывайте хранить резервную копию конфигурации брандмауэра в надежном месте, чтобы вся ваша тяжелая работа не была потеряна в случае отказа оборудования.

Теперь помните, что это всего лишь обзор, который поможет вам понять основные этапы настройки брандмауэра. При использовании руководств или даже если вы решите настроить собственный брандмауэр, убедитесь, что эксперт по безопасности проверит вашу конфигурацию, чтобы убедиться, что он настроен для обеспечения максимальной безопасности ваших данных.

Управление брандмауэром

Когда брандмауэр находится в рабочем состоянии, вы завершили настройку брандмауэра, но управление брандмауэром только началось. Необходимо отслеживать журналы, обновлять микропрограммное обеспечение, выполнять сканирование уязвимостей и проверять правила брандмауэра не реже одного раза в шесть месяцев. И наконец, обязательно задокументируйте свой процесс и старайтесь выполнять эти текущие задачи, чтобы убедиться, что ваш брандмауэр продолжает защищать вашу сеть.

Кристофер Скарда (CISSP, QSA, CCNA) — аналитик по безопасности в SecurityMetrics, тринадцать лет проработал в сфере безопасности данных и в секторе PCI.Он имеет степень бакалавра информационных технологий в BYU.

Присоединяйтесь к тысячам специалистов по безопасности и подпишитесь

ПодпишитесьПланирование встреч — справочный центр Zoom

- Войдите на веб-портал Zoom.

- Щелкните Встречи и щелкните Запланировать встречу .

- Выберите параметры встречи. Обратите внимание, что некоторые из этих параметров могут быть недоступны, если они были отключены и заблокированы на уровне учетной записи или группы.

- Тема : введите тему или название собрания.

- Описание : введите необязательное описание собрания.

- Использовать шаблон : применить шаблон собрания.

- Когда : Выберите дату и время для встречи. Вы можете ввести вручную в любое время и нажать Enter, чтобы выбрать его. Например, вы можете ввести 15 в поле минут, чтобы запланировать время с 15-минутным шагом.

- Продолжительность : Выберите приблизительную продолжительность встречи.Это только для целей планирования. По прошествии этого времени встреча не закончится.

- Часовой пояс : По умолчанию Zoom будет использовать часовой пояс, установленный в вашем профиле. Щелкните раскрывающееся меню, чтобы выбрать другой часовой пояс.

- Повторяющееся собрание : Отметьте, хотите ли вы, чтобы повторяющееся собрание (идентификатор собрания будет оставаться одинаковым для каждого сеанса). Это откроет дополнительные возможности повторения.

- Повторение : выберите, как часто нужно проводить собрание: Ежедневно , Еженедельно , Ежемесячно или Без фиксированного времени .Встречи могут повторяться до 50 раз, поэтому, если вам нужно более 50 повторений, используйте параметр без фиксированного времени .

- Другие варианты повторения будут зависеть от того, как часто повторяется собрание. Вы можете настроить встречу так, чтобы она завершалась после определенного количества повторов, или повторяющееся собрание заканчивалось в определенную дату.

- Включите эту встречу в список публичных мероприятий : добавьте встречу в публичный календарь, связанный с вашим личным URL.

- Регистрация : Отметьте эту опцию, если для вашего собрания требуется регистрация.Вместо ссылки для присоединения для ваших участников вам будет предоставлена ссылка для регистрации. Если требуется регистрация и встреча повторяется, выберите один из следующих вариантов:

- Участники регистрируются один раз и могут присутствовать на любом из мероприятий. : Зарегистрированные участники могут присутствовать на всех мероприятиях. Будут указаны все даты и время собрания, и регистрант будет зарегистрирован для всех случаев.

- Участники должны регистрироваться на каждое мероприятие, чтобы присутствовать. : Регистрантам необходимо регистрироваться отдельно для каждого мероприятия, чтобы принять участие.Они могут выбрать только одну дату и время на странице регистранта.

- Участники регистрируются один раз и могут выбрать одно или несколько событий для посещения. : Зарегистрированные лица регистрируются один раз и могут выбрать одно или несколько событий для участия. Им нужно будет выбрать дату и время, когда они хотели бы присутствовать, и они будут зарегистрированы только для этих случаев. Они могут выбрать несколько вариантов.

- Расписание для * : Если у вас есть права планирования для другого пользователя, вы сможете выбрать, кого вы хотите запланировать, из раскрывающегося списка.

- Номер встречи

- Создавать автоматически : генерировать случайный уникальный идентификатор собрания.

- Идентификатор персональной встречи * : используйте свой персональный идентификатор встречи.

- Безопасность

- Код доступа : введите код доступа к собранию. Присоединяющиеся участники должны будут ввести это перед присоединением к запланированной встрече.

Примечание : Пароль для собрания должен соответствовать требованиям сложности, установленным администратором. - Зал ожидания : включить зал ожидания для собрания.

- Требовать аутентификацию для присоединения : ограничить доступ к собранию, чтобы к нему могли присоединиться только вошедшие в систему пользователи.

- Код доступа : введите код доступа к собранию. Присоединяющиеся участники должны будут ввести это перед присоединением к запланированной встрече.

- Видео

- Хост : выберите, хотите ли вы, чтобы видео организатора было включено или выключено при присоединении к собранию. Даже если вы выберете выключение, ведущий сможет запустить свое видео.

- Участники : выберите, хотите ли вы включать или выключать видео участников при присоединении к собранию.Даже если вы выберете выключение, у участников будет возможность начать свое видео.

- Аудио * : Разрешить пользователям звонить, используя Телефон только , Компьютерное аудио только , Оба или Стороннее аудио (если включено для вашей учетной записи).

- Наберите от : Если Телефон или Оба включены для этого собрания, нажмите Изменить , чтобы выбрать страны для дозвона для включения в приглашение.По умолчанию сюда входят страны для глобального дозвона , указанные в настройках собрания.

- Варианты встречи

- Разрешить участникам присоединяться до времени начала : Разрешить участникам присоединяться к собранию без вас или до того, как вы присоединитесь. Совещание завершится через 40 минут для базовых (бесплатных) пользователей, если к совещанию присоединятся 3 или более человек. Если этот параметр включен, вы также можете выбрать, насколько раньше запланированного времени начала вы хотите, чтобы они могли присоединиться: 5 минут , 10 минут , 15 минут или В любое время .

- Отключение звука участников при записи : Если присоединение до организатора не включено, отключите звук участников, когда они присоединяются к собранию. Участники могут включить звук после присоединения к собранию.