Как скрыть майнер: Как скрыть процесс майнинга на рабочем компе

Что такое скрытый майнер, чем он опасен и как от него избавиться

Добыча криптовалют ведется как легальным, так и не вполне законным способом. Сегодня существуют так называемые скрытые майнеры, которые майнят криптовалюту посредством чужих вычислительных мощностей.

При этом, хозяин ПК или другого устройства может даже и не знать о том, что у него установлено такое вредоносное ПО.

В статье рассказывается о том, что такое скрытый майнинг, какие риски он несет для владельцев компьютеров и как обнаружить вредоносные программы и избавиться от них.

Содержание:

Что такое теневой майнинг

Суть этого процесса заключается в добыче криптовалюты с чужого компьютера сторонним лицом с использованием специального программного обеспечения.

Для того, чтобы начать добывать криптовалюту с чужого компьютера, злоумышленнику достаточно внедрить туда специальной ПО.

Кстати, его функционал редко ограничивается одним лишь майнингом.

Чаще всего, присутствуют и сопутствующие возможности по краже важной информации, получения доступа к электронным кошелькам и так далее.

Каким образом скрытые майнеры обычно попадают на ПК?

В первую очередь, через скачанные из сети Интернет приложения или при просмотре определенных сайтов.

Чаще всего, речь идет о скачивании «варезного» программного обеспечения, с которым, в качестве «нагрузки» идет и вирусный файл.

Обычно он самораспаковывается и запускается без ведома пользователя.

Поэтому первой мерой предосторожности является установка современного антивируса с последними обновлениями, который обычно блокирует скачивание вредоносных файлов. Правда, как показывает практика, этой меры бывает недостаточно. Но с ней, по крайней мере, шансы на внедрение вредоносных файлов снижаются.

Еще один вариант – установка программы напрямую. Сделать это намного сложнее, так как необходимо получить не виртуальный, а реальный доступ к машине.

Наконец, еще один вариант – получение удаленного доступа к ПК. Здесь также есть свои определенные сложности.

Как осуществляется скрытый майнинг

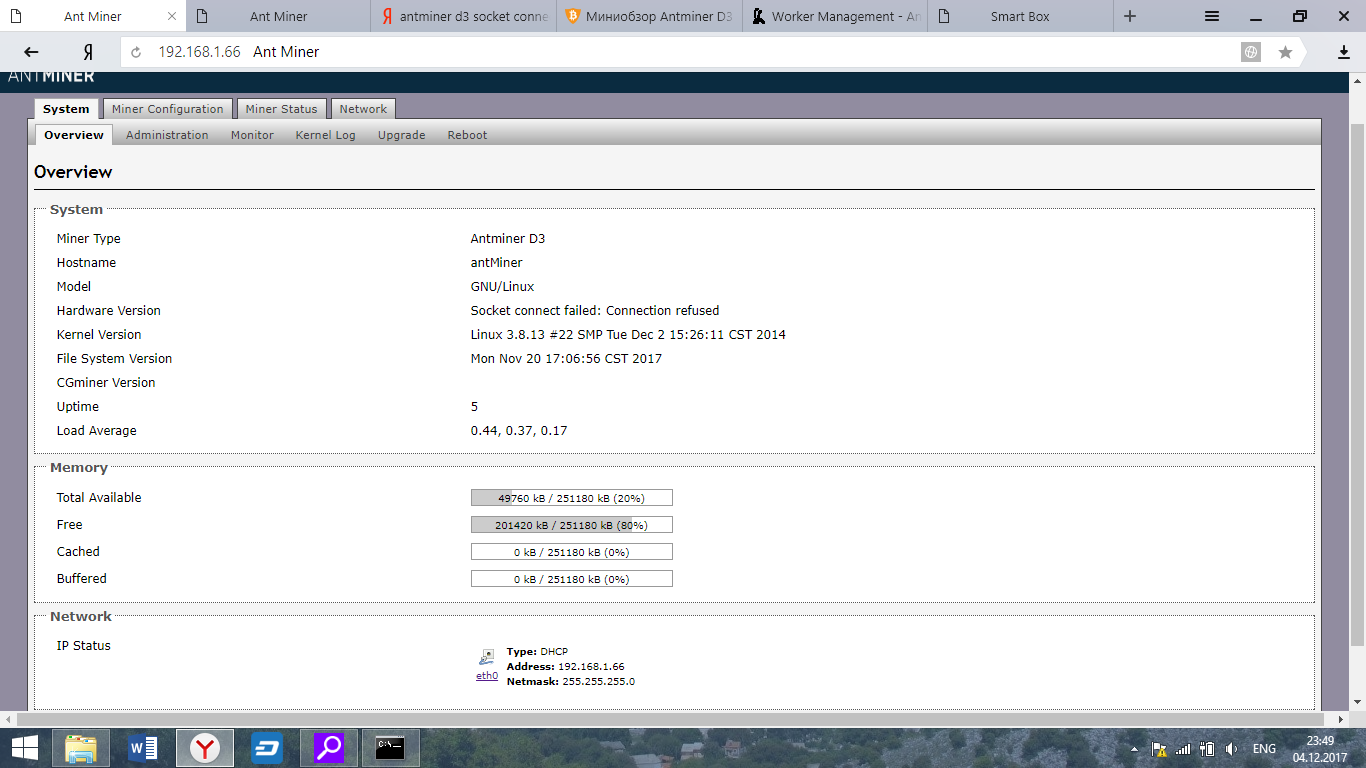

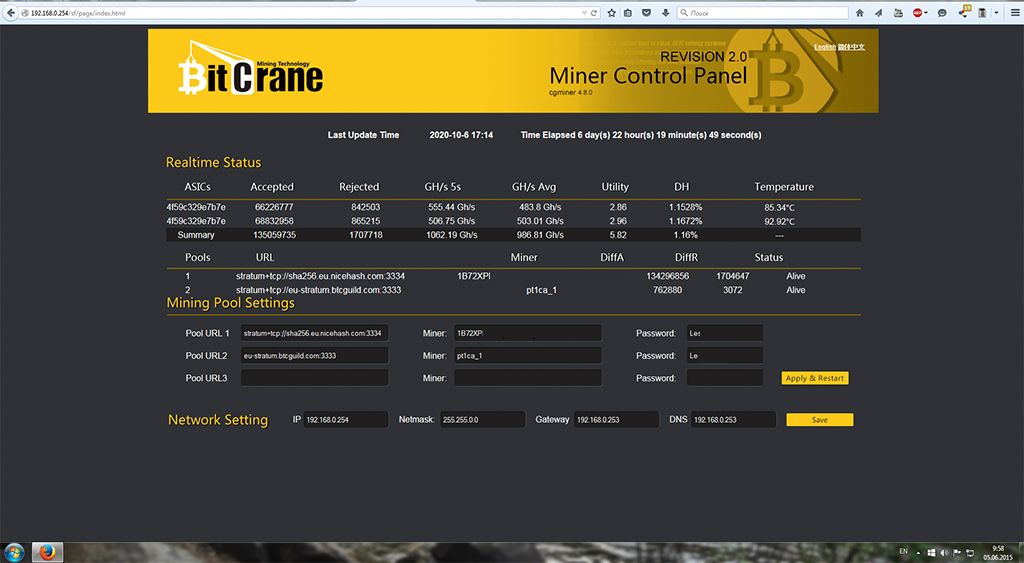

Для начала, злоумышленник подключается к одному из пулов для майнинга, так как добывать криптовалюту с помощью одного ПК самостоятельно не имеет смысла.

Хотя некоторым удается создать свою собственную сеть, установив ПО на множество машин одновременно.

В этом случае, шансы на успех значительно повышаются.

Основная задача программного обеспечения – добыча криптовалют. Все заработанные средства перечисляются на счет злоумышленника. При этом, вирус может долгое время оставаться незамеченным, так как далеко не все антивирусные программы сегодня способны распознать подобное ПО.

Дело в том, что такая программа, как уже отмечалось выше, попадает на ПК обычно вместе с другими файлами (к примеру, скачанная игра, фильм, музыка или документы).

Установка производится в тихом режиме без участия пользователя.

А если это «взломанная» (активированная) программа, то чаще всего пользователь вообще отключает антивирус, чтобы тот пропустил установку, тем самым самостоятельно открывает полный доступ к своему компьютеру, пусть даже временно.

Какие опасности таит в себе подобное ПО

Основные риски, связанные с работой таких программ, относятся к группе технических. Дело в том, что обычный вирус может наносить вред операционной системе.

Здесь опасности заключаются прежде всего в краже личной информации, а также доступов к электронным кошелькам и другим важным программам, а также сайтам.

Что касается скрытого майнера, помимо всего перечисленного выше, он еще и существенно нагружает систему. Особенно видеокарту.

В результате, существуют риски сокращения ресурса этой платы. Помимо видеокарты, скрытые майнеры могут нанести вред и другим комплектующим.

В частности, это касается ЦП, материнской платы и блока питания.

Самая большая проблема заключается в том, что современные антивирусники, как уже отмечалось выше, в большинстве своем не способны распознать подобное программное обеспечение.

Соответственно, пользователю приходится искать его самостоятельно. Для этого есть определенные рекомендации.

Для этого есть определенные рекомендации.

Основные способы обнаружения ботнетов (скрытый майнер)

С учетом того, что антивирусное программное обеспечение оказывается бессильным в этом вопросе, пользователи должны определять наличие вредоносных приложений самостоятельно.

Сделать это не так просто, как может показаться на первый взгляд, но реально.

Первая рекомендация – проверка работы устройства при обычных нагрузках. Для этого подойдут обычные приложения или даже запуск браузера. Если наблюдается существенное падение производительности, стоит провести проверку при помощи антивируса на наличие стандартных вирусов. Если их не обнаружено, возможно, обновления требует Windows или драйвера.

После этого, проводится углубленная проверка с повышением нагрузки. Здесь уже может потребоваться игра с высокими системными требованиями.

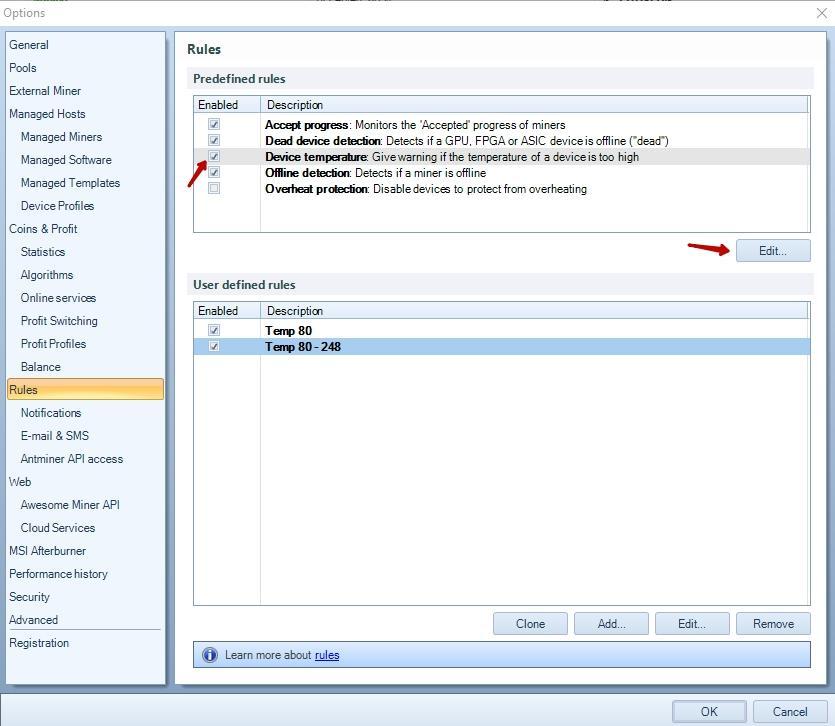

Затем можно запустить AIDA64 проверить нагрузку на видеокарту и ЦП до и после закрытия фоновых программ.

Наконец, сравниваются все показатели и делаются соответствующие выводы.

Остановимся на некоторых моментах подробнее. Одним из самых простых способов для пользователей, обнаруживших вероятность присутствия скрытого майнера является переустановка системы с форматированием диска С.

Однако такой вариант подходит далеко не всем. На этом диске могут храниться другие важные файлы, которые будут утеряны при форматировании.

Хотя такой вариант является самым надежным и простым. Сегодня установить тот же Windows может даже начинающий пользователь, следуя простым инструкциям инсталлятора.

Рассмотрим подробнее работу с приложением AIDA64.

После запуска приложения, необходимо войти в OSD и здесь отметить такие пункты, как показатели температуры видеокарты и процессора, уровень их загрузки и занятость оперативной памяти.

После применения выбранных параметров на рабочем столе появится виджет.

Если показатели слишком высокие, можно попробовать отключить все, что нагружает ЦП и видеокарту и сравнить. Если показатели останутся высокими, наверняка установлен скрытый майнер.

Также, для определения того, что нагружает видеокарту, можно пользоваться ProcessExplorer. Причем здесь не нужны никакие дополнительные настройки.

Программа работает сразу же после запуска.

Еще один метод – проверка диска С на наличие слишком больших папок. Дело в том, что именно в них может скрываться майнер. Причем вес таких папок может достигать нескольких гигабайтов. Это один из самых простых способов обнаружения такого рода программного обеспечения.

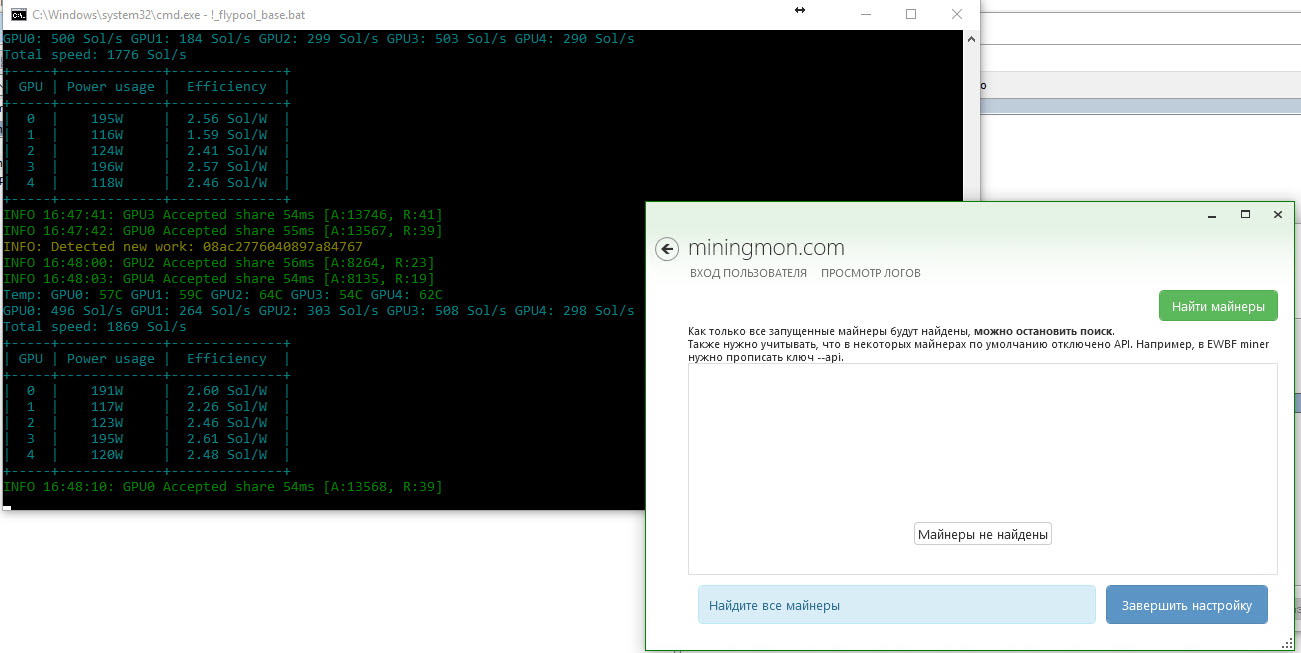

Иногда можно встретить рекомендации по обнаружению такой скрытой программы через диспетчер задач.

Однако современное вредоносное ПО для скрытого майнинга настраивается таким образом, что следы присутствия скрываются.

Маскироваться программное обеспечение может под обычные программы, используемые на ПК. Поэтому найти его бывает не так просто.

Поэтому найти его бывает не так просто.

Основные проблемы при обнаружении такого ПО

Одна из проблем заключается в том, что скрытые майнеры могут встраиваться не только на сайты с пиратским программным обеспечением, но и в рекламу на YouTube.

Впервые об этой проблеме заговорил специалист по кибербезопасности Трой Марш. Многие пользователи жаловались на то, что специальный скрипт использовал до 80% мощностей их ПК для добычи криптовалюты Монеро.

Еще один пример – сайты создания фавиконок. Эти небольшие изображения используются вебмастерами для уникализации во вкладке браузера, чтобы пользователю было проще перемещаться между закладками.

В 2018 году появились сообщения о том, что скрытый майнер находится в коде сайта по созданию таких картинок. Естественно, все вебмастера добавляют их на свои сайты. Соответственно, майнеры появляются на них.

Основная проблема заключается в том, что подобные ресурсы пользуются доверием пользователей и последние вряд ли заподозрят, что подозрительное программное обеспечение могло прийти именно оттуда.

Удаление

Для удаления недостаточно просто обнаружить файл или папку подозрительно большого размера.

Поэтому лучше установить антивирусные программы (некоторые специалисты рекомендуют именно portable версии, так как вирусы могут блокировать установку антивирусного ПО, что часто встречается).

Проводить процедуру чистки лучше всего в безопасном режиме. В этом случае шансы на то, что вредоносное ПО сможет заблокировать работу антивируса минимальны.

На этом этапе важно удалить не только и не столько скрытый майнер, сколько программу, которая его устанавливала. Потому что в случае уничтожения майнера, это же приложение сможет его восстановить через какое-то время.

После проверки системы различными антивирусами и зачистки всего подозрительного, необходимо обратить внимание на то, продолжают ли работать подозрительные процессы, которые были обнаружен ранее. Если речь идет о какой-то странной большой папке, можно попробовать провести несколько перезагрузок операционной системы и посмотреть, не появится ли эта папка снова.

Основная задача на этом этапе – не только удалить причины и следствия, но и убедиться в том, что речь идет именно о том вирусе, который устанавливал майнер.

Дело в том, что современные хакеры прекрасно осведомлены о том, какими именно методами пользователи будут пытаться чистить компьютер.

Соответственно, они стремятся всячески скрыть следы майнеров и установщика.

Возможна ситуация, когда не помогает ни одна мера. Антивирус не может определить вредоносную программу.

Тогда лучше обращаться к специалистам, либо просто переустановить систему, о чем уже говорилось выше. В случае форматирования диска С, вредоносное ПО вместе с майнером будет удалено.

В данном случае важно убедиться в том, что на диске С не остается никаких важных программ или документов. Потому что в процессе форматирования все они будут удалены.

перейти к содержанию ↑Профилактические меры

Попадание вредоносного ПО со скрытым майнером – это первый сигнал к тому, что пользователь должен пересмотреть сайты, которые он посещает.

Как уже отмечалось выше, чаще всего вирусы приходят именно в процессе скачивания какого-то пиратского контента (торренты, шары и так далее), а также при посещении сомнительных сайтов (онлайн-фильмы, порно, игровые проекты).

Попасть вирус может и через взломанные мессенджеры и даже социальные сети. Одной из последних тенденций является взлом аккаунта скайпа и отправление через него ссылки всем пользователям, которые находятся в списке контактов.

Последние, в свою очередь, переходят по ссылке и получают вирус на свой ПК.

В качестве меры для профилактики можно использовать антивирусное ПО. Некоторые скрытые майнеры запускаются именно через стандартные вирусы.

Соответственно, такое ПО сможет их обнаружить и обезвредить иногда еще на стадии попытки записи на ПК.

Что касается загрузки контента, лучше отказаться от нее вообще. Особенно если установлен биткоин кошелек. В случае попадания вируса, данные от него, в том числе приватные ключи в процессе транзакций могут попасть в руки злоумышленнику.

Хранить криптовалюту желательно либо на аппаратном, либо на бумажном кошельке. Горячие не подходят, так как приватные ключи хранятся непосредственно на жестком диске и подобное вредоносное программное обеспечение может получить доступ к ним.

перейти к содержанию ↑Вывод

Срытые майнеры – это не только возможность для злоумышленника получать дополнительный доход за счет вычислительных мощностей пользователя.

Это еще и угроза для операционной системы, всей важной информации, которая хранится на компьютере, а также отдельных комплектующих, ресурс которых может существенно сократиться ввиду работы на предельных нагрузках.

В этой связи, необходим постоянный мониторинг, своевременное обнаружение вредоносного ПО и удаление теневого майнера.

Что такое скрытый майнер, чем он опасен и как от него избавиться

5 (100%) 3 голос(ов)Как создать скрытый майнер 32/64 бит. Полное руководство.

Тема расчитана более для новичков, у которых нет лишних денег на покупку майнеров.Если тема была, прошу камнями не кидать.

Итак, приступим!

Для создания данного билда нам понадобятся:

1) Исходники (взяты отсюда https://ru.minergate.com/altminers/claymore-cpu), они есть в архиве.

2) bat2exe.exe

3) OXI_Joiner.exe

4) Криптор, вы можете взять любой

Советую сделать его самим. Либо конечно же купить.

тот криптор что в предоставлю, он на данный работает не очень корректно. с перебоями.

Ссылка на архив в конце статьи.

Чтобы начать зарегаемся на MinerGate https://ru.minergate.com/

Наконец сам майнер.

Открываем папку x32, там наши исходники. Жмём ПКМ по «pool 32bit.bat» и жмём изменить, открывается блокнот и там такая запись:

windrws.exe -o stratum+tcp://xmr.pool.minergate.com:45560 -u [email protected] -p x

windrws.exe — это название самого майнера, который мы будем запускать с параметрами указанными в этом батнике, при запущенном майнере процесс в диспетчере задач будет называться именно так, при желании сам windrws.

tcp://xmr.pool.minergate.com:45560 означает то, что мы будем майнить MONERO

Ниже приведу весь список:

BCN tcp://bcn.pool.minergate.com:45550

XMR tcp://xmr.pool.minergate.com:45560

QCN tcp://qcn.pool.minergate.com:45570

XDN tcp://xdn.pool.minergate.com:45620

FCN tcp://fcn.pool.minergate.com:45610

MCN tcp://mcn.pool.minergate.com:45640

DSH tcp://dsh.pool.minergate.com:45720

INF8 tcp://inf8.pool.minergate.com:45750

XDN+XMR tcp://xdn-xmr.pool.minergate.com:45790

FCN+XMR tcp://fcn-xmr.pool.minergate.com:45590

FCN+QCN tcp://fcn-qcn.pool.minergate.com:45600

FCN+DSH tcp://fcn-dsh.pool.minergate.com:45730

FCN+INF8 tcp://fcn-inf8.pool.minergate.com:45760

MCN+QCN tcp://mcn-qcn.pool.minergate.com:45670

MCN+DSH tcp://mcn-dsh.pool.minergate.com:45740

MCN+INF8 tcp://mcn-inf8.pool.minergate. com:45770

com:45770

Далее меняем [email protected] на наш e-mail, указанный при регистрации на MinerGate’е.

Закрываем, сохраняем.

Следующий шаг — делаем из bat-ника exe-шник, для этого запускаем bat2exe.exe

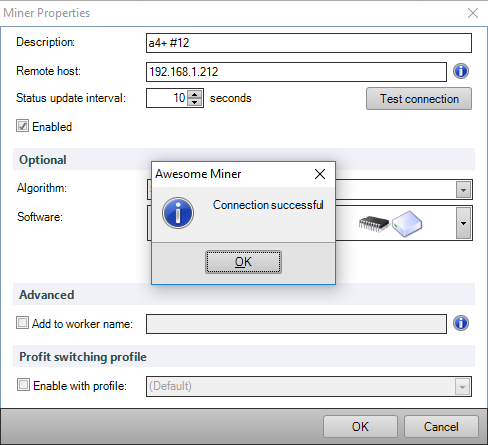

Указываем путь к нашему батнику и ставим галочку на «Невидимое приложение», как на картинке ниже.

Жмём «Компилировать»

Закрываем bat2exe

Теперь BAT-ник можем удалить, он нам больше не пригодится.

Далее нам нужно сделать из 2х exe-шников 1 с автозапуском, для этого открываем OXI_Joiner.exe

Он выглядит так:

Жмём на большой зелёный (как слоник) плюсик и выбираем наш pool 32bit.exe

Должно получиться это:

Пото дважы кликаем в программе по pool 32bit.exe и выставляем параметры как на картинке.

Путь можете выбрать любой, главное запомните его, он нам понадобится

Жмём большую зелёную галочку.

Далее опять жмём зелёный плюсик и добавляем windrws.exe или как вы его там обозвали, у меня это выглядит так:

Также дважды кликаем на windrws. exe и выставляем параметры как на картинке.

exe и выставляем параметры как на картинке.

Важно! Для особо невнимательных, параметры тут ДРУГИЕ! Папку указываем ту же, что и в первом случае, у меня это C:\ProgramData\Windows

Опять таки жмём на большую зелёную галочку.

Далее во вкладке «Внешний вид» мы можем поменять иконку и Version info, но в данном случае особого смысла в этом нет

Теперь жмём на большую шестерёнку на фиолетовом фоне и сохраняем наш вирус.

Остался последний штрих, закриптовать всё это дело.

Криптор можете использовать свой или из архива. Если у вас есть FUD криптор, очень за вас рад, если поделитесь, буду рад ещё больше 😀

Итак, чтобы закриптовать открываем «криптор.exe», нажимаем file и указываем путь к нашему новоиспечённому майнеру (я не стал менять название, поэтому у меня он joined.exe) и жмём Crypt, выбираем куда и под каким именем сохранить и всё, майнер готов!

Всё, ваш майнер готов. Умников прошу пройти мимо. Если что то не нравится.

Ссылка на исходники

Пароль от архива — btc

Скрытый майнинг – полный обзор, способы проверки и защита

Скрытый майнинг — это вирусные программы, который занимаются тайной и незаконной добычей криптовалюты, используя мощности чужого компьютера. Они наводнили сегодня интернет и приносят много вреда! В статье подробно описаны важнейшие аспекты, относящиеся к теме вирус-майнеров. Обстоятельно проанализированы моменты: актуальность проблемы; особенности; нюансы работы вируса, добывающего криптомонеты; вред от действия алгоритмов, запускающих mining; эффективный способ обнаружения скрытого вирус-майнера; защита десктопов и мобильных устройств.

Они наводнили сегодня интернет и приносят много вреда! В статье подробно описаны важнейшие аспекты, относящиеся к теме вирус-майнеров. Обстоятельно проанализированы моменты: актуальность проблемы; особенности; нюансы работы вируса, добывающего криптомонеты; вред от действия алгоритмов, запускающих mining; эффективный способ обнаружения скрытого вирус-майнера; защита десктопов и мобильных устройств.

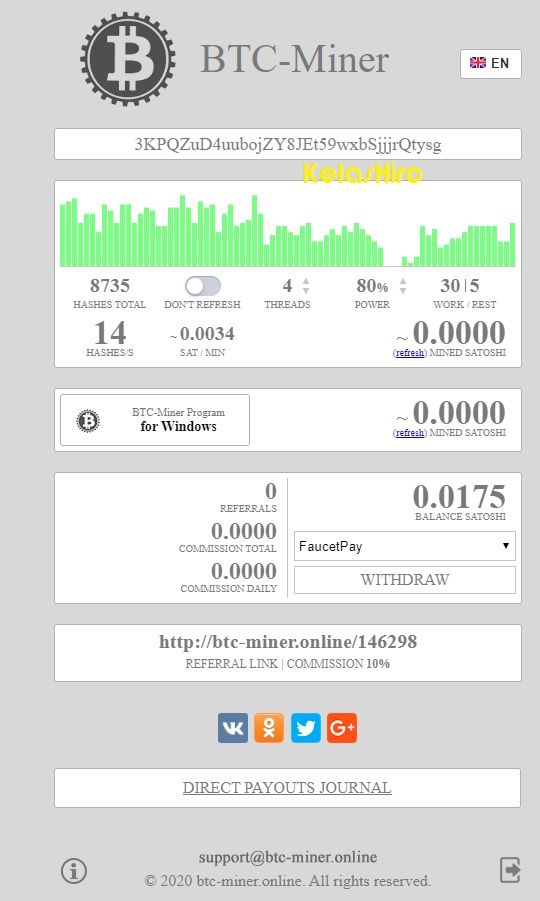

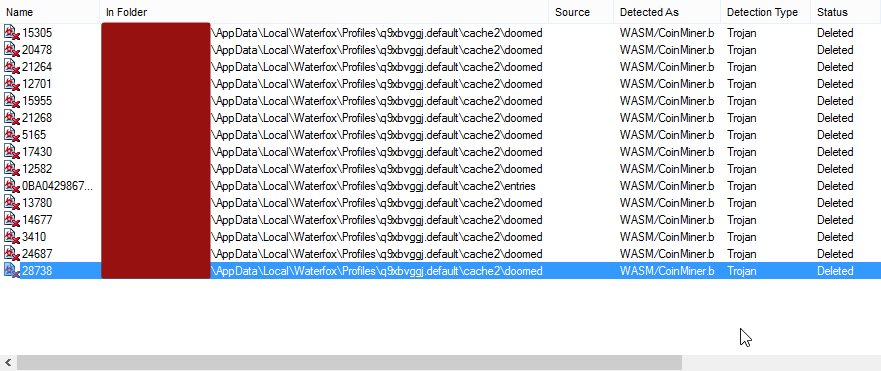

Уведомление антивируса при угрозе запуска скрытого майнинга:

Стремительное эволюционирование современного криптовалютного рынка из-за бурного развития блокчейн-технологий привнесло в жизнь множество полезных и выгодных возможностей. Это, естественно, стало активно привлекать интерес разнообразных воров, мошенников и прочих злоумышленников. Они стараются обокрасть владельцев криптомонет, однако, относительной «новинкой» стало скрытое использование мощностей чужих десктопных или мобильных устройств для добычи цифровых денег. Для этого задействуются специализированные вирусы – майнер-боты.

Принцип эксплуатации чьих-то вычислительных мощностей крайне прост – воры, ухищряясь по-разному, внедряют вредоносную программу, которая запустившись, начинает переключать направление функционирования CPU и GPU. В итоге, задачи владельца ПК отодвигаются системой на второстепенную позицию, а приоритет отдаётся командам вирусного алгоритма. Практически все возможности процессора и видеокарты направляются для добычи криптовалюты.

Отрицательных факторов у скрытого майнинга множество, поэтому актуальность данной проблемы современности очень актуальна. Рассмотрим детально значимые нюансы такого способа мошенничества, изучим особенности скрытого майнинга, а также обстоятельно проанализируем опасности, которые способен принести зловредный алгоритм. Такая информация для каждого владельца ПК сегодня очень важна.

Содержание статьи

Характерные черты скрытого майнинга

Чтобы не приобретать специальные ASIC-устройства, производительные процессоры или мощные видеокарты мошенники приловчились использовать чужие компьютеры. Осуществляется это при помощи особых вирусов для скрытого майнинга. Каким-то образом данное ПО инсталлируется в системе, а затем начинает загружать вычислительные мощности своими командами, выполнение которых всецело направлено на получение криптографических монет. Одновременно осуществляется отправка добытых средств на запрограммированный адрес криптовалютного кошелька мошенника. Сам пользователь замечает существенное понижение скорости выполнения устройством некоторых объёмных операций, но про истинную сущность выявляемой проблемы догадываются единицы.

Чтобы мобильный или десктопный аппарат начал добывать кому-то криптовалюту, необходимо попадание вредоносного алгоритма на жёсткий диск и его последующая интеграция в систему.

Внимание! Возможности вредоносной программы зачастую не ограничены лишь добычей монет и их отправкой на сторонний криптокошелёк. Мошенники наделяют такие вирус-майнеры способность шпионить за действиями интернет-пользователей и похищать важные пароли с кодами доступа от персональных аккаунтов!

Со схемой попадания в ПК и принципом работы майнер-бота понятно, однако, есть другой важный нюанс. Мало факта обнаружения действия вредоносной программы, так как вычислить местонахождение данного алгоритма и произвести его уничтожение крайне трудно. Обусловлено это базовым аспектом – когда ПК в обычном режиме функционирует, дополнительная нагрузка процессора и видеокарты практически незаметна. Явные признаки нехватки производительности основных вычислительных узлов появляются исключительно при запуске каких-то больших программ типа «навороченных» видеоигр, активации видеоплейера и т. п. Нередко такие сбои связываются с системными ошибками или нарушением оптимального взаимодействия модулей и нормальных программ.

Мало факта обнаружения действия вредоносной программы, так как вычислить местонахождение данного алгоритма и произвести его уничтожение крайне трудно. Обусловлено это базовым аспектом – когда ПК в обычном режиме функционирует, дополнительная нагрузка процессора и видеокарты практически незаметна. Явные признаки нехватки производительности основных вычислительных узлов появляются исключительно при запуске каких-то больших программ типа «навороченных» видеоигр, активации видеоплейера и т. п. Нередко такие сбои связываются с системными ошибками или нарушением оптимального взаимодействия модулей и нормальных программ.

Нюансы работы вируса, скрыто добывающего криптомонеты

Вредоносные программы, инициирующие активацию добычи криптомонет, характеризуются серией отличительных признаков. Эти особенности отличают майнеры от классических троянов, шпионов и деструктивных вирусов. Выделяют восемь базовых аспектов скрытого майнинга:

- Разнообразие путей попадания алгоритмов в компьютерную систему.

Встречается чаще два варианта:

Встречается чаще два варианта:

- Скачивание и запуск инсталляции параллельно с какой-то обычной программкой, полученных из Сети. Мошенники умело маскируют своё вредоносное ПО, ассоциируя их с другими пакетами данных;

- Непосредственная установка вируса на устройство. Метод редкий, поскольку требуется злоумышленнику физический онлайн-доступ в систему. Здесь пользователь самостоятельно «запускает» вора, разрешая ему войти удалённо в компьютер.

2. «Умное» поведение вирус-майнера. Как только пагубная программа установится на жёстком диске, её последующая работа может быть незамеченной долгое время. Это свойственно созданным профессионалами алгоритмам, которые скрывают своё присутствие во время активации пользователей объёмных программ. Попросту говоря, они автоматически отключаются, чтобы деятельность не была обнаружена. Чуть позже опять алгоритм запускается, не привлекая внимания. Да, существуют простенькие схемы, которые быстро обнаруживаются, но становится подобных продуктов всё меньше.

3. Нагрузка на вычислительную мощность ПК постепенно возрастает. Майнерные вирусы настроены на добычу одной криптовалюты. Создателями цифровых валют изначально закладывается опция постепенного усложнения майнинга из-за множества причин, поэтому специализированные алгоритмы тоже начинают планомерно усиливать нагрузку на используемые элементы устройства.

4. Вирусы, добывающие криптомонеты, функционируют через майнинг-пулы, что обусловлено возможностью подключения на одну линию (адрес) множества отдельных устройств. Здесь важно отсутствие надобности доказательства соединения пользователем.

5. Очень эффективная маскировка майнинг-вируса под системную службу. Этот момент плюс временная приостановка работы делает вредоносную программу сложным объектом для обнаружения.

6. При инсталляции майнера автоматически срабатывает команда размножения исходных файлов в пространстве жёсткого диска. Если удаляется или повреждается функционирующий алгоритм, то скрытый майнинг быстро восстановится за счёт переустановки программы из резервного («спящего») архива.

Нюанс! Следует учитывать коварность и хитрость создателей зловредных алгоритмов, скрыто добывающих криптовалюту. Обычные антивирусники не способны разыскивать и уничтожать данные программы. Требуются комплексные методики поиска и удаления майнеров!

7. Срабатывание запуска скрытого добытчика криптомонет через сопряжённый процесс. Часто обычное включение ПК автоматически включает работу вредоносного алгоритма.

8. При активном функционировании вирус-майнер нередко блокирует корректное действие некоторых функций антивирусных программ.

Опасность вирусов, инициирующих процесс добычи криптовалюты

Вредоносные программы, использующие мощности ПК для скрытого майнинга криптовалют, таят множество опасностей для пользователей и их устройств. Специалисты отдельно упоминают такие негативные факторы:

- Рассматриваемое программное обеспечение значительно снижает рабочие возможности процессора и видеокарты, нужные для полезной работы. Продуктивность устройства ощутимо сокращается.

- Наличествует существенный вред ОС устройства, на котором действует майнер-вирус.

- Мошенники посредством специально настроенных программ способны получать персональные данные, к примеру, авторизационные сведения от аккаунта на бирже криптовалют или пароли от хранилища цифровых монет.

- Перегрев элементов компьютерной системы из-за чрезмерных нагрузок. Это способствует быстрой поломке устройства или, что редко, возникновению возгорания.

Ещё много отмечается негативных моментов, сопровождающих работу вредоносных алгоритмов, однако, выделенные 4 нюанса являются ведущими.

Эффективный способ обнаружения скрытого вирус-майнера

Если рождаются подозрения в установке на ПК специальной программы, скрыто добывающей криптовалюту майнингом, то нужно исполнить такие шаги:

- Проконтролировать работу устройства в режиме обычной нагрузки. Следует просто открыть ресурсоёмкую программу или популярный браузер.

- Зафиксировать нагрузку на CPU и ОЗУ посредством диспетчера задач.

- Запустить какую-нибудь игру (фоновая программка).

- Вновь проверить уровни нагрузки ОЗУ и ЦП.

- Сравнить данные и скрупулёзно проанализировать выявленные изменения.

Когда проводится детальное изучение параметров, важно моментально фиксировать значительную дивергенцию ожидаемой загруженности компьютерной мощности с выявленными значениями. Будет 100% перегрузка и явное затормаживание игры.

Важно! Быстрота действий при таком тестировании обусловлена особенностями современных майнер-вирусов, поспешно завершающих работу при открытии диспетчера задач!

Дополнительным сигнализатором проникновения зловредного алгоритма в систему ПК является самостоятельное сворачивание окна запущенного диспетчера задач. Много скрытых вирус-майнеров приблизительно через 3,5-6 минут автоматически его закрывает. Это дополнительный индикатор возможного заражения десктопа или мобильного устройства вредоносной программой.

Когда обнаружен факт работы вируса, добывающего криптовалюту майнингом скрытно, следует заняться его качественным уничтожением. Реализуется это посредством специальных антивирусников или радикальным способом – переустановкой операционной системы.

Реализуется это посредством специальных антивирусников или радикальным способом – переустановкой операционной системы.

Меры безопасности и защита от скрытого майнинга

Защитить от вирус-майнеров на 100% собственный ПК невозможно, хотя существуют действенные методы, существенно минимизирующие риск такого заражения.

Рекомендуются следующие превентивные меры защиты от скрытого майнинга:

- Использовать качественную антивирусную программу, способную обнаруживать, а также нейтрализовать шпионские программы, трояны, майнер-вирусы и т. п.

- Оперативно обновлять базы защитного антивирусника.

- Не закачивать и не инсталлировать ПО, сомнительного качества, разработанное непонятно кем.

- Если браузер или антивирусник активно предупреждает о наличии вероятной опасности, то нельзя пренебрегать такими сигналами.

- Надёжно хранить приватный ключ, личные данные, публичный ключ, пароли и иную важную информацию. Используйте коды двухфакторной верификации при использовании крипто кошельков и аккаунтов криптобирж.

Заключение

Появление современных кибер-угроз, напрямую относящихся к криптовалютной сфере, является логичным результатом возрастания популярности и стремительного подорожания виртуальных денег. Разумеется, отрасль информационной безопасности также прогрессирует, позволяя пользователям эффективно предотвращать проникновение в системы устройств вредоносного ПО. Есть качественные инструменты защиты и проверки компьютеров, чтобы скорее обнаруживать вирусные алгоритмы, включая программки для скрытого майнинга.

Защитные алгоритмы специалисты совершенствуют, улучшают возможности браузеров, оптимизируют приложения для блокировки скрытых майнер-вирусов. Нужно грамотно пользоваться такими средствами и многие опасности будут своевременно упреждены и устройство не будет использовано для скрытого майнинга криптовалют.

В продолжение:

Скрытый майнинг — DeCenter Magazine

Актуальность темы майнинга сегодня, когда биткоин способен обвалится за один день, а на другой — совершить коррекцию на всю величину падения, отошла на второй план, но не утратила своей актуальности. В сложившихся обстоятельствах низкой стоимости криптовалют представляются наиболее рациональными стратегии сохранения ранее приобретенных активов (HODL), инвестирования в наиболее перспективные ICO и получение прибыли на краткосрочных операциях покупки-продажи на биржах. В условиях стабильно растущего рынка к указанным выше способам получения прибыли можно также добавить майнинг. В этом случае рентабельность майнинга повышается, и этот процесс становится окупаемым.

В сложившихся обстоятельствах низкой стоимости криптовалют представляются наиболее рациональными стратегии сохранения ранее приобретенных активов (HODL), инвестирования в наиболее перспективные ICO и получение прибыли на краткосрочных операциях покупки-продажи на биржах. В условиях стабильно растущего рынка к указанным выше способам получения прибыли можно также добавить майнинг. В этом случае рентабельность майнинга повышается, и этот процесс становится окупаемым.

Рассмотрим ситуацию, когда цена биткоина находилась на самом минимальном значении 2018 года — в районе $6000. В этих условиях майнинг первой криптовалюты даже на самом современном оборудовании представляется невыгодным. Причина очень проста — вы заплатите за потребленную электроэнергию больше, чем вы получите от нее прибыли. На иллюстрации ниже видно, что для выхода на прибыльность потребуется использовать оборудование AMD в среднем почти 1.5 года или 20 месяцев, а от компании NVIDIA — по средним оценкам, в 2 раза дольше, то есть почти 3 года.

В отличие от 2010 года, когда можно было майнить на домашнем компьютере, на сегодняшний день для добычи блоков либо приходится создавать фермы с несколькими десятками тысяч видеокарт высотой в несколько этажей и надежной системой вентиляции, либо воровать электричество у энергетической компании путем незаконного подключения к сетям или скрыто использовать вычислительные мощности. Первый способ широко практикуются в рядах провинций Канады и Китая, а также у некторых стран, где электроэнергия очень дешева за счет получения ее от возобновляемых источников энергии в виде силы воды, ветра или солнечного света. Но в большинстве стран мира майнинг обходится очень дорого, так как счета за потребляемую электроэнергию в первые годы (особенно на домашних компьютерах) сильно ударят по кошельку и игра не будет стоить свеч.

Но существует и второй нечестный способ, который позволяет получать намайненные токены и криптовалюты даже в условиях падения рентабельности майнинга, также сопряженный с риском угодить за решетку. Это скрытый майнинг (более распространенное название в профессиональной литературе — криптоджекинг, или cryptojacking. Говоря простыми словами, злоумышленники инвестируют собственные силы только на создание вирусного программного обеспечения, либо на его приобретение, и оно предназначается для добычи монет при помощи чужих вычислительных мощностей. Хакеру больше не требуется заставлять жертву платить выкуп за разблокировку компьютера или атаковать сайт банка (современный способ ограбления по сравнению с налетом банды на отделение кредитной организации в 20 веке). Гораздо проще создать алгоритм, который будет действовать самостоятельно, при этом счет за потребленную электроэнергию придет владельцу майнившего компьютера, а не похитителю его мощностей.

Это скрытый майнинг (более распространенное название в профессиональной литературе — криптоджекинг, или cryptojacking. Говоря простыми словами, злоумышленники инвестируют собственные силы только на создание вирусного программного обеспечения, либо на его приобретение, и оно предназначается для добычи монет при помощи чужих вычислительных мощностей. Хакеру больше не требуется заставлять жертву платить выкуп за разблокировку компьютера или атаковать сайт банка (современный способ ограбления по сравнению с налетом банды на отделение кредитной организации в 20 веке). Гораздо проще создать алгоритм, который будет действовать самостоятельно, при этом счет за потребленную электроэнергию придет владельцу майнившего компьютера, а не похитителю его мощностей.

Только на заре популярности криптовалют криптоджекинг стал популярной формой атаки, но позднее наступил спад активности. И в 2017 году этот способ похищения вычислительных мощностей вновь стал востребован вместе с резким ростом стоимости крипто-активов на биржах. Ведь в случае успешной «подсадки гостя» на компьютер-жертву хакер будет получать неплохую прибыль при минимальных затратах.

Как удалить майнер с компьютера полностью и обезопасить систему

Miner – это вирусное ПО, которое использует системные ресурсы для майнинга криптовалюты. «Добыча» виртуальных монет производится в автоматическом режиме без ведома владельца «зараженного» устройства. Найти и удалить майнер с компьютера сложновато: не всегда зловредный процесс можно отследить при помощи штатных средств операционной системы по типу «Диспетчера задач». Поэтому придется воспользоваться сторонним софтом, таким как AnVir Manager и Dr. Web. После того как вредоносное ПО будет найдено – обязательно почистить реестр.

Как понять, что ПК заражен?

Подобный софт появляется в памяти устройства при загрузке медиаконтента и программ из непроверенных источников. Основными признаками активности майнинга на компьютере являются следующие характерные «лаги»:

- Система работает на максимальной производительности. При выполнении стандартных операций устройство может сильно тормозить: все это негативно сказывается на «железе» и может привести к выходу из строя тех или иных компонентов ПК (в особой зоне риска видеокарта, процессор, оперативная память и система охлаждения).

- Можно наблюдать усиленную работу кулера – охлаждающего устройства. Комп начинает шуметь и заметно нагреваться даже в режиме ожидания.

Для того чтобы наверняка убедиться в наличии miner’а в системе, необходимо отключить Интернет-соединение: если устройство перестанет лагать, а кулер начнет работать тише, то можно с уверенностью судить о том, что на ПК есть «зловред».

При обнаружении косвенных признаков «заражения» рекомендуется запустить проверку в любом доступном антивирусном ПО с обновленными вирусными базами, например, в бесплатном «Защитнике Windows»:

- Зайти во вкладку левой боковой панели инструментов и перейти в раздел «Защита от вирусов и угроз».

- В разделе «Журнал угроз» тапнуть по интерактивной клавише «Выполнить проверку сейчас».

- Антивирус поможет найти и удалить простой майнер.

Обратите внимание! Данный способ подойдет только для лайтовых вирусных программ: для miner’ов, которые хорошо скрывают свое присутствие, простая проверка антивирусом не прокатит.

Как обнаружить и уничтожить скрытого зловреда?

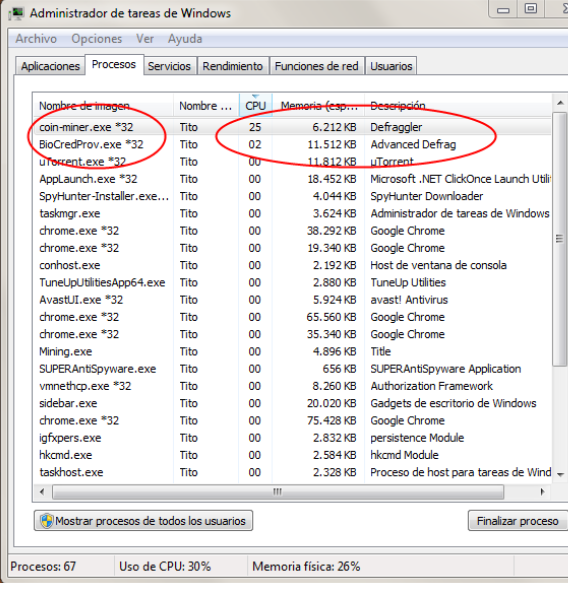

Чтобы удалить скрытый майнер из Виндовс 10, необходимо в первую очередь отключить процесс в «Диспетчере задач». Для выполнения данной операции:

- Зажать комбинацию Ctrl + Shift + Delete и перейти по нижней гиперссылке отобразившегося меню – «Диспетчер задач». Также для вызова окошка консоли можно удерживать Ctrl + Shift + Escape, либо вбить во встроенной поисковой строке Виндовс ключ «taskmgr».

- Понаблюдать за processes в окошке «Task Manager», предварительно закрыв весь работающий софт. В колонке «ЦП» указан процент нагрузки на систему: если определенный процесс сильно «грузит» комп, то вполне вероятно, что данный exe и является вирусом.

- Название такого ПО может быть разным, например, «system.exe» с показателем ЦП от 60%.

- Чтобы просмотреть более подробную информацию о том или ином исполняемом процессе, потребуется перейти во вторую вкладку справа в окне «Диспетчера задач» под названием «Подробности». Разыскать «подозрительный» файл (в нашем примере – «system.exe»).

- Если данный exe запущен от имени текущего юзера, а не от системы (см. колонку «Имя пользователя»), но владелец ПК уверен, что не открывал подобный процесс и вообще первый раз видит указанную программу, то с вероятностью 99% пользователь имеет дело с типичным майнинговым вирусом.

- Можно попытаться удалить скрытый майнер, щелкнув по имени исполняемого файла во вкладке «Processes» окошка «Диспетчера устройств», после чего выбрать опцию контекстного меню «Перейти к расположению файла». В открывшейся директории выделить exe-файл и зажать сочетание Shift + Delete для уничтожения данных без перемещения в корзину.

- Если exe по какой-то причине не удаляется, то необходимо проверить список автозапускаемых приложений во вкладке «Автогагрузка» в «Task Manager». Разыскать «system.exe» — тапнуть по указанному объекту правой кнопкой мышки и выбрать опцию «Отключить».

- В 7 версии ОС потребуется зажать сочетание Win + R и вбить ключ «msconfig» без кавычек, после чего нажать на «Enter».

- Перейти во вкладку «Автозагрузка» и убрать галочку напротив майнингового ПО.

- Во вкладке «Службы» отключить левые processes: поставить отметку напротив опции «Не отображать службы…», клацнуть на «Применить» и «ОК».

- Проверить меню «Планировщика», чтобы в нем не было прописано заданий от зловреда «system.exe». Зайти в «Пуск», раздел «Виндовс-Служебные», во вкладку «Панель управления».

- Из «Панели управления» перейти в «Администрирование» и выбрать раздел «Планировщик заданий».

- В открывшемся диалоговом окне перейти в раздел «Библиотека планировщика» и проверить, чтобы в списке текущих заданий отсутствовала задача на запуск или загрузку компонентов miner’а.

- Для отключения задачи щелкнуть по ней правой клавишей мышки и выбрать опцию «Завершить», нажать на красный крестик, расположенный в правом нижнем углу штатной утилиты «Task Scheduler».

- Вернуться в папку с удаляемым exe – попробовать деинсталлировать объект вновь. Если файлик не ликвидируется, то можно воспользоваться специальной утилитой Unlocker: загрузить прогу из Интернета, установить. Тапнуть по «неудаляемому» файлу правой кнопкой мышки и выбрать опцию «Unlocker». В открывшемся списке команд нажать на «Delete» и подтвердить свое намерение уничтожить данные.

После того как файлик удален, необходимо почистить реестр от остаточных файлов удаленного с ПК майнера. Для осуществления указанной манипуляции необходимо следовать инструкции:

- Щелкнуть по значку лупы, расположенному в левом нижнем углу экрана, и ввести запрос «Regedit» без кавычек, после чего нажать на «Enter».

- Если окошко консоли не отображается, тогда потребуется зажать сочетание Win + R, вбить в отобразившемся окошке «Выполнить» поисковый запрос «regedit» без кавычек, затем кликнуть на «ОК».

- На экране появится окно «Редактора реестра». Обязательно сохранить текущую структуру registry при помощи соответствующей опции меню «Файл» – «Экспорт…». Указать имя reg-файла, директорию для его сохранения, диапазон («Весь»), тапнуть на «Сохранить».

- Инициировать отображение поисковой строки: зажать комбинацию Ctrl + F.

- Ввести наименование exe (в нашем случае — «system.exe»), после чего понадобится кликнуть на «Найти далее».

- Удалить все найденные совпадения, предварительно проверив содержимое каждого reg-файла, щелкнув дважды по объекту правой клавишей мышки и посмотрев поле «Значение».

- Если юзер не уверен в необходимости деинсталляции того или иного файла, то лучше отказаться от данной затеи, либо воспользоваться помощью специалистов профильных форумов. Неправильная правка реестра может привести к сбою в работе ПК и даже к fatal error. В худшем случае вместо удаления майнера с компьютера пользователю придется переустанавливать операционную систему.

- Для переключения между разыскиваемыми файлами реестра (в данном примере, содержащими в себе ключ «system.exe») потребуется нажать на кнопку «F3».

- Производить поиск, проверку и уничтожение нежелательных записей до тех пор, пока на дисплее не появится надпись: «Поиск в реестре завершен».

- Таким образом можно удалить cpu-майнер («cpuminer-sseexe»).

Дополнительно рекомендуется выполнить оптимизацию реестра в специальной утилите, например, в профильном ПО для работы с registry – Reg Organizer. Для улучшения структуры и устранения лишних ключей и веток при помощи указанного софта, нужно:

- Зайти на официальный сайт поставщика утилиты, загрузить Рег Органайзер, установить на ПК и открыть.

- Тапнуть на опцию «Чистка реестра», расположенную в левом верхнем углу приложения, и запустить «Экспресс-проверку реестра».

- Появится окошко, в котором будет показана динамика очистки. Здесь находится зеленая полоса загрузки, по которой можно судить о текущей стадии проверки.

- По окончании процесса автоматического сканирования системы следует клацнуть по интерактивной клавише «Исправить все» и нажать на кнопочку «Готово».

- Зайти на вкладку «Оптимизация реестра» и перейти по гиперссылке «Выполнить оптимизацию…».

- Дождаться окончания процесса оптимизации «registry structure», после чего перезагрузить ПК.

Что делать, если подозрительное ПО отсутствует в Таск Менеджере?

Обычно майнинговое ПО использует видеоадаптер, не нагружая при этом процессор. В таком случае найти и удалить вирус майнер при помощи «Диспетчера задач» не получится (особенно это касается устройств со старой версией Windows OS).

В Windows 10 доступна функция просмотра загруженности не только центрального, но и графического процессора. Для проверки нагрузки на GeForce или Intel достаточно выполнить следующие манипуляции:

- Зайти в «Диспетчер задач» удобным способом, например, зажав сочетание Ctrl + Shift + Escape.

- В окошке консоли выбрать вкладку «Производительность» и перейти в раздел «Графический процессор», предварительно завершив работу всех программ, кроме «Task Manager».

- Перейти в раздел «Графический процессор»: если в режиме простоя активность graphics processor находится на отметке более 50% (тем более, если приближается к уровню 100%), то на данном ПК работает miner.

Некоторые miner’ы способны автоматически отключать «Диспетчер задач» через определенное время после запуска «штатного» средства ОС, что также является признаком наличия на данном устройстве потенциальной угрозы. Часть майнингового ПО способна отключаться при запуске окошка «Task Manager»: пользователь просто не увидит «зловреда» в списке исполняемых файлов, несмотря на все косвенные признаки его наличия в пользовательской ОС.

В данном случае придется воспользоваться специальной утилитой, к примеру:

- AIDA64 Extreme;

- AnVir Task Manager;

- Process Hacker.

Такой софт позволяет узнать реальную загруженность системы. Чтобы проверить ПК в AnVir Task Manager, потребуется:

- Зайти на официальный портал поставщика программного решения, тапнуть на красную стрелочку «Скачать бесплатно», нажать на «Сохранить».

- Запустить «anvirus.exe» и следовать инструкции «Мастера установки».

- Открыть приложение Анвир Таск Менеджер, навести курсор на подозрительный экзе для отображения комплексной информации о нем.

- В AnVir Task Manager каждому исполняемому exe-файлу присваивается свой «Уровень риска». Чем выше данный показатель, тем больше вероятность того, что рассматриваемое ПО относится к категории «Badware».

- Щелкнуть по объекту правой клавишей мышки и выбрать верхний пункт раскрывшегося меню – «Детальная информация».

- В нижней части экрана отобразится специальное поле с подробными сведениями об exe – зайти во вкладку под названием «Производительность».

- В разделе «Период» указать опцию «День», чтобы проверить нагрузку ПК за прошлые сутки. Если указанный exe сильно нагружал систему, тогда нужно будет переписать его наименование и путь.

- После этого щелкнуть по элементу правой клавишей мышки, и в ниспадающем menu выбрать опцию «Перейти к указанному файлу», затем повторно кликнуть по объекту и нажать на функцию «Завершить процесс».

- Зайти в открывшуюся папку и попытаться вручную удалить вирус майнера.

- Если после перехода в указанную директорию, пользователь не может найти нужный exe-файл, то экзешка скрыта. Необходимо настроить отображение скрытых файлов и папок – перейти во вкладку «Вид», в раздел «Параметры». Повторно зайти в закладку «Вид», спуститься в самый низ экрана и поставить галочку напротив «Отображать скрытые файлы и папки», тапнуть на «Применить» и «ОК».

- После того как юзер удалит скрытый майнер со своего компьютера (в т.ч. при помощи утилиты Unlocker), необходимо обязательно почистить реестр от остаточных компонентов «зловреда» способом, указанным выше.

- Повторно просканировать систему в своей антивирусной программе и уничтожить (либо переместить в «Карантин») все обнаруженные угрозы, после чего осуществить перезагрузку системы.

Обратите внимание! Если пользователь не уверен в эффективности своего антивирусного ПО, то можно воспользоваться такими утилитами для борьбы с вирусами, как Malwarebytes Antimalware, Hitman Pro, Adw Cleaner, Kaspersky Virus Removal Tool или портативной бесплатной программой Dr. Web Curelt. Подобное ПО поможет уничтожить около 60% всех существующих майнеров.

Так, полностью удалить майнер с компа можно при помощи Dr. Web Curelt. Для реализации задуманного необходимо:

- Загрузить прогу с официального сайта поставщика программного решения: проскролить вниз сайта до раздела «Обновление Dr. Web Curelt», тапнуть на кнопку «Скачать Dr. Web Curelt».

- В открывшемся окошке обозревателя нажать на интерактивную клавишу «Скачать Dr. Web Curelt».

- Запустить загруженную экзешку: на экране появится окошко «Лицензии и обновления». Поставить галочку напротив опции «Я согласен принять участие в программе улучшения качества ПО», после чего клацнуть на опцию «Продолжить».

- В отобразившемся окне бесплатной утилиты тапнуть на кнопку «Начать проверку», чтобы запустить сканирование ПК, дождаться завершения автоматического процесса.

- По окончании сканирования пользователю станет доступен полный перечень «зловредного» ПО. Проверить, чтобы в список удаляемых прог случайно не попал нужный софт (особенно это касается «крякнутых» программ и файловых менеджеров), после чего щелкнуть на опцию «Обезвредить».

Обратите внимание! Помимо стандартного антивирусного ПО можно воспользоваться такой программой, как Kaspersky TDSSKiller – утилита антируткита позволит почистить все скрытые от глаз пользователей процессы. ПО имеет интуитивно понятный интерфейс и поставляется на условно-бесплатной основе.

Дополнительно рекомендуется воспользоваться бесплатной утилитой CCleaner, которая, наряду с Reg Organizer, позволит подчистить все «хвосты», оставленные после майнинга:

- Скачать прогу, установить и запустить.

- Щелкнуть по вкладке левой панели инструментов «Реестр» и инициировать «Поиск проблем».

- Дождаться окончания запущенного процесса и нажать на «Исправить отмеченные…».

- Следовать подсказкам на экране: по окончании работы утилиты осуществить ребут компа.

Как удалить вредоносное ПО из браузера?

Существует определенный тип майнингового ПО, называемый web-miner. Подобные программы работают через конкретный веб-сайт: избавиться от данной проблемы можно при помощи сброса настроек браузеров, в процессе которого будет очищен кэш обозревателя. Также рекомендуется установить один из доступных блокировщиков рекламы по типу AdBlock Plus.

Для того чтобы удалить майнер в браузере, необходимо сбросить настройки Google Chrome. Для осуществления указанного действия потребуется следовать инструкции:

- Тапнуть по значку в виде трех точек в правом верхнем углу Хрома.

- Выбрать раздел «Settings» в ниспадающем menu.

- Проскролить вниз до функции «Дополнительные»: щелкнуть по этой гиперссылке.

- Повторно спуститься вниз и тапнуть по опции «Восстановление настроек по умолчанию».

- Инициализировать «Сброс настроек» и подтвердить свое действие.

- Дождаться завершения запущенного процесс и ребутнуть комп.

- После включения ПК зайти в Хром и скачать AdBlock Plus или Adguard. Для загрузки того или иного расширения для обезвреживания майнингового ПО необходимо вызвать меню браузера и зайти в «Дополнительные инструменты», в подраздел «Расширения».

- Тапнуть по значку в виде трех полос в левом верхнем углу обозревателя и перейти по гиперссылке «Открыть Интернет-магазин Chrome».

- В открывшейся вкладке в поисковой строке, которая находится в левом верхнем углу дисплея, вбить запрос «AdBlock Plus», после чего тапнуть на «Enter».

- Клацнуть по синей кнопочке «Установить», расположенной напротив первого результата поиска от источника «adblockplus».

- Справа от адресной строки Гугл Хрома появится значок в виде знака «STOP» с надписью «ABP». Щелкнуть по нему левой клавишей мышки и установить переключатель, расположенный напротив опции «Блокировать рекламу» в положение «Вкл.».

Для осуществления аналогичной манипуляции в Opera:

- Запустить браузер.

- Тапнуть по лого Оперы в левом верхнем углу монитора: выбрать функцию «Настройки».

- Проскролить вниз дисплея и перейти по ссылке «Дополнительно».

- Кликнуть на «Восстановление настроек по умолчанию». В окошке «Сброса настроек браузера» тапнуть на опцию «Сбросить» и дождаться очистки данных обозревателя.

- Щелкнуть по кубу, расположенному в нижней части боковой панели инструментов Оперы.

- Перейти по гиперссылке «Добавить расширения».

- Откроется вкладка «Opera addons»: в поисковой строке «Поиск дополнений» ввести наименование нужного блокировщика – AdGuard или AdBlock Plus и щелкнуть по значку лупы.

- Кликнуть по отобразившемуся результату поиска и выбрать функцию «Добавить в Опера».

- Включить блокировщик методом, аналогичным в Гугл Хром.

Как обезопасить ПК?

Чтобы в будущем не пришлось удалять майнеры с компа, достаточно проверять ссылки для загрузки данных из Интернета в одном из доступных онлайн-сканеров вирусов и вредоносных программ, например, в VirusTotal, 2IP.ru.

Для проверки той или иной ссылки в Virus Total необходимо выполнить следующие манипуляции:

- Скопировать ссылку на проверяемый сайт с медиаконтентом.

- Зайти на портал «Virus Total» и перейти во вкладку «URL».

- В поле «Search or scan a URL» вставить скопированную ссылку, после чего тапнуть на значок в виде увеличительного стекла.

- Откроется вкладка с подробной аналитикой ресурса: пользователь сможет принять осознанное решение по поводу целесообразности загрузки данных.

Чтобы обезопасить свой компьютер от вирусов, достаточно следовать простым инструкциям:

- не загружать медиаконтент из непроверенных источников;

- посещать только защищенные сайты;

- избегать log’ов – использовать надежные VPN-сервисы;

- установить на ПК антивирус и использовать его на постоянной основе, не забывая оперативно обновлять программу.

Альтернативный метод

Все майнинговое ПО проникает на компьютер и получает права администратора, чтобы вносить изменения на указанном устройстве от имени admin’а. Проверить наличие такого «гостя» можно через menu «Контроля учетных записей пользователя». А для того чтобы найти и удалить скрытые майнеры с ПК, необходимо выполнить следующие манипуляции:

- Перейти в локальный диск «С», в папку «Windows», в фолдер «system32», в директорию «drivers» и в конечную папку с названием «etc».

- Запустить файлик с именем «hosts» в стандартном текстовом редакторе – «Блокноте».

- Файл является скрытым, поэтому может потребоваться отобразить показ скрытых фолдеров через уже знакомый «Проводник» («Вид», опция «Параметры»).

- Обычно скрытый miner прописывает в файлике «hosts» путь к майнинговой ферме: чтобы удалить вирус биткоин-майнера, можно попробовать почистить вручную все подозрительные ip-адреса (например, «102.54.94.9 rhino.b-coinggg.com»).

- Так как провайдер фиксирует log-файлы при просмотре пользователем тех или иных ресурсов сети Интернет, то существует вероятность возврата «зловреда» на ПК по данным логам.

- Поэтому в процессе веб-серфинга рекомендуется воспользоваться программой для VPN без записи log’ов.

Лучшими бесплатными VPN-расширениями для браузеров считаются:

- TunnelBear VPN;

- Hotspot Shield;

- Hola VPN;

- Touch VPN;

- ZenMate VPN.

Радикальный метод

Если ни один из указанных выше советов не помог удалить вирус майнер с компьютера, то придется осуществить переустановку Windows. Но перед этим можно попробовать воспользоваться опцией восстановления (если юзер успел сохранить копию операционной системы до заражения вирусным ПО). Перед тем как применить инструмент system recovery, рекомендуется переместить все важные сведения, сохраненные с момента создания последней точки восстановления, в надежное место (например, на флешку или в «облачный» сервис). После резервирования нужных данных, можно приступить к откату системы до нужного состояния.

В этом случае потребуется следовать ниже представленной инструкции:

- Щелкнуть по значку лупы, встроенному в панель задач: в поисковой строке вбить ключ «Восстановление», тапнуть на «Enter».

- Зайти в «Настройки…» и клацнуть на интерактивную клавишу «Восстановить…».

- Щелкнуть на «Далее>» и указать путь к актуальной версии recovery point.

- Чтобы проверить перечень изменений, которые будут внесены на ПК после использования файла отката Винды, достаточно кликнуть на интерактивную клавишу «Поиск затрагиваемых программ».

- После того как пользователь проанализирует объем предстоящих работ, достаточно нажать на клавишу «Далее>» и следовать подсказкам «Мастера восстановления» ПК.

- По факту отката системы потребуется перезагрузить ПК: с компьютера будут удалены все майнеры, в т.ч. svchost.

Как узнать, майнит ли компьютер?

Крипто-добывающий бизнес чрезвычайно прибыльный, и пока кто-то собирает огромные майнинговые риги, вкладывая сотни тысяч долларов в оборудование, другие научились зарабатывать нечестным путем и майнят прямо на вашем компьютере. В этой статье мы расскажем, как узнать майнит ли компьютер, и что делать, если вас атаковали “черные” майнеры.

Как злоумышленники могут майнить с вашего компьютера

Сегодня вовсе не обязательно качать сомнительный софт с пиратских сайтов, чтобы заразиться вирусами. Стать жертвой “черных” майнеров может даже продвинутый пользователь на доверенных сайтах.

Еще в апреле 2013 года сотрудник киберспортивной лиги ESEA, известной предоставлением античитерского софта для Counter-Strike, сумел намайнить себе 30 ВТС, используя для этого свыше 14000 компьютеров геймеров. Заработок хакера составил примерно 3700$ по тогдашнему курсу, но такие случаи далеко не единичны.

Крупнейший в мире торрент-индексатор The Pirate Bay также был замечен в незаконном использовании мощностей пользователей. Администрация ресурса с помощью сервиса Coin Hive встроила вирусный Javascript в код самого сайта. В дальнейшем площадка позиционировала такой подход, как альтернативу показу рекламы.

Вышеупомянутый сервис CoinHive открыто продвигается в сети под лозунгом “Монетизируйте свой бизнес с помощью процессоров ваших пользователей” и предоставляет готовое решения для скрытого майнинга, а также подробную инструкцию для веб-мастеров, как встроить скрипт на свой сайт.

Остается только догадываться сколько еще программ, сайтов и приложений используют скрытый майнинг, как альтернативу показу рекламы и инструмент дополнительного дохода. Очевидно, что JS-код со скрытым майнером может поджидать где-угодно.

Виды скрытого майнинга

Можно выделить два основных вида скрытого майнинга:

- С установкой программы на ПК. В данном случае программу-майнер скрытно устанавливают на компьютер жертвы. Она шифруется в файлах и незаметно использует мощности процессора и видеокарты для добычи. Данный процесс происходит постоянно, пока компьютер включен и подключен к сети.

- Браузерный майнинг. В данном случае скрытый майнинг запускается только тогда, когда пользователь переходит на сайт, где злоумышленники поместили вредоносный код.

Конечно, наибольшую ценность для “теневых” майнеров имеют геймерские ПК, ведь именно они чаще всего собираются из последних версий “железа”, но не стоит упускать из виду и смартфоны. Современные модели мобильных гаджетов также обладают не абы какой мощностью, поэтому злоумышленники не пренебрегают ними, и активно распространяют вредоносные мобильные приложения.

Как проверить компьютер на майнер

Самые первые симптомы, при которых следует незамедлительно начать поиск майнеров — это подвисания при стандартном использовании или при переходе на определенные сайты. Как правило, майнинг сопровождается чрезмерным нагревом оборудования и работой кулера на увеличенной скорости оборотов.

Самое простое действие, которое поможет найти майнер — открыть диспетчер задач. Для любой версии Windows для этого достаточно нажать комбинацию клавиш Ctrl+Alt+Del. С помощью данной встроенной функции вы можете мониторить нагрузку на ЦП, графические карты, отслеживать сетевую активность и любую задачу, выполняемую на ПК.

Чтобы проверить компьютер на наличие майнеров, прежде всего, внимание следует обратить на самые ресурсозатратные процессы. При майнинге загруженность ЦП и графической карты достигает 70-80%.

К сожалению, найти майнер поможет далеко не каждый антивирус. Например, разработчики популярного антивируса Касперского признаются, что программы майнеры не относятся к выделенной ими категории Riskware ПО. Разработчики допускают, что многие могут устанавливать программы подобного типа на свое устройство осознанно, поэтому по умолчанию Касперский не удаляет подобный софт. Кроме того, антивирусы могут совершенно не работать, в случае, если речь идёт о браузером майнинге.

Браузерный майнинг легче всего распознать с помощью диспетчера браузера. В популярном браузере Chrome тоже есть диспетчер задач, который показывает какая вкладка сколько мощности потребляет. Чтобы открыть диспетчер задач в Хроме, нужно кликнуть правой кнопкой мыши в браузерном окне и выбрать соответствующую опцию.

Не всегда проверка диспетчера задач может помочь выявить процессы майнинга. Современные майнеры могут прятаться под привычные задачи, например, steam.exe.

В таком случае рекомендуется использоваться специальные программы по типу AnVir Task Manager, которые помогают вычислить работу майнеров за счет того, что показывают дополнительные сведения по каждому запущенному процессу.

Все подозрительные действия на ПК подсвечиваются красным, а кликнув по процессу, вы можете получить дополнительную информацию. Аналогичную информацию позволяет получить и сайт VirusTotal.

Еще одна полезная утилита, позволяющая найти скрытый майнер — Process Monitor. Скачать ее можно с официального сайта Microsoft. Программа показывает не только, какие процессы запущены на устройстве, но с какими сайтами они работают и позволяет определить точное нахождение вредоносного ПО в системе.

Скрытые майнеры запускают автоматически, поэтому следует проверить список программ с автозапуском. Легче всего осуществить это с помощью программ Autoruns, которая также представлена в официальном магазине Microsoft.

Как избавиться от майнера

Если вы обнаружили, что при посещении какого-либо сайта на вашем ПК запускаются подозрительные процессы, то выход прост — закрываем вкладку. А чтобы этого больше не повторялось, используйте следующие способы защиты:

- Блокировка сайтов, через служебные файлы. В файле hosts, расположенном по в разделе драйверов ОС Windows с помощью обычного блокнота вносятся доменные имена, которое вы хотите запретить. Полный список актуальных адресов представлен на форуме github.

- Использование Yandex. В браузер Yandex встроена защита от незаконной браузерной добычи, основанная на автоматическом мониторинге нагрузки на ЦП при доступе к сайтам. Браузер автоматически блокирует скрипты для майнинга.

- Настройка Chrome. Известный браузер от Google позволяет провести ряд надстроек. Чтобы защититься от вредноносных сайтов, перейдите в раздел настроек браузера “Конфиденциальность и безопасность” и активируйте опцию защиты от опасных интернет-ресурсов. В меню дополнительных настроек можно включить опцию автоматического распознавания и удаления вредоносных программ.

- Использование приложений для фильтрации. Самые популярные расширения данной категории — uBlock, AdBlock, но есть и множество других. Как правило, такие программы предназначены для блокировки рекламы и всплывающих окон на сайтах, но имеют и обширный список настроек, где можно заблокировать сайты со скрытым майнингом или внести свой список запрещенных адресов.

- Использование специальных программ. Для защиты от скрытого веб майнинга разработано множество приложений, например, Anti-WebMiner. С помощью данной программы можно заблокировать все сайты использующие JavaScript.

- Установка специальных расширений. Для множества браузеров разработаны специальные расширения, например, noScript, No Coin, Miner Block, Антимайнер. Они помогают блокировать майнинг сразу из браузера.

Намного сложнее дела обстоят, если на ваш компьютер установлен скрытый майнер. В такой ситуации, прежде всего, нужно остановить процесс майнинга через диспетчер задач, а затем удалить программу из автозагрузки. К сожалению, на деле все не так просто.

Вирусные майнеры зачастую используют нестандартные способы загрузки, например, могут применяться сразу несколько процессов, которые запускают друг друга в случае остановки. Кроме того, при попытке удалить скрытый майнер, из автозагрузки может инициироваться перезапуск ПК.

На помощь придут антивирусы и специальные программы. Например, приложение Malwarebytes и дополнение к нему AdwCleaner просканируют жесткий диск и помогут заблокировать все вредоносные процессы и рекламу. Неплохие результаты в борьбе со скрытым майнингом показали антивирусы Web CureIt, Касперский и Norton Antivirus.

Как предотвратить скрытый майнинг

Программа для удаления майнеров — крайняя инстанция. Задача каждого — научиться предотвращать попытки использовать ресурсы вашего устройства в корыстных целях. Для этого достаточно придерживаться простых правил безопасности:

- Устанавливаете только лицензированный софт и старайтесь избегать пиратского контента и ресурсов.

- Ограничьте список людей, которые могут получить доступ к вашему ПК. Для этого установите пользовательский пароль и заблокируйте возможность установки софта сторонними лицами.

- Обязательно используйте брандмауэр на ПК и на роутере, а также лицензированные антивирусные программы. Последние, к слову, нужно обновлять по первому требованию.

- Избегайте посещения сомнительных сайтов и тех, что работают без сертификатов SSL.

Если потребление ресурсов ПК резко увеличилось, то не пренебрегайте тревожными сигналами. Скрытый майнинг — это не что-то из разряда научной фантастики, а вполне земная угроза, нависшая над миллионами доверчивых пользователей ПК. Случаи скрыто майнинга растут в геометрической прогрессии. Антивирусная компания Malwarebytes только за март прошлого года зафиксировала свыше 16 млн. попыток незаконно использовать мощности пользователей.

Post Views: 1 124

Лучший инструмент, чтобы заработать деньги на всю жизнь

Позвольте мне представить новый способ легко зарабатывать Деньги с каждым компьютером, по которому вы идете!

Что мне для этого нужно?

• Простой USB-накопитель (лучше всего работает с Sandisk 1–16 ГБ)

• Скрытый майнер

• Учетная запись на некоторых майнинг-пулах, вы можете использовать до 10

(я бы порекомендовал btcguild.com, eclipsemc.com, 50btc .com и btcmine.com в качестве пула для майнинга.)

Дополнительно:

• Анонимный прокси, например Tor или JAP

Как это сделать?

После того, как вы создали новую USB-флешку, майнер установит себя на каждый компьютер, в который вы вставляете флешку.

Вам просто нужно вставить карту памяти в порт USB на любом ПК с Windows XP / Vista / 7 с подключением к Интернету и подождать несколько секунд (чаще всего 30 секунд).

Теперь вы можете отключить Стик, позволить Шахтеру сделать свою работу и перейти к следующей жертве.

Небольшое изображение USB Creator:

Чем занимается майнер?

Майнер автоматически устанавливается с одним из указанных вами рабочих и начинает свою работу всякий раз, когда компьютер включен.

Майнер добывает биткойны на каждом компьютере, которым вы заражены, и каждую секунду.

Майнинг полностью скрыт и скрыт, поэтому ваша жертва никогда не поймет, что она сама создает деньги и оплачивает затраты энергии.

Сколько я могу за это заработать?

Это добавляется к счетчику зараженных вами компьютеров и к Power.

Обычно можно сказать: «Каждый зараженный компьютер приносит вам деньги на всю жизнь».

Вот небольшой пример:

* Этот лист зависит от стандартных компьютеров, таких как школьный компьютер, офисный компьютер или компьютер для персонала

Какова предыстория майнера и почему вы его продаете?

Я написал Майнер более 1 года назад.В то время 1 биткойн стоил всего 2,6 доллара (сейчас около 100 долларов).

Мне было скучно из-за того, что мой единственный компьютер был слишком медленным, чтобы приносить мне хорошую кучу долларов.

Я видел людей, которые вкладывали тысячи долларов в оборудование для майнинга и ежемесячные затраты на электроэнергию, чтобы получить небольшой выигрыш (лучшее, что я видел, дает около 2000 долларов в месяц, и поверьте мне, у него много работы для этого без рабочего контракта или социального страхования. .

Итак, я подумал: «Почему бы не позволить другому зарабатывать деньги для меня?» И написал Шахтеру.

Я отдавал майнеру каждый компьютер, на который приходил. Я поместил на стик немного забавного видео, маленький pdf и забавную картинку.

Если бы я был кем-то, я сказал бы им, что на Стике есть очень забавная вещь, и мы ее посмотрели. Жертва не знала (до сегодняшнего дня никто не знает ), что на этой палке тоже было что-то не смешное.

Я пошел в каждый магазин Copyshop и разрешил им распечатать мой дурацкий pdf. Я заплатил за это в основном 10 центов, а владелец магазина не знал, сколько он потерял

За все это время я заразил более 3000 компьютеров, мне больше не нужно работать, но для своего удовольствия я улучшаю Майнер каждый раз. время.

Теперь я даже не заражаю больше компьютеров, поэтому я продаю майнер, чтобы распространить его по всему миру!

Что я могу делать с биткойнами?

Хорошо, биткойны — самая эффективная валюта для покупок, но вы можете обналичить все свои деньги на свой банковский счет или получить чек.

Вы также можете получить карту Prepaid Mastercard и перевести на нее деньги. Тогда можете идти по магазинам

Что в упаковке?

— HDU Miner

— Программатор USB (шифрует конфигурацию, настраивает USB-накопитель и устанавливает все на карту)

— Учебное пособие по инструментам.

— Учебное пособие «Как зарегистрировать и использовать майнинговые пулы»

— Учебное пособие «Как создать свой собственный майнинговый пул» (вам нужен веб-сервер, чтобы создать свой майнинговый пул)

Неужели это так просто?

Это очень просто, даже мой 7-летний Сын может это сделать!

Вам нужно только создать учетные записи в пулах майнинга (возьмите все пулы, которые вы хотите) и поместите их в config.cfg с помощью блокнота (простая настройка, введите только «url, user, pass» в отдельные строки), купите USB-накопитель (максимум 8 долларов) и пусть USB Creator сделает свою работу.

Вам понадобятся несколько пулов для майнинга (вы можете создать свой собственный, я могу дать вам руководство для этого) и список логинов в пул для майнинга.

Некоторые особенности Hidden Miner:

-> Поддерживает Stratum. Это означает, что у вас больше принятых акций!

-> Вы можете настроить до 10. Если вас забанят в майнинг-пуле, ваши рабы будут майнить другого работника пула.

-> Шахтер полностью бесшумный, поэтому жертва не может его увидеть или даже удалить.

-> Автозапуск из разных скрытых мест. Так что, если жертва достаточно хороша, чтобы найти запись автозапуска, вы оба можете почувствовать себя счастливыми, потому что она все еще работает.

Как я могу его купить?

Вы должны получить 1,5 биткойна (около 150 долларов США), написать мне электронное письмо и получить информацию об оплате.

После того, как вы заплатите 1,5 биткойна, вы получите полный пакет и приветствие!

Просто напишите мне электронное письмо с контекстом «Скрытый майнер» на адрес omep @ tormail.орг

Как это:

Нравится Загрузка …

Что такое скрытый майнинг и как с ним бороться?

Ваш компьютер или смартфон потеряли скорость? Не спешите отправлять устройство в ремонт, так как вы могли просто стать жертвой майнингового вируса.

Первые случаи скрытого майнинга были зарегистрированы еще в 2011 году. Компания Symantec рассказала о вирусе под названием Trojan.Badminer, который добывал криптовалюту на компьютерах ничего не подозревающих пользователей. В 2013 году было больше заражений, поскольку новые вирусы для майнинга распространились через Skype и поразили тысячи устройств по всему миру.

Сегодня скрытый майнинг стал почти излюбленным способом заработка киберпреступников. Недавнее исследование «Лаборатории Касперского» показало, что хакеры все чаще отказываются от вирусов-вымогателей в пользу троянов для майнинга криптовалют. Эксперты говорят, что их насчитали около двух.7 миллионов зараженных устройств по всему миру. Это почти вдвое больше, чем в 2017 году.

Любопытно, что доля вирусов, разработанных для смартфонов, растет, поскольку мобильные устройства с каждым годом становятся все более производительными, и эта черта привлекает преступников.

Майнинг-вирус — это клиентская программа, которая подключается к майнинговому пулу и начинает производить криптовалюту, используя вычислительную мощность видеокарты и / или процессора жертвы. Monero считается любимой монетой скрытых майнеров, поскольку недавнее исследование показало, что около 5% токенов XMR были добыты с использованием вредоносных программ.Но биткойны таким способом почти никогда не добываются, так как это стало слишком сложно. Тем не менее, выбор криптовалюты зависит от конфигурации компьютера, и большинство вирусов способны самостоятельно выбирать необходимые пулы в зависимости от вычислительной мощности устройства.

Есть еще одна категория скрытых майнеров, известных как вредоносные скрипты. Они расположены на зараженных ресурсах и активируются при работе с определенным сайтом. С 2017 года количество скомпрометированных ресурсов увеличилось на 725%.Эти майнеры не так опасны, потому что не влияют на само устройство. Тем не менее, они также могут осложнить жизнь, мешая работе в Интернете.

Раньше скрытый майнинг выполнялся исключительно хакерами, но теперь он доступен практически любому пользователю даркнета, у которого достаточно денег для покупки трояна. Примечательно, что большая часть вредоносного ПО разработана специально для Windows, так как это одна из самых популярных операционных систем. Майнеры для Linux или MacOS встречаются гораздо реже.

Производство криптовалют требует довольно большой вычислительной мощности. Первые вирусы для майнинга было очень легко заметить, поскольку они буквально парализовали компьютер, направляя все его ресурсы на задачу генерации новых блоков. Современные майнеры действуют более осторожно, но они все равно могут вызвать снижение производительности, особенно на слабых машинах.

Кроме того, троянец представляет собой вредоносное ПО, способное не только добывать криптовалюту, но и красть личные данные.Злоумышленники могут получить доступ к интимным фотографиям, переписке, данным банковских счетов, кошельков с криптовалютой и любой другой конфиденциальной информации, хранящейся на компьютере.

Удаление современных майнинговых вирусов может быть очень сложным и неприятным процессом, поэтому лучше не допускать заражения.

Лучший способ избежать этого — тщательная «гигиена сети». Киберпреступники хорошо разбираются в социальной инженерии и знают, как воспользоваться доверием пользователей.Вредоносное ПО может быть замаскировано под поддельные приложения, игры, программы для увеличения лайков в Instagram и так далее. Например, в 2017 году тысячи пользователей пострадали от фальшивого блокировщика рекламы.

Еще один распространенный способ заражения — посещение сомнительных ресурсов через незащищенное соединение. В этом случае злоумышленник может легко получить доступ к устройству и установить на нем что угодно. Чтобы не подхватить майнинговый вирус, вам следует избегать посещения сомнительных веб-сайтов и не открывать файлы из непроверенных источников.

Кроме того, всегда стоит использовать межсетевой экран и антивирус, так как это первая линия защиты, которая защитит от наиболее распространенных вредоносных программ. Однако важно понимать, что ни один антивирус не может полностью защитить устройство, особенно если его владелец не бдителен.

Главный признак, который может указывать на наличие майнингового вируса, — это снижение производительности. «Жадные» и устаревшие вирусы легко обнаружить, поскольку они могут потреблять более половины вычислительной мощности.Самые примитивные майнеры можно найти любым антивирусом, просто просканировав компьютер. Как правило, они удаляются без проблем.

С более сложными вирусами будет сложнее, так как они умеют обмануть антивирус, чтобы не раскрыть себя. Их можно обнаружить только через реестр или диспетчер задач, вручную проверив все записи и запущенные процессы. Этот метод потребует хотя бы фундаментальных знаний об операционной системе.

Пресловутое излечение системы от скрытых майнеров напрямую зависит от сложности вируса. Самые простые из них легко обнаруживаются и удаляются бесплатными антивирусами. Но более продвинутые трояны умеют блокировать работу антивирусного ПО, а также заставляют компьютер перезагружаться при попытке стереть вирус вручную.

Чтобы избавиться от незваных гостей, необходимо запустить Windows в безопасном режиме и только потом запускать проверку. После удаления вредоносной программы стоит еще раз проверить запущенные процессы.Лучше всего использовать специальные программы для мониторинга, например, AIDA64.

Количество заражений скрытыми майнерами растет в геометрической прогрессии. По оценкам экспертов, только за первый квартал 2018 года сеть получила около трех миллионов различных угроз, что в семь раз больше, чем в прошлом году. Чтобы защитить свое устройство и личные данные, вам следует уделять пристальное внимание безопасности в Интернете и использовать высококачественное антивирусное программное обеспечение.

Скрытый майнинг криптовалюты на ПК

Мошенничество в сети растет и в последнее время активно обсуждается тема «черного» майнинга, которая также набирает обороты.Недавний скандал вокруг крупных сайтов, использующих скрипты для скрытого майнинга через процессоры обычных посетителей, вызвал бурю разговоров, и мы не могли промолчать об этой проблеме. Неужели правда, что каждый из нас может стать частью глобальной машины по добыче криптовалюты и даже не подозревать об этом? Так ли это на самом деле, попробуем разобраться в новой статье портала Profit-Hunters.

Что такое скрытый майнинг?

Карманы и грабители постепенно исчезают, и на их место приходит новое поколение преступников — на этот раз из киберпространства.Преступления в сети стали более изощренными и изощренными, их сложно подсчитать и наказать виновных. Такая вседозволенность привлекала в сферу технологий многих желающих легких денег, а активное внимание преступников привлекает криптовалюта. Интернет-деньги были изобретены с благородными целями, но, увы, мы должны признать, что для киберпреступников это одно из излюбленных платежных средств.

О скрытом майнинге заговорили два-три года назад, но до сих пор эта тема не вызывала всеобщего резонанса.В чем суть мошенничества? Черные майнеры, в отличие от приличных добытчиков, не используют свои вычислительные мощности и даже не прибегают к облачному майнингу — они вместе с вами эксплуатируют наши ПК, бесплатно зарабатывая десятки тысяч долларов в месяц.

Вирусы-майнеры

В 2011 году впервые был обнаружен вирус, который подключает зараженный компьютер к пулу и извлекает монеты в чужой кошелек. Несколько лет, пока проблема активно не обсуждалась, черные майнеры зарабатывали не только на корпоративных компьютерах, но и на машинах обычных пользователей.Все, что им было нужно, — это внедрить вирус на ПК, а потом всю черную работу проделал он сам. Подобрать такое вредоносное ПО можно и сейчас, причем с большой легкостью, ведь достаточно что-то скачать и даже просто перейти по неизвестной ссылке в спам-письме. Вскоре ваш компьютер станет не совсем вашим и начнет усердно работать, но вам придется платить больше за электричество и удивляться, почему он внезапно замедляет работу процессора.

Поскольку майнинг на процессоре и видеокарте актуален не для всех криптовалют, среди черных майнеров особой популярностью пользуются недавно появившиеся Monero и Zcash.Эти анонимные монеты не только уязвимы для майнинга на ПК, но и скрывают своих новоявленных владельцев от посягательств со стороны правоохранительных органов. Если говорить о том, какие компьютеры больше всего нравятся блэк-майнерам, то ответ очевиден — современные игровые автоматы, обладающие хорошими характеристиками, а главное — мощной видеокартой.

По данным одного из отечественных производителей антивирусов, на начало 2017 года им удалось выявить две основные майнинговые сети, в которых было около девяти тысяч зараженных компьютеров.Их владельцы долгое время не догадывались, что они помогают кому-то добыть криптовалюту, а мошенники тем временем получали неплохую зарплату. По состоянию на август 2017 года этой компанией было выявлено более 1,6 попыток внедрить вирус-майнер на компьютеры пользователей.

Браузерный майнинг