Ки расшифровка: Ки — это… Что такое Ки?

Ки — это… Что такое Ки?

КИкомандно-инженерный

в названии военных вузов

воен., образование и наука

КИкомплект ирригационный

Словарь: С. Фадеев. Словарь сокращений современного русского языка. — С.-Пб.: Политехника, 1997. — 527 с.

КИкоэффициент интеллекта

психол.

мед.

КИкосмонавт-исследователь

косм.

коэффициент использования кислорода

физиол.

мед.

- КИ

- Кир

- Коминтерн

Коммунистический Интернационал

имя

КИкадровый импульс

КИкомитет по имуществу

КИкомпас индукционный

КИКомитет информации при МИД СССР

гос. , СССР

, СССР

компас истребителя

Словарь: Словарь сокращений и аббревиатур армии и спецслужб. Сост. А. А. Щелоков. — М.: ООО «Издательство АСТ», ЗАО «Издательский дом Гелеос», 2003. — 318 с.

КИколонка излучателей

КИканальный интервал

связь

«Компьютер-Информ»

газета

http://www.ci.ru/

издание

Словарь: С. Фадеев. Словарь сокращений современного русского языка. — С.-Пб.: Политехника, 1997. — 527 с.

КИконформационный изомер

хим.

Источник: http://www.nanonewsnet.ru/news/2013/molekuly-odinakovogo-sostava-no-raznoi-formy-pokazali-rezko-razlichayushchuyusya-khimiches?utm_campaign=subscribe_techno&utm_medium=email&utm_source=subscribe

КИконтрольное испытание

мн. ч.

КИКонституция Испании

гос., Испания

КИКонтинентальинвест

группа компаний

http://continentalinvest. ru/

ru/

организация

Источник: http://www.kommersant.ru/doc.aspx?DocsID=813144

КИквалифицированный инвестор

кислородный ингалятор

в маркировке

Источник: http://prom.izhart.ru/board/message_63857.htm

Примеры использования

КИ-5

КИ-3М

КИклиническое испытание

чаще множ.

Источник: http://www.pediatr-russia.ru/pediatr/press/article_2.html

КИклинические исследования

Источник: http://gzt.ru/health/2007/10/14/220003.html

Пример использования

КИ лекарственных препаратов

КИ«Карачинский источник»

ООО

г. Новосибирская обл.

http://www.minwater.net/

Новосибирская обл., организация

Источник: http://www. gorn.ru/archive/2005/5/article841.html

gorn.ru/archive/2005/5/article841.html

- КИ

- КАИ

Краснознаменный институт им Ю. В. Андропова

образование и наука

- КИ

Источник: http://lib.aldebaran.ru/author/semenova_mariya/semenova_mariya_magiya_uspeha/semenova_mariya_magiya_uspeha__2.html; http://sekretovnet.narod.ru/vuzz.htm

КИкоэффициент извлечения

Источник: http://www.tnk-bp.ru/press/glossary/

КИ«Крымские известия»

газета

http://www-ki.rada.crimea.ua/

издание, Крым

Источник: http://www.crimea.edu/internet/Education/notes/edition6/n06020.html

КИконфиденциальная информация

Источник: http://www.ryazancci.ru/news/cms/print.php?id=1086672378&archive=1092818202

КИкомпьютерная информация

комп.

Источник: http://www.crime-research.ru/articles/1764/4

КИкардиоинтервал

мед.

компьютерные игры

комп.

Источник: http://www.itc.ua/article.phtml?ID=10094

КИкредитная история

Источник: http://www.directorinfo.ru/article.asp?IDN=3&IDY=2005&IDA=1562

Словарь сокращений и аббревиатур. Академик. 2015.

| Субъекты Российской Федерации | |

| Республика | респ. |

| Край | край |

| Область | обл. |

| Город федерального значения | г.ф.з. |

| Автономная область | а.обл. |

| Автономный округ | а.окр. |

| Муниципальные образования | |

| Муниципальный район | м.р-н |

| Городской округ | г.о. |

| Городское поселение | г.п. |

| Сельское поселение | с.п. |

| Внутригородской район | вн.р-н |

| Внутригородская территория (внутригородское муниципальное образование) города федерального значения | вн. |

| Административно-территориальные единицы | |

| Поселение | пос. |

| Район | р-н |

| Сельсовет | с/с |

| Населенные пункты | |

| Город | г. |

| Поселок городского типа | пгт. |

| Рабочий поселок | рп. |

| Курортный поселок | кп. |

| Городской поселок | гп. |

| Поселок | п. |

| Аал | аал |

| Арбан | арбан |

| Аул | аул |

| Выселки | в-ки |

| Городок | г-к |

| Заимка | з-ка |

| Починок | п-к |

| Кишлак | киш. |

| Поселок при станции (поселок станции) | п. ст. |

| Поселок при железнодорожной станции | п. ж/д ст. |

| Железнодорожный блокпост | ж/д бл-ст |

| Железнодорожная будка | ж/д б-ка |

| Железнодорожная ветка | ж/д в-ка |

| Железнодорожная казарма | ж/д к-ма |

| Железнодорожный комбинат | ж/д к-т |

| Железнодорожная платформа | ж/д пл-ма |

| Железнодорожная площадка | ж/д пл-ка |

| Железнодорожный путевой пост | ж/д п. п. п. |

| Железнодорожный остановочный пункт | ж/д о.п. |

| Железнодорожный разъезд | ж/д рзд. |

| Железнодорожная станция | ж/д ст. |

| Местечко | м-ко |

| Деревня | д. |

| Село | с. |

| Слобода | сл. |

| Станция | ст. |

| Станица | ст-ца |

| Улус | у. |

| Хутор | х. |

| Разъезд | рзд. |

| Зимовье | зим. |

| Элементы планировочной структуры | |

| Берег | б-г |

| Вал | вал |

| Жилой район | ж/р |

| Зона (массив) | зона |

| Квартал | кв-л |

| Микрорайон | мкр. |

| Остров | ост-в |

| Парк | парк |

| Платформа | платф. |

| Промышленный район | п/р |

| Район | р-н |

| Сад | сад |

| Сквер | сквер |

| Территория | тер. |

| Территория садоводческих некоммерческих объединений граждан | тер. СНО |

| Территория огороднических некоммерческих объединений граждан | тер. ОНО |

| Территория дачных некоммерческих объединений граждан | тер. ДНО |

| Территория садоводческих некоммерческих товариществ | тер. СНТ |

| Территория огороднических некоммерческих товариществ | тер. ОНТ |

| Территория дачных некоммерческих товариществ | тер. ДНТ |

| Территория садоводческих потребительских кооперативов | тер. СПК |

| Территория огороднических потребительских кооперативов | тер. ОПК |

| Территория дачных потребительских кооперативов | тер. ДПК |

| Территория садоводческих некоммерческих партнерств | тер. СНП |

| Территория огороднических некоммерческих партнерств | тер. ОНП |

| Территория дачных некоммерческих партнерств | тер. ДНП |

| Территория товарищества собственников недвижимости | тер. ТСН |

| Территория гаражно-строительного кооператива | тер. ГСК |

| Усадьба | ус. |

| Территория фермерского хозяйства | тер.ф.х. |

| Юрты | ю. |

| Элементы улично-дорожной сети | |

| Аллея | ал. |

| Бульвар | б-р |

| Взвоз | взв. |

| Въезд | взд. |

| Дорога | дор. |

| Заезд | ззд. |

| Километр | км |

| Кольцо | к-цо |

| Коса | коса |

| Линия | лн. |

| Магистраль | мгстр. |

| Набережная | наб. |

| Переезд | пер-д |

| Переулок | пер. |

| Площадка | пл-ка |

| Площадь | пл. |

| Проезд | пр-д |

| Просек | пр-к |

| Просека | пр-ка |

| Проселок | пр-лок |

| Проспект | пр-кт |

| Проулок | проул. |

| Разъезд | рзд. |

| Ряд(ы) | ряд |

| Сквер | с-р |

| Спуск | с-к |

| Съезд | сзд. |

| Тракт | тракт |

| Тупик | туп. |

| Улица | ул. |

| Шоссе | ш. |

| Идентификационные элементы объекта адресации | |

| Владение | влд. |

| Гараж | г-ж |

| Дом | д. |

| Домовладение | двлд. |

| Здание | зд. |

| Земельный участок | з/у |

| Квартира | кв. |

| Комната | ком. |

| Подвал | подв. |

| Котельная | кот. |

| Погреб | п-б |

| Корпус | к. |

| Объект незавершенного строительства | ОНС |

| Офис | офис |

| Павильон | пав. |

| Помещение | помещ. |

| Рабочий участок | раб.уч. |

| Склад | скл. |

| Сооружение | coop. |

| Строение | стр. |

| Торговый зал | торг.зал |

| Цех | цех |

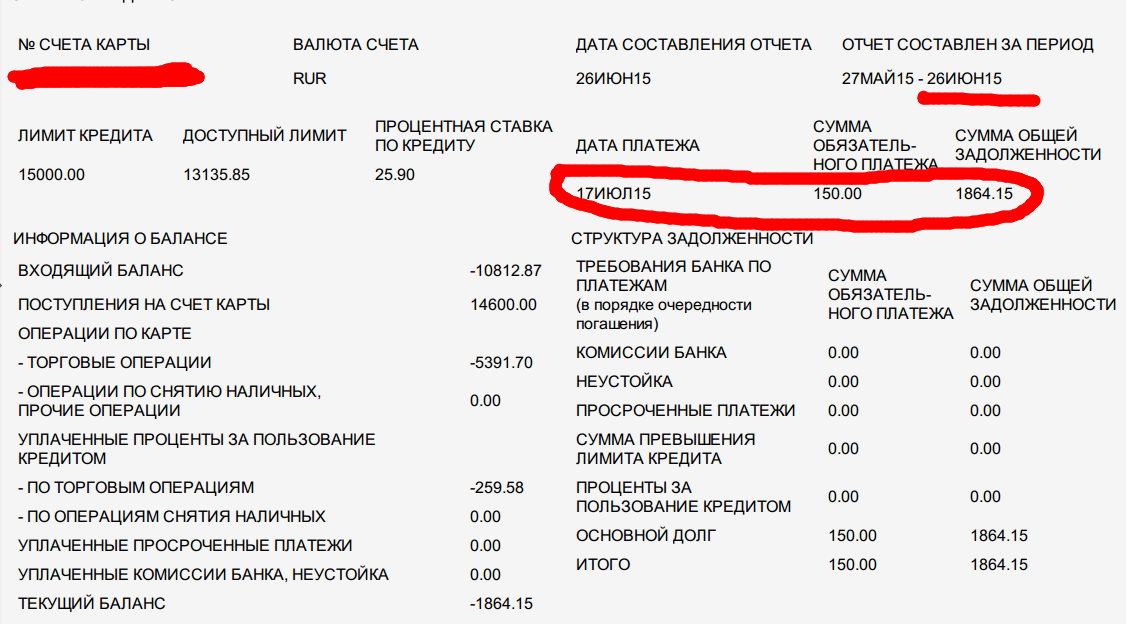

Титульная часть кредитной истории — расшифровка

Кредитная история содержит информацию о вас как о плательщике кредита. Тут собраны все данные, которые банки передали в БКИ. А титульная часть кредитной истории (КИ) — это своеобразное введение. Она «представляет» вас банку. Здесь есть сведения о ваших паспортных данных, о том, какие кредиты вы брали и как их оплачивали. Но это общая информация, без детализации. Универсального метода расшифровки кредитной истории физического лица нет. У каждого БКИ — собственные стандарты создания отчета. Рассмотрим их.

Расшифровка кредитной истории НБКИ

Титульная часть отчета НБКИ состоит из 3 частей:

• Заемщик

• Сводка

• Идентификация заемщика

Сделаем подробную расшифровку титульного листа кредитной истории из НБКИ. Ниже — пример отчета.

Заемщик

Здесь указываются паспортные данные физического лица.

Получить кредитную историю

Сводка

Это общие сведения по взятым кредитам:

• Счета

Данные о том, сколько вы всего взяли займов. Открытые — это кредиты, по которым вы еще вносите платежи. Негативные — займы, по которым вы платили с задержками. Чем их больше, тем хуже. Банк будет считать вас ненадежным заемщиком. Большое количество открытых счетов банку тоже не понравится. Если у вас много кредитов, высока вероятность, что вы не сможете погасить их все.

В примере выше видно, что человек взял 3 кредита, но по 2 вносил выплаты с задержками. Но все же он погасил все займы — открытых счетов нет.

• Договоры.

Кредитный лимит — сумма всех выданных вам займов. Ежемесячный платеж — сумма, которую вы выплачиваете каждый месяц на момент запроса. Если у вас все кредиты закрыты, она будет равна нулю. Если вы погашаете займ, банк учтет это. Он уменьшит ваш ежемесячный доход на сумму этих выплат.

Если у вас все кредиты закрыты, она будет равна нулю. Если вы погашаете займ, банк учтет это. Он уменьшит ваш ежемесячный доход на сумму этих выплат.

• Баланс

Текущий баланс — это сумма, которую вы уже уплатили банку. В «Задолженности» — сумма, которая нужна для закрытия проблемных займов. А в графе «Просрочено» указаны выплаты, которые вы просрочили. Если в «Задолженности» и «Просрочено» стоят не нули, крупного кредита вам не дадут.

• Открыт

В графе «Первый» указана дата получения вами первого кредита. В графе «Последний» — последнего. Эти данные нужны для статистики.

• Запросы

Тут указано, как часто вашу КИ запрашивали в БКИ. Банк при выдаче кредита анализирует эти данные и сопоставляет их с количеством выданных кредитов и датами их получения. В примере отчет в НБКИ запрашивали всего восемь раз. Из них за последние два года — шесть раз, а за последние 30 дней — ни разу. Всего у заемщика было три кредита. Не очень хорошо, но приемлемо. Но если вашей КИ интересовались десять раз за последние 30 дней, банку это не понравится. Кредитная история физического лица обычно интересуются, когда человек хочет взять кредит. Значит, вы пытались получить займ, но вам отказали, причем несколько раз подряд — иначе вы бы не обратились за кредитом снова. Банк может усомниться в вашей благонадежности.

Если вам нужна кредитная история от НБКИ, запросите ее через Mycreditinfo — запросить.

Получить кредитную историю

Расшифровка кредитной истории ОКБ

Если вам нужна расшифровка кредитной истории Сбербанка, обращайтесь в ОКБ. Это единственное БКИ, с которым сотрудничает Сбербанк. Образец КИ ОКБ — ниже.

В отчете четыре раздела:

• Исходные данные для поиска.

• Информация о кредитных договорах.

• Информация о запросах.

• Статистические показатели.

Рассмотрим их подробнее.

Исходные данные для поиска

Тут указывают ФИО заемщика, его номер свидетельства пенсионного страхования и паспортные данные.

Информация о кредитных договорах

Здесь вы видите таблицу из восьми столбцов. В ней указаны общие данные по вашим кредитам.

• Источник кредитной истории. Это список банков, в которых вы брали займы.

• Вид кредита. В этом столбце перечислены типы взятых вами займов — ипотека, потребительский, автокредит и так далее.

• Текущий статус платежа. По этим данным видно, насколько исправно вы гасите кредит. В примере заемщик успешно выплатил автокредит, на 1 месяц просрочил кредитную карту и на 3 месяца — выплаты по персональному кредиту.

• Размер/Лимит кредитования. Это суммы, которые вам выдавал банк по каждому из займов.

• Общая сумма задолженности. Сумма, которую вы все еще должны по каждому из кредитов. В примере заемщик полностью погасил задолженность по кредитной карте, частично — по автокредиту и вообще не платил по персональному.

• Просроченная задолженность — невыплаченные суммы, которые банк уже отнес к просроченным.

• Валюта. Информация о том, в какой валюте вы брали кредит.

• Дата учета. Дата, когда банк передал информацию в БКИ.

Получить кредитную историю

Информация о запросах

В этом разделе содержится информация о том, кто именно и как часто интересовался вашей КИ.

• Источник запроса. Перечень организаций, подававших запрос на получение вашей КИ.

• Вид кредита. Сведения о том, для оформления каких кредитов нужна была КИ заемщика.

• Причина запроса. Информация о том, для чего именно нужна была банку кредитная история заемщика. В примере Национальному Банку Траст эти сведения нужны были, чтобы принять решение по кредиту на автомобиль. А Уральский банк реконструкции и Развития оценивал платежеспособность клиента перед выдачей ему кредитной карты.

• Размер/лимит кредитования. Сумма кредита, для оформления которого понадобилась КИ. В примере по автокредиту указана конкретная сумма, а по кредитной карте — нет. Это естественно, ведь по кредитной карте указать точную сумму займа невозможно, она может меняться ежедневно.

• Валюта. В какой валюте был кредит, для оформления которого понадобилась КИ заемщика.

• Дата запроса. Когда именно банк подал в ОКБ запрос на получение КИ заемщика.

Чуть выше, над таблицей, указаны общие сведения по запросам.

Как часто банки запрашивали КИ заемщика:

• за последние 3 месяца;

• за последние 6 месяцев;

• за последние 12 месяцев;

• всего.

В примере КИ заемщика интересовались всего два раза. Причем это было давно — больше чем 12 месяцев назад, ведь в остальных ячейках стоят нули.

Получить кредитную историю

Статистические показатели

В этом разделе вы найдете итоговую информацию по выданным вам займам.

• Текущий наихудший статус платежа. Самый проблемный открытый кредит. В примере это непогашенный займ, просрочка по которому составляет 3 месяца.

• Исторически наихудший статус платежа. Это самый проблемный из погашенных кредитов. В примере заемщик когда-то просрочил платежи по кредиту на 5 месяцев. Он давно закрыл этот займ, но информация о просрочках осталась. Банк обязательно примет это во внимание, выдавая кредит.

• Общая сумма долга по кредиту. Сумма, которые вы должны по всем открытым на данный момент кредитам. Чем она больше, тем меньше шансов, что вы получите еще один займ.

• Суммарный размер ежемесячного взноса. Сумма, которую вы выплачиваете по всем взятым кредитам ежемесячно. Банк вычтет ее из вашего ежемесячного дохода при оценке вашей платежеспособности.

Чтобы получить свою кредитную историю, направьте запрос в БКИ ОКБ. Сделать это можно онлайн на сайте ОКБ или из «Личного кабинета» на сайте Сербанка.

Расшифровка кредитной истории «Эквифакс»

Титульная часть кредитной истории «Эквифакс» состоит из четырех разделов:

• Информация по субъекту кредитной истории

• Изменения по титульной части

• Суммарная информация по договорам

• Скоринг

Разобраться с содержанием этих разделов нетрудно.

Информация по субъекту кредитной истории

В этом разделе указаны паспортные данные заемщика и адрес его фактического проживания, информация о его дееспособности.

Получить кредитную историю

Изменения по титульной части

Здесь вы найдете данные об изменениях в паспортных данных: смена паспорта, ФИО, адреса регистрации. Если эти изменения обоснованы, все нормально. К примеру, заемщик — женщина. Она вышла замуж и сменила фамилию. Или человек купил квартиру и прописался в ней. Но если у изменений нет явного логического обоснования, банки считают это косвенным признаком ненадежности клиента. Возможно, человек меняет паспортные данные в попытке что-то скрыть. Если ваши паспортные данные менялись, заранее подготовьте документы, объясняющие это — договор купли-продажи квартиры, справку об утере паспорта, свидетельство о браке.

Суммарная информация по договорам

Тут содержатся сведения обо всех полученных вами займах.

Порядковый номер договора в отчете — это обычная нумерация по порядку.

ID договора. Код договора, эти данные нужны только для статистики.

Тип источника информации. Наименование финансово-кредитной организации, выдавшей вам займ.

Тип договора. Сведения о том, какой именно кредит вы брали.

Сумма обязательств (лимит). Размер каждого взятого вами кредита. В примере указана точная сумма по потребительскому кредиту. Но при этом лимит по кредитной карте не указан. Это нормально, ведь по карте человек берет займы и гасит их постоянно, поэтому точную сумму невозможно указать.

• Валюта. Сведения о том, в какой валюте вы брали займ.

• Дата начала договора. Информация о том, когда вам выдали кредит.

• Дата планового окончания договора. Сведения о том, когда вы должны закрыть займ. В примере стоит точная дата погашения потребительского кредита. Но при этом не указана дата закрытия договора по кредитной карте — ведь клиент может по желанию продлевать его.

• Текущая задолженность. Сумма, которую вы еще должны банку.

• Текущий неиспользованный лимит. Сумма предоставленного кредита, которой вы не воспользовались.

• Текущая просроченная задолженность, сумма. Сумма платежей, которые вы просрочили. В примере у заемщика просроченных платежей нет.

Сумма платежей, которые вы просрочили. В примере у заемщика просроченных платежей нет.

• Текущая просроченная задолженность, дней. На сколько дней вы просрочили платежи.

• Максимальная сумма просроченной задолженности. Самая большая сумма, которую вы просрочили.

• Дата перехода в текущее состояние. Когда именно вы совершили последние платежи или просрочили их.

• Дата актуальности информации. Дата, когда банк передал сведения по вашему займу в БКИ.

• Наихудшая просрочка по договору. Самый большой промежуток времени, на который вы задерживали выплаты по кредиту.

Получить кредитную историю

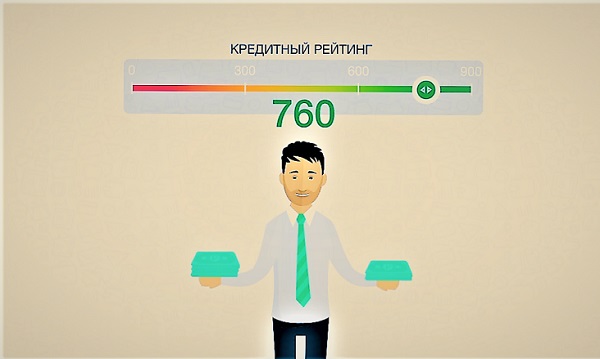

Скоринг

Это аналитический раздел. Работники КБИ анализируют кредитную историю плательщика и делают вывод о его благонадежности. Чем выше скоринговый бал, тем надежнее заемщик. В этом случае его КИ попадет в зеленую зону цветной шкалы. Кредитная история из нашего примера — именно такая. Заемщик может рассчитывать на крупный кредит. К примеру, на ипотеку.

Если вы часто задерживали выплаты по кредиту, ваша КИ получит низкий балл и попадет в оранжевую или красную зону. В этом случае кредит вам, скорее всего, не дадут.

БКИ Эквифакс предлагает клиентам услугу «Идеальный заемщик». Сотрудники бюро посоветуют вам способ улучшить свою КИ. Только если вы будете следовать этим рекомендациям и исправно гасить кредиты, скоринговый балл по вашей КИ улучшится.

Чтобы получить кредитную историю в «Эквифаксе», создайте запрос на Mycreditinfo.

Расшифровка кредитной истории КБИ «Русский стандарт»

Титульная страница КБИ «Русский стандарт» содержит только паспортные данные. Здесь же указаны все их изменения в хронологическом порядке. Ниже — пример КИ «Русский стандарт». Заемщик регулярно менял адреса фактического проживания и регистрации. Это отражено в отчете.

Закажите КИ в КБИ «Русский стандарт» на Mycreditinfo, и вы получите нужную информацию через несколько минут.

Получив свою КИ, внимательно прочтите ее. Сверьте побуквенно паспортные данные, проверьте все даты. Опечатка в имени или дате выдачи паспорта может привести к проблемам с получением кредита. Если вы заметили опечатку, отправьте заявление об ошибке в БКИ. В течение 30 дней работники бюро внесут изменения в вашу КИ.

Сверьте побуквенно паспортные данные, проверьте все даты. Опечатка в имени или дате выдачи паспорта может привести к проблемам с получением кредита. Если вы заметили опечатку, отправьте заявление об ошибке в БКИ. В течение 30 дней работники бюро внесут изменения в вашу КИ.

Второй важный момент — сведения о взятых вами кредитах. Иногда банки запаздывают с передачей данных в БКИ. В результате погашенный вами займ может значиться как активный. Или платеж, внесенный своевременно, попадает в категорию просроченных. В этом случае тоже нужно писать в БКИ. Бюро сделает запрос в банк и исправит вашу кредитную историю.

| Единая информационная система Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций | Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций | ФС-77101 |

| Автоматизированная информационная система «Государственный водный реестр» | Федеральное агентство водных ресурсов | ФС-77102 |

| Информационно-телекоммуникационная система Счетной палаты Российской Федерации «Контроль» | Счетная палата Российской Федерации | ФС-77105 |

| Автоматизированная информационная система «Реестр федеральной собственности АПК» | Министерство сельского хозяйства Российской Федерации | ФС-77106 |

| Единая информационно-аналитическая система «ФСТ России – РЭК — субъекты регулирования» | Федеральная служба по тарифам | ФС-77108 |

| Информационная система по внешнеполитическим вопросам Министерства иностранных дел Российской Федерации | Министерство иностранных дел Российской Федерации | ФС-771010 |

| Единый банк данных по вопросам, касающимся оборота наркотических средств, психотропных веществ и их прекурсоров, а также противодействия их незаконному обороту | Федеральная служба Российской Федерации по контролю за оборотом наркотиков | ФС-771013 |

| Единая государственная автоматизированная информационная система учета объема производства и оборота этилового спирта, алкогольной и спиртосодержащей продукции | Федеральная служба по регулированию алкогольного рынка | ФС-771014 |

| Автоматизированная информационная система (АИС) «Финансы» | Министерство финансов Российской Федерации | ФС-771016 |

| Автоматизированная система оформления приглашений иностранных граждан на территорию Российской Федерации МИД России | Министерство иностранных дел Российской Федерации | ФС-771017 |

| Система автоматизированных банков данных дактилоскопической информации | Министерство внутренних дел Российской Федерации | ФС-771018 |

| Автоматизированная информационная система оформления и учета паспортно-визовых документов в консульских загранучреждениях МИД России | Министерство иностранных дел Российской Федерации | ФС-771019 |

| Электронная регистрационно-поисковая автоматизированная система | Министерство культуры Российской Федерации | ФС-771024 |

| Автоматизированная информационная система «Гражданство МИД» | Министерство иностранных дел Российской Федерации | ФС-771025 |

| Информационная система по регистрации судов и прав на них | Федеральное государственное унитарное предприятие «Морсвязьспутник» | ФС-771026 |

| Автоматизированная информационная система «Загранпаспорт МИД» | Министерство иностранных дел Российской Федерации | ФС-771027 |

| Автоматизированная информационная система учета некоммерческих и религиозных организаций | Министерство юстиции Российской Федерации | ФС-771028 |

| Автоматизированная информационная система по регулированию безопасности в области использования атомной энергии | Федеральная служба по экологическому, технологическому и атомному надзору | ФС-771030 |

| Система автоматизации процессов подготовки и оформления результатов проверок «Инспектор» | Федеральная служба по экологическому, технологическому и атомному надзору | ФС-771031 |

| Программный комплекс для автоматизации мониторинга подготовки теплогенерирующих объектов к осенне-зимнему периоду «Энергосистема-Зима» | Федеральная служба по экологическому, технологическому и атомному надзору | ФС-771032 |

| Система каталогизации промышленной продукции для федеральных государственных нужд | Федеральное государственное бюджетное учреждение «Российский научно-исследовательский институт информационных технологий и систем автоматизированного проектирования» | ФС-771033 |

| Информационная система дистанционного мониторинга Федерального агентства лесного хозяйства | Федеральное бюджетное учреждение Центральная база авиационной охраны лесов «Авиалесоохрана» | ФС-771034 |

| Информационно-аналитическая система «Единая система управления государственным имуществом» | Федеральное агентство по управлению государственным имуществом | ФС-771035 |

| Правовая информационная система Федерального агентства по рыболовству | Федеральное агентство по рыболовству | ФС-771037 |

| Государственный реестр лицензий в сфере производства и оборота этилового спирта, спиртосодержащей и алкогольной продукции | Федеральная служба по регулированию алкогольного рынка | ФС-771038 |

нормы и расшифровка, цены – Клиника ЦКБ РАН в Москве

Функция внешнего дыхания – это диагностический метод, разработанный для оценки состояния дыхательных органов человека, их функциональности, получения скоростных и объемных показателей. При выполнении разных дыхательных действий производятся графическая регистрация характеристик и дальнейшая обработка специальной программой.

При выполнении разных дыхательных действий производятся графическая регистрация характеристик и дальнейшая обработка специальной программой.

Что показывает исследование

Анализ дает возможность:

- Определить причины, степень и типы нарушения функциональности дыхательной системы;

- Назначить курс лечебных мероприятий;

- Оценить результативность лечения;

- Выявить возможность обратимости патологии на фоне приема бронхолитиков;

- Отслеживать динамику изменений. Исследование функции внешнего дыхания – наиболее информативный метод диагностирования болезней легких, включающий две основные процедуры.

- Спирография – фиксация изменений количества вдыхаемого и выдыхаемого воздуха.

- Пневмотахография – непрерывная запись объема и скорости потока воздуха при разных режимах дыхания. Наиболее показательным является график, построенный при формированном выдохе.

Объединение двух перечисленных выше методик называют спирометрией.

Показания к ФВД

Диагностику назначают при подозрении на патологические изменения дыхательной функции и наличие сопутствующих симптомов:

- Одышка;

- Боль в грудной клетке:

- Затяжной кашель длительное время.

Целью выполнения исследований является:

- Получение данных о влиянии лёгочных патологий на дыхательную функцию;

- Выявления пациентов с высоким риском развития патологии – во многих случаях это курильщики и лица, по роду деятельности контактирующие с вредными веществами;

- Контроль течения болезней легких;

- Экспертиза ФДВ при определении трудоспособности;

- Обследование перед операцией;

- Подбор препаратов, расширяющих бронхи для прохождения курса лечения.

Спирометрия показывает не только степень нарушения дыхательной функции, но и позволяет:

- Выявить пострадавший участок;

- Определить скорость прогрессирования патологического процесса;

- Подобрать оптимальные лечебные мероприятия.

На исследование пациентов может направить терапевт, аллерголог или пульмонолог.

Противопоказания

Противопоказанием к диагностике функции внешнего дыхания может быть:

- Тяжелая дыхательная недостаточность.

- Инфаркт или инсульт, перенесенный недавно.

- Выпячивания стенок артерий или аорты.

- Высокое артериальное давление;

- Беременность;

- Эпилепсия.

Подготовка к исследованию

- Диагностика проводится натощак.

- Перед исследованием сутки нельзя курить, пить спиртные напитки, крепкий чай или кофе.

- Непосредственно перед процедурой нужно расслабиться и спокойно посидеть в течение получаса.

- Одежда не должна стеснять движений.

- Важно заранее согласовать прием лекарственных препаратов, оказывающих влияние на работу легких.

- При использовании ингалятора следует иметь его под рукой.

Как проводится исследование

Фиксируют рост и вес пациента. Врач разъясняет, как дышать, в какой последовательности. Спирометр постоянно фиксирует количество выдыхаемого и вдыхаемого воздуха. Пациенту зажимают нос и предлагают выполнить несколько действий.

1. Для определения показателей при обычном дыхании, нужно:

- Глубоко вдохнуть;

- Задержать дыхание;

- Выдохнуть равномерно и спокойно.

2. Действия повторяют, проводя выдох с усилием – получают резервный объём выдоха для расчета жизненной емкости легких.

3. Пациент вдыхает с усилием (для получения показателя форсированной жизненной емкости легких).

Каждое из этих действий выполняется несколько раз. Аллерголог анализирует полученную информацию и составляет заключение.

Диагностирование с бронхолитиком

Бронхолитик – препарат, расширяющий бронхи. Исследование проходит традиционным способом, но показатели фиксируют после вдыхания аэрозольного бронхолитика.

Результаты позволяют определить наличие спазма бронхов и назначить оптимальные препараты для их расширения.Вред здоровью и дискомфорт отсутствуют. Требуется вдвое больше времени, чем при традиционной диагностике.

Расшифровка полученной информации

Результаты спирометрии оценивают по нескольким основным показателям, полученным при обычном и форсированном дыхании. Если проходимость бронхов уменьшена, определяется причина произошедших изменений.

Где сделать ФВД

Диагностику функции внешнего дыхания можно сделать в Москве, в клинике РАН. Выполняют диагностирование квалифицированные специалисты. Работа ведется на самом современном оборудовании с использованием передовых диагностических и лечебных разработок.

Записаться к аллергологу на консультацию можно на сайте. По указанному телефону можно получить дополнительную информацию и узнать цены услуг.

Методические рекомендации по способам оплаты медицинской помощи – ФГБУ «ЦЭККМП» Минздрава России

[[[[«field91″,»contains_not»,»pdf»]],[[«show_fields»,»field94″]],»and»],[[[«field17″,»contains»,»\u041d\u0435\u043e\u0431\u0445\u043e\u0434\u0438\u043c\u043e\u0441\u0442\u0438 \u0432 \u0434\u0430\u043d\u043d\u043e\u043c \u043f\u0440\u043e\u0435\u043a\u0442\u0435 \u043d\u0435\u0442″]],[[«show_fields»,»field55″]],»and»],[[[«field18″,»contains»,»\u0411\u0435\u0441\u043f\u043e\u043b\u0435\u0437\u0435\u043d»]],[[«show_fields»,»field57″]],»and»],[[[«field21″,»contains»,»\u041d\u0435 \u0441\u043e\u043e\u0442\u0432\u0435\u0442\u0441\u0442\u0432\u0443\u0435\u0442″]],[[«show_fields»,»field59″]],»and»],[[[«field22″,»contains»,»\u041d\u0435 \u0441\u043e\u043e\u0442\u0432\u0435\u0442\u0441\u0442\u0432\u0443\u0435\u0442″]],[[«show_fields»,»field58″]],»and»],[[[«field23″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field60″]],»and»],[[[«field24″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field63″]],»and»],[[[«field25″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field61″]],»and»],[[[«field26″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field65″]],»and»],[[[«field27″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field64″]],»and»],[[[«field28″,»contains»,»1 \u044d\u0442\u0430\u043f. \u0424\u043e\u0440\u043c\u0438\u0440\u043e\u0432\u0430\u043d\u0438\u0435 \u043f\u0435\u0440\u0435\u0447\u043d\u044f \u0442\u0435\u043c \u0434\u043b\u044f \u0440\u0430\u0437\u0440\u0430\u0431\u043e\u0442\u043a\u0438\/\u043f\u0435\u0440\u0435\u0441\u043c\u043e\u0442\u0440\u0430 \u043f\u0440\u043e\u0442\u043e\u043a\u043e\u043b\u043e\u0432 \u043b\u0435\u0447\u0435\u043d\u0438\u044f \u0421\u043e\u0432\u0435\u0442\u043e\u043c \u043f\u043e \u043a\u0430\u0447\u0435\u0441\u0442\u0432\u0443 \u043c\u0435\u0434\u0438\u0446\u0438\u043d\u0441\u043a\u043e\u0439 \u043e\u0440\u0433\u0430\u043d\u0438\u0437\u0430\u0446\u0438\u0438.»]],[[«show_fields»,»field73″]],»and»],[[[«field29″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field67″]],»and»],[[[«field30″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field68″]],»and»],[[[«field31″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field69″]],»and»],[[[«field32″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field70″]],»and»],[[[«field28″,»contains»,»2 \u044d\u0442\u0430\u043f. \u0423\u0442\u0432\u0435\u0440\u0436\u0434\u0435\u043d\u0438\u0435 \u043f\u0435\u0440\u0435\u0447\u043d\u044f \u0442\u0435\u043c \u0434\u043b\u044f \u0440\u0430\u0437\u0440\u0430\u0431\u043e\u0442\u043a\u0438\/\u043f\u0435\u0440\u0435\u0441\u043c\u043e\u0442\u0440\u0430 \u043f\u0440\u043e\u0442\u043e\u043a\u043e\u043b\u043e\u0432 \u043b\u0435\u0447\u0435\u043d\u0438\u044f \u0440\u0443\u043a\u043e\u0432\u043e\u0434\u0438\u0442\u0435\u043b\u0435\u043c \u043c\u0435\u0434\u0438\u0446\u0438\u043d\u0441\u043a\u043e\u0439 \u043e\u0440\u0433\u0430\u043d\u0438\u0437\u0430\u0446\u0438\u0438.»]],[[«show_fields»,»field75″]],»and»],[[[«field28″,»contains»,»3 \u044d\u0442\u0430\u043f. \u0424\u043e\u0440\u043c\u0438\u0440\u043e\u0432\u0430\u043d\u0438\u0435 \u0440\u0430\u0431\u043e\u0447\u0435\u0439 \u0433\u0440\u0443\u043f\u043f\u044b \u043f\u043e \u0440\u0430\u0437\u0440\u0430\u0431\u043e\u0442\u043a\u0435\/\u043f\u0435\u0440\u0435\u0441\u043c\u043e\u0442\u0440\u0443 \u043a\u043e\u043d\u043a\u0440\u0435\u0442\u043d\u043e\u0433\u043e \u043f\u0440\u043e\u0442\u043e\u043a\u043e\u043b\u0430 \u043b\u0435\u0447\u0435\u043d\u0438\u044f.»]],[[«show_fields»,»field66″]],»and»],[[[«field28″,»contains»,»4 \u044d\u0442\u0430\u043f. \u0424\u043e\u0440\u043c\u0438\u0440\u043e\u0432\u0430\u043d\u0438\u0435 \u0440\u0430\u0431\u043e\u0447\u0435\u0439 \u0433\u0440\u0443\u043f\u043f\u043e\u0439 \u0434\u043e\u0440\u043e\u0436\u043d\u043e\u0439 \u043a\u0430\u0440\u0442\u044b \u0440\u0430\u0437\u0440\u0430\u0431\u043e\u0442\u043a\u0438 \u0438 \u0432\u043d\u0435\u0434\u0440\u0435\u043d\u0438\u044f \u043f\u0440\u043e\u0442\u043e\u043a\u043e\u043b\u043e\u0432 \u043b\u0435\u0447\u0435\u043d\u0438\u044f \u0438 \u0443\u0442\u0432\u0435\u0440\u0436\u0434\u0435\u043d\u0438\u0435 \u0435\u0435 \u0440\u0443\u043a\u043e\u0432\u043e\u0434\u0438\u0442\u0435\u043b\u0435\u043c \u043c\u0435\u0434\u0438\u0446\u0438\u043d\u0441\u043a\u043e\u0439 \u043e\u0440\u0433\u0430\u043d\u0438\u0437\u0430\u0446\u0438\u0438.»]],[[«show_fields»,»field76″]],»and»],[[[«field28″,»contains»,»5 \u044d\u0442\u0430\u043f. \u0410\u043d\u0430\u043b\u0438\u0437 \u043a\u043b\u0438\u043d\u0438\u0447\u0435\u0441\u043a\u0438\u0445 \u0440\u0435\u043a\u043e\u043c\u0435\u043d\u0434\u0430\u0446\u0438\u0439, \u0441\u0442\u0430\u043d\u0434\u0430\u0440\u0442\u043e\u0432, \u043f\u043e\u0440\u044f\u0434\u043a\u043e\u0432 \u043e\u043a\u0430\u0437\u0430\u043d\u0438\u044f \u043c\u0435\u0434\u0438\u0446\u0438\u043d\u0441\u043a\u043e\u0439 \u043f\u043e\u043c\u043e\u0449\u0438 \u0432 \u0441\u043e\u043e\u0442\u0432\u0435\u0442\u0441\u0442\u0432\u0438\u0438 \u0441 \u0442\u0435\u043c\u043e\u0439 \u043f\u0440\u043e\u0442\u043e\u043a\u043e\u043b\u043e\u0432 \u043b\u0435\u0447\u0435\u043d\u0438\u044f.»]],[[«show_fields»,»field77″]],»and»],[[[«field28″,»contains»,»6 \u044d\u0442\u0430\u043f. \u0421\u0438\u0442\u0443\u0430\u0446\u0438\u043e\u043d\u043d\u044b\u0439 \u0430\u043d\u0430\u043b\u0438\u0437 \u0441\u0442\u0435\u043f\u0435\u043d\u0438 \u0441\u043e\u043e\u0442\u0432\u0435\u0442\u0441\u0442\u0432\u0438\u044f \u0432\u043e\u0437\u043c\u043e\u0436\u043d\u043e\u0441\u0442\u0435\u0439 \u043c\u0435\u0434\u0438\u0446\u0438\u043d\u0441\u043a\u043e\u0439 \u043e\u0440\u0433\u0430\u043d\u0438\u0437\u0430\u0446\u0438\u0438 \u043f\u043e \u043e\u043a\u0430\u0437\u0430\u043d\u0438\u044e \u043f\u043e\u043c\u043e\u0449\u0438 \u0442\u0440\u0435\u0431\u043e\u0432\u0430\u043d\u0438\u044f\u043c \u043a\u043b\u0438\u043d\u0438\u0447\u0435\u0441\u043a\u0438\u0445 \u0440\u0435\u043a\u043e\u043c\u0435\u043d\u0434\u0430\u0446\u0438\u0439, \u0441\u0442\u0430\u043d\u0434\u0430\u0440\u0442\u043e\u0432, \u043f\u043e\u0440\u044f\u0434\u043a\u043e\u0432 \u043e\u043a\u0430\u0437\u0430\u043d\u0438\u044f \u043c\u0435\u0434\u0438\u0446\u0438\u043d\u0441\u043a\u043e\u0439 \u043f\u043e\u043c\u043e\u0449\u0438.»]],[[«show_fields»,»field81″]],»and»],[[[«field28″,»contains»,»7 \u044d\u0442\u0430\u043f. \u0420\u0430\u0437\u0440\u0430\u0431\u043e\u0442\u043a\u0430\/\u043f\u0435\u0440\u0435\u0441\u043c\u043e\u0442\u0440 \u043f\u0440\u043e\u0442\u043e\u043a\u043e\u043b\u043e\u0432 \u043b\u0435\u0447\u0435\u043d\u0438\u044f.»]],[[«show_fields»,»field74″]],»and»],[[[«field28″,»contains»,»8 \u044d\u0442\u0430\u043f. \u042d\u043a\u0441\u043f\u0435\u0440\u0442\u0438\u0437\u0430 \u043f\u0440\u043e\u0442\u043e\u043a\u043e\u043b\u043e\u0432 \u043b\u0435\u0447\u0435\u043d\u0438\u044f.»]],[[«show_fields»,»field79″]],»and»],[[[«field28″,»contains»,»9 \u044d\u0442\u0430\u043f. \u0423\u0442\u0432\u0435\u0440\u0436\u0434\u0435\u043d\u0438\u0435 \u043f\u0440\u043e\u0442\u043e\u043a\u043e\u043b\u043e\u0432 \u043b\u0435\u0447\u0435\u043d\u0438\u044f \u043f\u0440\u0438\u043a\u0430\u0437\u043e\u043c \u0440\u0443\u043a\u043e\u0432\u043e\u0434\u0438\u0442\u0435\u043b\u044f \u043c\u0435\u0434\u0438\u0446\u0438\u043d\u0441\u043a\u043e\u0439 \u043e\u0440\u0433\u0430\u043d\u0438\u0437\u0430\u0446\u0438\u0438 \u0441 \u0446\u0435\u043b\u044c\u044e \u043e\u0431\u044f\u0437\u0430\u0442\u0435\u043b\u044c\u043d\u043e\u0433\u043e \u0432\u044b\u043f\u043e\u043b\u043d\u0435\u043d\u0438\u044f \u0432 \u0434\u0430\u043d\u043d\u043e\u0439 \u043c\u0435\u0434\u0438\u0446\u0438\u043d\u0441\u043a\u043e\u0439 \u043e\u0440\u0433\u0430\u043d\u0438\u0437\u0430\u0446\u0438\u0438.»]],[[«show_fields»,»field80″]],»and»],[[[«field28″,»contains»,»10 \u044d\u0442\u0430\u043f. \u041c\u043e\u043d\u0438\u0442\u043e\u0440\u0438\u043d\u0433 \u043f\u0440\u043e\u0442\u043e\u043a\u043e\u043b\u043e\u0432 \u043b\u0435\u0447\u0435\u043d\u0438\u044f.»]],[[«show_fields»,»field78″]],»and»],[[[«field71″,»contains»,»\u041d\u0435\u0442″]],[[«show_fields»,»field28″]],»and»],[[[«field17″,»contains»,»\u041d\u0435\u043e\u0431\u0445\u043e\u0434\u0438\u043c (\u0434\u0440\u0443\u0433\u043e\u0435)»]],[[«show_fields»,»field83″]],»and»],[[[«field18″,»contains»,»\u041f\u043e\u043b\u0435\u0437\u0435\u043d (\u0434\u0440\u0443\u0433\u043e\u0435)»]],[[«show_fields»,»field82″]],»and»]]

Исследование слуха методом КСВП / Диагностика слуха / Слух

© Юрий Соколов, PhD (Физиология), Елена Соколова, PhD (Отоларингология)

Регистрация коротколатентных слуховых вызванных потенциалов (КСВП) является одним из методов объективной аудиометрии, разновидностью электрофизиологических методов диагностики слуха.

КСВП — ценный метод топической диагностики слуха, то есть выявления места поражения слуховой системы у детей и взрослых, и единственным надежным объективным методом оценки снижения слуха у новорожденных и младенцев, а часто и у детей младшего возраста.

СОДЕРЖАНИЕ

Краткое описание метода

Коротколатентные слуховые вызванные потенциалы, как и другие слуховые вызванные потенциалы – это биоэлектрические потенциалы, возникающие в разных структурах слуховой системы, преимущественно стволе мозга, в ответ на звуковой стимул и регистрируемые с поверхности головы.

Метод КСВП совершенно безболезнен и безвреден для пациента, но для его успешного проведения необходимо глубокое понимание, знания, навыки и опыт специалиста в проведении и интерпретации полученных результатов. Нужна также высококачественная специальная аппаратура. Все эти составляющие для успешного обследования методом КСВП у детей и взрослых есть в Медицинском центре АВРОРА™.

На Фото 1 показано как СВП регистрируют у младенца.

Фото 1. Коротколатентные слуховые вызванные потенциалы (КСВП) регистрируют с поверхности кожи, что совершенно безболезненно и безвредно для пациента. КСВП имеют очень высокую диагностическую ценность. Фото с сайта www.interacoustics.com

Подробное описание метода

Определение и основные виды слуховых вызванных потенциалов

Слуховые вызванные потенциалы (СВП) – это колебания электрического напряжения (потенциала), возникающие в слуховых восходящих путях в ответ на звуковые стимулы, начиная от волосковых клеток улитки внутреннего уха и заканчивая в слуховой зоне коры головного мозга. Эти электрические колебания в экспериментальных условиях можгут быть зарегистрированы непосредственно с нейронов (нервных клеток), но в клинической практике СВП регистрируют с поверхности кожи.

СВП возникают почти мгновенно после начала звукового стимула и продолжаются примерно одну секунду или 1000 миллисекунд (одна миллисекунда – тысячная секунды) по мере прохождения возбуждения от волосковых клеток до слуховой зоны коры головного мозга. СВП характеризуются латентностью и амплитудой.

Латентность СВП – это время их возникновения относительно момента подачи звукового стимула, измеряемая в миллисекундах (мс). Одна миллисекунда – тысячная доля секунды. Она зависит от места происхождения (генерации) потенциала – чем выше уровень в слуховой системе, тем длиннее латентность. Ранние СВП происходят из улитки внутреннего уха, слухового (восьмого) нерва и ствола головного мозга, средние и поздние – из подкорковых структур и слуховой коры головного мозга.

Амплитуда СВП – это величина отклонения электрического напряжения (потенциала) между измеряющими (активными) электродами относительно нейтрального электрода. Она измеряется в микровольтах (мкВ). Один микровольт – миллионная доля вольта. Амплитуда СВП зависит от места их происхождения – чем выше уровень генерации, тем больше амплитуда СВП, что связано с возрастанием количества нейронов на разных уровнях слуховой системы.

Латентности и амплитуда СВП существенно зависят от силы (уровня) звукового стимула: чем сильнее стимул, тем короче латентность и выше амплитуда СВП.

Ранние СВП появляются с самой короткой латентностью до 10-30 мс. Поэтому они получили название коротколатентных СВП (КСВП). Они почти полностью формируются во внутриутробном развитии плода, а потому аналогичны по форме для всех возрастных групп, включая новорожденных (хотя и имеют некоторые возрастные различия). Ранние СВП регистрируются независимо от сна и бодрствования, слухового опыта, внимания к звуковому стимулу, а также имеют очень небольшие межиндивидуальные отличия (между разными людьми). Это определяет их высокую стабильность и надежность применения в клинической практике.

Поздние СВП имеют длинную латентность и получили также название средне- и длиннолатентных СВП. Они не полностью формируются к моменту рождения и существенно изменяются (созревают) по мере развития слухового анализатора, регистрируются только в состоянии бодрствования, но не регистрируются во сне. Поздние СВП сильно зависят от возраста, слухового опыта, внимания испытуемого к звуковому стимулу, существенно отличаются у разных людей. Поэтому, несмотря на потенциально большую ценность, они пока применяются только в научных исследованиях и не получили широкого клинического применения в медицинской сурдологической (аудиологической) практике.

На Рисунке 1 показаны типичные волны СВП у взрослого человека.

Рисунок 1. Расположение электродов: мастоид – вертекс – висок (нейтральный). Усреднение 1000 ответов. Адаптировано Ю. Соколовым из источника: Jon Shallop (1983). Electric Response Audiometry: The Morphology of Normal Responses.

Сигналы СВП очень слабые, многократно меньше фоновой электрической активности, исходящей от мозга (электроэнцефалограмма, ЭЭГ) и мышц (электромиограмма, ЭМГ) обследуемого, а также окружающих электромагнитных полей (ЭМП) и собственного электрического шума регистрирующего прибора. Поэтому для обнаружения СВП требуется накопление многих сотен и даже тысяч ответов на одинаковый звуковой стимул с помощью специального прибора – анализатора СВП.

Анализатор СВП – медицинский прибор, который генерирует и подает обследуемому калиброванные звуковые стимулы, снимает потенциалы с электродов, приложенных к коже головы, накапливает и усредняет электрофизиологические ответы на звуковые стимулы. По мере усреднения ответов случайные шумы снижаются, а СВП выделяются на фоне шума.

Типы, характеристики и клиническое применение СВП суммировано в Таблице 1.

Таблица 1. Типы, характеристики и клиническое применение слуховых вызванных потенциалов (СВП).

Коротколатентные слуховые вызванные потенциалы (КСВП)

Коротколатентные слуховые вызванные потенциалы (КСВП) получили самое широкое применение в клинической практике. КСВП являются результатом электрофизиологической активности внутренних волосковых клеток улитки внутреннего уха, слухового нерва и ствола головного мозга в ответ на звуковой стимул. Длительность (латентность) КСВП самая короткая из всех СВП – в пределах от 10 миллисекунд у взрослых до 20-30 миллисекунд у новорожденных.

Диагностическая ценность КСВП заключается в том, что их генераторы (источники) очень хорошо изучены и определены. КСВП практически не зависят от состояния обследуемого и регистрируются одинаково успешно при бодрствовании и во время сна. Они не зависят от внимания обследуемого, имеют очень высокую повторяемость и воспроизводимость. Нормативные данные латентности волн хорошо определены во всех возрастных группах – начиная с новорожденных. Важно также, что время обследования КСВП относительно непродолжительно – в пределах одного-двух часов, что вполне укладывается в один-два приема врача.

КСВП хорошо регистрируют в ответ на действие коротких звуковых раздражителей – коротких тональных посылок и широкополосных щелчков.

Одной из сложностей регистрации КВСП является очень малая амплитуда – самая большая их волна имеет амплитуду всего 0,1 – 0,5 мкВ (микровольт), то есть менее половины миллионной доли вольта.

КСВП используется для диагностики слуховых нарушений как детей, так и взрослых, но особое значение они имеют у детей, особенно доречевого возраста.

В диагностике слуха детей КСВП применяется для таких целей:

- Скрининг слуха новорожденных и детей раннего возраста.

- Оценка порогов слышимости широкополосного шума и тонов аудиометрических частот.

- Установление показаний к слухопротезированию и кохлеарной имплантации.

- Диагностика периферических и центральных нарушений органа слуха.

- Диагностика слуховой нейропатии.

- Расчет требуемых электроакустических параметров слуховых аппаратов при слухопротезировании.

В диагностике слуха взрослых КСВП используется для целей:

- Диагностика невральных, ретрокохлеарных нарушений, в частности опухоли слухового нерва (акустической невриномы).

- Диагностика ретрокохлеарных нарушений слухового анализатора.

- Врачебно-трудовая экспертиза слуховых расстройств, вызванных производственным шумом.

- Объективная оценка порогов слышимости.

- Выявление симулянтов (прикидывающихся слабослышащими при нормальном слухе) и агравантов (показывающим более сильное снижение слуха, чем на самом деле).

КСВП регистрируют с поверхности кожи, как правило двумя активными электродами, один из которых расположен на мочке ушной раковины, а другой в верхней части лба, и одни нейтральным электродом, расположение которого не имеет значения, но для удобства его как правило располагают на лбу.

Чтобы провести качественное, диагностически-значимое исследование слуха по КСВП, необходим очень квалифицированный специалист, надежное оборудование, знать и соблюдать правила и методики обследования.

Следующие подразделы предназначены для тех, кто хочет более подробно узнать о диагностике слуха методом регистрации КСВП.

Прибор для регистрации КСВП – Анализатор СВП

Современные компьютерные приборы для регистрации КСВП – очень сложные устройства, с помощь которых происходит генерация звуковых стимулов, выделение и усиление КСВП, подавление и ослабление физиологических и внешних электромагнитных шумов, обработка, анализ и сохранение результатов.

На Фото 2 показан Анализатор КСВП Vivosonic Integrity™.

Фото 2. Анализатор КВСП Vivosonic Integrity™. (Фото – компании Вивосоник, Канада).

Принцип регистрации КСВП заключается в следующем. При регистрации КСВП на электродах появляются не только сами КСВП, но и разнообразные виды электрических потенциалов, вызванных работой мозга, мышечной активностью и т.п. Амплитуда этих потенциалов превышает амплитуду КСВП в сотни и тысячи раз. Чтобы выделить КСВП на фоне этих шумов, нужно устранить или ослабить фоновый электрофизиологический и электромагнитный шум до амплитуды, меньшей чем амплитуда КСВП.

Ослабление шума основано на том, что шум носит случайный характер, тогда как КСВП в точности повторяется после каждого предъявления звукового сигнала. Во время обследования в ухо многократно подаются одинаковые стимулы; за каждым стимулом следует регистрация периода электрической активности, начинающегося одновременно с подачей звукового стимула и продолжающегося в течение 15 — 25 миллисекунд после его прекращения. Все зарегистрированные периоды активности суммируются, а затем усредняются компьютерным процессором.

Поскольку шум носит случайный характер, то он постепенно усредняется, а его усредненная амплитуда снижается. При усреднении достаточно большого количества ответов амплитуда шума стремится к нулю. С этой целью при регистрации КСВП предъявляют несколько тысяч стимулов и усредняют несколько тысяч соответствующих ответов. По мере уменьшения амплитуды шума КСВП становятся заметными.

Большинство современных анализаторов КСВП позволяют получить достоверные результаты в ответ на сильные широкополосные щелчки (порядка 70-80 дБ и выше) как при нормальном слухе, так и при снижением слуха до 80 – 85 дБ ПС. Но по мере снижения силы стимула и приближения ее к пороговой (10-20 дБ), регистрация КСВП становится очень трудной, особенно если обследуемый не спит и подвижен и еще более это трудно в ответ на тональные стимулы. Это под силу только самым совершенным анализаторам КСВП, в частности таким, которыми оснащен Медицинский центр АВРОРА™.

Звуковые стимулы для регистрации КСВП

Звуковые стимулы для регистрации КСВП – очень короткие звуковые сигналы. Обычно используют щелчки и короткие тональные посылки. Щелчок, используемый в диагностических КСВП – широкополосный («шумовой») сигнал, создаваемый электрическим импульсом длительностью 100 микросекунд (одна десятитысячная доля секунды). Для оценки порогов слышимости на аудиометрических частотах 500-4000 Гц применяют короткие тональные посылки частотой 500, 1000, 2000 и 4000 Гц с несколькими периодами тональных колебаний с особой формой огибающей (нарастания и ослабления) этих колебаний.

Стимулы подают в обследуемое ухо с помощью воздушных (головных или внутриушных) или костных телефонов.

Важным параметром стимулов КСВП является их полярность. Полярность звукового стимула зависит от направления смещения диафрагмы телефона. Различают полярность разрежения и полярность сгущения. При разрежении диафрагма движется в противоположном от уха направлении, создавая отрицательное звуковое давление в слуховом проходе. При сгущении диафрагма движется в сторону уха, создавая положительное давление в слуховом проходе. Морфология КСВП ответов, записанных в ответ на стимулы разрежения и стимулы сгущения, слегка различается из-за особенностей движения основной мембраны улитки внутреннего уха и, как следствие, различий генерируемых электрических потенциалов.

Уровень (сила) стимулов КСВП измеряется в децибелах и калибруется в децибелах по межпиковой амплитуде колебания короткого стимула относительно межпиковой амплитуды колебания тона 1000 Гц, зарегистрированного с помощью осциллографа. Такая калибровка стимула называется эквивалентной, единицей измерения стимула КСВП называется пик-эквивалентным уровнем звукового давления (пэ УЗД), а его уровень измеряется в децибелах пик-эквивалентного уровня звукового давления (дБ пэ УЗД). В большинстве анализаторов КСВП она может варьировать в пределах от 0 до 100 дБ пэ УЗД. Калибровка стимулов КСВП довольно сложна. Для ее выполнения нужна специальная подготовка специалиста и аппаратура.

Другой важный параметр стимулов КВСП – частота их следования, которая как правило составляет 20-40 в секунду. Так как для выделения ответа из шума нужно порядка 2000 ответов, то каждый КСВП в ответ на один стимул можно получить не быстрее, чем за 50-100 секунд или примерно 1-1,5 минуты. Со снижением уровня стимула и приближением его к порогу слышимости необходимо большее количество накопленных ответов на каждом уровне стимула – до 4000-5000, а продолжительность накопления возрастает до 3-5 минут. Это и определяет общее время обследования в зависимости от цели обследования.

Наконец, для коротких тональных стимулов очень важным является форма огибающей звуковых колебаний (нарастания, плато и спадания колебаний), от которой зависит амплитуда ответа КСВП на тональные стимулы.

Компоненты КСВП

Классический ответ КСВП представляет собой комплекс волн (пиков и впадин), появляющихся в течение 15 миллисекунд после звукового стимула в ответ на стимуляцию щелчком уровнем звукового давления 60 дБ нПС и выше. При анализе КСВП ответа различают 7 основных пиков КСВП, которые принято обозначать римскими цифрами. Для диагностики слуха имеют значение первые пять пиков ответа КСВП.

Типичные волны КСВП, зарегистрированные авторами этой статьи у нормально слышащего, представлены на Рисунке 3.

Рисунок 3. КСВП нормально слышащего человека, зарегистрированные на широкополосный щелчок уровнем стимуляции 80 дБ пэУЗД (обведены желтым кругом). Римскими цифрами обозначены пики КСВП. В таблице под графиком волн КСВП указаны латентности пиков волн. Регистрация проводилась авторами с помощью прибора Vivosonic Integrirty™ (Канада).

Пик V КСВП – самый высокоамплитудный и с характерной впадиной волны КСВП, следующей за ним. Эта характерная впадина помогает идентифицировать пик V и обозначается как отрицательный пик V’. Особенностью пика V является то, что он регистрируется первым из всех пиков КСВП при низких пороговых уровнях стимуляции, в то время, как остальные пики КСВП регистрируются только при надпороговых уровнях стимуляции. При определении порогов КСВП для оценки степени снижения слуха ориентируется именно на порог обнаружения пика V.

Исследованиями показано, что пики I и II генерируется электрофизиологической активностью слухового нерва. Пики III, IV и V генерируются на уровне ствола головного мозга. Именно это обусловливает ценность КСВП для топической диагностики, в частности для диагностики невриномы слухового нерва.

Подготовка к обследованию методом КСВП

Тщательная и правильная подготовка пациента к обследованию является обязательным условием успешного проведения КСВП-теста. Предже всего необходимо уменьшить электирческое сопротивление кожи в местах приложения электродов. Для этого кожу протирают спиртовым раствором и специальной пастой.

Заметим, что анализаторы КСВП старых разработок настолько чувствительны к сопротивлению кожи, что требуют применения наждачной бумаги, что вызывает неприятные ощущения и боль. Такие анализаторы не применяются в Медицинском центре АВРОРА™.

Процедура протирки кожи для установки электрода показана на Фото 3.

Фото 3. Процедура протирки кожи для установки электрода для регистрации КСВП. (Фото компании Интеракустикс, Дания).

Затем на обработанную кожу накладывают липкие электроды, которые с помощью шибких тонких проводков соединяют с предусилителем анализатора КСВП (Фото 4).

Фото 4. Наложение электрода для регистрации КСВП у младенца (фото компании Интеракустикс, Дания).

Для подачи звуковых стимулов в наружные слуховые проходы вводят мягкие поролоновые аудиометрические вкладыши, соединенные трубчатыми звукопроводами со специальными телефонами ER3-A для проведения КСВП (Фото 5).

Фото 5. Введение аудиометрических ушных вкладышей внутриушного телефона для проведения обследования КСВП у младенца (фото компании Интеракустикс, Дания).

Чтобы уменьшить электрофизиологический шум, исходящий от мышц, во время исследования КСВП пациент должен находиться в спокойном расслабленном состоянии. Детей лучше всего обследовать в состоянии естественного сна.

Клинический анализ КСВП

В клиническом анализе КСВП рассматривают несколько факторов:

- Наличие или отсутствие КСВП.

- Порог возникновения КСВП.

- Морфология волн КСВП.

- Латентность пиков КСВП.

- Межпиковые интервалы.

- Межушная асимметрия латентности пика V.

Рассмотрим эти факторы подробнее.

Наличие или отсутствие КСВП. При проведении скрининга слуха новорожденных и детей младшего возраста методом регистрации КСВП используется стимуляция широкополосным щелчком с фиксированным уровнем, в большинстве программ 30 дБ нПС. При нормальном слухе у ребенка присутствует ответ КСВП в виде V пика. Если слух нарушен – КСВП ответ отсутствует.

Отсутствие КСВП ответа при стимуляции щелчком и тонами уровнем звукового давления 90 дБ нПС может свидетельствовать о тяжелой/глубокой тугоухости или глухоте, грубых нарушениях центральных отделов слухового анализатора.

Наличие ответа используется и для определения порогов КСВП.

Порог КСВП – минимальный уровень звукового стимула, при котором регистрируется КСВП ответ (как правило пик V). Порог КСВП на короткие тональные посылки и широкополосные щелчки является показателем оценки снижения слуха, что особенно важно в комплексной диагностике слуха детей младшего возраста.

Многочисленными исследованиями установлено, что пороги КСВП на короткие тональные посылки частотой 500, 1000, 2000 и 4000 Гц регистрируются при уровне стимула примерно на 5-20 дБ выше аудиометрических порогов слышимости этих частот. Таким образом, по порогам КСВП тональные посылки можно с достаточной точностью оценить пороги слышимости на аудиометрических частотах, которые затем использовать для подбора и настройки (программирования) слухового аппарата.

Для поиска порога КСВП обследование проводят на правом и левом ухе отдельно. Начинают с уровня стимула 60 дБ нПС. Если КСВП присутствует, уровень снижают с шагом 10 дБ до такого уровня, когда он отсутствует. Последний уровень, при котором присутствует КСВП, считают порогом КСВП.

Если КСВП отсутствует при стимуле 60 дБ нПС, уровень повышают до тех пор, пока он не обнаружиться. Минимальный уровень, на котором КСВП регистрируется, считают порогом КСВП. Если КСВП отсутствует на максимальном уровне стимула, считают, что КСВП вообще не регистрируется у пациента.

Как видно из описанной процедуры, пороговое обследование КСВП гораздо более длительное, чем диагностическое (щелчок уровнем 80 дБ пэ УЗД). Оно требует много времени и терпения как специалиста, так и обследуемого. Но это терпение воздается сторицей, так как результаты позволяют подобрать и настроить слуховой аппарат с высокой точностью.

Пример порогового обследования КСВП на аудиометрической частоте 2000 Гц показан на Рисунке 4.

Рисунок 4. Результат регистрации КСВП нормально слышащего обследуемого при стимуляции тональными посылками частотой 2000 Гц правого уха (красный цвет) и левого уха (синий цвет) уровнем звукового давления от 10 до 60 дБ нПС с шагом 10 дБ. Порог КСВП зарегистрирован при стимуляции уровнем звукового давления 10 дБ нПС, о чем свидетельствует наличие пика V. По мере увеличения уровня стимуляции морфология КСВП становиться более четкой, амплитуда пиков увеличивается. Результаты получены с помощью прибора Interacoustics Eclipse EP 25, Дания. Источник: hpp//:www.interacoustics.com.

Морфология волн КСВП подразумевает совокупность признаков, характеризующих волны КСВП: амплитуду пиков, присутствие или отсутствие поздних или ранних пиков, латентность пиков и длительность межпиковых интервалов. Морфология КСВП имеет первостепенное значение для дифференциации периферических и центральных нарушений слухового анализатора. Отсутствие поздних пиков КСВП (III — V) указывает на паталогию слухового анализатора на уровне ствола мозга.

Нарушение на уровне слухового нерва и ствола мозга проявляются удлинением межпиковых интервалов и абсолютных значений латентости пиков. Запаздывание латентности пика I свидетельствует о поражении звукопроводящего аппарата. Для центральных нарушений слухового анализатора может быть также характерен КСВП ответ с низкой амплитудой пиков.

Примеры морфологии волн КСВП приведены на Рисунке 5.

Рисунок 5. Морфология КСВП ответов при различных нарушениях слухового анализатора. Адаптировано Е. Соколовой из источника: Jay W. Hall (2007). New Handbook of Auditory Evoked Responses.

Латентность пиков КСВП – промежуток времени от начала стимула до верхушки пика. Это очень важный диагностический показатель, используется в сурдологической (аудиологической) диагностике невральных и стволомозговых поражений слухового анализатора. При этом измеряется латентность пика III и, особенно, пика V. В процессе клиничекского анализа эти показатели сравниваются с нормативными данными. При невральных и стволомозговых поражениях слухового анализатора прохождение нервных импульсов замедляется, что проявляется увеличением латентности пиков. При этом наиболее важными диагностическими показателями являются латентности пиков III и V.

Межпиковые интервалы. Этот показатель также используется в диагностике ретрокохлеарных нарушений слуха. Определяют интервал между пиками I и III (межпиковый интервал I-III) и между пиками I и V (межпиковый интервал I-V). При клиническом анализе полученные результаты межпиковых интервалов сравнивают с нормативными данными. Удлинение межпиковых интервалов свидетельствует о наличии ретрокохлеарной патологии.

|

Нормативные показатели межпиковых интервалов и межушной асимметрии пика V |

|

|

|

Интервалы латентности, мсек |

|

Межпиковый интервал I-III |

2.65 |

|

Межпиковый интервал I-V |

4.69 |

|

Межушная асимметрия пика V |

0.43 |

Межушная асимметрия латености пика V. Очень важный показатель, используется в аудиологической диагостике патологии слухового нерва опухолевого характера. При этом сравнивают латентность пика V КСВП ответа правого и левого уха. Разница в латентности, превышающая нормативный показатель, свидетельствует об опухолевом процессе слухового нерва на стороне удлиненной латентности пика V (Рисунок 6).

Рисунок 6. КСВП при правосторонней опухоли правого слухового нерва – вестибулярной шванноме. Адаптировано Е. Соколовой из источника: Linda Hood (2007). Clinical applications of the auditory brainstem response

Использования КСВП для скрининга слуха новорожденных и детей раннего возраста

КСВП-скрининг слуха новорожденных и детей раннего возраста является наиболее надежным способом скрининга, поскольку это единственный метод, позволяющий зарегистрировать реакцию периферического (наружного, среднего, внутреннего уха), неврального (слуховой нерв) и стволомозгового отделов слухового анализатора. А как показали многочисленные исследования в США, Канаде, Великобритании и других странах, примерно в 10% случаев врожденного нарушения слуха имеют неавральный характер. Этот показатель еще выше у новорожденных, находящихся в палате интенсивной терапии более пяти дней. При КСВП-скрининге используют стимуляцию щелчком с фиксированным уровнем стимуляции 35 дБ нПС. Если присутствует пик V КСВП, считается что ребенок прошел слуховой скрининг (Рисунок 7). Именно этот метод слухового скрининга новорожденных применяется в Медицинском центре АВРОРА™.

Рисунок 7. Присутствие пика (волны) V КСВП свидетельствует о нормальном слухе (рисунок авторов).

Использование результатов КСВП при слухопротезировании детей

Начальный подбор слухового аппарата (СА) можно проводить на основании определения порогов КСВП на тональные посылки для одной из частот низкочастотного диапазона (0.5 или 1.0 кГц) и высокочастотного (2.0 или 4.0 кГц) диапазона.

Пороговые значения КСВП вводятся в компьютерную программу Genie (Oticon, Дания) для подбора и настройки слуховых аппаратов. Программа автоматически преобразует значения тональных порогов КСВП в ожидаемые пороги слышимости с учетом частотно-специфических факторов коррекции. По этим вычисленным данным Genie автоматически рассчитывает требуемые ребенку электроакустические параметры слухового аппарата – усиление, выходной уровень звукового давления, частотную характеристику.

За дополнительной информацией о диагностике слуха обращайтесь в Медицинский центр АВРОРА©.

|

Запись на прием в Медицинский центр: |

тел. (044) 333 4310 моб. (050) 382-4195 |

|

Запись на прием по SMS: |

моб. (050) 382-4195 |

|

Запись на прием по E-mail: |

|

| Запись на прием через сайт | Записаться на прием |

Расшифровка SMS-трафика GSM | Песочница Харрисона

В этом посте я расскажу, как расшифровать ваши собственные SMS-сообщения 2G GSM путем извлечения ключей шифрования с вашей SIM-карты и обработки данных с помощью gr-gsm.

В предыдущем посте я рассмотрел, как декодировать и начать анализировать GSM-трафик. Если вы еще этого не читали, я предлагаю вам начать с этого. Я предполагаю, что к этому моменту у вас уже настроена среда.

Перед тем, как сделать снимок, полезно немного узнать о том, как работает шифрование GSM.Следует знать два важных ключа:

- Ki (Абонентский ключ) — По сути, это «главный ключ», который хранится на вашей SIM-карте и никогда не уходит. Ключ устанавливается при изготовлении SIM-карты и не меняется.

- Kc (ключ шифрования) — ключ, используемый для шифрования трафика в эфире. Kc является производной Ki и вращается через равные промежутки времени.

Перед вызовом или отправкой текстового сообщения мобильная сеть отправляет на телефон сообщение с запросом аутентификации.Внутри этого сообщения находится 16-байтовое случайное значение (RAND). RAND отправляется на SIM-карту и объединяется с Ki для получения Kc. Затем SIM-карта предоставляет модему Kc, чтобы сеанс можно было зашифровать.

Важно помнить, что Kc будет менять перед при каждом звонке или текстовом сообщении. Итак, если мы хотим расшифровать наш трафик, нам нужно получить ключ после того, как произошел конкретный сеанс.

У вас есть два способа снять Kc с SIM-карты.Либо подключившись к модему, либо поговорив с SIM-картой напрямую с помощью устройства чтения карт. Оба метода работают, но я считаю, что использование кардридера менее сложно.

Процесс получения доступа к модему во многом зависит от того, какой у вас телефон. Вам нужно найти последовательный интерфейс модема и отправить ему необработанные AT-команды. Иногда последовательный интерфейс предоставляется через USB, или, если у вас есть root-доступ, вы можете найти его в каталоге / dev / . Если у вас есть доступ к модему, мне повезло со следующей AT-командой: AT + CRSM = 176,20256,0,0,9 .

Если вы используете устройство для чтения карт, такие инструменты, как Cardpeek или SIMspy II, могут помочь вам прочитать Kc с SIM-карты.

HID OMNIKEY 6121 и некоторые адаптеры

Использовать Cardpeek довольно просто. После выполнения захвата вставьте SIM-карту в считыватель, подключите считыватель к компьютеру и выберите Analyzer> GSM SIM .

Последний байт ( 03 на снимке экрана) является порядковым номером и не является частью ключа.

Как обсуждалось в предыдущем посте, первым шагом к декодированию трафика является выяснение того, по какому каналу происходит обмен данными. Телефон и базовая станция (BTS) принимают это решение по каналу BCCH.

Вот что происходит, когда вы что-то получаете:

- BTS отправляет запрос на поисковый вызов на телефон

- Телефон отправляет запрос канала на BTS

- BTS отправляет Немедленное назначение на телефон

- Связь продолжается по выделенному каналу

(пропускаете первый шаг при отправке)

Для этого теста мы собираем только нисходящий трафик от BTS.Из-за этого мы видим только одну сторону процедуры назначения, и невозможно определить, какие сообщения немедленного назначения являются нашими собственными. Однако, если у вас будет короткое время захвата, это легко вычислить. Обычно в течение ограниченного периода времени рассылается не так много различных конфигураций каналов.

Используйте этот фильтр отображения для отображения соответствующих сообщений о немедленном назначении: gsm_a.rr.dedicated_mode_or_tbf == 0

Ниже Описание канала обратите внимание на:

- Временной интервал

- Прыгающий канал

- MAIO

- HSN

Я предполагаю, что вы уже читали раздел об удалении скачков в предыдущем посте.Однако ключевым отличием здесь является то, что мы экспортируем необработанные пакеты в файл после их переключения в GRC. Экспорт пакетов позволяет упростить задачу и использовать для дешифрования утилиту grgsm_decode .

Отмена переключения трафика и экспорт пакетов

Вам необходимо настроить блоки в соответствии с данными из пакета Immediate Assignment, а также с некоторыми другими параметрами, описанными в предыдущем посте. Вы можете скачать мой пример пакетов GRC здесь.

После выполнения потокового графа у вас должен быть пакетный файл для использования с grgsm_decode :

grgsm_decode -b / tmp / bursts -t 1 -m SDCCH8

Если вы видите сообщение Ciphering Mode Command , значит, трафик успешно отключен.

На этом этапе расшифровать трафик очень просто. Все, что вам нужно сделать, это добавить флаг -e с режимом из сообщения Cipher Mode Command и флаг -k с ключом Kc с SIM-карты.

grgsm_decode -b / tmp / bursts -t 1 -m SDCCH8 -e 3 -k AB8CE2B5B7F7477B

Расшифрованное SMS

GSM трафика и шифрование: A5 / 1 Stream Cipher

Рэй Фельч //

Заявление об ограничении ответственности : Обязательно используйте сумку Фарадея или клетку перед передачей сотовых данных, чтобы случайно не нарушить какие-либо законы, незаконно передавая данные на регулируемых частотах. Кроме того, перехват и дешифрование чужих данных является незаконным, поэтому будьте осторожны при исследовании своего телефонного трафика.

Полезная терминология :

Связанные с мобильным телефоном :

- Мобильная станция MS (телефон)

- Модуль идентификации абонента SIM (сим-карта)

- Международная идентификация мобильного абонента IMSI (идентификатор абонента)

- TMSI временный IMSI (помогает с конфиденциальностью путем обфускации ISMI)

- Ki 128-битный уникальный абонент ключ (в паре с IMSI)

Связанные с башней :

- Базовая приемопередающая станция BTS (содержит оборудование для передачи и приема радиосигналов, антенны и оборудование для шифрования и дешифрования связи с контроллером базовой станции (BSC))

- Контроллер базовой станции BSC (обрабатывает распределение радиоканалов, принимает измерения с мобильных телефонов и контролирует передачу обслуживания от BTS к BTS)

Связанные с базовой сетью :

- Сетевая подсистема NSS, отвечающая за маршрутизацию вызовов через BSC и BTC

- Центр коммутации мобильной связи MSC (коммутация сети)

- Регистр местоположения посетителей VLR (база данных мобильных станций, которые перемещались по области)

- Домашнее местоположение HLR реестр (основная база данных постоянной информации о подписчиках)

- Центр аутентификации AuC

Переменные :

- RAND 128-битное случайное число (отправлено в MS с помощью AuC для облегчения запроса аутентификации MS)

- Запрос SRES отправлен в MS (сгенерирован с использованием алгоритма RAND + Ki + A3)

- Уникально сгенерированный ключ KC (сгенерирован с использованием RAND + Ki + A8 алгоритм)

— примечание: данные зашифрованы с использованием алгоритма KC + A5 / 1

Предварительная информация :

Прежде чем приступить к процессу шифрования, может быть полезно знать, что, хотя существует три разных алгоритма (A3, A8 и A5 / 1), мы можем значительно упростить общий процесс, заявив заранее следующее:

- Алгоритм A3 ( аутентификация ) используется «только» для облегчения проверки подлинности того, что мобильная станция (MS) имеет разрешение находиться в сети.

- После аутентификации A8 (ключ шифрования , генерирующий ), алгоритм используется «только» для создания уникального ключа (KC), который в конечном итоге будет использоваться (MS и Сетью) для шифрования / дешифрования данных с использованием алгоритм шифрования потока A5 / 1 «на лету».

- Алгоритм A3, алгоритм A8, IMSI и Ki существуют на SIM-карте MS (телефон), а алгоритм шифрования потока A5 / 1 существует в аппаратном обеспечении MS (телефона).

- Кроме того, домашняя сеть (HLR, VLR, MSC, AuC) имеет доступ к той же информации через свои базы данных.

Стандартный процесс :

Схема 01Процесс: (см. Диаграмму 01)

- Мобильная станция (MS) запрашивает доступ к сети, MS отправляет свой IMSI в сетевую подсистему (NSS) через BSC / BTS.

- IMSI, отправленный MS, пересылается на MSC в сети, и MSC передает этот IMSI на HLR и запрашивает аутентификацию.

- HLR проверяет свою базу данных, чтобы убедиться, что IMSI принадлежит сети.

- Если это действительно так, HLR пересылает запрос аутентификации и IMSI в центр аутентификации (AuC).

- AuC получит доступ к своей базе данных для поиска Ki, который связан с данным IMSI.

- Auc сгенерирует 128-битное случайное число (RAND).

- RAND и Ki будут переданы в алгоритм A3 (аутентификация), создавая 32-битный SRES (подписанный ответ) для метода запрос-ответ.

- RAND передается (через BSC / BTS) на мобильную станцию (MS).

- RAND, полученный MS, вместе с SIM-картой-Ki передаются в алгоритм SIM-карты-A3 (аутентификация), генерируя ответ SRES телефона.

- Ответ SRES телефона передается (через BSC / BTS) обратно на AuC в сети.

- AuC сравнивает отправленный SRES с полученным SRES на соответствие. Если они совпадают, то аутентификация прошла успешно. Абонент (MS) подключается к сети.

- RAND вместе с SIM-картой-Ki передаются в алгоритм SIM-карты-A8 (ключ шифрования) для создания ключа шифрования (KC).

- Сгенерированный KC используется с алгоритмом A5 (потоковое шифрование) для шифрования или дешифрования данных.

- Алгоритм A5 хранится в аппаратном обеспечении телефона и отвечает за шифрование и дешифрование данных на лету.

Уровни безопасности:

Алгоритмы :

Обфускация IMSI :

Когда абонент впервые присоединяется к сети, Центр аутентификации (AuC) назначает TMSI (временный IMSI), который будет использоваться вместо IMSI абонента в дальнейшем.Я говорю «временный», но на самом деле TMSI хранится (вместе с IMSI) в VLR (регистре местоположения посетителей).

Когда телефон выключен, телефон сохраняет TMSI на своей SIM-карте, обеспечивая его доступность при повторном включении.

Каждое новое обновление (роуминг, передача обслуживания и т. Д.) Приводит к созданию нового TMSI. TMSI используется вместо IMSI для защиты личности подписчика.

Образец скриншотов пакета:

Запрос на обновление местоположения (TMSI еще не установлен)

Запрос аутентификации

Поддерживаемый алгоритм TMSI / A5 / 1

Сводка

В этой статье описаны некоторые из моих последующих исследований в отношении анализа пакетов трафика GSM, которые я перехватил с помощью Software Defined Radio.Моя попытка заключалась в том, чтобы лучше понять протоколы и процедуры мобильной сети GSM, уделяя особое внимание применяемым алгоритмам аутентификации и шифрования.

На мой взгляд, существует огромная потребность в изучении этого относительно нетронутого вектора атаки, особенно по мере того, как мы движемся к внедрению технологий 5G. Алгоритм потокового шифрования A5 / 1 все еще используется сегодня во многих сетях GSM, ранее использовался для использования, и есть довольно много сетей, которые даже не реализуют шифрование в своих протоколах (данные SMS полностью открыты).

Эти уязвимости потенциально могут сделать наши частные SMS-сообщения, личные данные и даже наши местоположения GPS для общественности, если их оставить без присмотра. Требуются дополнительные исследования в этой области, чтобы гарантировать безопасность нашей конфиденциальности. С точки зрения InfoSec областями, вызывающими озабоченность, могут быть атаки MiTM, нарушения сети и т. Д. Игровое поле широко открыто.

Артикул:

https://www.sans.org/reading-room/whitepapers/telephone/gsm-standard-an-overview-security-317

https: // en.wikipedia.org/wiki/GSM

https://payatu.com/blog_28 по https://payatu.com/blogger_by%20Rashid%20Feroze

Присоединяйтесь к списку рассылки блогов BHIS — получайте уведомления, когда мы публикуем новые блоги, веб-трансляции и подкасты.

Связанные Роб Джонсон ([email protected])Михаил Рубнич ([email protected])

Это бесплатная программная реализация алгоритма шифрования HDCP.Мы выпускаем этот код в надежде, что он может быть полезен другим люди, исследующие или внедряющие протокол HDCP.

СКАЧАТЬ: hdcp-0.5.txz,

hdcp-0.5.tar.bz2,

hdcp-0.5.tgz

COMPILE: make

TEST: ./hdcp -t

(Если в выводе есть какой-либо символ «!», значит, произошла ошибка)

ЭТАЛОН: ./hdcp -S

Шифр HDCP разработан, чтобы быть эффективным при реализации в аппаратное обеспечение, но оно ужасно неэффективно в программном обеспечении, в первую очередь потому что он широко использует битовые операции.Наша реализация использует нарезку битов для достижения высоких скоростей за счет использования битового уровня параллелизм. Мы создали несколько подпрограмм высокого уровня, чтобы сделать его как как можно проще реализовать HDCP, как показано в следующем примере.

Учитывая Km, REPEATER и An из начальных сообщений подтверждения HDCP, все, что нужно сделать дешифратору, это:

#define NFRAMES (64) / * NFRAMES должны бытьПоскольку наша реализация разбита по битам, она может генерировать вывод для до 64 кадров видео параллельно.Это намного быстрее, чем реализация без разбиения по битам, которая генерирует 1 кадр потокового шифра вывод за один раз, но имеет недостаток, заключающийся в том, что требуется много плунжера чтобы сохранить выходные данные для будущих кадров.

Основной шифровальный код находится в hdcp_cipher. [Ch]. Пример программы У hdcp.c есть две интересные функции:

- print_test_vectors () генерирует и печатает тестовые векторы из HDCP 1.4, Таблицы А-3 и А-4. Очевидно, все они проходят.

- measure_hdcp_stream_speed () измеряет производительность для генерации потока зашифрованный вывод и предоставляет пример использования библиотеки.

Некоторые тесты на кадрах 640×480 (с использованием только одного ядра):

| ЦП | кадров / сек |

|---|---|

| Процессор Intel (R) Xeon (R) 5140 @ 2,33 ГГц | 181 |

| Intel (R) Core (TM) 2 Duo CPU P9600 @ 2,53 ГГц | 76 |

История изменений

- 0,5