Мошенники представляются сотрудниками сбербанка: Секреты мошенника, который представляется сотрудником «Сбера»

Сбербанк рассказал о новых схемах телефонных мошенников

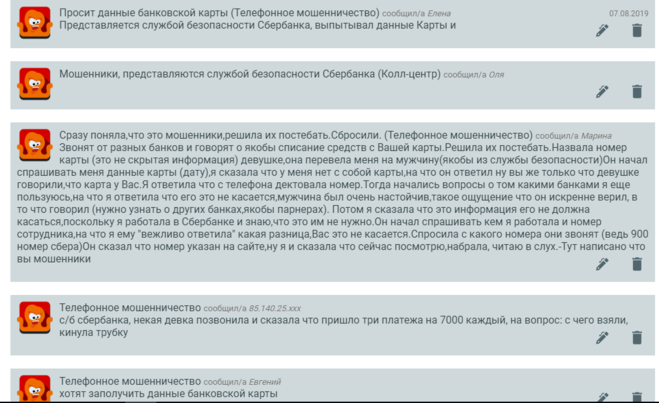

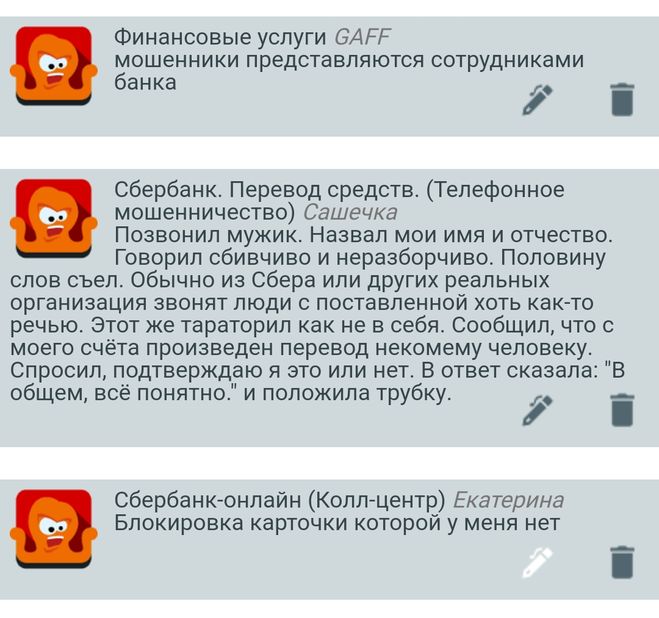

Сбербанк телефонное мошенничество

Сбербанк рассказал о новых схемах телефонных мошенников

Alexander Antipov

Сбербанк телефонное мошенничество

Зачастую это маскировка под предложения от работодателей, но популярен также вариант с представителями правоохранительных органов.

Мошенники продолжают активно использовать для обмана россиян схемы «найма на работу» и «звонков от правоохранительных органов», при этом новые схемы в основном сосредотачиваются вокруг новостной повестки, заявил зампред правления Сбербанка Станислав Кузнецов.

Представитель Сбера отметил, что в процессе «лженайма» мошенники просят жертв предоставить им документы с персональной и платежной информацией, долго общаются и даже могут прислать псевдоприказ о приеме на работу.

Также остается популярной схема с представителями правоохранительных органов, рассказал Кузнецов. Злоумышленники представляются следователями, сотрудниками других силовых ведомств — МВД, ФСБ, прокуратуры. Мошенники изучают новостные сводки, которые затем активно используют при общении со своими жертвами.

«Сейчас активность телефонных мошенников на 60-70% восстанавливается. К сожалению, наш прогноз, что телефонное мошенничество постепенно в нашей стране будет расти», – добавил Кузнецов.

Защитите свою цифровую жизнь — подписывайтесь на наш канал и узнавайте, как выжить в цифровом кошмаре!

Поделиться новостью:

Новости по теме

Ряд российских интернет-магазинов начали требовать установку отечественного TLS-сертификата

Операторов связи обяжут отчитываться о подменных номерах

Мошенник убедил мужчину оформить кредит и поджечь отделение Сбера

VK, «Яндекс», «Сбер» и «Ростелеком» создадут мобильную операционную систему на базе Android

Национальной комиссии по этике в ИИ просит отрегулировать использование генеративных моделей в образовательных целях

Минцифры предлагает блокировать автообзвон

Сбербанк запустит пилотный проект по быстрому возврату денег клиентам, обманутых мошенниками

Двое телефонных мошенников осуждены за подмену соседей

«Яндекс» предупредил о мошеннических звонках от лица голосового помощника «Алиса»

Подпишитесь на email рассылку

Подпишитесь на получение последних материалов по безопасности от SecurityLab. ru —

новости, статьи, обзоры уязвимостей и мнения аналитиков.

ru —

новости, статьи, обзоры уязвимостей и мнения аналитиков.

Ежедневный выпуск от SecurityLab.Ru

Еженедельный выпуск от SecurityLab.Ru

Нажимая на кнопку, я принимаю условия соглашения.

Как мошенники крадут деньги, представляясь по телефону сотрудниками банка / Информационная безопасность, Законы, Программы, ПО, сайты / iXBT Live

Всем привет! Многие наверняка слышали об этом виде мошенничества, кого-то возможно уже обманули, а кто-то с первых минут догадывался что происходит и клал трубку. Мой преподаватель по защите информации говорил: «чтобы защитить систему, нужно понять каким образом ее можно взломать», так что мне всегда было интересно пройти путь от первых минут разговора до момента, когда до потери средств остаются последние шаги и схема развода становится очевидна. Сегодня разберём самые актуальные методики на данный момент и надеюсь, что данная информация поможет вам вовремя остановиться при возникновении подобных ситуаций.

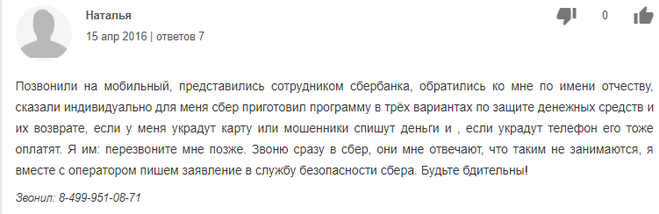

Для начала мошенники находят данные жертвы. Я не буду раскрывать способы добычи данной информации, дабы ни у кого не было соблазна перейти на «темную сторону», но в том же Сбере имя с отчеством и последние цифры карты можно узнать за пару минут, используя только номер телефона жертвы. Номера можно подбирать рандомно, но проще купить оптом в тематических форумах, куда их сливают создатели приложений «посмотри как ты записан в телефоне друга» или хакеры, ворующие базы данных слабозащищенных сайтов.

Ну а дальше звонит человек, представляется сотрудником банка и начинается «игра».

Раньше зачастую достаточно было обратиться по имени и отчеству человека, назвать последние цифры его текущей карты, чтобы он поверил, что с ним действительно общается кто-то из банка. Далее пользователю сообщали, что поступил запрос на перевод средств и если он не совершал данную операцию, срочно нужно ее отменить, назвав нужные сотруднику данные.

Со временем банки начали везде, где только можно, писать о том, что данные карты, а так же коды из смс нельзя никому диктовать, в том числе сотрудникам банка и мошенникам стало сложнее их выпытывать. Но они адаптировались и начали придумывать новые схемы «работы», которые поначалу даже у осторожного человека не вызывают опасения.

Но они адаптировались и начали придумывать новые схемы «работы», которые поначалу даже у осторожного человека не вызывают опасения.

Недавно как раз получил такой звонок

— Мы вам позвонили, потому что была попытка перевода от вашего имени в другом регионе, из которого Вы обычно не совершаете платежи.

(еще могут сказать, что была попытка смены номера в мобильном банке/онлайн кабинете или запрос на крупный кредит)

И даже если человек раньше слышал, что сотрудники банка не звонят для подтверждения перевода, то в данном случае это действительно подозрительная операция и может правда служба безопасности хочет помочь. Далее поступает множество вопросов, большинство из которых безобидны, выделю важные для мошенников:

— Когда последний раз были в банке, на какие суммы покупали и в каких магазинах, какие операции совершали, не теряли ли карту, она перед глазами, совершали ли покупки в онлайн магазинах, на какие суммы были пополнения, либо просто приблизительную сумму на счету для ее страховки, не делились ли данными с третьими лицами, исправно ли приходят СМС сообщения из банка и ещё несколько для отвлечения внимания.

Сообщают, что утечка данных могла произойти во время онлайн покупок, слива базы данных госуслуг(многие же там зарегистрированы) или в банке. Уточнили, нет ли карт других банков и какие суммы на них были(вдруг есть кусочки лакомее).

— Чтобы продолжить «спасать» свои средства, нужно пройти процедуру верификации пользователя по номеру договора или номеру карты. Если человек давно был в банке, номер договора он точно искать не станет, чтобы не терять время и воспользуется картой. «Сотрудник» предупреждает, что он не имеет права получать эту информацию, поэтому переводит клиента в голосовое меню, где после звукового сигнала нужно продиктовать номер карты и срок ее действия. В очередной раз «жертва» может не понять, что ее пытаются обмануть, ведь всё по регламенту, сотрудники ведь «отключаются». Фоновая музыка и голос «робота» максимально похож на оригинальный, но это просто запись и на самом деле данные принимает тот самый оператор. Я давал номер активной карты, т.к. легко проверить ее актуальность.

Я давал номер активной карты, т.к. легко проверить ее актуальность.

Далее переводят на другого специалиста, который просит подтвердить озвученные ранее данные по расходам и количеству средств на счету, спрашивает не возникали ли конфликты с сотрудниками банка. Говорят, что карта была деактивирована злоумышленниками, чтобы пользователь не обнаружил мошеннические действия(попытку перевода с утра) и в этом могут быть замешаны сотрудники банка, поэтому в отделение идти нельзя до решения данной проблемы.

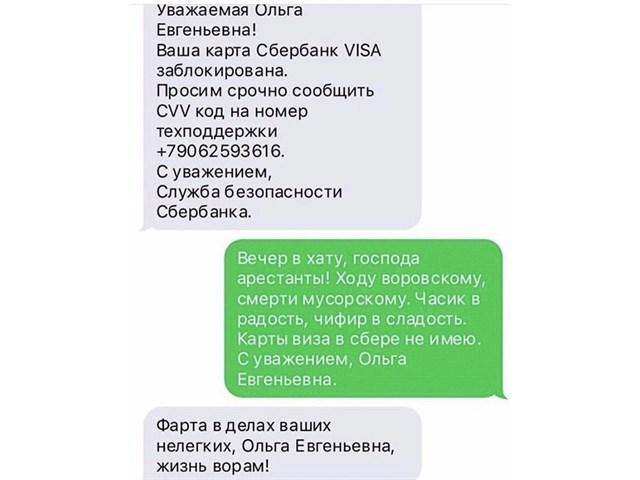

— Чтобы активировать карту и отменить операции, нужен код активации, который указан либо в договоре, либо на задней части пластикового носителя (3-7 цифр). Снова предупреждают, что они не имеют права знать данную информацию, поэтому снова включат «робота», которому после звукового сигнала нужно назвать «код и слово активация«. CVV код конечно придумал, но этот обман раскрывается только в финале.

Пока готовятся несколько вариантов переводов на различные суммы, мошенник продолжает задавать вопросы по возможным вариантом утечки данных, обещает, что уже вот-вот всё исправят, осталось несколько последних шагов.

— Сейчас будем отправлять сообщения из банка с устаревшим сообщением о списаниях, которые вы сегодня не совершали, там будет код, который нельзя никому сообщать, так что нужно убедиться, что рядом никого нет и продиктовать его голосовой системе в формате: «код из смс и слово отмена«, после чего мы сможем аннулировать эти переводы.

Первым же сообщением жертве приходит сообщение о подтверждении перевода, на сумму, максимально близкую к той, что он называл в качестве остатка баланса, т.к. после сообщения об успешном переводе, человек может всё же что-то заподозрить и отказаться подтверждать остальные транзакции. Всё, перевод произведен, оператор кладет трубку и по этому номеру ему уже не получится дозвониться. Сотрудники банка разведут руками, т.к. вы сами подтвердили перевод и вернуть свои сбережения уже вряд ли получится.

Есть еще вариант, который рассчитан на пугливых и доверчивых людей

На этот тип обмана попадал мой знакомый. Начинается всё как и в первом примере(перевод в чужом регионе/смена номера телефона/заявка на выдачу кредита), но если во время наводящих вопросов отвечаете, что недавно посещали отделение, сообщают, что причастны сотрудники банка и будет возбуждено уголовное дело. Просят не идти в отделение, чтобы не спугнуть сотрудника, совершающего махинации и что они сейчас оформят заявление в полицию. В этом случае номер карты не просят, важно только наличие и количество средств на счету, что так же может ввести в заблуждение и отвести подозрение от настоящего мошенника.

Начинается всё как и в первом примере(перевод в чужом регионе/смена номера телефона/заявка на выдачу кредита), но если во время наводящих вопросов отвечаете, что недавно посещали отделение, сообщают, что причастны сотрудники банка и будет возбуждено уголовное дело. Просят не идти в отделение, чтобы не спугнуть сотрудника, совершающего махинации и что они сейчас оформят заявление в полицию. В этом случае номер карты не просят, важно только наличие и количество средств на счету, что так же может ввести в заблуждение и отвести подозрение от настоящего мошенника.

Через минут 10-15 перезванивает другой человек, представляется майором ФСБ, называет свои фамилию, имя, отчество и сообщает, что они возбудили уголовное дело по 159 статье. Сейчас они производят активные действия с сотрудниками из службы безопасности банка для задержания злоумышленников и что эту информацию ни в коем случае нельзя никому разглашать.

Еще через 10 минут перезванивает сотрудник этой самой службы и говорит, что скоро будет задержание, но по вашему счету были множественные попытки перевода денежных средств, так что нужно их срочно перевести на безопасный счет пока мошенника не задержат. Единственное чего я не понял, это зачем они просят сначала снять наличные в одном банкомате, а потом перевести их на указанный номер счета в другом, возможно так сложнее отследить транзакции, ну или боятся, что жертва решит перевести деньги не на их счет, а, например, жене.

Единственное чего я не понял, это зачем они просят сначала снять наличные в одном банкомате, а потом перевести их на указанный номер счета в другом, возможно так сложнее отследить транзакции, ну или боятся, что жертва решит перевести деньги не на их счет, а, например, жене.

Знакомый отказался, сославшись на отсутствие банкоматов поблизости, после чего предложили второй вариант, который включает в себя передачу номера карты со сроком действия и кода сотрудника, выдавшего карту, который находится на обратной стороне(CVV код), т.к. именно этот сотрудник может быть причастен к мошенническим действиям, ну а дальше по первой схеме. Человек уже проговорил по телефону около часа, в банке шайка мошенников, никому верить нельзя, из ФСБ звонят, многие начинают паниковать и делают всё что от них просят не особо задумываясь.

Ну и третий вариант, который тоже довольно популярен у мошенников

Звонит сотрудник банка, сообщает о подозрительном переводе из другого региона, задает классический набор вопросов, потом цепляется за ответ о том, что есть приложение банка, просит подождать для уточнения информации и сообщает, что в приложении авторизованы два устройства, одно на базе Android, второе на iOS.

Переключают на старшего сотрудника(который работает по этой схеме). Снова немного вопросов о том какие приложения качались, не вбивали ли данные в подозрительных сайтах, не было ли передачи третьим лицам и если все ответы отрицательны, значит достаточно всего лишь деактивировать чужое устройство и проверить телефон на уровень угроз. Ни номер карты не спрашивают, ни коды из смс, ещё и напоминают, что их никому-никому нельзя сообщать, тем самым пытаясь вызвать доверие к себе.

Пользователю делать почти ничего не нужно, только скачать приложение техподдержки банка и они сами всё починят. Никаких опасных сайтов, всё качается легально в маркете или аппстор. «Приложение называется „поддержка QC“, такой синенький значок со стрелочками». Думаю кто-то уже понял о чем речь, для остальных обвел красным.

Во время скачивания, установки и запуска, мошенник без остановки расспрашивает о возможных источниках утечки, говорит как важно оперативно всё исправить, иначе злоумышленники деактивируют текущее устройство и начнут снимать деньги со счетов. Всё это для того, чтобы жертва не смогла вникнуть в предназначение данной программы, прочитав описание в маркете, отзывах или поисковике.

Всё это для того, чтобы жертва не смогла вникнуть в предназначение данной программы, прочитав описание в маркете, отзывах или поисковике.

После запуска просят продиктовать айди, дать согласие на поиск уязвимостей и авторизоваться в приложении банка. Ну а дальше мошенники сообщают, что сейчас система автоматически проверит все разделы и аннулирует все попытки переводов. На самом деле конечно же ничего не аннулируется, а деньги просто пересылаются на нужные счета, все делается максимально быстро, чтобы пользователь не успел прочитать всплывающие сообщения.

Я давно не использовал данное ПО, но некоторые аналоги поддерживают блокировку ввода от пользователя и затемнение экрана, чтобы они не мешали сисадмину работать. В этом случае для предотвращения действий останется только разбить телефон, т.к. выключить его через меню или отключиться от сети уже не получится. Так же при желании можно накидать в телефон дополнительных руткитов в виде безобидных на первый взгляд приложений, например, калькулятора и периодически тащить данные, которые вводит владелец, что открывает возможности для будущих атак.

Итоги

В общем, ничего кардинально нового не появилось и всё сводится к тому, что человек сам отдает конфиденциальные данные мошенникам. Изменился лишь подход, злоумышленники сейчас сами делают упор на то, что им называть ничего не нужно, т.к. это небезопасно и запрещено правилами банка. А вот голосовому меню можно доверять, даже если отчётливо слышно, что это запись, при чем иногда не самого лучшего качества.

Вообще, во время первого подобного звонка возникли опасения, что мошенники научились манипулировать биометрическими данными, использование которых так активно продвигают банки, но на все запросы я всегда отвечал отрицательно и такой способ в теории не должен был сработать. Да и если вместо номера продиктовать голосовой системе грубое послание, она обижается и сбрасывает вызов.

Так же нельзя устанавливать приложения, ни из маркета, ни тем более по ссылкам из СМС, которые прислал «сотрудник банка».

Помните, из банка вам могут позвонить только чтобы рассказать о новых продуктах или пригласить в офис для решения каких-то проблем, данные карт для них абсолютно бесполезны, а коды в СМС приходят исключительно для вас.

Ну и напоследок, если у меня нет времени или настроения издеваться над звонящим, просто говорю, что такой перевод совершать не мог, т.к. таких денег(там обычно называют не очень большие суммы) я на своей карте уже с полгода не видел. После чего собеседник обычно терял ко мне всяческий интерес, а количество звонков на время уменьшалось.

Надеюсь данная информация окажется полезной.

Не дайте обмануть себя и не обманывайте других. Всем добра =)

Звонивший мошенник представился сотрудником банка

Назад

опубликовано 16 декабря 2020 г.

Недавно клиенту Союзного государственного банка позвонило физическое лицо, представившееся сотрудником банка. Затем этот вызывающий абонент продолжил просить клиента подтвердить свою информацию. Это не был сотрудник банка, и информация, имеющая большую ценность для этого клиента, была передана самозванцу.

Чтобы лучше защитить наших клиентов, мы хотели бы предоставить вам эту важную информацию о потенциальных мошенниках.

Union State Bank хочет, чтобы наши клиенты знали, что мы никогда не будем звонить нашим клиентам и просить их предоставить нам свою информацию. В случае, когда это может произойти — проверка адреса или телефонных номеров — как клиент, всегда знайте, что вы можете повесить трубку и позвонить по местному номеру, указанному в вашем быстром наборе или в телефонной книге. Наши сотрудники знают, что в такие времена люди должны проявлять повышенную бдительность в отношении своей личной информации и защищать ее любой ценой.

Красные флаги о том, что звонок мошеннический:

- Связались неожиданно

- Поддельные счета, электронные письма, текстовые сообщения или телефонные звонки, которые вы забыли оплатить по счету, и он просрочен.

- Отправить деньги сейчас

- Компании не будут звонить вам и требовать немедленной оплаты по телефону.

- Просьба подтвердить личную информацию

- Правительственные учреждения и банки не будут запрашивать личную информацию по телефону, электронной почте или в текстовом сообщении.

- Правительственные учреждения и банки не будут запрашивать личную информацию по телефону, электронной почте или в текстовом сообщении.

- Держите разговор в секрете

- Любой звонящий, который просит вас сохранить запрос в секрете, должен считаться подозрительным.

- Неотложность запроса

- Не дать жертве время подумать о запросе и его законности.

- Звучит слишком хорошо, чтобы быть правдой

- Не помните, подписались на розыгрыш? Это мошенничество.

- Получил неожиданный чек по почте

- Если вы не уверены, уточните у своего банкира перед внесением депозита.

- Неверный номер для обратного звонка

- Мошенники имеют возможность подделки номера и создают впечатление, что звонят с местного номера. Однако номер, который они вам дадут, будет другим. Всегда перезванивайте на местный номер из телефонной книги.

Как бороться с возможным мошенничеством:

- Можно сказать звонящему «нет»

- Даже если он может проявить силу и попытаться запугать вас.

Они делают это, потому что вы не попадетесь на их аферу. Вешать трубку.

Они делают это, потому что вы не попадетесь на их аферу. Вешать трубку.

- Даже если он может проявить силу и попытаться запугать вас.

- Спросите мнение других

- Включение в ситуацию членов семьи, друзей или доверенного банкира может помочь в обнаружении мошенничества.

- НИКОГДА не торопитесь с решением

- Никогда не принимайте поспешных решений по телефону. Это цель мошенника. Не торопись. Если звонок законный, они не будут возражать, если вы подумаете об этом день или два.

- Частная информация остается конфиденциальной

- Мошенники пытаются украсть вашу личность и получить доступ к вашим банковским счетам и/или открыть кредитные линии на ваше имя. Никогда не давайте информацию, такую как номер социального страхования или банковскую информацию, по телефону тому, кто только что вам звонил.

- Исследования. Исследовать. Исследовать.

- Когда вы разговариваете по телефону, может быть полезно просмотреть название компании и/или имя человека.

- Когда вы разговариваете по телефону, может быть полезно просмотреть название компании и/или имя человека.

- Не звоните по номеру, который они дали

- Всегда находите правильный номер для компании (предположительно, откуда звонит звонящий) в вашем быстром наборе, телефонной книге или в Интернете.

Union State Bank хочет, чтобы их клиенты знали, что мы всегда здесь для них. Сомнительные телефонные звонки, фальшивые письма или электронные сообщения должны вызывать тревогу. Если вам нужна помощь в обнаружении мошенничества или мошеннического чека, не стесняйтесь обратиться к сотруднику банка и обсудить ваши потенциальные проблемы.

Делиться:

Назад Вершина

Мошенники представились службой технической поддержки для взлома сотрудников двух агентств США в прошлом году, заявляют официальные лица

Adobe StockСи-Эн-Эн —

cms.cnn.com/_components/paragraph/instances/paragraph_1D4ECDC3-3951-1427-B6F8-EBCBE631C5A4@published» data-editable=»text» data-component-name=»paragraph»> Киберпреступники взломали сотрудников как минимум двух федеральных гражданских агентств США в прошлом году в рамках «широкомасштабной» кампании мошенничества, направленной на кражу денег с банковских счетов физических лиц, сообщили в среду представители службы кибербезопасности США.

В одном случае неизвестные хакеры представились службой технической поддержки, убедили федерального служащего позвонить им, а затем проинструктировали федерального служащего посетить вредоносный веб-сайт, согласно бюллетеню Агентства кибербезопасности и безопасности инфраструктуры США, Агентства национальной безопасности и угрозы. -центр обмена для государственных и местных органов власти, известный как MS-ISAC.

Цель мошенничества, которое, по-видимому, затронуло как частный сектор, так и государственные учреждения, заключалась в том, чтобы обманом заставить жертв отправить деньги мошенникам. Было неясно, произошло ли это в случае с федеральными служащими.

Эпизоды показывают, как федеральные чиновники, как и другие, могут быть обмануты, чтобы поделиться конфиденциальной финансовой информацией, и что они могут не узнать об этом в течение недель или месяцев после этого. CISA обнаружила эту активность в октябре 2022 года, но, согласно бюллетеню, хакеры рассылали фишинговые электронные письма на личные и государственные учетные записи электронной почты федеральных служащих как минимум с июня.

Об авторе