Подписанная спецификация: 10 . 12 , . 01 , 01 , ( ) 12 . . . 2 . 425 . ?

Базис поставки спецификация \ Акты, образцы, формы, договоры \ КонсультантПлюс

- Главная

- Правовые ресурсы

- Подборки материалов

- Базис поставки спецификация

Подборка наиболее важных документов по запросу Базис поставки спецификация (нормативно–правовые акты, формы, статьи, консультации экспертов и многое другое).

- Инкотермс:

- Cfr условия поставки

- CIP договор

- Базис поставки

- Договор CFR

- Договор CIF

- Ещё…

- Поставка:

- 60 счет

- Акт возврата некачественного товара

- Акт недопоставки

- Акт о выявленных недостатках товара

- Акт о скрытых недостатках

- Ещё…

Зарегистрируйтесь и получите пробный доступ к системе КонсультантПлюс бесплатно на 2 дня

Открыть документ в вашей системе КонсультантПлюс:

Постановление Девятнадцатого арбитражного апелляционного суда от 27. 11.2020 N 19АП-5752/2020 по делу N А08-9595/2019

11.2020 N 19АП-5752/2020 по делу N А08-9595/2019

Требование: О взыскании задолженности по договору купли-продажи, расходов по уплате государственной пошлины.

Решение: Требование удовлетворено.ИП Глава КФХ Боженов Е.Н. указывает на тот факт, что при исполнении условий договора в соответствии со спецификациями N 1, 2, 5, 6, 7, 8 Базис поставки определен сторонами в четырех разных местах, а юридический адрес Истца расположен в многоэтажном жилом доме в центре города, что не позволило ему без согласования места поставки передать товар покупателю, данный факт не подтверждает наличие товара у ответчика, который он обязался поставить истцу, а также ответчик не предоставил доказательств о наличии у него товара, который он был обязан поставить.

Зарегистрируйтесь и получите пробный доступ к системе КонсультантПлюс бесплатно на 2 дня

Открыть документ в вашей системе КонсультантПлюс:

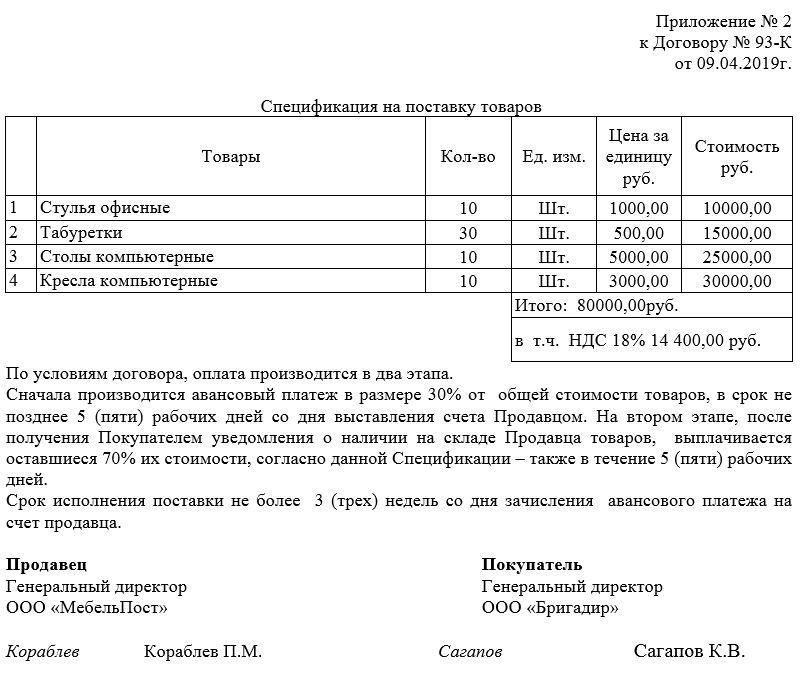

Путеводитель по судебной практике. Купля-продажа. Общие положения»…Как видно из материалов дела, компания (поставщик) и общество заключили договор поставки, по условиям которого поставщик обязуется поставить покупателю товар. Наименование, ассортимент, количество, цена, порядок оплаты, базис поставки и сроки отгрузки товара согласовываются сторонами в спецификациях к договору (пункты 1.1 и 2.1 договора). Поставка осуществляется в целях снабжения объекта заказчика «Межмуниципальный полигон твердых бытовых отходов в Белореченском районе Краснодарского края» (пункт 1.2 договора). Товар поставляется партиями в течение срока действия договора на основании заявки-заказа покупателя и согласованных (подписанных) сторонами спецификаций (пункт 2.2 договора).

Купля-продажа. Общие положения»…Как видно из материалов дела, компания (поставщик) и общество заключили договор поставки, по условиям которого поставщик обязуется поставить покупателю товар. Наименование, ассортимент, количество, цена, порядок оплаты, базис поставки и сроки отгрузки товара согласовываются сторонами в спецификациях к договору (пункты 1.1 и 2.1 договора). Поставка осуществляется в целях снабжения объекта заказчика «Межмуниципальный полигон твердых бытовых отходов в Белореченском районе Краснодарского края» (пункт 1.2 договора). Товар поставляется партиями в течение срока действия договора на основании заявки-заказа покупателя и согласованных (подписанных) сторонами спецификаций (пункт 2.2 договора).

Зарегистрируйтесь и получите пробный доступ к системе КонсультантПлюс бесплатно на 2 дня

Открыть документ в вашей системе КонсультантПлюс:

Путеводитель по судебной практике. Поставка товаровСудебными инстанциями установлено, что подписанный сторонами договор поставки определяет наименование товара, указывая на общую родовую принадлежность предмета поставки — нефтепродукты (пункт 1. 1 договора). При этом в пункте 1.2 договора стороны согласовали, что ассортимент, количество, цена товара, общая стоимость, сроки оплаты и поставки, базис поставки, реквизиты грузоотправителя, грузополучателя товара, иные условия поставки определяются сторонами дополнительно в заявке-спецификации (Приложение). Названные условия договора не противоречат положениям пункта 3 статьи 159, статье 434 ГК РФ.

1 договора). При этом в пункте 1.2 договора стороны согласовали, что ассортимент, количество, цена товара, общая стоимость, сроки оплаты и поставки, базис поставки, реквизиты грузоотправителя, грузополучателя товара, иные условия поставки определяются сторонами дополнительно в заявке-спецификации (Приложение). Названные условия договора не противоречат положениям пункта 3 статьи 159, статье 434 ГК РФ.

Положение Банка России от 17.10.2014 N 437-П

(ред. от 17.05.2022)

«О деятельности по проведению организованных торгов»

(Зарегистрировано в Минюсте России 30.12.2014 N 35494)по товарам — информацию о заключенных в течение торгового дня договорах по каждому товару с указанием наименования товара, базиса (условий) поставки, общего количества заключенных договоров по товару, общего объема заключенных договоров в рублях, общего объема торгов в абсолютном выражении (согласно соответствующей спецификации), рыночной цене товара, лучшей заявке на покупку и лучшей заявке на продажу, наибольшей и наименьшей ценах заключенного договора;

Зарегистрируйтесь и получите пробный доступ к системе КонсультантПлюс бесплатно на 2 дня

Открыть документ в вашей системе КонсультантПлюс:

Постановление Правительства РФ от 11. 10.2012 N 1035

10.2012 N 1035

(ред. от 29.11.2019)

«Об утверждении критериев регулярности и равномерности реализации товара на бирже для отдельных товарных рынков»б) виды биржевого товара объединяются в зависимости от условий договора, которые содержатся или будут содержаться в заявках, правилах организованных торгов, и (или) спецификациях договоров, и (или) в правилах клиринга клиринговой организации, осуществляющей клиринг на соответствующих биржевых торгах, либо определяются в соответствии с указанными документами с учетом установленных биржей видов товара, базисов поставки, сроков и способов исполнения обязательств;

Спецификация для тестирования безопасности оборудования

- Статья

- Чтение занимает 10 мин

Общие

хсти защищает от несоответствия конфигурации функций безопасности на устройствах Windows. Для клиентов ХСТИ обеспечивает оптимальную гарантию того, что приобретенный компьютер защищен по умолчанию. Для независимых поставщиков оборудования и Ибвс ХСТИ гарантирует, что ваши системы безопасности будут сохранены. Для изготовителей оборудования (OEM) и Одмс можно легко убедиться, что поставляемые системы настроены безопасно, и они останутся безопасными без разработки собственных решений.

Для клиентов ХСТИ обеспечивает оптимальную гарантию того, что приобретенный компьютер защищен по умолчанию. Для независимых поставщиков оборудования и Ибвс ХСТИ гарантирует, что ваши системы безопасности будут сохранены. Для изготовителей оборудования (OEM) и Одмс можно легко убедиться, что поставляемые системы настроены безопасно, и они останутся безопасными без разработки собственных решений.

результаты тестов хсти будут использоваться Windows тестов на совместимость и могут использоваться для проверки правильности настройки устройств для поддержки поддерживаемых функций безопасности. Эти тесты можно использовать для обнаружения незащищенных технологических устройств в поле, например для инженерных устройств, которые могут содержать небезопасные тестовые ключи. Результаты этих тестов могут использоваться Windows OS для отображения водяного знака (или аналогичного индикатора) на незащищенных устройствах.

Примечание

Платформа необходима для реализации аппаратного интерфейса и совместного использования документации и средств, как указано в этом разделе.

Днем

Читатель должен знать основы UEFI и получить представление о технологиях безопасной загрузки, включая раздел 27 «безопасность» Спецификации UEFI и NIST SP 800-147.

Это требование имеет три аспекта:

- Независимые от платформы интерфейсы для запроса состояний безопасности оборудования и микропрограмм

- Разработка и необязательный анализ кода приведенных выше реализаций интерфейса

- Совместное использование документации и средств

Реализация высокого уровня

Битовое поле

IHV определяет битовое значение, представляющее тестируемые функции безопасности платформы. Это битовое поле полностью охватывает все разточные биты, доступные для объектов ХСТИ, возвращенных любыми тестами IHV, ИБВ или OEM ХСТИ. Разработчику IHV необходимо спроектировать определение битовой платформы и предоставить соответствующую документацию, чтобы Ибвс правильно вернуть результаты своих тестов ХСТИ.

секуритифеатуресрекуиред

Поле Секуритифеатуресрекуиред используется только при обработке поля в объекте ХСТИ IHV и является методом, с помощью которого IHV определяет набор битов необходимых функций безопасности.

секуритифеатуресимплементед

Это набор битов функций безопасности, реализованных тестами, которые возвращают объект ХСТИ.

секуритифеатуресверифиед

Это набор битов функций безопасности, проверенных тестами, которые возвращают объект ХСТИ.

Рекомендации по реализации

независимый поставщик оборудования будет разрабатывать эталонные схемы безопасности для своих платформ, соответствующих требованиям к совместимости Windows. Кроме того, независимые поставщики оборудования и Ибвс также реализуют программные тесты, которые проверяют правильное включение реализаций системы безопасности и сообщают результаты через интерфейс тестирования системы безопасности оборудования. Эти тесты предоставляются изготовителям оборудования & одмс как скомпилированные модули (не источник) и должны работать без изменений. Если OEM/ОДМ отклоняется от структур безопасности ссылок, эти модули тестирования могут сообщать об ошибках, а изготовителю оборудования и ОДМ необходимо обратиться в корпорацию Майкрософт для просмотра изменений и реализации дополнительного экземпляра ХСТИ, который сообщает об этих исключениях. Изготовители оборудования должны иметь возможность использовать эти модули безопасности без изменений, следуя справочной структуре и документации. Изготовители оборудования, желающие добавить дополнительные модули безопасности или изменить поведение любого модуля безопасности, должны выполнить проверку проекта с помощью Microsoft.

Изготовители оборудования должны иметь возможность использовать эти модули безопасности без изменений, следуя справочной структуре и документации. Изготовители оборудования, желающие добавить дополнительные модули безопасности или изменить поведение любого модуля безопасности, должны выполнить проверку проекта с помощью Microsoft.

В рамках реализации модулей тестирования модульных тестов будет содержать структуру. Прототип этой структуры приведен ниже в разделе прототипа. IHV определит значение каждого бита в контрольном списке ссылки безопасности. IHV будет дополнительно определять значение каждого бита в битовых полей. Наконец, IHV содержит «обязательные» биты в структуре OEM, и для всех требований, которые они могут протестировать программно, они задают бит в виде «реализованных» битов.

Ибвс и изготовители оборудования могут задавать биты в поле «реализовано», если они представляли проект для прогаматикалли проверки наличия функций безопасности, представленных этими битами, в корпорацию Майкрософт. Если эти тесты пройдут, они могут установить поле «Проверено» в соответствующих структурах.

Если эти тесты пройдут, они могут установить поле «Проверено» в соответствующих структурах.

Модули тестирования для IHV, ИБВ и OEM должны запускаться, если они есть. Значение true, заданное в битовом поле Секуритифеатуресенаблед, указывает на результат пройденного теста. Если тест не запускается или не передается, для репрезентативного бита должно быть задано значение 0.

Пример логики обработки результатов

Этот пример представляет логику, которая будет использоваться при обработке результатов. Реализованный битовых полей должен соответствовать формату, который 1 означает реализованный, а 0 означает, что не реализовано. Если что-то реализовано, это обязательно. Результаты битовых полей должны соответствовать формату, который 0 означает сбой или тест отсутствует, а значение 1 означает, что передано только работоспособным.

После вычисления всех результатов значения битов результатов IHV будут Нксорд с необходимыми битовыми битами. Все результаты, не связанные с IHV, битовых полей and с их соответствующими реализованными битовых полей. Итоговый битовых полей все вместе, чтобы получить общий результат. Передача результата этой операции будет содержать битовое значение, состоящее из абсолютно 1.

Итоговый битовых полей все вместе, чтобы получить общий результат. Передача результата этой операции будет содержать битовое значение, состоящее из абсолютно 1.

Конечные результаты и владение

Независимые поставщики оборудования (IHV) и независимые поставщики BIOS (Ибвс)

Поставщики полупроводников и Ибвс, поддерживающие подключенные резервные системы, должны реализовать независимые от платформы интерфейсы для выполнения запросов к соответствующим состояниям безопасности оборудования и микропрограмм на своих эталонных платформах. Эти реализации должны доставляться как скомпилированные модули. Рекомендуется, чтобы эти модули были подписаны, а проверка подписи выполнялась при их запуске. Целью является запрос состояний оборудования и встроенного по & , чтобы сообщить о правильном обеспечении безопасности платформы.

Изготовители оборудования и Одмс

Изготовители оборудования и Одмс не должны изменять или изменять тесты ХСТИ, предоставленные им поставщиками. изготовители оборудования и одмс должны гарантировать, что их системы будут передавать тесты хсти в качестве компонента Windows требований сертификации:

изготовители оборудования и одмс должны гарантировать, что их системы будут передавать тесты хсти в качестве компонента Windows требований сертификации:

Windows требования к сертификации оборудования — Windows 8.1 вхкр

- System. основы. встроенное по. Уефисекуребут

- System. основы. встроенное по. CS. Уефисекуребут. Коннектедстандби

Вместо изменения, если изготовителю оборудования требуется метод для предоставления такого же или более высокого уровня безопасности, изготовитель оборудования может предоставить дополнительные проверки безопасности. Проверки безопасности OEM должны по крайней мере полностью охватывать один тест безопасности IHV или ИБВ. Прежде чем использовать, изготовители оборудования должны отправить в анализ проекта Майкрософт и получить те же документы и требования к раскрытию средств, что и другие поставщики тестирования ХСТИ. После утверждения от корпорации Майкрософт поставщики вычислительной техники могут включать тесты безопасности, которые расширяются на основе тестов IHV и ИБВ.

Обратите внимание, что аттестация OEM не требуется в рамках ХСТИ проектирования. ХСТИ не является списком требований для изготовителей оборудования. это интерфейс для обеспечения эффективного программного тестирования встроенного по, оборудования и параметров конфигурации.

Интерфейсы создаются на основе протокола EFI адаптера, определенного в UEFI версии 2,4.

Интерфейс состояния безопасности платформы

Суммар

сведения о безопасности платформы — возвращает сведения о согласованности платформы с Windows требования к сертификации оборудования system. основы. встроенное по. cs. уефисекуребут, system. основы. встроенное по. cs. уефисекуребут. коннектедстандби и System. основы. встроенное по. cs. уефисекуребут. подготовка.

Эскиз

InformationType

#define ADAPTER_INFO_PLATFORM_SECURITY_GUID \

{0x6be272c7, 0x1320, 0x4ccd, { 0x90, 0x17, 0xd4, 0x61, 0x2c, 0x01, 0x2b, 0x25 }}

#define PLATFORM_SECURITY_VERSION_VNEXTCS 0x00000003

#define PLATFORM_SECURITY_ROLE_PLATFORM_REFERENCE 0x00000001 // IHV

#define PLATFORM_SECURITY_ROLE_PLATFORM_IBV 0x00000002

#define PLATFORM_SECURITY_ROLE_IMPLEMENTOR_OEM 0x00000003

#define PLATFORM_SECURITY_ROLE_IMPLEMENTOR_ODM 0x00000004

Соответствующий Информатионблокк:

typedef struct {

UINT32 Version,

UINT32 Role,

CHAR16 ImplementationID[256],

UINT32 SecurityFeaturesSize,

UINT8 SecurityFeaturesRequired[], //Ignored for non-IHV

UINT8 SecurityFeaturesImplemented[],

UINT8 SecurityFeaturesVerified[],

// CHAR16 ErrorString[];

} ADAPTER_INFO_PLATFORM_SECURITY;

Версия | Возврат PLATFORM_SECURITY_VERSION_VNEXTCS |

Role | Роль издателя этого интерфейса. |

имплементатионид | Производитель для чтения, модель, & версия этой реализации. Например, «Силиконвендоркс Chip1234 v1» и «Биосвендори Биосз v2». |

секуритифеатурессизе | Размер в байтах для массивов Секуритифеатуресрекуиред и Секуритифеатуресенаблед. Массивы должны иметь одинаковый размер. |

секуритифеатуресрекуиред | Определенное IHV значение, соответствующее всем функциям безопасности, которые должны быть реализованы в соответствии с требованиями безопасности, определенными PLATFORM_SECURITY_VERSION версией. Например, для удовлетворения версии может потребоваться реализовать 7 функций, поэтому может быть сообщено о значении 0b01111111. |

секуритифеатуресимплементед | Publisher заданные битовые поля, соответствующие всем функциям безопасности, которые реализовали программные тесты в этом модуле. |

секуритифеатуресверифиед | заданные в Publisherе битовые поля, соответствующие всем функциям безопасности, которые были проверены в результате реализации. |

ErrorString | Строка, завершающаяся нулем, одна ошибка на строку (CR/LF Terminate) с уникальным идентификатором, который поставщик вычислительной техники/ОДМ может использовать для размещения документации, в которой описаны действия по исправлению ошибки. рекомендуется URL-адрес документации. Например, 0x4827 JTAG not disabled http://somewhere.net/docs/remediate4827.html \r\n0x2744 Platform Secure Boot key not provisioned http://somewhere.net/docs/remediate2744.html |

Рекомендации по управлению памятью

В целях совместимости между модулями ХСТИ в реализации должны использоваться Аллокатепул (), а не Аллокатепажес ().

Корпорация Майкрософт вырабатывает предварительные обзоры всех реализаций тестовых интерфейсов. Примеры вопросов, которые могут быть запрошены в ходе анализа проекта, приведены в разделе рекомендации по проектированию ХСТИ.

Необязательные проверки кода

Разработчики ХСТИ могут запрашивать проверку кода, выполняемую корпорацией Майкрософт. Проверки кода могут быть предоставлены на основе приоритета и доступности ресурсов и не гарантированы. Проверка кода будет проводиться в соответствии с соглашением о неразглашении.

Общие сведения о документации и средствах

Поставщики кристаллов и встроенного по должны предоставляться корпорации Майкрософт всем необходимым справочным материалам по безопасности и средствам, предоставляемым изготовителям оборудования. эта документация и средства должны быть доступны не позднее, чем предоставляются для Windows oem. Это должно быть, но не ограничиваясь всей документацией и инструментами, связанными с ототказом, установкой и обновлением встроенного по, встроенным по и восстановлением загрузки, диагностикой оборудования, диагностикой встроенного по, & диагностикой загрузки. Эта документация и предоставленные средства должны быть достаточно полными для выполнения проверок ХСТИ в лабораторной среде.

Эта документация и предоставленные средства должны быть достаточно полными для выполнения проверок ХСТИ в лабораторной среде.

Ниже приведен наглядный список рекомендаций по проектированию, которые разработчик ХСТИ должен учитывать для своей реализации ХСТИ. Это не самый полный список требований, и это не исчерпывающий список вопросов. Как средство реализации ХСТИ, вы будете писать тесты для проверки функций безопасности, к которым вы работаете в качестве максимально возможного объема. Перед проверкой проекта с помощью Microsoft мы рекомендуем ознакомиться с этим списком для ознакомления и учесть, что корпорация Майкрософт, скорее всего, решит, что при реализации этих функций вы сможете протестировать их как можно более широко.

Проверки ХСТИ поставщиков полупроводников и поставщиков (IHV)

- Используйте только RSA 2048 и SHA256 (или аналогичную стойкость шифрования).

- Код встроенного по должен присутствовать в защищенном хранилище

- Вы защищаете спифлаш?

- Вы реализуете параметр «только для чтения» в течение ЕММК секций

- Поддержка подписанного встроенного по — встроенное по, которое устанавливается изготовителем оборудования, доступно только для чтения или защищено с помощью безопасного процесса обновления встроенного по.

- Процесс безопасного обновления встроенного по

- Защищен ли процесс обновления встроенного по по умолчанию с помощью тестовых ключей? ТАКУЮ

- Вы проверяете, используются ли в рабочей среде тестовые ключи?

- Вы разрешаете откат до небезопасной версии встроенного по? Если да, то что такое механизм защиты? Вы очищаете TPM, когда происходит откат?

- У вас есть подвижные двери для переопределения безопасной загрузки

- Поддерживает ли ваша система встроенные запросы для обхода безопасной загрузки? Если да, то отключен ли он, пока включен безопасной загрузки?

- У вас есть производственные двери? Вы проверяете, будут ли они отключены, пока безопасной загрузки включен и всегда отключен в рабочей системе?

- СЛОЖНЫХ Поддержка целостности загрузки

- Поддерживается ли проверка целостности загрузки и включена ли она по умолчанию?

- Платформа использует встроенное ПЗУ One-Time или микропрограмму (OTP) для хранения первоначального загрузочного кода и обеспечивает логику сброса питания для выполнения из встроенного ПЗУ или защищенного в кристалле SRAM.

- СЛОЖНЫХ Защита от внутренних и внешних DMA

- Вы сохраняете внутренний режим DMA только для компонентов, необходимых при загрузке? И отключены для всех остальных компонентов.

- Вы сохраняете внешний канал DMA только для компонентов, необходимых при загрузке? И отключены для всех остальных компонентов.

- Если встроенное по поддерживает возможность включения и отключения защиты DMA, по умолчанию для конфигурации доставки должна быть включена защита DMA.

- Какие шины и устройства (предохранители, модули безопасности, раскадровки, видео, кэши, ИМЕМ, память ядра) способны получать доступ через DMA к различным регионам NV и volatile, а также как они защищаются?

- Поддерживается MOR разрядная реализация

- Защита от внешнего аппаратного отладчика

- Поддерживается ли JTAG? ОТКЛЮЧЕНа JTAG при безопасной загрузки

- Вы предоставляете производственный программы трояны для отключения защиты JTAG? Проверяется, отсутствует ли программы трояны в производственных системах?

- Вы очищаете TPM, когда JTAG включен?

- Поддерживает ли вы любой другой аппаратный отладчик? И выполняют те же проверки.

- Правильно ли подготовлен уникальный секрет для каждого устройства?

- Что такое предохранительные предохранители безопасности (зависящие от поставщика)

- SOC безопасной загрузки предохранитель

- Уникальные секреты для каждого устройства, такие как подтверждения или енцифермент предохранители

- Предохранитель JTAG

- Безопасной загрузки предохранитель процессора приложений SOC

- СТЕПЕНЬ МАГИСТРА бизнеса процессора SOC безопасной загрузки предохранитель

- Современный процессор SOC, безопасной загрузки предохранитель

- Любые другие предохранители для вашей платформы, характерные для SOC

Проверки ИБВ ХСТИ

- Вы используете только RSA 2048 и SHA256 (или выше, но не ниже этого)

- Модули поддержки совместимости (CSM)

- Вы предоставляете возможность включить CSM

- Вы проверяете блокирование загрузки CSM при включенном безопасной загрузки

- СЛОЖНЫХ Проверьте, не отсутствует ли CSM в системах CS без возможности восстановления

- Код встроенного по должен присутствовать в защищенном хранилище

- Вы защищаете спифлаш?

- Вы реализуете параметр «только для чтения» в течение ЕММК секций

- Поддержка подписанного встроенного по — встроенное по, которое устанавливается изготовителем оборудования, доступно только для чтения или защищено с помощью безопасного процесса обновления встроенного по.

- Процесс безопасного обновления встроенного по

- Защищен ли процесс обновления встроенного по по умолчанию с помощью тестовых ключей?

- Вы проверяете, используются ли в рабочей среде тестовые ключи?

- Вы разрешаете откат до небезопасной версии встроенного по? Если да, то что такое механизм защиты? Вы очищаете TPM, когда происходит откат?

- Используются ли используемые тестовые ключи?

- У вас есть подвижные двери для переопределения безопасной загрузки

- Поддерживает ли ваша система встроенные запросы для обхода безопасной загрузки? Если да, то отключен ли он, пока включен безопасной загрузки?

- У вас есть производственные двери? Вы проверяете, будут ли они отключены, пока безопасной загрузки включен и всегда отключен в рабочей системе?

- СЛОЖНЫХ Защита от внутренних и внешних DMA

- Вы сохраняете внутренний режим DMA только для компонентов, необходимых при загрузке? И отключены для всех остальных компонентов.

- Вы сохраняете внешний канал DMA только для компонентов, необходимых при загрузке? И отключены для всех остальных компонентов.

- Если встроенное по поддерживает возможность включения и отключения защиты DMA, по умолчанию для конфигурации доставки должна быть включена защита DMA.

- Какие шины и устройства (предохранители, модули безопасности, раскадровки, видео, кэши, ИМЕМ, память ядра) способны получать доступ через DMA к различным регионам NV и volatile, а также как они защищаются?

- Поддерживается MOR разрядная реализация

- Вы сохраняете внутренний режим DMA только для компонентов, необходимых при загрузке? И отключены для всех остальных компонентов.

Спецификации подписи — управление трафиком

Почему некоторые города указаны на больших зеленых указателях на перекрестках автомагистралей между штатами?

Существует национальная публикация Американской ассоциации государственных служащих автомобильных дорог и транспорта (AASHTO), в которой перечислены так называемые контрольные города. Контрольные города — это «города, которые были определены каждым штатом как основные пункты назначения и населенные пункты, расположенные в системе межштатных автомагистралей или рядом с ней». Эти города последовательно перечислены на указателях вдоль межштатной автомагистрали и остаются на последовательных указателях до тех пор, пока не будет достигнут пункт назначения.

Эти города последовательно перечислены на указателях вдоль межштатной автомагистрали и остаются на последовательных указателях до тех пор, пока не будет достигнут пункт назначения.

Каково назначение цифр на знаках через каждую милю вдоль государственных автомагистралей?

Это так называемые указатели местонахождения. Они устанавливаются через каждую милю на всех государственных автомагистралях. Начальной контрольной точкой является «0» на западной границе штата для восточных/западных магистралей и «0» на южной границе штата для северных/южных магистралей. Если шоссе не выходит на западную или южную границу, то начальная точка отсчета находится на самой западной или самой южной границе шоссе.

Как определяются номера выходов?

Нумерация съездов в Миннесоте используется на автомагистралях между штатами. Нумерация выходов основана на указателях местоположения, упомянутых в предыдущем вопросе (например, выход, расположенный между указателями местоположения 48 и 49, будет иметь номер выхода 48). Если несколько выходов расположены в пределах одной мили, выход нумеруется буквой, следующей за ним, например, 48A и 48B. Надпись следует в алфавитном порядке с запада на восток и с юга на север.

Если несколько выходов расположены в пределах одной мили, выход нумеруется буквой, следующей за ним, например, 48A и 48B. Надпись следует в алфавитном порядке с запада на восток и с юга на север.

Какие руководства, стандарты, планы образцов, спецификации доступны для ознакомления и руководства по разметке дорог?

Наиболее часто используемые руководства по подписыванию:

- Миннесота Руководство по унифицированным устройствам управления дорожным движением — стандарты штата по единообразию дизайна и размещения знаков, основанные на федеральных стандартах Руководство по организации дорожного движения

- — Глава 6 — дополняет Руководство штата Миннесота по устройствам управления дорожным движением, предоставляя дополнительные рекомендации по использованию стандартных знаков, а также руководство MnDOT и правила деловой подписи.

- Руководство по стандартным знакам и маркировке Миннесоты — список стандартных знаков, используемых в Миннесоте, включая чертежи панелей знаков с размерами для целей изготовления

- Сводка стандартных знаков MnDOT — справочник, используемый для определения стандартных знаков и соответствующего размера панели в зависимости от типа проезжей части

- Дополнительные руководства можно найти, проверив Signing — Publications и/или Traffic Engineering — Publications список доступных онлайн-документов.

Какова допустимая высота транспортных средств на автомагистралях и когда MnDOT устанавливает знаки дорожного просвета?

Допустимая высота транспортных средств составляет 13 футов 6 дюймов. Знак низкого зазора используется для предупреждения участников дорожного движения о зазорах менее чем на 12 дюймов выше разрешенной высоты. Просвет под мостами на автострадах обычно составляет 16 футов 4 дюйма, а для надземных знаков — 17 футов 4 дюйма.

Какова правильная высота установки знаков парковки для инвалидов?

При установке для параллельной парковки на городской улице нижняя часть знака должна находиться на высоте 7 футов над тротуаром. При установке на стоянке знак должен быть виден водителю, когда автомобиль припаркован на парковочном месте для инвалидов.

Что означает 6% на знаке холма?

6% относится к величине уклона шоссе от вершины до подножия холма — 6 процентов означает, что на каждые 100 футов по горизонтали шоссе опускается на 6 футов. Эти знаки размещаются перед крутыми склонами, требующими особой осторожности со стороны участников дорожного движения.

Эти знаки размещаются перед крутыми склонами, требующими особой осторожности со стороны участников дорожного движения.

Использует ли MnDOT фанеру или пластик для своих вывесок?

Нет. MnDOT использует только алюминий в качестве основного материала для вывесок. Листовой алюминий используется для небольших вывесок; большие вывески и потолочные вывески изготавливаются из экструдированных алюминиевых панелей.

Какой тип листового материала использует MnDOT для своих вывесок?

MnDOT использует листовые материалы, указанные в нашем списке одобренных продуктов. В настоящее время тип материала, используемый MnDOT, представляет собой световозвращающую пленку типа XI. Для получения других сведений о материалах для вывесок MnDOT или перечне одобренных продуктов обращайтесь к Итану Петерсону по телефону 651-234-7380.

Примеры утверждений спецификации | Law Insider

1. Закупающая организация не должна подготавливать, принимать или применять какие-либо технические спецификации или предписывать какие-либо процедуры оценки соответствия с целью или результатом создания ненужных препятствий для международной торговли.

Разработчик должен представить первоначальные спецификации для DAF, включая Средства защиты системы, Владельцу подключаемой передачи и NYISO не менее чем за сто восемьдесят (180) календарных дней до Даты первоначальной синхронизации; и окончательные спецификации для рассмотрения и комментариев не менее девяноста (90) Календарных дней до Даты начальной синхронизации. Владелец соединительной передачи и NYISO должны рассмотреть такие спецификации, чтобы убедиться, что DAF совместим с техническими спецификациями, эксплуатационным контролем и требованиями безопасности Владельца соединительной передачи и NYISO, и прокомментировать такие спецификации в течение тридцати (30) календарных дней с момента подачи Разработчиком. Все спецификации, представленные в настоящем документе, считаются Конфиденциальной информацией.

SANMINA-SCI должна соответствовать спецификациям качества, изложенным в ее Руководстве по качеству, включенном в настоящий документ посредством ссылки, копию которого можно получить в SANMINA-SCI по запросу.

3.1. Формат депозита. Объекты реестра, такие как домены, контакты, серверы имен, регистраторы и т. д., будут скомпилированы в файл, созданный, как описано в draft-xxxxx-xxxxxxx-registry-data-escrow, см. Часть A, Раздел 9, ссылка 1 настоящей Спецификации. и draft-xxxxx-xxxxxxx-dnrd-objects-mapping, см. часть A, раздел 9., ссылка 2 настоящей Спецификации (в совокупности «Спецификация DNDE»). Спецификация DNDE описывает некоторые элементы как необязательные; Оператор реестра включит эти элементы в Депозиты, если они доступны. Если это еще не RFC, Оператор регистратуры будет использовать самую последнюю черновую версию Спецификации DNDE, доступную на Дату вступления в силу. Оператор реестра может по своему выбору использовать более новые версии Спецификации DNDE после Даты вступления в силу. Как только Спецификация DNDE будет опубликована в виде RFC, Оператор реестра внедрит эту версию Спецификации DNDE не позднее, чем через сто восемьдесят (180) календарных дней. Будет использоваться кодировка символов UTF-8.

6.1.1. Транспортное средство, его двигатель и его система шумоподавления должны быть спроектированы, изготовлены и собраны таким образом, чтобы транспортное средство при нормальной эксплуатации, несмотря на воздействующую на него вибрацию, соответствовало положениям настоящих Правил.

Работодатель соглашается предоставить Президенту Союза или его/ее назначенному лицу спецификации классификации для этих классификаций в Группе переговоров.

Стороны согласовали объем и спецификацию Услуг, предоставляемых в соответствии с настоящим Соглашением об оказании услуг, в Спецификации услуг.

7.3.1 Пакет должен содержать минимум одну запись сообщения или максимум 99 999 записей сообщений, а также запись заголовка пакета и заключительную запись пакета. Одна передача может содержать максимум 99 пакетов и минимум один пакет.

6.3.1 Пакет должен содержать минимум одну запись сообщения или максимум 99 999 записей сообщений, а также запись заголовка пакета и заключительную запись пакета.

Конструкторы эталонных платформ, такие как IHV и Ибвс, должны возвращать PLATFORM_SECURITY_ROLE_PLATFORM_REFERENCE и PLATFORM_SECURITY_ROLE_PLATFORM_IBV соответственно. Если модули тестирования из конструкторов не могут полностью проверить все функции безопасности, то разработчикам платформ, OEM-и Одмс, потребуется опубликовать этот интерфейс с ролью разработчика.

Конструкторы эталонных платформ, такие как IHV и Ибвс, должны возвращать PLATFORM_SECURITY_ROLE_PLATFORM_REFERENCE и PLATFORM_SECURITY_ROLE_PLATFORM_IBV соответственно. Если модули тестирования из конструкторов не могут полностью проверить все функции безопасности, то разработчикам платформ, OEM-и Одмс, потребуется опубликовать этот интерфейс с ролью разработчика.

Об авторе